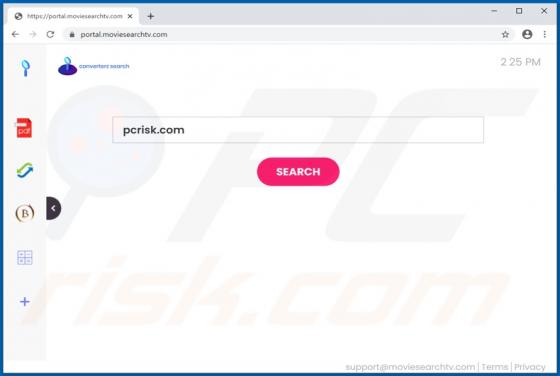

Porywacz przeglądarki MovieSearchTV

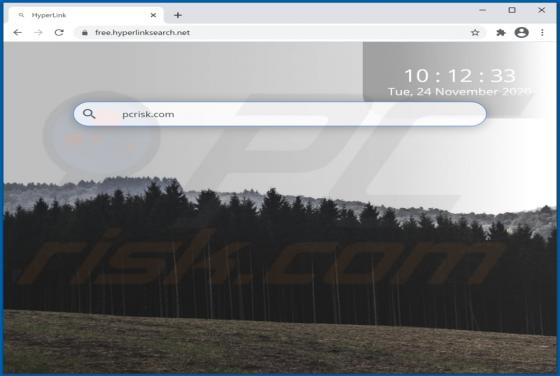

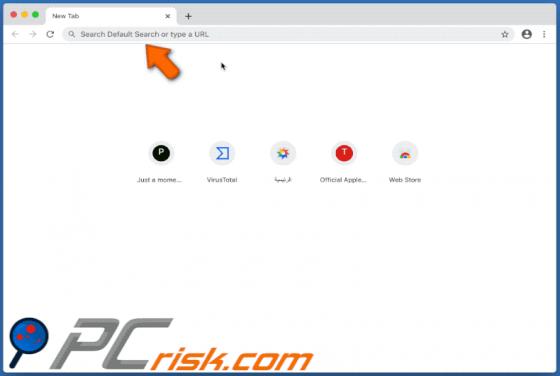

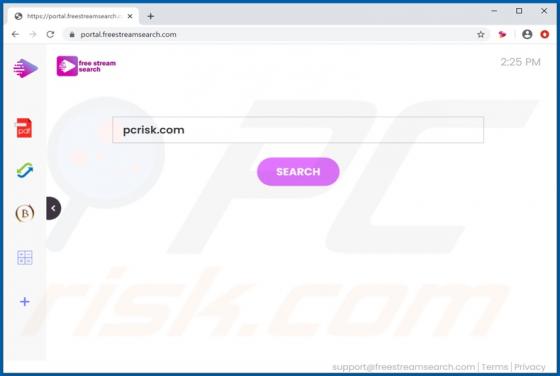

MovieSearchTV to fałszywe oprogramowanie, sklasyfikowane jako porywacz przeglądarki. Po udanej instalacji wprowadza zmiany w ustawieniach przeglądarki w celu promowania moviesearchtv.com - fałszywej wyszukiwarki. Ponadto większość porywaczy przeglądarki ma możliwości śledzenia danych, które są u