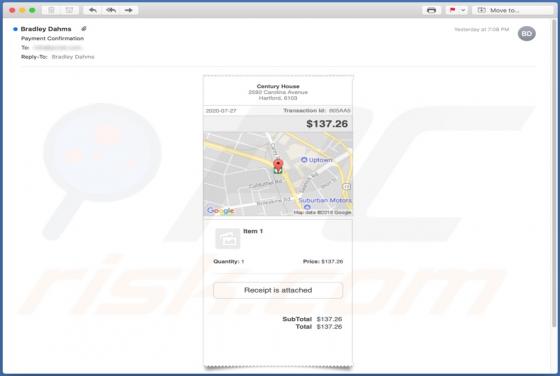

Wirus e-mailowy Google Pay

„Google Pay" to kampania e-mailowa ze spamem, której celem jest rozsyłanie złodzieja Taurus - złośliwego oprogramowania wykradającego informacje. Fałszywe wiadomości e-mail rozsyłane w ramach tej kampanii są przedstawiane jako powiadomienia z potwierdzeniem płatności. Wiadomości mają załączniki z