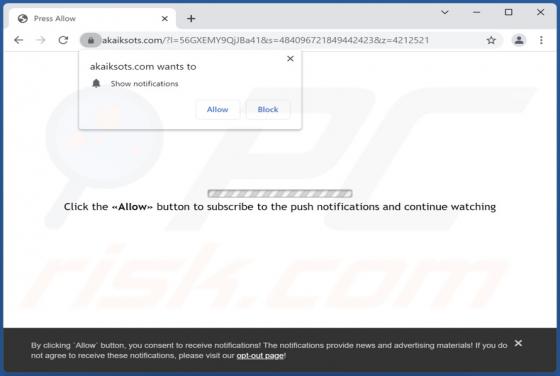

Reklamy akaiksots.com

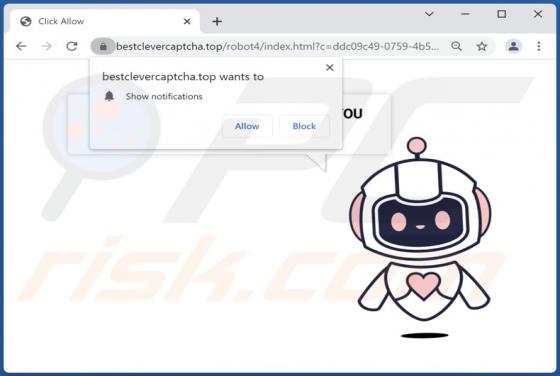

Akaiksots[.]com to nieuczciwa witryna podobna do sweepstakessurvey.org, fresh-content.biz, desktopshieldprotection.com, hisqueost.xyz i tysięcy innych. Działa poprzez ładowanie podejrzanych treści i/lub przekierowywanie odwiedzających na inne (prawdopodobnie niewiarygodne lub złośliwe) strony. Uż