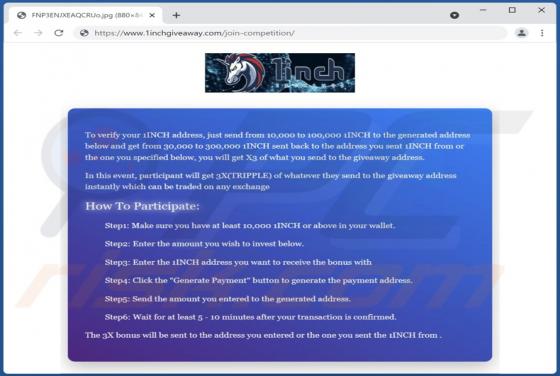

Oszustwo 1INCH Giveaway

„1INCH Giveaway" to oszustwo, które nasz zespół badawczy odkrył podczas sprawdzania witryn wykorzystujących nieuczciwe sieci reklamowe. Ta fałszywa promocja obiecuje, że przelewając co najmniej 10 000 1INCH na podany portfel cyfrowy – użytkownicy otrzymają potrójną kwotę. Należy podkreślić, że „1