Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware BluStealer?

BluStealer to zdolny złodziej, który może zapisywać naciśnięcia klawiszy, przesyłać dokumenty i kraść kryptowalutę. Cyberprzestępcy rozpowszechniają to malware za pośrednictwem poczty elektronicznej (złośliwych załączników do wiadomości e-mail). Ponadto, BluStealer może wykrywać maszyny wirtualne i unikać zainstalowania się na nich.

BluStealer może kraść dane z portfela kryptowalutowego, podmieniać adresy kryptowalutowe obecne w schowku systemowym, przenosić dane z zainfekowanego komputera, wyszukiwać i przesyłać pliki dokumentów, zapisywać wciskane klawisze (wprowadzanie z klawiatury).

To złośliwe oprogramowanie może kraść dane uwierzytelniające (takie jak nazwy użytkowników, hasła do adresów e-mail) przechowywane w popularnych przeglądarkach i aplikacjach oraz pliki cookie przechowywane w przeglądarkach Chrome, Firefox. Ponadto, może wyodrębniać pliki baz danych z portfeli kryptowalut (w tym ArmoryDB, Atomic, Bytecoin, Coinomi, Electrum, Exodus, Guarda i Jaxx Liberty).

Może pobierać pliki dokumentów DOC (i DOCX), PDF, RTF, TXT, UTC, XLXS, które nie są większe niż 2,5 megabajta, robić zrzuty ekranu i kraść wszelkie dane znajdujące się w schowku. Cyberprzestępcy wykorzystują BluStealer do kradzieży poufnych informacji i plików.

| Nazwa | Złodziej informacji BluStealer |

| Typ zagrożenia | Złodziej informacji, narzędzie nagrywania klawiszy, złodziej danych |

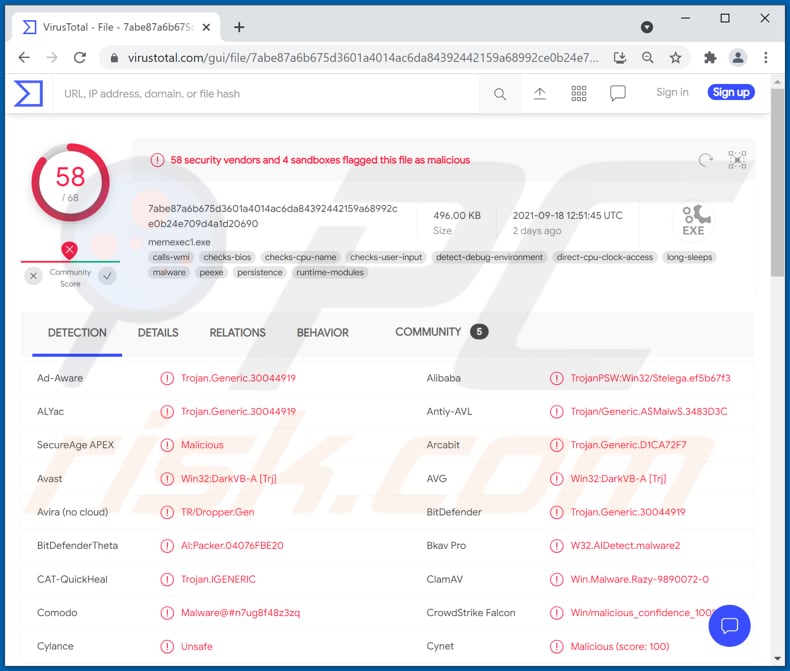

| Nazwy wykrycia | Avast (Win32:DarkVB-A [Trj]), Combo Cleaner (Trojan.Generic.30044919), ESET-NOD32 (wariant Win32/TrojanDropper.VB.OVT), Kaspersky (Trojan-PSW.Win32.Stelega.cgm), Microsoft (Trojan:Win32/VBInject.VAM!MTB), Pełna lista (VirusTotal) |

| Objawy | Złodzieje informacji są zaprojektowani, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" zabezpieczeń. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary doddany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Dane zbierane przez BluStealer mogą zostać wykorzystane do porwania kont mediów społecznościowych, bankowości, poczty e-mail i innych, kradzieży tożsamości, dokonywania nieuczciwych zakupów, transakcji. Porwane konta e-mail (lub inne) mogą zostać wykorzystane do dalszej dystrybucji BluStealer. Więcej przykładów podobnego malware to Kuukostealer, Mars i Ducky.

Jak BlueStealer dostał się do mojego komputera?

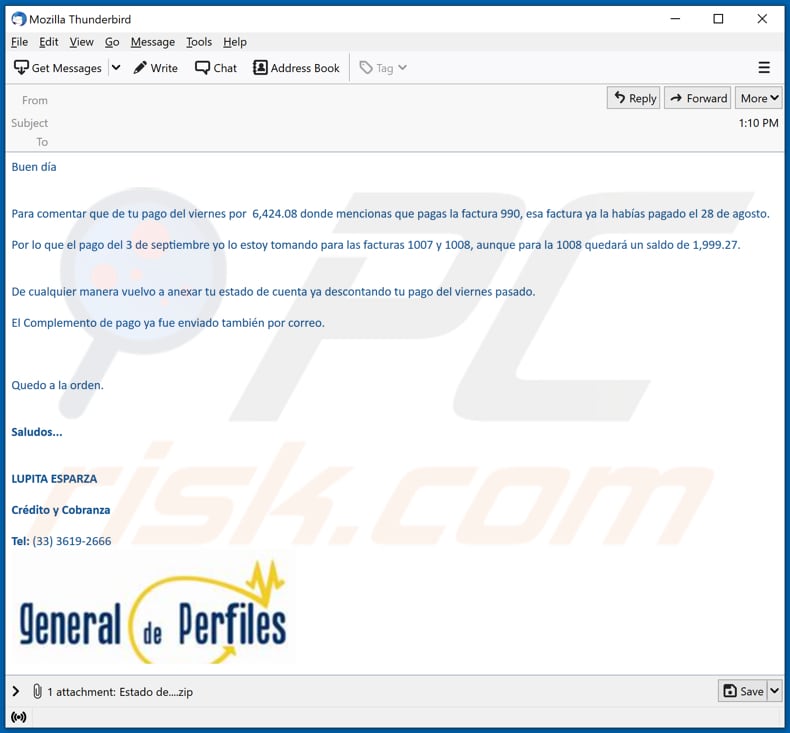

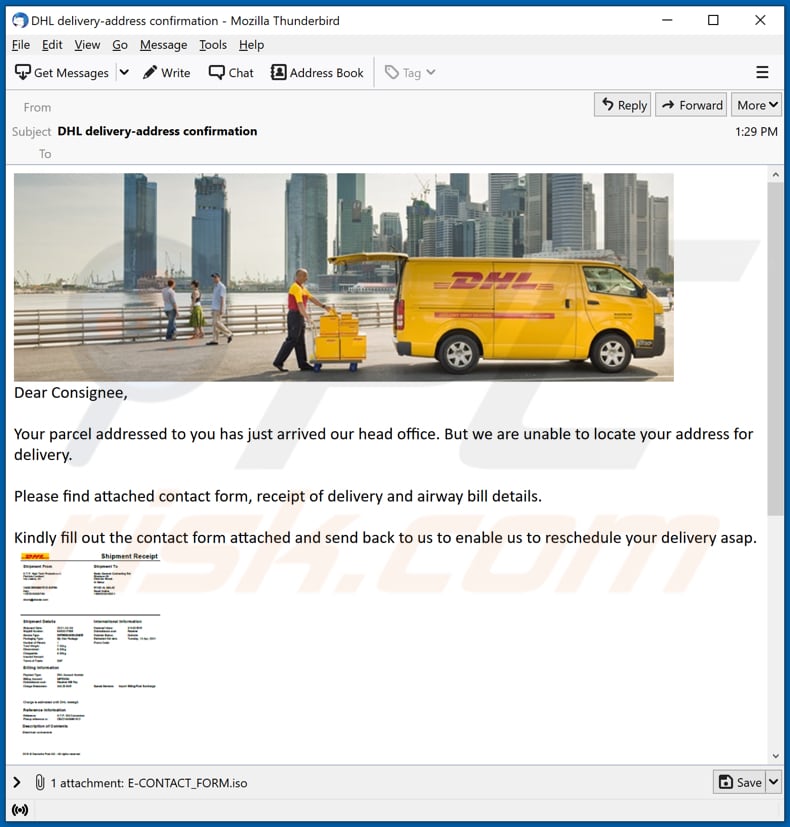

BluStealer jest rozsyłany za pośrednictwem złośliwych załączników do wiadomości e-mail (plików ISO). Załączniki zawierają pliki wykonywalne malware. Jeden z e-maili używanych do dystrybucji BluStealer jest zamaskowany jako wiadomość od DHL napisana w języku angielskim. Kolejny jest zamaskowany jako wiadomość dotycząca faktury wysyłkowej, napisana w języku hiszpańskim.

BluStealer infekuje system operacyjny po otwarciu złośliwego pliku wykonywalnego w załączonych plikach ISO. do dystrybucji BlueStealer, cyberprzestępcy mogą również używać dokumentów Microsoft Office, dokumentów PDF, plików archiwów ZIP, RAR (i innych), plików JavaScript lub innych plików.

Jak uniknąć instalacji malware?

Nie należy otwierać załączników i linków w nieistotnych e-mailach wysłanych z nieznanych, podejrzanych adresów. Należy pamiętać, że cyberprzestępcy stojący za złośliwymi wiadomościami e-mail udają legalne podmioty.

Pliki i oprogramowanie należy pobierać z oficjalnych witryn, a nie z innych (niewiarygodnych) źródeł. Zainstalowane programy muszą być aktualizowane i (lub) aktywowane za pomocą narzędzi zaprojektowanych/zapewnionych przez ich oficjalnych programistów. Komputer powinien być regularnie skanowany pod kątem zagrożeń. Zaleca się korzystanie z renomowanego oprogramowania antywirusowego lub antyspyware.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Złośliwy e-mail rozsyłający BlueStealer (zamaskowany jako wiadomość dotycząca faktury wysyłkowej):

Tekst w tym e-mailu (napisany w języku hiszpańskim):

Buen día

Para comentar que de tu pago del viernes por 6,424.08 donde mencionas que pagas la factura 990, esa factura ya la habías pagado el 28 de agosto.

Por lo que el pago del 3 de septiembre yo lo estoy tomando para las facturas 1007 y 1008, aunque para la 1008 quedará un saldo de 1,999.27.

De cualquier manera vuelvo a anexar tu estado de cuenta ya descontando tu pago del viernes pasado.

El Complemento de pago ya fue enviado también por correo.

Quedo a la orden.

Saludos...LUPITA ESPARZA

Crédito y Cobranza

Tel: (33) 3619-2666

Złośliwy e-mail rozsyłający BlueStealer (zamaskowany jako wiadomość od DHL):

Tekst w tym e-mailu:

Subject: DHL delivery-address confirmation

Dear Consignee,

Your parcel addressed to you has just arrived our head office. But we are unable to locate your address for delivery.

Please find attached contact form, receipt of delivery and airway bill details.

Kindly fill out the contact form attached and send back to us to enable us to reschedule your delivery asap.

We await your kind feedback.

If you have any issues or questions, please do not hesitate to contact our Customer Service team for assistance.

Deutsche Post DHL

The Mail & Logistics Group. 2021 © DHL International GmbH.

All right reserved.CONFIDENTIALITY NOTICE: This message is from DHL and may contain confidential business information. It is intended solely for the use of the individual to whom it is addressed. If you are not the intended recipient please contact the sender and delete this message and any attachment from your system. Unauthorized publication, use, dissemination, forwarding, printing or copying of this E-Mail and its attachments is strictly prohibited.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest złodziej BluStealer?

- KROK 1. Manualne usuwanie malware BluStealer.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz".

Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania."

Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „F5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze.

W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie".

W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych.

Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera.

Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware.

Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware BlueStealer. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, nie jest to konieczne. BlueStealer i większość innego złośliwego oprogramowania można usunąć bez formatowania.

Jakie są największe problemy, jakie może powodować malware BlueStealer?

Cyberprzestępcy mogą używać tego malware do kradzieży kont internetowych, dokumentów przechowywanych na zainfekowanym komputerze, wykorzystywania skradzionych informacji do rozsyłania malware, kradzieży tożsamości i dokonywania nieuczciwych transakcji.

Jak malware zostało wprowadzone do mojego komputera?

Malware wysokiego ryzyka jest często dystrybuowane przy użyciu różnych technik phishingowych i innych technik socjotechnicznych (na przykład fałszywych komunikatów ostrzegawczych systemu), pobrań drive-by downloads, sieci peer-to-peer, sieci i nieoficjalnych witryn, narzędzi do łamania zabezpieczeń, fałszywych instalatorów.

Ważne jest, aby wiedzieć, że malware może infekować inne komputery za pośrednictwem sieci lokalnej i wymiennych urządzeń pamięci masowej, takich jak zewnętrzne dyski twarde, dyski flash USB itd.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane infekcje malware. Zaawansowane złośliwe oprogramowanie może ukryć się głęboko w systemie. Dlatego zainfekowane komputery muszą być skanowane przy użyciu pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję