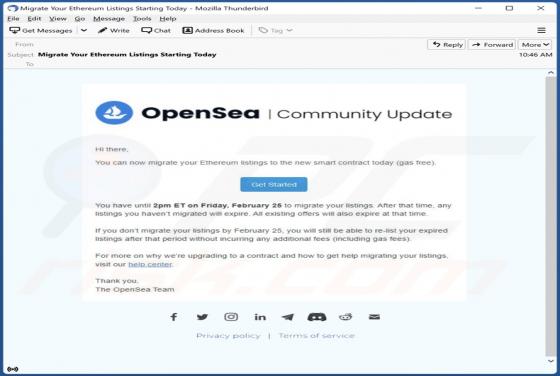

Oszustwo e-mailowe OpenSea

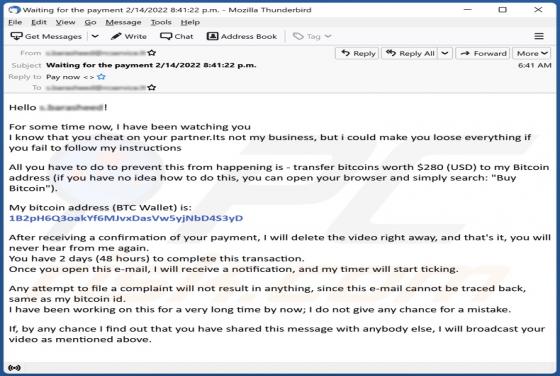

„Oszustwo e-mailowe OpenSea" odnosi się do phishingowej kampanii spamowej, skierowanej na konta platformy OpenSea - NFT (Non-Fungible Token) Te fałszywe wiadomości skłaniają odbiorców do ujawnienia danych logowania do konta, twierdząc, że muszą przenieść swoje ogłoszenia, aby uniknąć ich wygaśnięc