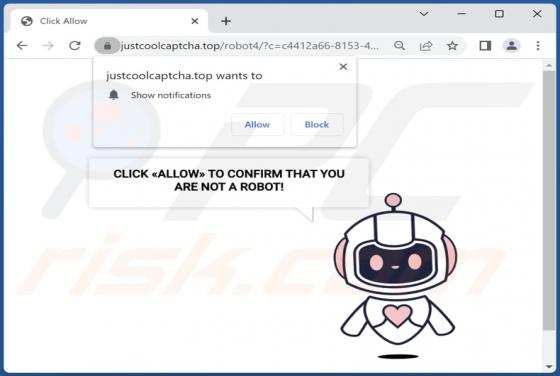

Reklamy justcoolcaptcha.top

Po przeanalizowaniu justcoolcaptcha[.]top odkryliśmy, że ta strona wyświetla zwodniczą wiadomość i prosi o autoryzację do wyświetlania powiadomień. Ponadto justcoolcaptcha[.]top może przekierowywać do innych witryn tego rodzaju. Natknęliśmy się na justcoolcaptcha[.]top podczas analizowania witryn