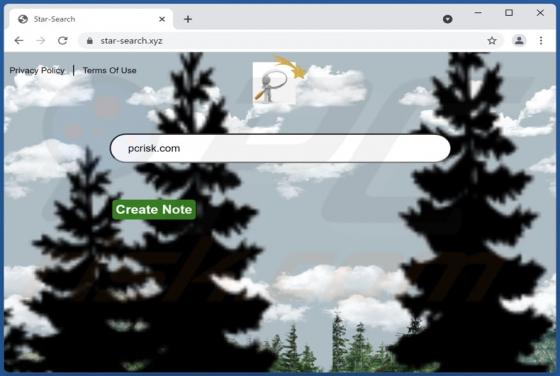

Przekierowanie star-search.xyz

Star-search.xyz to fałszywa wyszukiwarka, która pokazuje wyniki wygenerowane przez Bing. Nie generuje żadnych unikalnych wyników wyszukiwania. Zwykle fałszywe wyszukiwarki są promowane przez porywaczy przeglądarki. Większość aplikacji tego typu jest promowana/dystrybuowana przy użyciu podejrzanych