Malware Domino

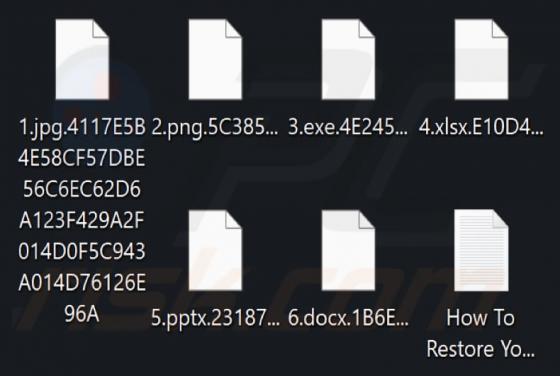

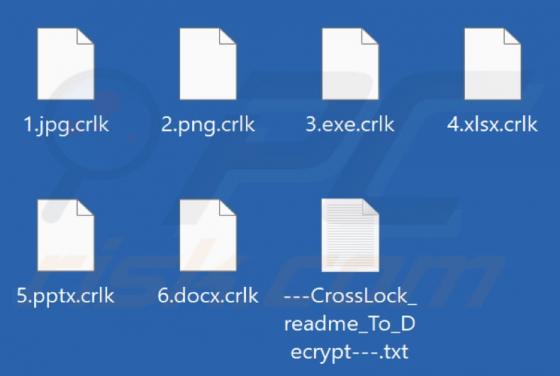

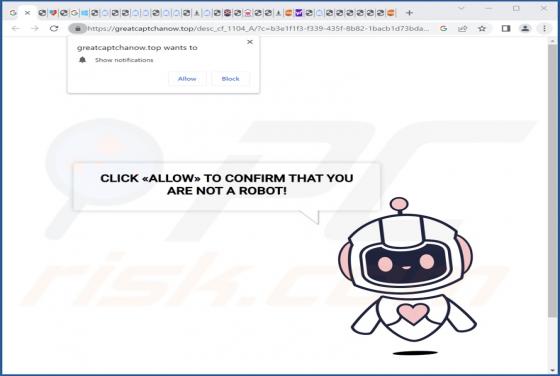

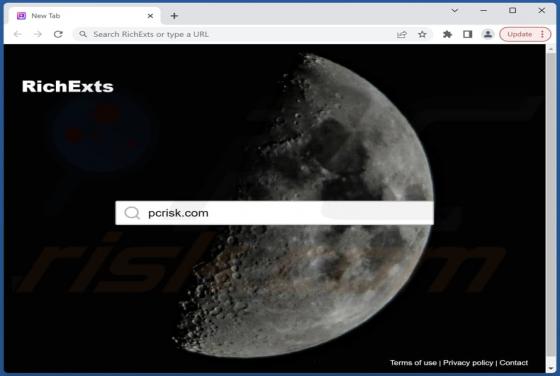

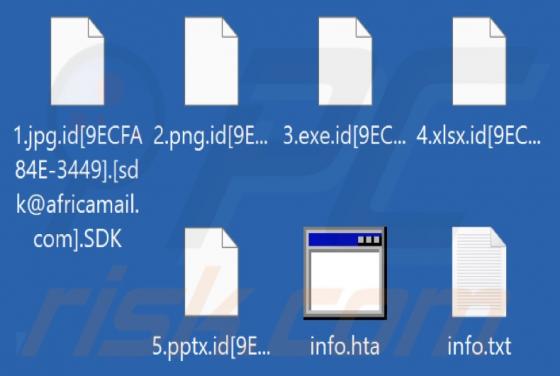

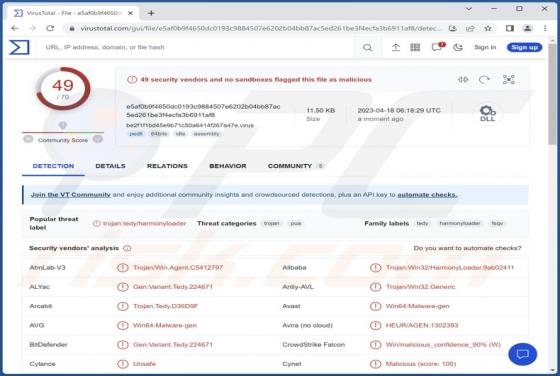

Domino to rodzaj złośliwego oprogramowania, które było wykorzystywane przez cyberprzestępców już pod koniec lutego 2023 roku do rozpowszechniania narzędzia do kradzieży informacji Project Nemesis lub Cobalt Strike. Sprawcy osiągają swoje cele za pomocą backdoora i programu ładującego Domino. Kampa