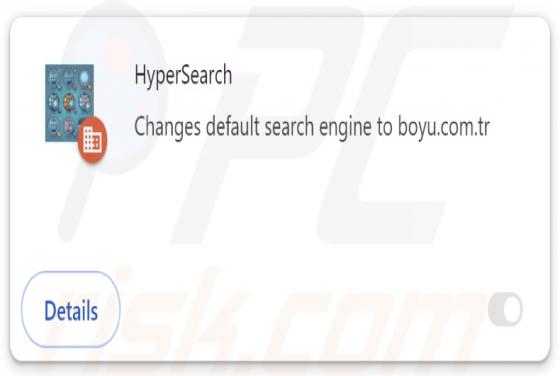

Porywacz przeglądarki HyperSearch

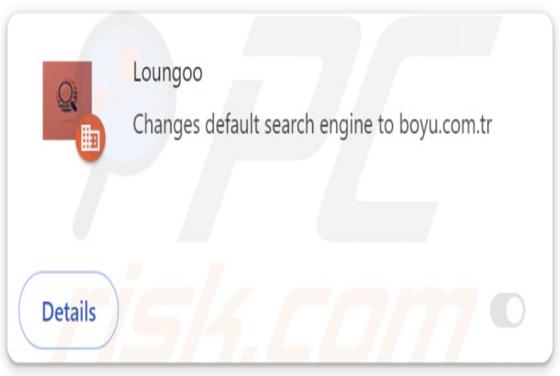

Podczas analizy nieuczciwej instalacji nasi badacze odkryli porywacza przeglądarki HyperSearch. Rozszerzenie to wprowadza zmiany w ustawieniach przeglądarki w celu promowania (poprzez przekierowania) fałszywej wyszukiwarki findflarex.com. Zazwyczaj porywacze przeglądarki przypisują zatwier