Jak usunąć Atroposia z zainfekowanych systemów

TrojanZnany również jako: Trojan zdalnego dostępu Atroposia (RAT)

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Atroposia?

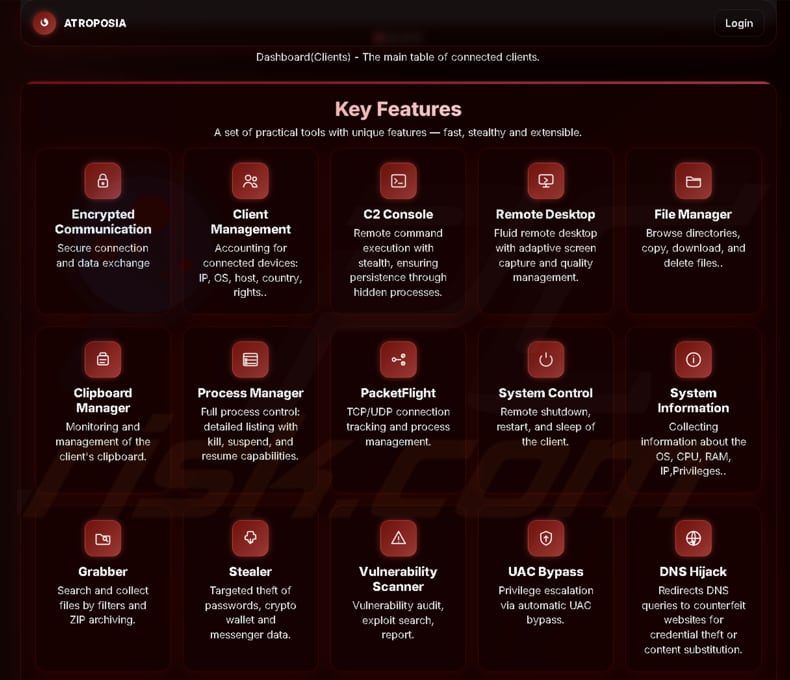

Atroposia to trojan zdalnego dostępu (RAT) promowany na podziemnych forach. Jego możliwości obejmują między innymi ukrytą kontrolę pulpitu zdalnego, kradzież danych uwierzytelniających i portfeli kryptowalut, przejmowanie DNS oraz skanowanie luk w zabezpieczeniach. W przypadku wykrycia w systemie Atroposia powinna zostać natychmiast usunięta, aby zapobiec ewentualnym negatywnym skutkom.

Więcej informacji o Atroposii

Subskrypcja Atroposia kosztuje 200 dolarów miesięcznie, 500 dolarów co trzy miesiące lub 900 dolarów za sześć miesięcy. RAT może automatycznie zwiększać uprawnienia (omijając UAC), wykorzystuje wiele mechanizmów utrzymywania się w systemie i unika wykrycia przez programy antywirusowe. Komunikacja C2 jest szyfrowana, a panel sterowania ułatwia operatorom wykonywanie złośliwych działań.

Atroposia zawiera ukryty pulpit zdalny o nazwie „HRDP Connect”, który ustanawia niewidoczną sesję w tle, dzięki czemu ofiara nie jest świadoma zdalnego dostępu. Jednym z narzędzi Atroposii jest menedżer plików, który umożliwia cyberprzestępcom dostęp do dysków i katalogów. Atakujący mogą zdalnie przeglądać, wyszukiwać, pobierać, usuwać lub uruchamiać pliki.

Atroposia zawiera również narzędzie do wyszukiwania plików według typu lub słowa kluczowego i pakowania ich do pliku ZIP chronionego hasłem. Może pakować dane w pamięci i korzystać z wbudowanych narzędzi systemowych, nie pozostawiając prawie żadnych plików i utrudniając wykrycie.

Posiada również moduł kradnący, który zbiera poufne dane, w tym zapisane hasła, dane z aplikacji do przesyłania wiadomości, dane portfela kryptowalutowego oraz dane uwierzytelniające z aplikacji biznesowych, sieci VPN i menedżerów haseł.

Ponadto Atroposia może wykraść dane ze schowka i zapisać wszystko, co użytkownik skopiuje lub wycina. Obejmuje to hasła, adresy portfeli, wiadomości osobiste i inne poufne informacje. RAT może również modyfikować zawartość schowka. Funkcja ta może być wykorzystywana do przejmowania kont, kradzieży kryptowalut lub innych złośliwych celów.

Złośliwe oprogramowanie może również przejmować kontrolę nad serwerem DNS. Oznacza to, że może ono potajemnie przekierowywać żądania stron internetowych komputera do fałszywych witryn (np. fałszywych stron logowania), umożliwiając atakującym kradzież haseł lub innych danych, podczas gdy przeglądarka wyświetla oczekiwany adres URL.

Ponadto Atroposia zawiera skaner podatności, który sprawdza zainfekowane urządzenie pod kątem brakujących poprawek, niebezpiecznych ustawień i nieaktualnego oprogramowania. W środowiskach korporacyjnych może to ujawnić dane, takie jak niezałatane klienci VPN lub błędy związane z eskalacją uprawnień, które atakujący mogą wykorzystać do rozszerzenia swojej kontroli.

Wreszcie, RAT może przechwytywać adresy IP, wersję systemu operacyjnego (i inne informacje systemowe), dane geolokalizacyjne, zarządzać uruchomionymi procesami, wyłączać i restartować zainfekowane komputery, a także posiada dodatkowe, mniej szkodliwe funkcje.

| Nazwa | Trojan zdalnego dostępu Atroposia (RAT) |

| Rodzaj zagrożenia | Trojan zdalnego dostępu |

| Objawy | Trojan zdalnego zarządzania jest zaprojektowany tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dzięki czemu na zainfekowanym komputerze nie widać żadnych wyraźnych symptomów. |

| Możliwe metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, luki w zabezpieczeniach oprogramowania, „crackowanie” oprogramowania. |

| Uszkodzenie | Skradzione hasła i dane bankowe, kradzież tożsamości, dodanie komputera ofiary do botnetu, straty finansowe, dodatkowe infekcje, przejęcie konta. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

Atroposia to potężny RAT, który zapewnia atakującym szeroką kontrolę nad zainfekowanymi systemami. Może on wykraść pliki, dane uwierzytelniające, dane ze schowka i informacje systemowe, pozostając jednocześnie niewykrywalnym dzięki szyfrowanej komunikacji C2 i ukrytemu zdalnemu dostępowi. Jego dodatkowe funkcje, w tym przejmowanie DNS i skanowanie luk w zabezpieczeniach, pozwalają atakującym rozszerzyć swój dostęp i wykorzystać słabe punkty.

Ogólnie rzecz biorąc, Atroposia stanowi poważne zagrożenie zarówno dla osób fizycznych, jak i firm (lub innych podmiotów). Inne przykłady programów RAT to SilentSync, MostereRAT i ZynorRAT.

W jaki sposób Atroposia przeniknęła do mojego komputera?

Możliwe jest, że Atroposia jest dostarczana za pośrednictwem zainfekowanych plików PDF lub innych plików wysyłanych pocztą elektroniczną. Cyberprzestępcy mogą wykorzystywać fałszywe dokumenty lub inne pliki, aby nakłonić użytkowników do otwarcia złośliwych plików, uruchomienia złośliwych skryptów lub wykonania innych czynności prowadzących do uruchomienia Atroposii.

Cyberprzestępcy wykorzystują również pirackie oprogramowanie, luki w zabezpieczeniach oprogramowania, złośliwe reklamy, oszustwa związane z pomocą techniczną, sieci P2P, fałszywe strony internetowe, zewnętrzne programy do pobierania plików lub podobne kanały do rozprzestrzeniania złośliwego oprogramowania. Zazwyczaj infekcja ma miejsce, gdy użytkownik zostaje nakłoniony do pobrania i uruchomienia złośliwego oprogramowania.

Jak uniknąć instalacji złośliwego oprogramowania?

Zawsze korzystaj z oficjalnych stron internetowych lub sklepów z aplikacjami, aby pobierać aplikacje, i nigdy nie pobieraj pirackich programów, narzędzi do łamania zabezpieczeń, generatorów kluczy itp. Ponadto sprawdzaj wiadomości e-mail przed otwarciem ich zawartości — nie otwieraj plików ani linków w nieoczekiwanych, nieistotnych wiadomościach e-mail (lub innych wiadomościach) od nieznanych nadawców.

Unikaj interakcji z reklamami, linkami, wyskakującymi okienkami lub przyciskami podczas odwiedzania podejrzanych stron internetowych i nie zezwalaj takim stronom na wyświetlanie powiadomień. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Atroposia?

- KROK 1. Ręczne usunięcie złośliwego oprogramowania Atroposia.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr oraz lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr oraz lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz opcję „Ustawienia” z wyników wyszukiwania. Kliknij opcję „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie i wyświetli menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie i wyświetli ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia startowe” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy nacisnąć klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać pełną ścieżkę i nazwę programu. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcji niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Atroposia. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, nie ma potrzeby formatowania urządzenia. Złośliwe oprogramowanie, takie jak Atroposia, często można usunąć za pomocą sprawdzonych narzędzi zabezpieczających, takich jak Combo Cleaner, które mogą skanować i eliminować programy RAT oraz inne zagrożenia bez konieczności czyszczenia systemu.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie?

Cyberprzestępcy mogą wykorzystywać złośliwe oprogramowanie do kradzieży poufnych danych (np. haseł, informacji finansowych, plików), przejęcia kontroli nad systemem, przejęcia kont, szyfrowania plików, umieszczania dodatkowych ładunków i nie tylko.

Jaki jest cel Atroposii?

Celem Atroposii jest zapewnienie atakującym pełnej kontroli nad zainfekowanym systemem, kradzież poufnych danych (plików, haseł, kryptowalut i tokenów sesji), monitorowanie aktywności użytkowników, manipulowanie siecią (przejęcie DNS) oraz wykorzystywanie luk w zabezpieczeniach.

W jaki sposób złośliwe oprogramowanie dostało się do mojego komputera?

Atroposia jest prawdopodobnie dostarczana za pośrednictwem złośliwych plików PDF lub innych plików wysyłanych pocztą elektroniczną w celu nakłonienia użytkowników do ich uruchomienia. Inne popularne metody dostarczania obejmują pirackie oprogramowanie, exploity oprogramowania, złośliwe reklamy, oszustwa, sieci P2P, zwodnicze strony internetowe i zewnętrzne programy do pobierania plików. Do infekcji dochodzi zazwyczaj wtedy, gdy użytkownik zostaje nakłoniony do pobrania i uruchomienia złośliwego oprogramowania.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykrywać i usuwać większość znanego złośliwego oprogramowania. Ponieważ zaawansowane złośliwe oprogramowanie często ukrywa się głęboko w systemie, ważne jest, aby przeprowadzić pełne skanowanie systemu, aby zapewnić całkowite usunięcie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję