Oszustwo Hacker Who Cracked Your Email And Device Email Scam

Phishing/OszustwoZnany również jako: Możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "Hacker who cracked your email and device Email Scam"

Czym jest "Hacker who cracked your email and device Email Scam"?

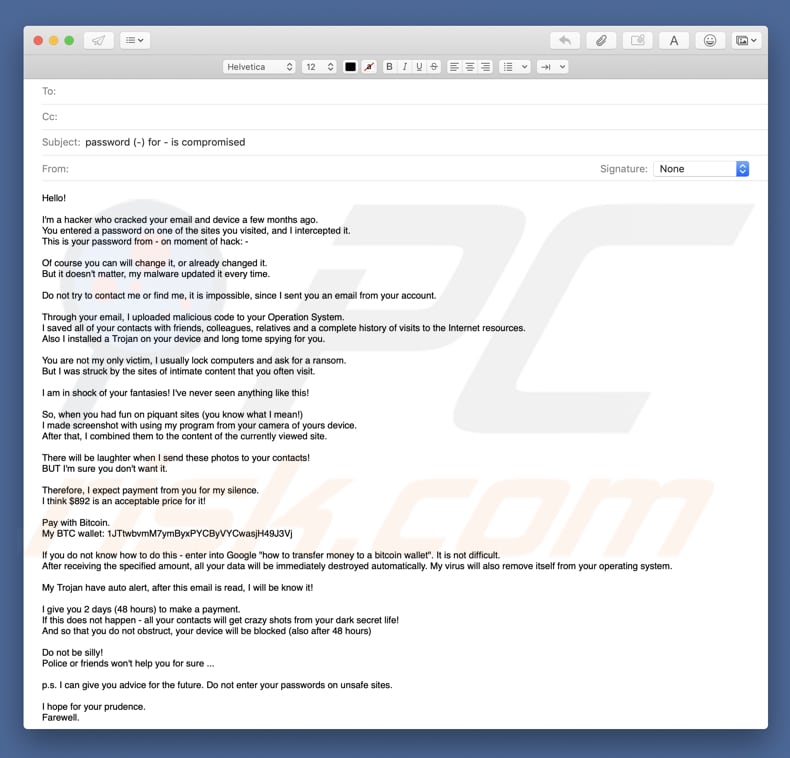

Podobnie jak wiele innych kampanii tego typu, "Hacker who cracked your email and device Email Virus" ma na celu szantażowanie ludzi. Z reguły cyberprzestępcy wysyłają e-maile z informacją, że dany komputer został zainfekowany, zhakowany itp. W tym przypadku twierdzą, że zainstalowali narzędzie dostępu zdalnego i zrobili upokarzające zdjęcie swojej ofiary. Jeśli żądania okupu nie zostaną spełnione, roześlą to zdjęcie do wszystkich ofiar. Jeśli otrzymałeś ten (lub inny podobny) e-mail, nie martw się. Jest to wyłącznie oszustwo służące do nakłaniania ludzi do zapłacenia za zdjęcia/filmy lub inne rzeczy, które nie istnieją.

Cyberprzestępcy wysyłają ten e-mail do tysięcy osób i twierdzą, że są w posiadaniu upokarzającego zdjęcia odbiorcy wiadomości e-mail. Twierdzą także, że włamali się na konto e-mail i niektóre urządzenia oraz że mają teraz hasło do twojego konta e-mail. Oprócz tego twierdzą, że umieścili w systemie operacyjnym szkodliwy kod, który zebrał wszystkie kontakty i historię przeglądania Internetu, a także zainstalował trojana. Cyberprzestępcy twierdzą, że wiedzą o szokującej witrynie (prawdopodobnie pornograficznej), którą stale odwiedzasz, oraz że zrobili ci zdjęcie, gdy odwiedzałeś ją (lub podobne witryny). Zgodnie z wiadomością e-mail zrobili to zdjęcie za pomocą programu do zdalnego dostępu i użyli do tego kamery internetowej. Jeśli chcesz zapobiec wysłaniu tego zdjęcia do wszystkich swoich znajomych, kolegów itd., musisz zapłacić okup w wysokości 892 $ w Bitcoinach. Ostrzegają, że masz 48 godzin na zapłacenie okupu. W przeciwnym razie roześlą zdjęcie i zablokują twoje urządzenie. Jak wspomnieliśmy na początku, jest to wyłącznie oszustwo, a wszystkie te twierdzenia nie są prawdziwe. Nie mają żadnych wstydliwych zdjęć, nie włamali się do twojego komputera ani nie zainstalowali na nim malware. Ty i twój komputer jesteście bezpieczni i powinieneś po prostu zignorować ten lub inne podobne e-maile, które otrzymujesz.

| Nazwa | Możliwe infekcje malware |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Obecnie istnieje wielu oszustów (cyberprzestępców), którzy wykorzystują różne kampanie spamowe, aby zagrozić ludziom i żądać okupu. Kilka przykładów podobnych kampanii spamowych e-mail to: Remote Control Desktop With A Key Logger i We Have Installed One RAT Software. Istnieją kampanie spamowe e-mail, które nie wymagają okupu. Zamiast tego mają one na celu nakłonienie użytkowników do otwarcia złośliwego załącznika (faktury, fałszywego rachunku itd.). Te załączniki często są dokumentami Microsoft Office (Word, Excel lub innymi plikami). Jeśli otrzymasz taki e-mail, nie otwieraj załączonego dokumentu. Po otwarciu załączniki te pobierają i instalują różne wirusy wysokiego ryzyka, takie jak TrickBot, Adwind, FormBook lub inne. Wirusy te zwykle powodują problemy związane z prywatnością i bezpieczeństwem przeglądania. Często mają na celu zbieranie wrażliwych danych, takich jak dane bankowe, hasła, loginy itp. Niektóre z tych wirusów mogą otwierać „tylne drzwi", co może powodować jeszcze więcej infekcji, takich jak wirusów typu ransomware. Zarażenie takimi wirusami może spowodować problemy z prywatnością, utratę danych, a nawet straty finansowe.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym oszustwem e-mail. Oto kilka z najbardziej popularnych pytań, które otrzymujemy:

- Hej zespole pcrisk.com, dostałem e-maila z informacją, że mój komputer został zhakowany, mają ode mnie film, a teraz żądają okupu w bitcoinach. To musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Nasza odpowiedź na to pytanie brzmi: nie przejmuj się, ani haker, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają filmu przedstawiającego ciebie oglądającego pornografię. Najważniejsze jest, aby po prostu zignorować tę wiadomość i nie wysyłać im Bitcoinów. Jeśli zastanawiasz się, skąd wzięli twój adres e-mail, imię i/lub hasło, powinieneś wiedzieć, że istnieje wysokie prawdopodobieństwo, że informacje te zostały skradzione z zainfekowanej witryny, takiej jak Yahoo. Naruszenie witryny jest zjawiskiem powszechnym. Możesz sprawdzić, czy któreś z twoich kont zostało naruszone, odwiedzając stronę internetową haveibeenpwned.

Jak "Hacker who cracked your email and device Email Virus" zainfekował mój komputer?

Jest wiele kampanii spamowych e-mail, które dystrybuują złośliwe załączniki. Jak wspomniano powyżej, tymi załącznikami są zwykle pliki .doc, .ppt, .xls i inne dokumenty Microsoft Office. Po otworzeniu tych załączników, proszą one użytkowników o włączenie makropoleceń. Włączenie tych poleceń powoduje wykonanie poleceń pobierania i instalowania malware. Jednak te załączniki są w stanie rozprzestrzeniać infekcje wyłącznie wtedy, gdy są otwierane za pomocą jednej z aplikacji Microsoft Office, takich jak Word, Excel, Power Point itd. Innymi słowy, jeśli załącznik jest otwierany za pomocą innej aplikacji, która nie jest częścią pakietu MS Office - złośliwe pliki nie zostaną pobrane (i/lub zainstalowane). Te e-mailowe kampanie spamowe obierają zwykle za cel użytkowników systemu Windows, co oznacza, że inni użytkownicy platformy najprawdopodobniej będą bezpieczni.

Jak uniknąć instalacji malware?

Zachowaj ostrożność podczas pobierania, instalowania, aktualizowania oprogramowania lub otwierania załączników do wiadomości e-mail. Jeśli otrzymasz wiadomość e-mail od nieznanego nadawcy, która zawiera nieistotny załącznik, nie otwieraj go. Zawsze analizuj każdą odebraną wiadomość e-mail i otwieraj załączniki wyłącznie wtedy, gdy masz pewność, że nie wyrządzą one żadnej szkody tobie ani twojemu komputerowi. Oprócz tego jest wiele nieuczciwych aplikacji, które są dystrybuowane za pomocą różnych fałszywych aktualizacji. Narzędzia te nie powinny być używane. Zaleca się korzystanie z wbudowanych funkcji lub narzędzi dostarczanych wyłącznie przez oficjalnego programistę. Ponadto, te nieuczciwe aplikacje są często dystrybuowane za pomocą zwodniczej metody marketingowej zwanej „sprzedażą wiązaną". Sprzedaż wiązana to metoda używana do potajemnego instalowania różnych zwodniczych (niewiarygodnych i/lub potencjalnie niechcianych) aplikacji wraz ze zwykłym oprogramowaniem. Zazwyczaj te aplikacje są ukryte w „Niestandardowych", „Zaawansowanych" ustawieniach i innych podobnych opcjach lub ustawieniach. Nie używaj programów pobierania oprogramowania innych firm (lub innych podobnych narzędzi), które często zarabiają poprzez promowanie różnych zwodniczych aplikacji przy użyciu tej samej metody „sprzedaży wiązanej". Jeśli korzystasz z produktów pakietu Microsoft Office, a jego wersja jest późniejsza niż w roku 2010, posiada ona tryb „Widoku chronionego", który zapobiega pobieraniu szkodliwego oprogramowania z różnych pobranych plików (takich jak załączniki). Jednak wcześniejsze wersje nie mają tego trybu i dlatego nie zaleca się ich używania. Ostatecznie, ważne jest posiadanie zainstalowanego i uruchomionego oprogramowania antywirusowego i/lub antyszpiegowskiego. Jeśli już otworzyłeś załącznik "Hacker who cracked your email and device Email Virus", zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware:

Tekst prezentowany w wiadomości e-mail "Hacker who cracked your email and device Email Virus":

Temat: złamano hasło (hasło użytkownika) dla (adres e-mail użytkownika)

Witaj!

Jestem hakerem, który kilka miesięcy temu złamał twój adres e-mail i urządzenie.

Wprowadziłeś hasło na jednej z odwiedzonych stron i przechwyciłem je.

To jest twoje hasło do [adres e-mail użytkownika] w momencie włamania: [hasło użytkownika]

Oczywiście możesz je zmienić lub już je zmieniłeś.

Nie ma to jednak znaczenia, moje malware za każdym razem je zaktualizowało.

Nie próbuj się ze mną skontaktować ani odszukać. Jest to niemożliwe, ponieważ wysłałem ci wiadomość e-mail z twojego konta.

Za pośrednictwem poczty e-mail przesłałem szkodliwy kod do twojego systemu operacyjnego.

Zapisałem wszystkie kontakty twoich znajomych, współpracowników, krewnych i pełną historią odwiedzin sieci.

Zainstalowałem również trojana na twoim urządzeniu i szpiegowałem cię przez długi czas.

Nie jesteś moją jedyną ofiarą. Zwykle zamykam komputery i żądam okupu.

Uderzyły mnie strony intymnych treści, które często odwiedzasz.

Jestem w szoku patrząc na twoje fantazje! Nigdy nie widziałem czegoś takiego!

Tym samym, gdy dobrze się bawiłeś na pikantnych stronach (wiesz o co mi chodzi!), zrobiłem zrzut ekranu przy użyciu mojego programu z kamery twojego urządzenia.

Potem połączyłem je z treścią aktualnie oglądanej strony.

Ale będzie śmiech gdy wyślę te zdjęcia do twoich kontaktów!

ALE jestem pewien, że tego nie chcesz.

Dlatego oczekuję od ciebie zapłaty za moje milczenie.

Myślę, że 892 $ to akceptowalna cena!

Zapłać za pomocą Bitcoinów.

Mój portfel BTC: 1JTtwbvmM7ymByxPYCByVYCwasjH49J3Vj

Jeśli nie wiesz, jak to zrobić - wpisz do Google „Jak przelać pieniądze do portfela Bitcoin". To nie jest trudne.

Po otrzymaniu określonej kwoty wszystkie twoje dane zostaną automatycznie zniszczone. Mój wirus również usunie się z twojego systemu operacyjnego.

Mój trojan ma auto powiadomienie. Będę wiedział, gdy przeczytasz tę wiadomość!

Daję ci 2 dni (48 godzin) na dokonanie płatności.

Jeśli tak się nie stanie - wszyscy twoi znajomi dostaną szalone zdjęcia przedstawiające mroczny sekret twojego życia!

Aby nie przeszkadzać, urządzenie zostanie zablokowane (również po 48 godzinach)

Nie bądź głupi!

Policja lub przyjaciele na pewno ci nie pomogą...

P.s. Mogę dać ci radę na przyszłość. Nie wpisuj swoich haseł na niebezpiecznych stronach.

Liczę na twoją roztropność.

Żegnam.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Hacker who cracked your email and device Email Scam"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję