Uniknij zostania oszukanym przez spamową kampanię seksualną e-mail Jeanson J. Ancheta

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "Jeanson J. Ancheta"

Czym jest oszustwo e-mail "Jeanson J. Ancheta"?

Oszuści wysyłają ten oszukańczy e-mail do wielu osób, mając nadzieję, że ktoś się da oszukać i zapłaci im pieniądze. Istnieje wiele takich oszustw. Zwykle oszuści twierdzą, że nagrali upokarzające/kompromitujące wideo i grożą rozpowszechnieniem go, jeśli ich żądania zapłaty określonej kwoty pieniędzy nie zostaną spełnione na czas. Istnieje więcej wariantów tego oszustwa. Jednak głównymi różnicami są kwota pieniędzy, którą oszuści żądają do zapłaty oraz adres portfela Bitcoin, który powinien zostać wykorzystany do dokonania płatności. Tak czy inaczej, zdecydowanie zalecamy, aby nie ufać temu ani innemu oszustwu (e-mailowemu) tego typu.

Według oszusta odpowiedzialnego za tę kampanię spamową, wstrzyknął on złośliwy kod do komputera odbiorcy i wykorzystał go do monitorowania aktywności komputerowej. Interesujące jest to, że nadawca twierdzi, że jest Jeasonem Jamesem Anchetą, cyberprzestępcą znanym z tego, że był pierwszą osobą oskarżoną o kontrolowanie dużej liczby porwanych komputerów/botnetów w 2006 roku. Niemniej jednak twierdzenie to jest bardzo mało prawdopodobne a nadawca prawdopodobnie tylko próbuje przestraszyć ofiary. Oszust twierdzi, że uzyskał dostęp do kamery internetowej i nagrał kompromitujące wideo z odbiorcą, gdy odwiedzał jakąś „brudną" stronę, podobno stronę dla dorosłych. Twierdzi również, że ukradł wszystkie kontakty i inne informacje oraz grozi wysłaniem tego filmu do wszystkich osób w kontaktach odbiorcy, jeśli nie otrzyma 650 $ w ciągu 36 godzin. Żąda zapłaty w Bitcoinach i skorzystania z podanego adresu portfela Bitcoin. Jednak w różnych wersjach tego oszustwa oszust może żądać innej kwoty kryptowaluty. Tak czy inaczej ten e-mail musi zostać zignorowany. To samo dotyczy innych e-maili tego typu, które mogą być otrzymywane w przyszłości.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tego typu oszustwami e-mailowymi. Oto najpopularniejsze pytanie, które otrzymujemy (w tym przypadku dotyczące oszustwa, które twierdzi, że uzyskało kompromitujące filmy lub zdjęcia użytkownika):

Pyt.: Witajcie pcrisk.com, otrzymałem e-mail z informacją, że mój komputer został zhakowany i mają ze mną film. Teraz żądają okupu w Bitcoinach. Myślę, że to musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają wideo, na którym oglądasz pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (te naruszenia witryny są częste). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta zostały naruszone, odwiedzając witrynę haveibeenpwned.

| Nazwa | E-mail oszustwa seksualnego "Jeanson James Ancheta" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszust twierdzi, że jego komputer został zainfekowany malware, które pozwoliło mi nagrać kompromitujące/poniżające wideo |

| Wysokość okupu | 650 $, 750 $ (w zależności od wariantu oszustwa) |

| Adres portfela kryptowalutowego cyberprzestępców | 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr, 1NJAqyvy8zJYrnD2x9kox1BqYgfu7Zpdrz |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi. |

| Zniszczenie | Utrata wrażliwych informacji, strata pieniężna, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady innych e-maili tego typu to "I Do Know Your Passwords", "I know you are a pedophile", "ChaosCC hacker group". Z reguły oszuści, którzy wysyłają te e-maile, próbują oszukać odbiorców, aby uwierzyli, że nagrali jakieś kompromitujące wideo lub zrobili upokarzające zdjęcia i rozpowszechnią je, jeśli nie otrzymają płatności. Jednak dość często e-maile są również wykorzystywane do rozsyłania malware. Cyberprzestępcy dołączają do nich pliki, które po otwarciu infekują komputery malware wysokiego ryzyka, takim jak TrickBot, LokiBot, Emotet, FormBook itd.

W jaki sposób kampanie spamowe infekują komputery?

Aby zainfekować komputer za pomocą e-maila, adresaci muszą otworzyć plik, który jest do niej dołączony, lub otworzyć link do strony internetowej, który prowadzi do pobrania złośliwego pliku. Zazwyczaj cyberprzestępcy dołączają dokumenty Microsoft Office lub PDF, JavaScript lub pliki wykonywalne (takie jak .exe), archiwizują pliki takie jak ZIP, RAR itd. Aby nakłonić odbiorców do otwarcia, zwykle przedstawiają swoje e-maile jako oficjalne, ważne itp. Oto jeden z przykładów, w jaki sposób załączony plik może zainstalować malware: jeśli załączony plik jest dokumentem Microsoft Office, to po otwarciu poprosi o uprawnienie do włączenia poleceń makr. Innymi słowy, aby umożliwić edycję. Gdy złośliwy dokument otrzymuje to uprawnienie, zaczyna instalować złośliwe oprogramowanie. Tak czy inaczej, żaden z załączników nie może uszkodzić komputerów/systemów, jeśli odbiorcy pozostawią je nieotwarte.

Jak uniknąć instalacji złośliwego oprogramowania?

Pliki dołączone do nieistotnych wiadomości e-mail i wysłane z podejrzanych, nieznanych adresów nie powinny być otwierane. Wszystkie pliki i programy powinny być pobierane z oficjalnych witryn i poprzez bezpośrednie linki do pobierania. Radzimy nie pobierać ich z podejrzanych, nieoficjalnych witryn, za pośrednictwem sieci peer-to-peer (klienci torrent, eMule itp.), zewnętrznych programów pobierania lub innych kanałów/narzędzi tego rodzaju. Na bieżąco aktualizuj zainstalowane programy. Jednak jedynym bezpiecznym sposobem na osiągnięcie tego jest użycie narzędzi i funkcji zaprojektowanych przez oficjalnych programistów. Ponadto zalecamy korzystanie z nowszych wersji pakietu Microsoft Office (2010 lub nowszego). Zawierają one tryb „Widoku chronionego", który uniemożliwia zainstalowanie złośliwego oprogramowania w pobranych złośliwych dokumentach. Zainstalowane programy nie powinny być aktywowane przy użyciu nieoficjalnych narzędzi („łamania" oprogramowania), które są nielegalne i często prowadzą do zainfekowania komputera złośliwym oprogramowaniem. Zalecamy także zainstalowanie sprawdzonego oprogramowania antywirusowego lub antyspyware i okresowe skanowanie systemu operacyjnego w poszukiwaniu zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

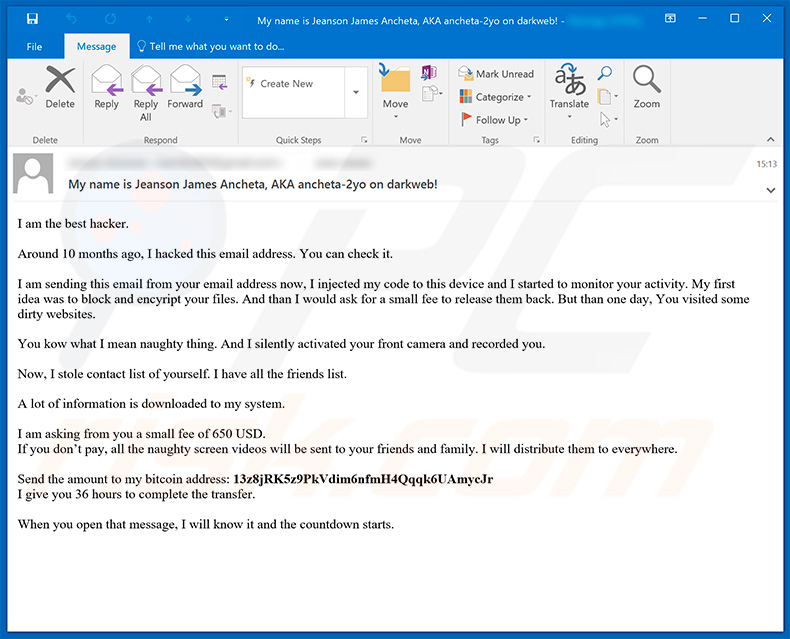

Tekst przedstawiony w liście e-mail "Jeanson J. Ancheta":

Temat: Nazywam się Jeanson James Ancheta, AKA ancheta-2yo w ciemnej sieci!

Jestem najlepszym hakerem.

Około 10 miesięcy temu zhakowałem ten adres e-mail. Możesz to sprawdzić.

Wysyłam teraz ten e-mail z twojego adresu e-mail. Wstrzyknąłem kod do tego urządzenia i zacząłem monitorować twoją aktywność. Moim pierwszym pomysłem było zablokowanie i zaszyfrowanie twoich plików. Wtedy poprosiłbym o niewielką opłatę za ich zwolnienie. Ale pewnego dnia odwiedziłeś niektóre brudne strony internetowe.

Wiesz, co mam na myśli. Po cichu aktywowałem twoją przednią kamerę i nagrałem cię.

Teraz ukradłem twoją listę kontaktów. Mam listę wszystkich przyjaciół.

Wiele informacji jest pobieranych do mojego systemu.

Proszę o niewielką opłatę w wysokości 650 $.

Jeśli nie zapłacisz, wszystkie brudne filmy z ekranu zostaną wysłane do znajomych i rodziny. Rozprowadzę je wszędzie.

Wyślij kwotę na mój adres Bitcoin: 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr

Daję 36 godzin na dokończenie transferu.

Kiedy otworzysz tę wiadomość, dowiem się o tym i rozpocznie się odliczanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest"Jeanson J. Ancheta"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję