Zapobiegnij zostaniu oszukanym przez oszustwo e-mailowe WannaCry hacker group email

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "WannaCry hacker group Email Scam"

Czym jest "WannaCry hacker group Email Scam"?

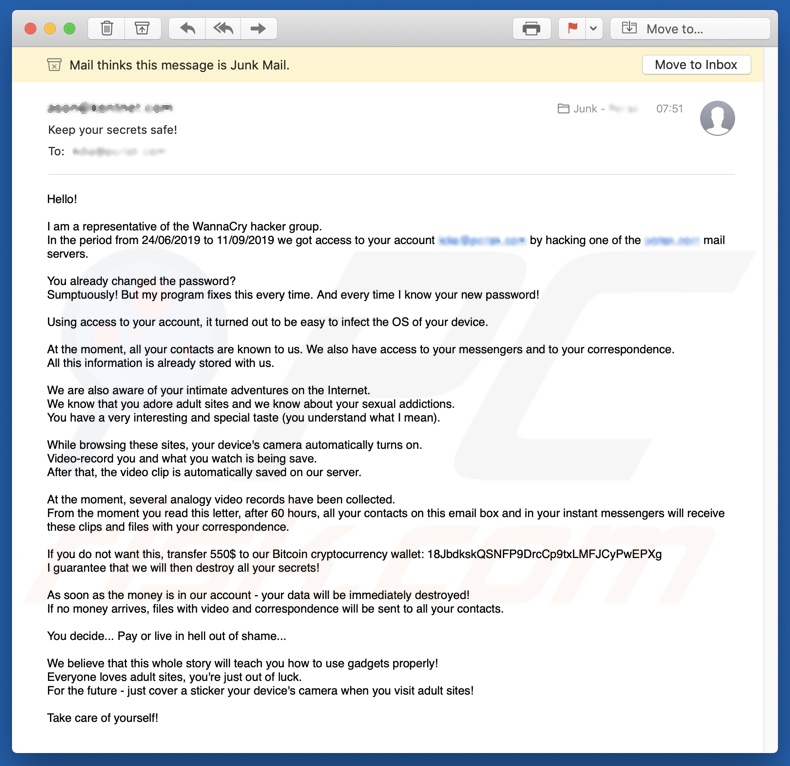

"WannaCry hacker group Email Scam", jak sama nazwa wskazuje - to oszustwo e-mailowe. Wykorzystuje rodzaj szantażu zwanego "sextortion", który wyłudza pieniądze, grożąc ujawnieniem dowodów na aktywność seksualną. W tym konkretnym przypadku twierdzi, że dowody uzyskano za pośrednictwem kamery internetowej użytkownika. Twierdzi, że ten materiał filmowy zostanie rozpowszechniony, jeśli w określonym czasie określona kwota pieniędzy nie zostanie przelana na podane konto. Należy podkreślić, że żadne z tych twierdzeń nie jest prawdziwe, a cyberprzestępcy stojący za tym oszustwem nie mają żadnych kompromitujących materiałów. Wszystkie e-maile tego rodzaju powinny zostać zignorowane.

E-mail zatytułowany "Keep your secrets safe!" twierdzi, że pochodzi od przedstawiciela grupy hakerów WannaCry oraz że włamali się do systemu operacyjnego odbiorcy (systemu operacyjnego) i konta e-mail. Podobno zrobili to, włamując się na jeden z serwerów dostawcy usług e-mail, dzięki czemu uzyskali dostęp do konta użytkownika. Twierdzą, że za jego pośrednictwem zainfekowali system operacyjny ofiary. W ten sposób zebrali dane wszystkich kontaktów użytkownika (np. rodziny i dalekich krewnych, przyjaciół, kolegów itp.) oraz grożą, że wyślą im wyraźny dowód aktywności seksualnej odbiorcy. Wspomnianym materiałem kompromitującym ma być materiał filmowy, nagrany niezależnie przez kamerę internetową urządzenia, gdy użytkownik odwiedził witryny dla dorosłych (np. podczas oglądania treści pornograficznych). Ponadto ogłaszają, że jeśli równowartość 550 $ w kryptowalucie Bitcoin nie zostanie im przesłana w ciągu 60 godzin, wyślą dowody wideo do wszystkich kontaktów e-mail i komunikatora odbiorcy. W takim przypadku domniemany materiał filmowy zostanie zniszczony. Należy jednak podkreślić, że wszystkie te twierdzenia są fałszywe, a oszuści stojący za tym e-mailem nie mają żadnych kompromitujących materiałów. Ponadto żadne infekcje, które, jak twierdzą, będą dystrybuować, nie są w rzeczywistości obecne na urządzeniu ofiary (nie oznacza to, że nie ma żadnych zagrożeń, tylko że nie ma żadnych z "WannaCry hacker group email scam"). E-mailom takim jak ten nigdy nie należy ufać. Zaleca się po prostu je zignorować.

| Nazwa | E-mailowa kampania spamowa"WannaCry hacker group" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszuści twierdzą, że zainfekowali komputer odbiorcy narzędziem zdalnego dostępu (RAT) i ukradli wszystkie kontakty ofiary. Dodatkowo, twierdzą, że nagrali użytkownika oglądającego treści dla dorosłych i "zaspokajającego się". W celu zatrzymania oszustów przed rozesłaniem nagrania do wymienionych kontaktów, każdy odbiorca musi zapłacić 550 $ w kryptowalucie Bitcoin. |

| Kwota okupu | $550 |

| Adres portfela kryptowalutowego cyberprzestępców | 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmieniona hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki infekowania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Oszustwa e-mailowe są dystrybuowane przez tysiące oszustów i często rozsyłane w kampaniach spamowych na dużą skalę. Wymuszenia i żądania okupu nie są jedynymi dostępnymi typami. Kontekst jest różny, od prób szantażu, różnych „ważnych" powiadomień po ogłoszenia „nagrody" i setki innych. Niektórymi oszustwami podobnymi do to "WannaCry hacker group email scam" są "This is important information for you", "The last time you visited a Porn website", "Looked at you for several months" i "So I'm the hacker who broke your email". Zazwyczaj oszustwa związane z seksualizacją twierdzą, że zawierają jakieś kompromitujące i upokarzające filmy lub zrzuty ekranu/zdjęcia ofiary - które zostaną rozesłane, jeśli nie zostanie zapłacona pewna suma. Zazwyczaj żądają płatności w trudnej do wyśledzenia walucie, na przykład kryptowalucie, przedpłaconych kartach podarunkowych i tym podobnych. Jednak cele oszustw e-mail również się różnią. Jednym z nich może być dystrybucja złośliwych materiałów za pośrednictwem różnych załączników e-mail. Przykładami malware (złośliwego oprogramowania) są m.in. TrickBot, FormBook, Pony, LokiBot i wiele innych.

W jaki sposób kampanie spamowe infekują komputery?

E-mailowe kampanie spamowe mogą powodować infekcje systemowe tylko poprzez załączniki do plików (lub linki do witryn, które do nich prowadzą). Wspomniane załączniki mogą mieć wiele różnych formatów, np. pliki archiwów (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty Microsoft Office lub PDF, JavaScript itd. Załączone pliki należy otworzyć, aby zainfekować systemy. Na przykład dokumenty MS Office proszą użytkowników o włączenie makropoleceń (w celu umożliwienia edycji). Jeśli użytkownicy się zgodzą, plik może pobrać/zainstalować złośliwe oprogramowanie.

Jak uniknąć instalacji malware?

Zdecydowanie zaleca się, aby nigdy nie otwierać/nie pobierać/nie instalować załączonych plików ani klikać linków internetowych w e-mailach wysłanych z nieznanych i podejrzanych adresów. Z reguły nie należy otwierać niewiarygodnych i podejrzanych e-maili. Zwykle udają, że są pilne i ważne, czy to przez groźby kryminalne, czy w udawanie oficjalnych źródeł. Niezależnie od ich wyglądu, nie należy ufać nieznanym i nieistotnym e-mailom. Zdecydowanie zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Wspomniane wersje mają tryb „Widoku chronionego", który zapobiega pobieraniu/instalowaniu malware przez zainfekowane dokumenty. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, wszystkie otrzymane e-maile oraz załączniki/linki w nich powinny być traktowane z ostrożnością. Aby zapobiec pobieraniu złośliwych treści, użytkownicy powinni zawsze korzystać z oficjalnych i zweryfikowanych źródeł pobierania. Nie zaleca się korzystania z sieci wymiany peer-to-peer i innych zewnętrznych programów do pobierania. Narzędzia do łamania oprogramowania są również odradzane. Są nielegalne i często mogą prowadzić do instalacji malware. Użytkownicy powinni być uważni podczas instalowania i aktualizowania oprogramowania, aby upewnić się, że nie wiąże się to z dołączeniem niechcianego oprogramowania. W celu dodatkowej ochrony systemu zaleca się korzystanie z wiarygodnych i niezawodnych programów antywirusowych i/lub antyspyware. Wymienione oprogramowanie powinno być używane do wykonywania regularnych skanów i aktualizowane. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst zaprezentowany w e-mailu "WannaCry hacker group email scam":

Witaj!

Jestem przedstawicielem grupy hakerów WannaCry.

W okresie od 24.06.2019 do 11.09.2019 uzyskaliśmy dostęp do twojego konta ********, hakując jeden z serwerów pocztowych *******.

Zmieniłeś już hasło?

Wspaniale! Ale mój program naprawia to za każdym razem. I za każdym razem znam twoje nowe hasło!

Korzystając z dostępu do twojego konta łatwo było mi zainfekować system operacyjny twojego urządzenia.

W tej chwili wszystkie twoje kontakty są nam znane. Mamy również dostęp do twoich komunikatorów i korespondencji.

Wszystkie te informacje są już u nas przechowywane.

Jesteśmy również świadomi twoich intymnych przygód w Internecie.

Wiemy, że uwielbiasz witryny dla dorosłych i wiemy o twoich uzależnieniach seksualnych.

Masz bardzo interesujący i wyjątkowy gust (wiesz, co mamy na myśli).

Podczas przeglądania tych stron kamera urządzenia automatycznie się włącza.

Nagrywa wideo i zapisuje je.

Następnie wideo jest automatycznie zapisywane na naszym serwerze.

W tej chwili zebrano kilka analogicznych nagrań wideo.

Od momentu przeczytania tej wiadomości, po 60 godzinach, wszystkie twoje kontakty w tej skrzynce e-mail oraz w komunikatorach otrzymają te wideo i pliki wraz z twoją korespondencją.

Jeśli nie chcesz tego, prześlij 550 $ na nasz portfel kryptowalutowy Bitcoin:

18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg

Gwarantuję, że wtedy zniszczymy wszystkie twoje sekrety!

Jak tylko pieniądze znajdą się na naszym koncie - twoje dane zostaną natychmiast zniszczone!

Jeśli nie dotrą żadne pieniądze, pliki z wideo i korespondencją zostaną wysłane do wszystkich twoich kontaktów.

Ty decydujesz... Zapłać lub żyj w piekle ze wstydu...

Wierzymy, że cała ta historia nauczy cię, jak prawidłowo korzystać z gadżetów!

Wszyscy uwielbiają witryny dla dorosłych, a ty nie masz szczęścia.

Na przyszłość - po prostu nakryj naklejkę na kamerę swojego urządzenia podczas odwiedzania witryn dla dorosłych!

Dbaj o siebie!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "WannaCry hacker group email scam"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję