Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest Phoenix Worm?

Phoenix Worm to malware napisane w języku programowania Go. Zostało zaprojektowane, aby pełnić funkcję komponentu początkowej fazy w łańcuchu infekcji. Jego głównym celem jest ciche infiltrowanie systemu, ustanowienie trwałości i przygotowanie systemu do wdrożenia dodatkowego malware w późniejszym czasie. W przypadku wykrycia Phoenix Worm należy natychmiast go usunąć.

Przegląd Phoenix Worm

Na początku Phoenix Worm łączy zainfekowany komputer ze zdalnym serwerem kontrolowanym przez cyberprzestępców. To połączenie (serwer dowodzenia i kontroli, czyli C2) umożliwia malware otrzymywanie instrukcji i wysyłanie informacji zwrotnych. Po aktywacji generuje unikalny identyfikator dla każdego zainfekowanego urządzenia, co pozwala atakującym śledzić i zarządzać wieloma ofiarami.

Zbiera również podstawowe informacje o systemie (np. wersję systemu operacyjnego, szczegóły sprzętu, zainstalowane oprogramowanie i informacje o sieci) i wysyła je z powrotem do cyberprzestępców. Dodatkowo Phoenix Worm może być zdalnie aktualizowany i wykorzystywany do pobierania lub uruchamiania dodatkowych złośliwych programów.

Cyberprzestępcy mogą wykorzystać Phoenix Worm do infekowania urządzeń różnymi rodzajami malware. Ransomware może zostać wdrożone w celu zablokowania (zaszyfrowania) plików i zażądania zapłaty za odszyfrowanie. Oprogramowanie szpiegujące może również zostać dostarczone w celu monitorowania aktywności i kradzieży wrażliwych danych, takich jak hasła lub wiadomości. Malware kradnące informacje może celować w dane przeglądarki, zapisane loginy lub szczegóły portfeli kryptowalutowych.

Trojany zdalnego dostępu (RAT) mogą dać atakującym pełną kontrolę nad zainfekowanym systemem, umożliwiając im zdalne sterowanie nim. W związku z tym zainfekowanie urządzenia Phoenix Worm może prowadzić do różnych problemów, w tym strat finansowych, przejęcia kont, kradzieży tożsamości i szkód wizerunkowych.

| Nazwa | Phoenix Worm dropper |

| Typ Zagrożenia | Dropper malware |

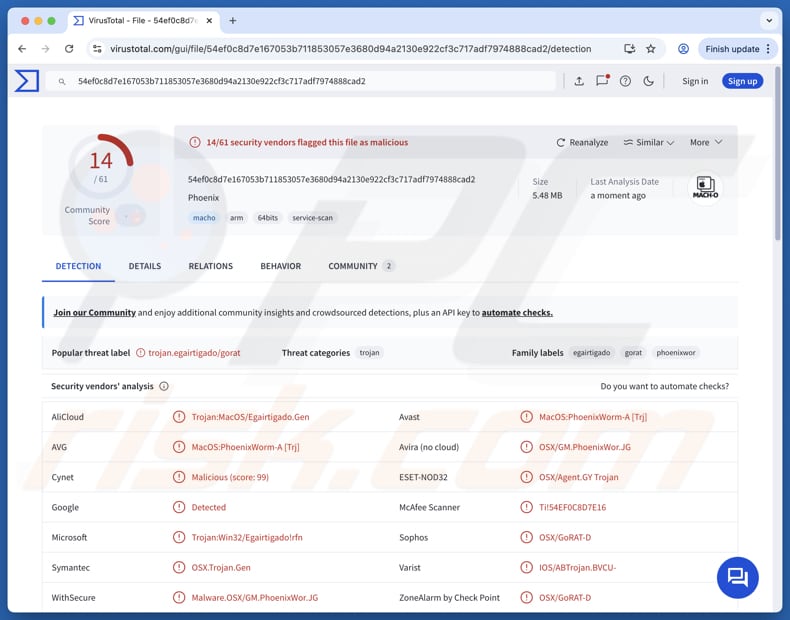

| Nazwy Wykrycia | Avast (MacOS:PhoenixWorm-A [Trj]), Cynet (Malicious (score: 99)), ESET-NOD32 (OSX/Agent.GY Trojan), Sophos (OSX/GoRAT-D), Symantec (OSX.Trojan.Gen), Pełna Lista (VirusTotal) |

| Objawy | Droppery/loadery są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać ciche, dlatego na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Możliwe Metody Dystrybucji | Zainfekowane załączniki e-mail, złośliwe reklamy online, inżynieria społeczna, luki w oprogramowaniu, „cracki" oprogramowania. |

| Szkody | Dodatkowe infekcje (np. ransomware lub oprogramowanie szpiegujące). |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Ogólnie rzecz biorąc, Phoenix Worm jest wykorzystywany przez cyberprzestępców do infiltrowania urządzeń i późniejszego dodawania kolejnego malware. Może być używany jako element złośliwych kampanii służących do kradzieży danych, szyfrowania plików, monitorowania urządzeń, kradzieży pieniędzy lub do innych złośliwych celów. Dlatego Phoenix Worm powinien zostać natychmiast usunięty z zainfekowanych urządzeń.

Więcej przykładów malware atakującego macOS to MiniRAT, Overlord i Infiniti.

W jaki sposób malware przeniknęło na mój komputer?

Malware może być dystrybuowane za pośrednictwem e-maili ze złośliwymi linkami lub załącznikami, niezaufanych reklam (np. fałszywych ostrzeżeń), oszustw związanych z pomocą techniczną lub zwodniczych bądź skompromitowanych stron internetowych. Cyberprzestępcy mogą je również rozprzestrzeniać za pośrednictwem sieci peer-to-peer, zainfekowanych dysków USB lub ukrywając je w pirackim oprogramowaniu, crackach i generatorach kluczy.

W niektórych przypadkach cyberprzestępcy wykorzystują niezałatane lub przestarzałe programy do dostarczania złośliwych ładunków. Malware jest często ukryte w zainfekowanych dokumentach, archiwach, skryptach lub plikach wykonywalnych. Urządzenia zostają zainfekowane, gdy użytkownicy otwierają złośliwe pliki lub podejmują dodatkowe działania.

Jak uniknąć malware?

Użytkownicy powinni zachować ostrożność wobec nieoczekiwanych e-maili, zwłaszcza jeśli pochodzą od nieznanych nadawców lub zawierają podejrzane załączniki lub linki. Aplikacje powinny być pobierane wyłącznie z zaufanych źródeł, takich jak oficjalne strony internetowe lub dobrze znane sklepy z aplikacjami. Należy unikać korzystania ze złamanego oprogramowania, pirackich programów lub generatorów kluczy.

Ważne jest również, aby system operacyjny i całe zainstalowane oprogramowanie były aktualne, a także aby nie klikać wyskakujących okienek, reklam ani innych treści na podejrzanych stronach. Użytkownicy powinni również odrzucać żądania powiadomień ze stron, które wydają się podejrzane. Jeśli Państwa komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować wszystkie zagrożenia.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

Film pokazujący, jak usunąć adware i porywacze przeglądarki z komputera Mac:

Usuwanie niechcianych aplikacji:

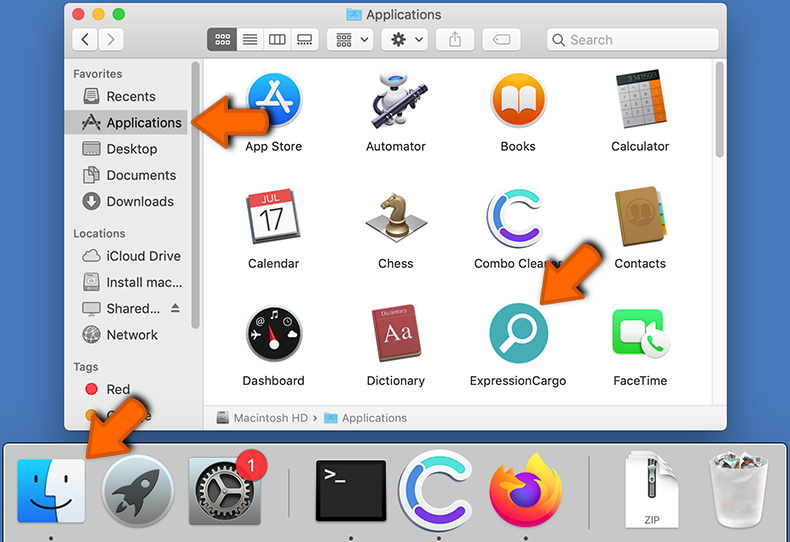

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje":

Kliknij ikonę Finder. W oknie Findera wybierz „Aplikacje". W folderze aplikacji poszukaj „MPlayerX", „NicePlayer" lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji powodujących reklamy online przeskanuj komputer Mac w poszukiwaniu pozostałych niechcianych komponentów.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Często Zadawane Pytania (FAQ)

Moje urządzenie jest zainfekowane malware Phoenix Worm. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Chociaż ta metoda może całkowicie wyeliminować Phoenix Worm, usuwa również wszystkie pliki i dane przechowywane na urządzeniu, chyba że dostępne są kopie zapasowe. Z tego powodu należy ją rozważyć tylko wtedy, gdy zaufane oprogramowanie zabezpieczające, takie jak Combo Cleaner, nie jest w stanie usunąć infekcji.

Jakie są największe problemy, które może powodować malware?

Malware może służyć różnym celom, w tym szyfrowaniu plików, kradzieży poufnych informacji lub instalowaniu innych szkodliwych programów. W rezultacie ofiary mogą napotkać problemy, takie jak kradzież kont, straty finansowe, kradzież tożsamości, utrata danych i inne poważne konsekwencje.

Jaki jest cel Phoenix Worm?

Celem Phoenix Worm jest przygotowanie systemów do dalszych ataków. Łączy skompromitowane urządzenia ze zdalnym serwerem, zbiera informacje o systemie i może pobierać lub uruchamiać dodatkowe malware.

W jaki sposób Phoenix Worm przeniknął na moje urządzenie?

Malware jest rozprzestrzeniane za pośrednictwem fałszywych e-maili, fałszywych reklam, oszustw związanych z pomocą techniczną, skompromitowanych stron internetowych, zainfekowanych dysków USB i pirackiego oprogramowania. Atakujący mogą również wykorzystywać przestarzałe programy. Malware jest często ukryte w złośliwych dokumentach, archiwach, skryptach lub plikach wykonywalnych, które infekują urządzenia po ich otwarciu (lub gdy użytkownicy podejmują dodatkowe działania).

Czy Combo Cleaner ochroni mnie przed malware?

Combo Cleaner może wykryć i usunąć większość infekcji malware, ale zaawansowane zagrożenia mogą czasami pozostawać ukryte głęboko w systemie. Z tego powodu ważne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję