Jak nie zostać oszukanym przez oszustwo I know you are a pedophile

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "I know you are a pedophile"

Czym jest "I know you are a pedophile"?

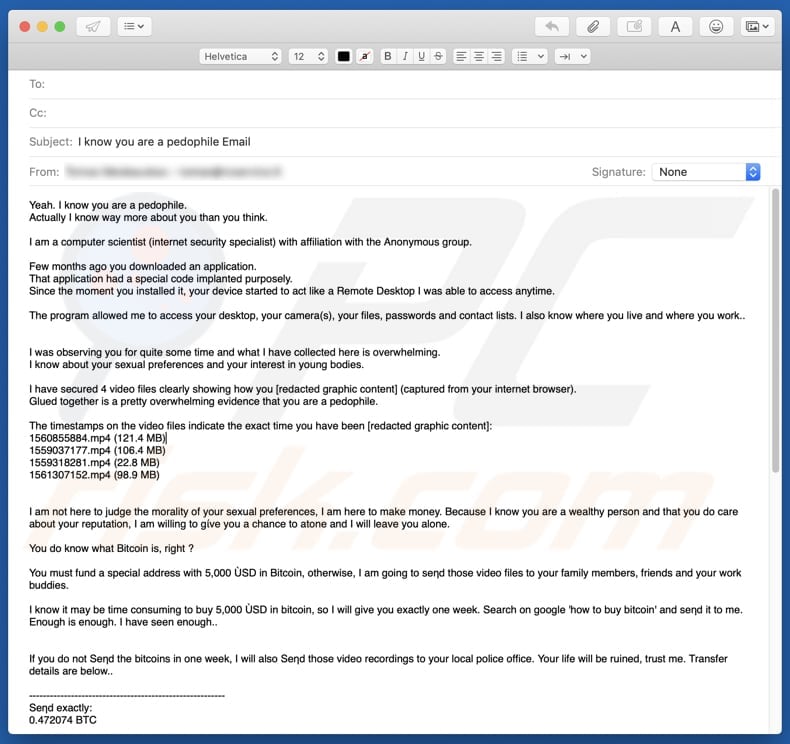

"I know you are a pedophile" to oszustwo e-mailowe używane przez oszustów do wyłudzania pieniędzy. Aby to osiągnąć, twierdzą, że zainfekowali komputer narzędziem do zdalnego dostępu (RAT), które pozwoliło im nagrać upokarzające filmy. Grożą rozpowszechnieniem tych filmów, jeśli odbiorcy nie wyślą im określonej kwoty w kryptowalucie. Zdecydowanie zalecamy, aby nie ufać temu oszustwu. Żadne z zawartych w nim twierdzeń nie jest prawdziwe.

Według oszustów stojących za oszustwem "I know you are a pedophile", odbiorcy pobrali oprogramowanie, które zainstalowało narzędzie RAT na ich komputerach. To RAT pozwoliło oszustom uzyskać dostęp do pulpitu, podłączonej kamery (lub kamery internetowej), różnych plików, haseł i list kontaktów. Twierdzą, że nagrali cztery filmy, w których można zobaczyć odbiorców oglądających filmy erotyczne z udziałem osób nieletnich. Oszuści grożą, że wyślą te filmy do członków rodziny, przyjaciół, kolegów, a nawet do lokalnego biura policji, jeśli nie otrzymają 5 000 $ w kryptowalucie Bitcoin w ciągu jednego tygodnia. Jednak, jak wspomnieliśmy na początku, "I know you are a pedophile" to tylko typowe oszustwo. E-mailom tego typu nigdy nie można ufać. Jeśli tego typu wiadomość e-mail znajduje się w skrzynce odbiorczej lub folderze ze spamem, należy ją zignorować i usunąć.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tego rodzaju oszustwami e-mail. Oto najpopularniejsze pytanie, które otrzymujemy (w tym przypadku dotyczące oszustwa, które twierdzi, że uzyskało kompromitujące filmy lub zdjęcia użytkownika):

Pyt.: Witajcie zespole zespół pcrisk.com, otrzymałem wiadomość e-mail z informacją, że mój komputer został zhakowany i mają ze mną film. Teraz żądają okupu w Bitcoinach. Myślę, że to musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie infiltrowali/nie zhakowali twojego komputera i nie mają filmu, na którym oglądasz pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (te naruszenia witryny są częste). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta zostały naruszone, odwiedzając stronę internetową haveibeenpwned.

| Nazwa | Oszustwo e-mailowe "I know you are a pedophile" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszuści twierdzą, że nagrali upokarzające filmy i roześlą je w ciągu tygodnia jeśli nie otrzymają zapłaty. |

| Wysokość okupu | 5 000 $ w Bitcoinach |

| Adres portfela kryptowalutowego cybeprzestępców | 3HdxVRvF48cdVunEpGXj2r5hqafsYG2nEH (Bitcoin) |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont online account, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki infekowania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych danych osobwych, straty pieniężne, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Inne przykłady oszustw e-mailowych to "ChaosCC hacker group", "The last time you visited a Porn website", "Hacker who has access to your operating system". Z reguły stojący za nimi oszuści twierdzą, że nagrali upokarzające filmy lub zrobili zdjęcia i grożą ich rozpowszechnieniem/wysłaniem ich innym osobom, jeśli nie otrzymają określonej kwoty pieniędzy (zazwyczaj w kryptowalucie). Tak czy inaczej, nigdy nie należy ufać tego typu e-mailom. Istnieje jednak wiele przypadków, w których cyberprzestępcy wysyłają e-maile służące do rozpowszechniania malware. Wysyłają wiadomości e-mail z dołączonymi do nich plikami, które po otwarciu instalują złośliwe programy, takie jak TrickBot, Hancitor, Emotet, FormBook itp.

W jaki sposób kampanie spamowe infekują komputery?

Pobieranie i instalowanie złośliwego oprogramowania za pośrednictwem wiadomości e-mail ma miejsce tylko wtedy, gdy użytkownicy otwierają linki do witryn lub pliki, które są w nich dołączone. Innymi słowy, te e-maile są nieszkodliwe, chyba że odbiorcy otworzą załączone pliki lub zaprezentowane linki. Zazwyczaj cyberprzestępcy dołączają takie pliki, jak dokumenty Microsoft Office, pliki JavaScript, pliki wykonywalne, takie jak .exe, archiwa, takie jak ZIP, RAR, dokumenty PDF itd. Na przykład, jeśli załączony plik jest dokumentem MS Office, to po otwarciu poprosi o pozwolenie na włączenie makr (aby umożliwić edycję). Udzielenie takiego pozwolenia oznacza zezwolenie na zainstalowanie malware wysokiego ryzyka. Tak czy inaczej, załączone pliki nie mogą wyrządzić żadnej szkody, dopóki nie zostaną otwarte.

Jak uniknąć instalacji malware?

Każde oprogramowanie (i pliki) należy pobierać z oficjalnych witryn i poprzez bezpośrednie linki. Nie należy ufać zewnętrznym programom pobierania, nieoficjalnym stronom, sieciom peer-to-peer, takim jak klienci torrent, eMule i innym tego rodzaju źródłom. Mogą być one wykorzystywane jako kanały dystrybucji złośliwego oprogramowania. Ponadto używanie narzędzi do łamania oprogramowania do aktywacji zainstalowanych programów lub systemów operacyjnych nie jest bezpieczne. Narzędzia te mogą powodować instalację malware. Poza tym aktywacja programów za ich pomocą jest nielegalna. Zainstalowane oprogramowanie powinno być aktualizowane za pomocą narzędzi lub wbudowanych funkcji zaprojektowanych przez oficjalnych twórców oprogramowania. Aktualizatory innych firm często mają na celu rozpowszechnianie malware lub innego niechcianego oprogramowania. Jeśli na twoim komputerze jest zainstalowany pakiet MS Office, ale jego wersja jest starsza niż 2010, zalecamy jego aktualizację. Późniejsze wersje posiadają tryb „Widoku chronionego", który uniemożliwia złośliwym dokumentom instalowanie złośliwego oprogramowania. Innym skutecznym sposobem ochrony komputera jest zainstalowanie na nim renomowanego oprogramowania antywirusowego lub antyspyware i regularne skanowanie systemu za pomocą takiego oprogramowania. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst zamieszczony w wiadomości "I know you are a pedophile":

Tak. Wiem, że jesteś pedofilem.

Właściwie wiem o tobie o wiele więcej, niż myślisz.

Jestem informatykiem (specjalistą ds. bezpieczeństwa internetowego) powiązanym z grupą Anonymous.

Kilka miesięcy temu pobrałeś aplikację.

Do tej aplikacji celowo wszczepiono specjalny kod.

Od momentu zainstalowania twoje urządzenie zaczęło działać jak zdalny pulpit, do którego miałem dostęp w dowolnym momencie.

Program pozwolił mi uzyskać dostęp do twojego pulpitu, twojej kamery, twoich plików, haseł i list kontaktów. Wiem także, gdzie mieszkasz i gdzie pracujesz.

Obserwowałem cię od dłuższego czasu i to, co tutaj zgromadziłem, jest przytłaczające.

Wiem o twoich preferencjach seksualnych i zainteresowaniu młodymi ciałami.

Zabezpieczyłem 4 pliki wideo wyraźnie pokazujące cię - (przechwycone z twojej przeglądarki internetowej).

Sklejone razem są dość przytłaczającym dowodem na to, że jesteś pedofilem.

Znaczniki czasu w plikach wideo wskazują dokładny czas -:

1560855884.mp4 (121,4 MB)

1559037177.mp4 (106,4 MB)

1559318281.mp4 (22,8 MB)

1561307152.mp4 (98,9 MB)

Nie jestem tutaj, aby oceniać moralność twoich preferencji seksualnych. Jestem tutaj, aby zarabiać pieniądze. Ponieważ wiem, że jesteś osobą zamożną i zależy ci na swojej reputacji, jestem gotów dać ci szansę na zadośćuczynienie i zostawię cię w spokoju.

Wiesz, co to jest Bitcoin, prawda?

Musisz przesłać 5 000 $ w Bitcoinach na specjalny adres. W przeciwnym razie zamierzam przesłać te pliki wideo członkom twojej rodziny, przyjaciołom i kolegom z pracy.

Wiem, że kupno 5 000 Bitcoinów może być czasochłonne, więc dam ci dokładnie tydzień. Wyszukaj w Google „Jak kupić Bitcoiny" i wyślij je do mnie.

Wystarczy. Widziałem już dość...

Jeśli nie wyślesz Bitcoinów w ciągu jednego tygodnia, prześlę nagrania wideo również do twojego lokalnego biura policji. Twoje życie zostanie zrujnowane, zaufaj mi. Dane do przelewu znajdują się poniżej...

--------------------------------------------------------

Wyślij dokładnie

0.472074 BTCna mój adres Bitcoin:

3HdxVRvF48cdVunEpGXj2r5hqafsYG2nEH

(skopiuj i wklej)

--------------------------------------------------------1 BTC jest teraz wart 10 485 USD, więc wyślij dokładnie: 0,472074 BTC.

Upewnij się, że kwota i adres są poprawnie skopiowane - w ten sposób będę wiedział, że przelew pochodzi od ciebie.

Jak tylko wyślesz Bitcoiny, usunę filmy ze swojego oraz oprogramowanie umożliwiające mi dostęp do twojego urządzenia.

Jeśli nie będziesz współpracować, zacznę wysyłać te filmy do osób, na których ci zależy.

Niewykluczone, że po wysłaniu ich do jednej osoby poproszę o 10 razy więcej. Mogę sprawić, że będziesz cierpieć, zaufaj mi.

Nawet nie myśl o pójściu na policję. Jeśli spróbujesz, natychmiast się o tym dowiem i prześlę im twoje wideo.

5 000 $ to uczciwa cena za moją ciszę, nie sądzisz?

Masz tylko tydzień i lepiej działaj szybko.

--------------------------------------------------------

Wyślij dokładnie:

0.472074 BTCna mój adres Bitcoin:

3HdxVRvF48cdVunEpGXj2r5hqafsYG2nEH

(skopiuj i wklej)

--------------------------------------------------------Nie odpowiadaj na tego e-maila. Jest to jednorazowa wiadomość, której nie można wyśledzić.

Skontaktuje się z tobą.

Pamiętaj, obserwuję cię.

Sp3ctr3 (N1ghTm4r3)

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "I know you are a pedophile"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję