Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware Needle Stealer?

Needle Stealer to modularny złodziej informacji napisany w Golang, który zbiera zapisane dane logowania z przeglądarek, pliki portfeli kryptowalutowych, dane aplikacji do przesyłania wiadomości oraz inne wrażliwe pliki z zainfekowanych komputerów. Instaluje również towarzyszące złośliwe rozszerzenie przeglądarki, które daje atakującym kontrolę w czasie rzeczywistym nad przeglądarką ofiary, w tym możliwość przekierowywania stron, przechwytywania i cichego zastępowania pobieranych plików oraz wstrzykiwania skryptów na odwiedzane strony internetowe.

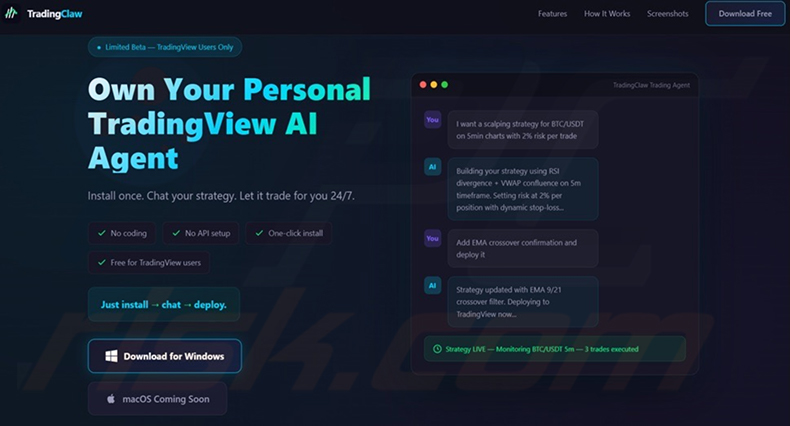

Według badań przeprowadzonych przez Malwarebytes, Needle Stealer był dystrybuowany za pośrednictwem strony o nazwie TradingClaw, która podszywała się pod darmowe narzędzie handlowe oparte na sztucznej inteligencji, przeznaczone dla użytkowników TradingView. Ofiary, które pobrały to, co uważały za legalną aplikację handlową, nieświadomie uruchamiały wieloetapowy łańcuch infekcji, który w tle po cichu instalował malware.

Przegląd Needle Stealer

Needle Stealer jest dostarczany jako archiwum ZIP pobierane z fałszywej strony TradingClaw. Archiwum zawiera loader, który wykorzystuje przejęcie DLL za pomocą pliku o nazwie iviewers.dll, aby załadować komponent drugiego etapu. Ten drugi etap następnie wykorzystuje technikę process hollowing do wstrzyknięcia stealera do RegAsm.exe, legalnego pliku binarnego systemu Windows. Uruchomienie wewnątrz zaufanego procesu systemowego pomaga malware wtopić się w system i uniknąć wyzwalania alertów bezpieczeństwa.

Po aktywacji stealer łączy się z serwerem Command and Control (C2) atakującego i rozpoczyna zbieranie danych. Celuje w zapisane hasła, pliki cookie i historię przeglądania z przeglądarek internetowych, a także dane przechowywane przez Telegram i klientów FTP. Skanuje również pliki tekstowe, zbiera dane portfeli kryptowalutowych i monitoruje schowek.

Złośliwe rozszerzenie przeglądarki

Najbardziej charakterystyczną częścią Needle Stealer jest złośliwe rozszerzenie przeglądarki, które instaluje na komputerze ofiary. Rozszerzenie jest umieszczane w losowo nazwanym folderze w %LOCALAPPDATA%\Packages\Extensions i komunikuje się z serwerem atakującego za pomocą pliku konfiguracyjnego, który przechowuje klucz API i szczegóły adresu C2.

Za pomocą tego rozszerzenia atakujący mogą stosować reguły przekierowań, aby kierować ofiarę na kontrolowane przez siebie strony, przechwytywać legalne pobierania i zastępować je złośliwymi plikami, wstrzykiwać kod na strony, które ofiara aktualnie przegląda, oraz wyświetlać fałszywe powiadomienia przeglądarki. Rozszerzenie może również zbierać pełną historię przeglądania ofiary. Zawiera funkcję samozniszczenia, umożliwiającą atakującemu zdalne usunięcie go na polecenie.

Docelowe aplikacje kryptowalutowe

Needle Stealer celuje konkretnie w aktywa kryptowalutowe. Na komputerze stacjonarnym celuje w dane z portfeli Ledger, Trezor i Exodus. Atakuje również rozszerzenia portfeli przeglądarkowych, w szczególności MetaMask i Coinbase Wallet, próbując wyodrębnić frazy seed, które dałyby atakującemu trwały, nieodwracalny dostęp do środków ofiary.

| Nazwa | Malware Needle Stealer |

| Typ Zagrożenia | Stealer informacji, Trojan, Wirus kradnący hasła |

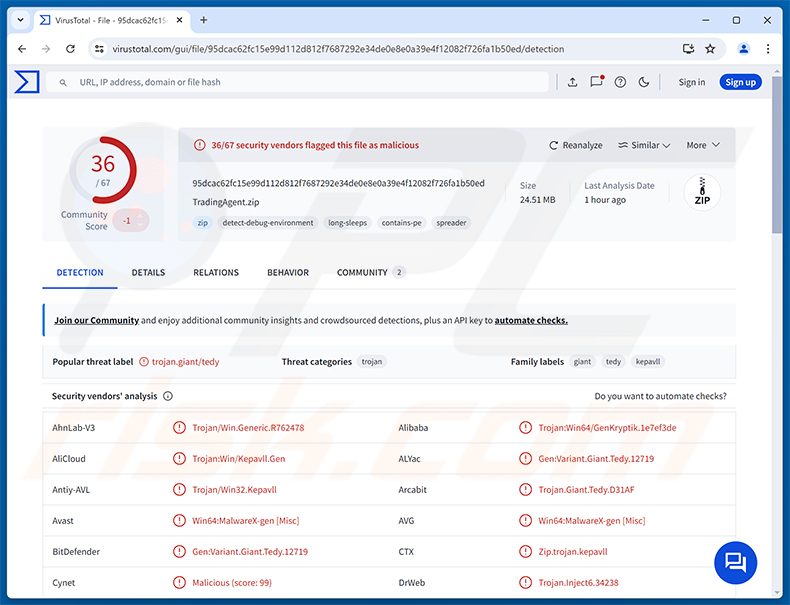

| Nazwy Wykrycia | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Pełna Lista (VirusTotal) |

| Objawy | Stealery są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i działać w ukryciu, dlatego na zainfekowanym komputerze nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody Dystrybucji | Fałszywe strony internetowe, złośliwe instalatory oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu, dodatkowe infekcje, straty finansowe, przejęcie kont. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Needle Stealer stanowi poważne zagrożenie dla kont finansowych, sesji online i przechowywanych danych uwierzytelniających. Łącząc tradycyjnego stealera z trwałym złośliwym rozszerzeniem przeglądarki, daje atakującym zarówno jednorazowe zebranie zapisanych danych, jak i ciągły, działający w czasie rzeczywistym wpływ na przeglądarkę ofiary - pozwalając im na przekierowywanie stron, podmianę pobieranych plików i dalsze zbieranie danych długo po początkowej infekcji.

Ofiary mogą stanąć w obliczu kradzieży tożsamości, utraty kryptowalut, przejęcia kont i narażenia na dalsze malware dostarczane przez kontrolowane przez atakującego rozszerzenie. Malware powinno zostać natychmiast usunięte, a wszystkie konta i środki kryptowalutowe powinny zostać zabezpieczone z czystego urządzenia.

Więcej przykładów stealerów to NWHStealer, OmniStealer i Storm.

W jaki sposób Needle Stealer zinfiltrował mój komputer?

Badacze Malwarebytes udokumentowali dystrybucję Needle Stealer za pośrednictwem strony o nazwie TradingClaw (tradingclaw[.]pro), która prezentowała się jako darmowe narzędzie handlowe AI dla użytkowników TradingView. Strona oferowała przycisk „Download for Windows" i stosowała selektywne przekierowania - zwykli odwiedzający otrzymywali złośliwy instalator, podczas gdy roboty wyszukiwarek były przekierowywane na niepowiązaną stronę-przynętę. Ofiary, które uruchomiły pobraną aplikację, nieświadomie uruchamiały łańcuch, który wykorzystywał przejęcie DLL i process hollowing do cichego wstrzyknięcia stealera do legalnego procesu systemu Windows.

Needle Stealer jest również dostarczany jako dodatkowy ładunek przez inne loadery malware, w tym Amadey, GCleaner i CountLoader/DeepLoad, co oznacza, że ofiary nie muszą odwiedzać strony TradingClaw, aby zostać zainfekowane. Szerzej rzecz ujmując, malware tego rodzaju dociera do ofiar poprzez wiadomości phishingowe ze złośliwymi załącznikami, fałszywe strony pobierania oprogramowania, malvertising, pirackie treści i cracki oprogramowania z niezaufanych źródeł.

Jak uniknąć instalacji malware?

Należy zachować ostrożność wobec oprogramowania pobieranego z nieznanych stron internetowych, zwłaszcza narzędzi promowanych na forach tradingowych, w mediach społecznościowych lub filmach na YouTube. Aplikacje należy pobierać wyłącznie z oficjalnych stron deweloperów lub zweryfikowanych sklepów. Należy unikać pirackiego oprogramowania, generatorów kluczy i cracków aktywacyjnych, ponieważ są one powszechnym nośnikiem ukrytego malware. System operacyjny i wszystkie zainstalowane aplikacje powinny być aktualizowane, ponieważ atakujący regularnie wykorzystują znane luki w nieaktualnym oprogramowaniu.

Nie należy klikać linków ani otwierać załączników w nieoczekiwanych wiadomościach e-mail lub komunikatach, nawet jeśli nadawca wygląda znajomo. Należy uważać na powiadomienia przeglądarki ze stron, którym nie ufamy w pełni, i korzystać z renomowanej aplikacji zabezpieczającej zapewniającej ochronę w czasie rzeczywistym. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć zinfiltrowane malware.

Fałszywa strona tradingowa (TradingClaw) wykorzystywana do dystrybucji Needle Stealer (źródło: malwarebytes.com):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Needle Stealer?

- KROK 1. Ręczne usuwanie malware Needle Stealer.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem - zazwyczaj лучше pozwolić programom antywirusowym lub antymalware zrobić to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów działających na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować, wykonując następujące kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer uruchomi się ponownie i przejdzie do „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie na ekranie Ustawień uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie", przytrzymując jednocześnie przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie naciśnij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Powinieneś zanotować jego pełną ścieżkę i nazwę. Pamiętaj, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), powinieneś wyszukać nazwę malware na swoim komputerze. Przed kontynuowaniem upewnij się, że masz włączone ukryte pliki i foldery. Jeśli znajdziesz nazwę pliku malware, upewnij się, że go usuniesz.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Pamiętaj, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz tych umiejętności, pozostaw usuwanie malware programom antywirusowym i antymalware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji malware. Jak zawsze, лучше zapobiegać infekcji niż próbować usunąć malware później. Aby zapewnić bezpieczeństwo komputera, instaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Needle Stealer, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Formatowanie usunie Needle Stealer, ale również wymaże każdy plik na dysku. Uruchomienie najpierw renomowanego narzędzia bezpieczeństwa, takiego jak Combo Cleaner, jest w większości przypadków bezpieczniejszym wyborem.

Jakie są największe problemy, które może spowodować malware Needle Stealer?

Needle Stealer może kraść zapisane hasła, pliki cookie sesji i pliki portfeli kryptowalutowych, a jego złośliwe rozszerzenie przeglądarki daje atakującym możliwość przekierowywania stron i podmieniania pobieranych plików w czasie rzeczywistym. Może to skutkować przejęciem konta, kradzieżą tożsamości i nieodwracalną utratą środków kryptowalutowych.

Jaki jest cel malware Needle Stealer?

Celem Needle Stealer jest kradzież wrażliwych danych z zainfekowanych komputerów, w tym danych uwierzytelniających przeglądarki, plików portfeli kryptowalutowych i danych aplikacji komunikacyjnych, a także zapewnienie atakującym trwałej kontroli nad przeglądarką w czasie rzeczywistym za pomocą instalowanego złośliwego rozszerzenia.

W jaki sposób malware Needle Stealer zinfiltrował mój komputer?

Needle Stealer był rozpowszechniany za pośrednictwem TradingClaw, fałszywej strony handlowej AI, która oferowała złośliwy instalator dla systemu Windows. Może również pojawić się jako dodatkowy ładunek dostarczany przez inne loadery malware, w tym Amadey, GCleaner i CountLoader/DeepLoad.

Czy Combo Cleaner ochroni mnie przed malware?

Tak. Combo Cleaner potrafi wykrywać i usuwać większość znanego malware. Ponieważ zagrożenia takie jak Needle Stealer mogą umieszczać komponenty w mniej oczywistych lokalizacjach, uruchomienie pełnego skanowania systemu daje największą szansę na całkowite oczyszczenie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję