Jak usunąć złośliwe oprogramowanie MacSync z urządzenia Mac

Wirus MacZnany również jako: MacSync virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie MacSync?

MacSync to złośliwe oprogramowanie, które jest przemianowaną i ulepszoną wersją programu mac.c stealer. mac.c został opracowany wiosną 2025 r., a miesiąc później nastąpiła zmiana marki. MacSync zachowuje funkcje kradzieży danych, ale ma również możliwości backdoorowe. Podczas gdy program do kradzieży danych został napisany w języku programowania C, moduł backdoora jest oparty na języku Go.

Działalność MacSync ma charakter globalny; większość infekcji wykryto na Ukrainie, w Stanach Zjednoczonych, Niemczech, Wielkiej Brytanii i Hiszpanii. To złośliwe oprogramowanie rozprzestrzeniało się poprzez oszustwa ClickFix.

Omówienie złośliwego oprogramowania MacSync

Znane infekcje MacSync pochodziły z oszustw ClickFix, które nakłaniały ofiary do wykonania złośliwego polecenia na swoich urządzeniach, powodując w ten sposób pobranie/instalację złośliwego oprogramowania. Po pomyślnej infiltracji MacSync wyświetla fałszywy monit z prośbą o podanie hasła do urządzenia.

Następnie infekcja przechodzi do infiltracji modułu backdoor opartego na Go. Backdoor próbuje połączyć się z serwerem C&C (Command and Control), a program kradnący dane zajmuje się gromadzeniem interesujących informacji. Środki stosowane przez MacSync w celu uniknięcia analizy i wykrycia obejmują zaciemnianie kodu i usuwanie powiązanych plików tymczasowych.

Informacje, które są celem MacSync (np. pliki osobiste, dane logowania, portfele kryptowalutowe itp.) oraz metody ich pozyskiwania pozostają takie same, jak w oryginalnej wersji programu kradnącego mac.c. Więcej informacji na ten temat można znaleźć w naszym artykule poświęconym programowi mac.c stealer.

Backdoory to rodzaj złośliwego oprogramowania zaprojektowanego w celu otwarcia „tylnych drzwi” do systemów. Zazwyczaj celem jest przygotowanie urządzenia do dalszej infekcji, a nawet jej przeprowadzenie. Komponent backdoorowy MacSync może odbierać i wykonywać polecenia z serwera C&C. Ponieważ to złośliwe oprogramowanie przeszło na podejście modułowe, może być wykorzystywane do wprowadzania innych modułów w celu rozszerzenia jego funkcjonalności.

Podsumowując, obecność złośliwego oprogramowania, takiego jak MacSync, na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | MacSync virus |

| Typ zagrożenia | Złośliwe oprogramowanie dla komputerów Mac, wirus dla komputerów Mac, program kradnący dane, wirus kradnący hasła, backdoor. |

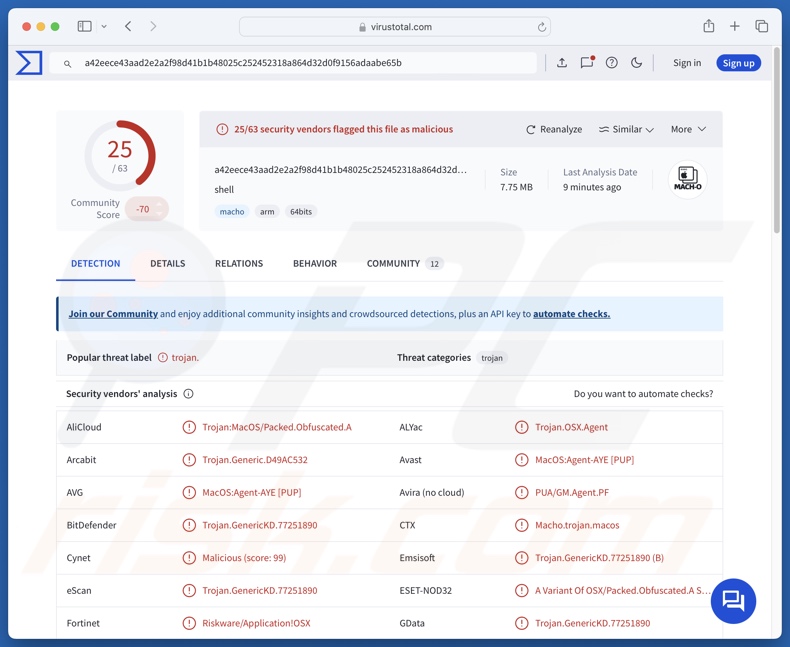

| Nazwy wykrywania | Avast (MacOS:Agent-AYE [PUP]), Combo Cleaner (Trojan.GenericKD.77251890), ESET-NOD32 (A Variant Of OSX/Packed.Obfuscated. A Susp), Kaspersky (HEUR:Trojan.OSX.Agent.gen), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Objawy | Złośliwe oprogramowanie zostało zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowanie” oprogramowania. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podobne przykłady złośliwego oprogramowania

Zbadaliśmy niezliczoną ilość złośliwych programów; Shamos, Odyssey, Cthulhu – to tylko kilka z naszych artykułów na temat programów kradnących dane z komputerów Mac, a NokNok, RShell, macOS.Macma – na temat backdoorów.

Aby rozszerzyć zakres działania tych złośliwych programów, złodzieje mogą skupić się wyłącznie na konkretnych danych lub na szerokim zakresie informacji. Teoretycznie backdoory i podobne oprogramowanie mogą powodować niemal każdy rodzaj infekcji – trojany, ransomware, koparki kryptowalut itp. Jednak w praktyce programy te działają zazwyczaj w ramach określonych specyfikacji lub ograniczeń.

Należy podkreślić, że niezależnie od sposobu działania złośliwego oprogramowania, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia należy natychmiast eliminować po ich wykryciu.

W jaki sposób MacSync przeniknął do mojego komputera?

Zaobserwowano, że MacSync rozprzestrzenia się za pośrednictwem oszustw ClickFix związanych z Cloudflare. Więcej szczegółów można znaleźć w naszym artykule poświęconym wersji tych oszustw przeznaczonej dla komputerów Mac. Możliwe są jednak również inne metody.

Phishing i taktyki inżynierii społecznej są standardowymi metodami dystrybucji złośliwego oprogramowania. Złośliwe oprogramowanie jest często ukryte w zwykłych treściach lub dołączone do nich.

Najpopularniejsze techniki rozprzestrzeniania złośliwego oprogramowania obejmują: oszustwa internetowe, złośliwe reklamy, potajemne/podstępne pobieranie plików, podejrzane źródła pobierania (np. strony internetowe z darmowym oprogramowaniem i strony internetowe osób trzecich, sieci wymiany plików peer-to-peer itp.), złośliwe załączniki lub linki w wiadomościach spamowych (np. e-maile, prywatne wiadomości/wiadomości bezpośrednie, itp.), nielegalne narzędzia do aktywacji oprogramowania („cracking”) oraz fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. pamięci USB, zewnętrzne dyski twarde itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy pobieranie plików wyłącznie z oficjalnych i zweryfikowanych źródeł. Wszystkie programy muszą być aktywowane i aktualizowane przy użyciu funkcji/narzędzi dostarczonych przez legalnych producentów, ponieważ te nabyte od stron trzecich mogą zawierać złośliwe oprogramowanie.

Ponadto należy zachować czujność podczas przeglądania stron internetowych, ponieważ Internet jest pełen zwodniczych i niebezpiecznych treści. Należy zachować ostrożność w przypadku przychodzących wiadomości e-mail i innych wiadomości. Nie należy otwierać załączników ani linków zawartych w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być złośliwe.

Konieczne jest zainstalowanie renomowanego programu antywirusowego i jego regularne aktualizowanie. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania zagrożeń oraz problemów. Jeśli komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

Film pokazujący, jak usunąć oprogramowanie reklamowe i porywaczy przeglądarki z komputera Mac:

Usuwanie potencjalnie niechcianych aplikacji:

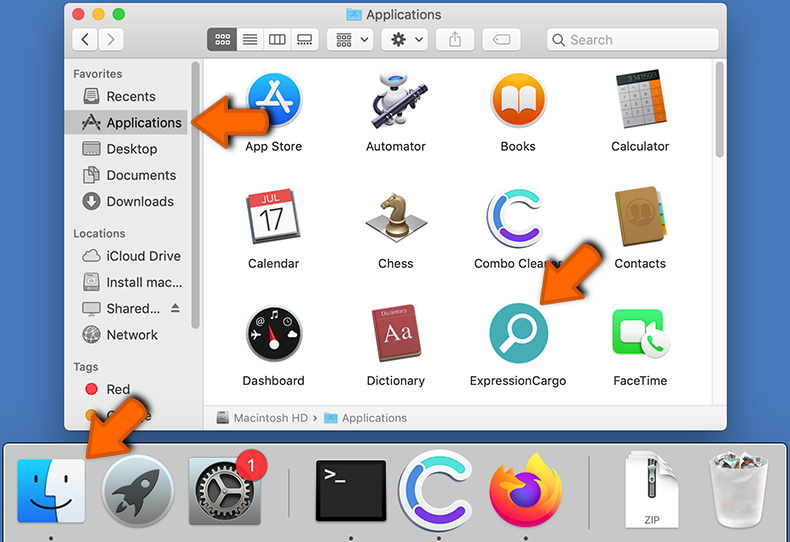

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje”:

Kliknij ikonę Finder. W oknie Findera wybierz „Aplikacje”. W folderze aplikacji poszukaj „MPlayerX”, „NicePlayer” lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji powodujących wyświetlanie reklam online przeskanuj komputer Mac w poszukiwaniu pozostałych niechcianych komponentów.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem MacSync. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie MacSync?

Zagrożenia związane z infekcją różnią się w zależności od możliwości złośliwego oprogramowania i celów atakujących. MacSync może otworzyć „tylne drzwi” do systemów, wykonywać różne polecenia i gromadzić poufne dane. Ogólnie rzecz biorąc, złośliwe oprogramowanie tego rodzaju może powodować wielokrotne infekcje systemu, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania MacSync?

Zazwyczaj złośliwe oprogramowanie służy do generowania przychodów. Oprócz korzyści finansowych, inne motywy ataków złośliwego oprogramowania obejmują poszukiwanie rozrywki lub realizację osobistych urazów przez cyberprzestępców, zakłócanie procesów (np. stron internetowych, usług, firm itp.), haktywizm oraz przyczyny polityczne/geopolityczne.

W jaki sposób złośliwe oprogramowanie MacSync dostało się do mojego komputera?

MacSync rozprzestrzenia się poprzez oszustwa ClickFix, ale inne metody również są możliwe. Najpopularniejsze techniki dystrybucji złośliwego oprogramowania obejmują: pobieranie drive-by, malvertising, trojany, malspam, oszustwa internetowe, podejrzane kanały pobierania (np. strony internetowe z darmowym oprogramowaniem i strony internetowe stron trzecich, sieci wymiany plików P2P itp.), fałszywe aktualizatory i nielegalne narzędzia do aktywacji oprogramowania („cracki”). Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i wyeliminować praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu ma ogromne znaczenie, ponieważ zaawansowane złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję