Jak usunąć złośliwe oprogramowanie QuirkyLoader z systemu operacyjnego

TrojanZnany również jako: QuirkyLoader virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie QuirkyLoader?

QuirkyLoader to złośliwy program zaliczany do kategorii programów ładujących. Tego typu złośliwe oprogramowanie służy do pobierania/instalowania dodatkowych złośliwych programów lub komponentów na zainfekowanych komputerach (tj. powoduje infekcje łańcuchowe). Jest ono wykorzystywane do dostarczania różnych programów kradnących dane oraz trojanów zdalnego dostępu (RAT).

QuirkyLoader istnieje co najmniej od 2024 roku. Jest aktywnie rozpowszechniany za pośrednictwem malspamu (złośliwych wiadomości spamowych). Dwie z ostatnich kampanii z lata 2025 r. były skierowane do użytkowników z Meksyku i wykorzystywały wiadomości e-mail zawierające trojana RAT Remcos, a także do pracowników tajwańskiej firmy zajmującej się cyberbezpieczeństwem – NUSOFT Taiwan – za pomocą wiadomości e-mail zawierających keylogger Snake.

Omówienie złośliwego oprogramowania QuirkyLoader

Istnieje wiele wariantów QuirkyLoader, a większość z nich była rozpowszechniana za pośrednictwem kampanii spamowych w momencie pisania tego artykułu. Wiadomości te zawierały załączniki archiwów zawierające legalny plik wykonywalny, złośliwą bibliotekę DLL (Dynamic-Link Library) oraz zaszyfrowany ładunek. W niektórych przypadkach archiwa zawierały dodatkowe legalne/nieszkodliwe biblioteki DLL.

Łańcuch infekcji QuirkyLoader jest uruchamiany po uruchomieniu pliku wykonywalnego. Proces ten obejmuje technikę bocznego ładowania bibliotek DLL, w której wykorzystuje się mechanizm wyszukiwania bibliotek DLL systemu Windows w celu uruchomienia legalnego pliku wykonywalnego w celu uruchomienia złośliwego ładunku. W przypadku infekcji QuirkyLoader złośliwy plik DLL z załącznika archiwum jest następnie ładowany, odszyfrowywany i wprowadza ostateczny ładunek.

Jak wspomniano we wstępie, QuirkyLoader był wykorzystywany do infekowania urządzeń za pomocą programów RAT i programów do kradzieży informacji. Znane kampanie rozprzestrzeniły się Remcos, Agent Tesla, GodRAT, AsyncRAT, Snake, FormBook, MassLogger, oraz Rhadamanthys.

Może jednak służyć do rozprzestrzeniania innego złośliwego oprogramowania. Teoretycznie programy ładujące mogą być wykorzystywane do wywoływania niemal każdego rodzaju infekcji (np. trojany, programy kradnące dane, oprogramowanie ransomware, koparki kryptowalut itp.).

W praktyce programy te działają zazwyczaj w ramach określonych specyfikacji lub ograniczeń. Podsumowując, obecność oprogramowania takiego jak QuirkyLoader prowadzi do wielu infekcji systemu, które mogą skutkować poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

| Nazwa | QuirkyLoader virus |

| Typ zagrożenia | Trojan, loader. |

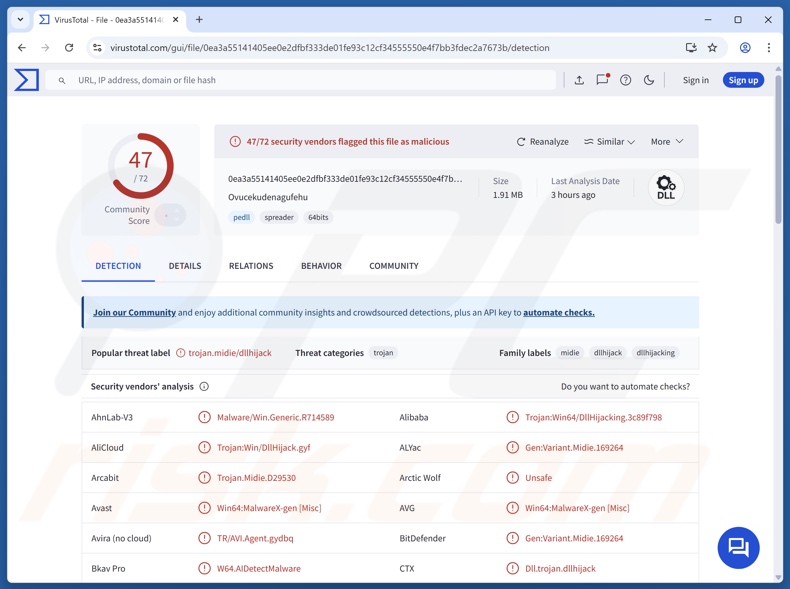

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Midie.169264), ESET-NOD32 (A Variant Of Win64/Agent.ECK), Kaspersky (HEUR:Trojan. Win64.DllHijacking.gen), Microsoft (Trojan:Win32/Etset!rfn), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Ładunek | Agent Tesla RAT, AsyncRAT, FormBook, MassLogger, Remcos RAT, Rhadamanthys Stealer, Snake Keylogger itp. |

| Objawy | Trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowane” oprogramowanie. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, włączenie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady złośliwego oprogramowania typu loader

Zbadaliśmy wiele złośliwych programów, takich jak GHOSTPULSE, TetraLoader, NETXLOADER, oraz TransferLoader to tylko niektóre z naszych najnowszych artykułów na temat programów ładujących. Mogą one być zaprojektowane tak, aby wprowadzać tylko określony program/typ oprogramowania lub dowolną klasę złośliwego oprogramowania.

Jednak niezależnie od tego, jak działa złośliwy program – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być natychmiast eliminowane po wykryciu.

W jaki sposób QuirkyLoader przeniknął do mojego komputera?

QuirkyLoader był aktywnie rozpowszechniany za pośrednictwem złośliwych wiadomości e-mail. Dwie kampanie spamowe zaobserwowane w 2025 r. były skierowane do firmy zajmującej się badaniami nad bezpieczeństwem internetowym – NUSOFT Taiwan – i miały na celu zainfekowanie użytkowników w Meksyku. Pierwsza z nich rozpowszechniała Remcos RAT, a druga – keylogger Snake.

Jak opisano w powyższym artykule, do wiadomości e-mail dołączone były archiwa. Archiwa zawierały zaszyfrowany ładunek, legalny plik wykonywalny i złośliwą bibliotekę DLL (potencjalnie dodatkowe legalne biblioteki DLL). Te wiadomości spamowe pochodziły albo od prawdziwych dostawców usług poczty elektronicznej, albo z serwerów hostowanych samodzielnie.

Należy wspomnieć, że ten program ładujący mógł być rozpowszechniany przy użyciu innych metod. Warto zauważyć, że phishing i inżynieria społeczna są standardowymi metodami dystrybucji złośliwego oprogramowania.

Powszechnie stosowane techniki obejmują: złośliwe załączniki/linki w spamie (np. e-maile, wiadomości prywatne/publikacje w mediach społecznościowych, SMS-y itp.), drive-by (ukryte/zwodnicze) pobieranie, złośliwe reklamy, oszustwa internetowe, podejrzane źródła pobierania (np. nieoficjalne i bezpłatne strony internetowe do hostingu plików, sieci wymiany plików P2P itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracks”) oraz fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. pamięci USB, zewnętrzne dyski twarde itp.).

Złośliwe oprogramowanie jest zazwyczaj ukryte w zwykłych plikach oprogramowania/multimediów lub dołączone do nich. Zakażone pliki występują w różnych formatach, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (EXE, RUN itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript i tak dalej. Samo otwarcie złośliwego pliku może wystarczyć, aby uruchomić łańcuch infekcji.

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność jest niezbędna dla bezpieczeństwa urządzenia i użytkownika. Dlatego zawsze należy podchodzić ostrożnie do przychodzących wiadomości. Nie otwieraj załączników ani linków zawartych w podejrzanych/nieistotnych wiadomościach e-mail i innych wiadomościach. Zachowaj czujność podczas przeglądania Internetu, ponieważ jest on pełen zwodniczych i niebezpiecznych treści.

Pobieraj pliki tylko z oficjalnych i zweryfikowanych źródeł. Aktywuj i aktualizuj oprogramowanie za pomocą funkcji/narzędzi dostarczanych przez legalnych producentów, ponieważ te nabyte od stron trzecich mogą zawierać złośliwe oprogramowanie.

Niezbędne jest zainstalowanie niezawodnego programu antywirusowego i jego regularne aktualizowanie. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfiltrowane złośliwe oprogramowanie.

Zrzuty ekranu ze spamowymi wiadomościami e-mail rozprzestrzeniającymi złośliwe oprogramowanie QuirkyLoader:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest QuirkyLoader?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania QuirkyLoader.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować następujące kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w trybie „Awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz „Ustawienia” z wyników wyszukiwania. Kliknij „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie w menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie w ekranie ustawień uruchamiania. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy kliknąć przycisk „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed przystąpieniem do dalszych czynności należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, najlepiej jest zapobiegać infekcji, niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem QuirkyLoader. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Najprawdopodobniej nie. Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie QuirkyLoader?

Niebezpieczeństwa związane z infekcją zależą od funkcjonalności złośliwego programu i celów atakujących. QuirkyLoader jest programem ładującym – rodzajem złośliwego oprogramowania zaprojektowanego w celu wywołania infekcji łańcuchowej (tj. pobrania/zainstalowania dodatkowej złośliwej zawartości). Dlatego obecność takiego oprogramowania na urządzeniu może skutkować wielokrotnymi infekcjami systemu, poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania QuirkyLoader?

Złośliwe oprogramowanie jest wykorzystywane głównie do generowania przychodów. Jednak atakujący mogą również używać złośliwego oprogramowania dla rozrywki, w celu przeprowadzenia osobistych zemst, zakłócenia procesów (np. stron internetowych, usług, firm itp.), zaangażowania się w haktywizm oraz przeprowadzenia ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie QuirkyLoader dostało się do mojego komputera?

Zauważono, że QuirkyLoader rozprzestrzenia się poprzez kampanie spamowe. Złośliwe oprogramowanie jest najczęściej rozpowszechniane za pośrednictwem wiadomości spamowych, oszustw internetowych, pobierania drive-by, złośliwych reklam, podejrzanych kanałów pobierania (np. witryn z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieciami wymiany plików peer-to-peer itp.), pirackich programów/nośników, nielegalnych narzędzi do aktywacji oprogramowania („crackowania”) oraz fałszywych aktualizacji. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i przenośnych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu ma ogromne znaczenie, ponieważ zaawansowane złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach systemowych.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję