Instrukcje dotyczące usuwania oprogramowania wykrytego jako „Trojan.Hulk”

TrojanZnany również jako: Trojan.Hulk virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest „Trojan.Hulk”?

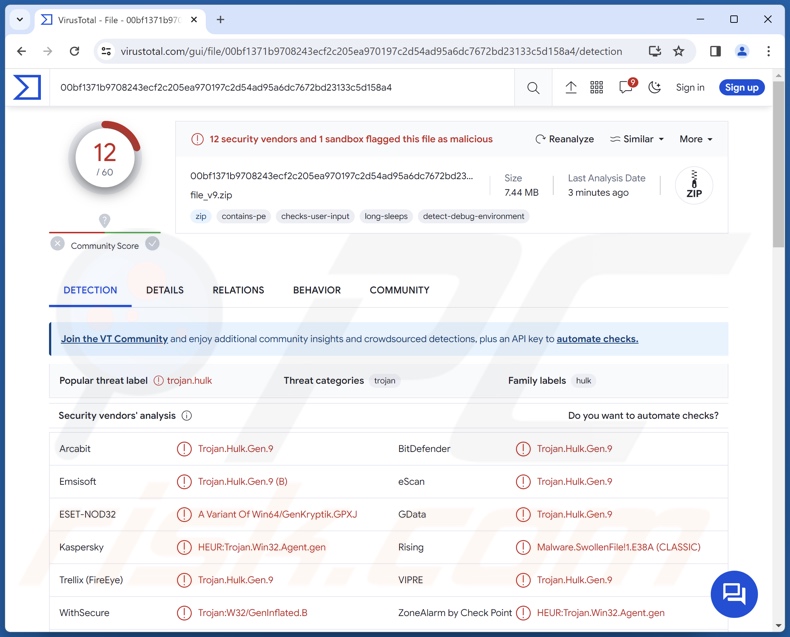

„Trojan.Hulk” to nazwa wykrywania używana przez wielu dostawców zabezpieczeń do identyfikacji nieuczciwych instalatorów lub nielegalnych narzędzi programowych („cracków”), które zawierają złośliwą zawartość. Należy pamiętać, że w przypadku tych instalacji mogą być używane inne nazwy wykrywania. Zawartość wykryta jako „Trojan.Hulk” może obejmować niechciane, szkodliwe, a nawet całkowicie złośliwe programy.

Przegląd „Trojan.Hulk”

Złośliwe instalatory wykrywane jako „Trojan.Hulk” mogą zawierać PUA, adware, programy przejmujące kontrolę nad przeglądarką, trojany, oprogramowanie ransomware i inne złośliwe oprogramowanie. Warto zauważyć, że instalatory te mogą zawierać wiele niepożądanych i niebezpiecznych programów.

Aby dokładniej wyjaśnić te klasyfikacje programów – niechciane oprogramowanie, takie jak PUA, fałszywe programy antywirusowe, oprogramowanie reklamowe i porywacze przeglądarki, są zazwyczaj przedstawiane jako legalne i użyteczne narzędzia.

Oprogramowanie to może również oferować szeroki wachlarz „przydatnych” funkcji, np. ochronę systemu, odtwarzanie multimediów, konwersję formatów plików, łatwy dostęp do treści online, tryb ciemny strony internetowej i wiele innych. W większości przypadków funkcje te nie działają zgodnie z obietnicami lub są całkowicie nieoperacyjne. Jednak nawet jeśli oprogramowanie działa zgodnie z reklamą, nie jest to ostateczny dowód jego legalności ani bezpieczeństwa.

Niepożądane oprogramowanie zazwyczaj ma szkodliwe właściwości. Oprogramowanie reklamowe służy do wyświetlania reklam (np. wyskakujących okienek, banerów, kuponów, nakładek itp.) na odwiedzanych stronach internetowych i/lub innych interfejsach. Te treści graficzne stron trzecich promują przede wszystkim oszustwa internetowe, niewiarygodne/niebezpieczne oprogramowanie, a nawet złośliwe oprogramowanie. Po kliknięciu niektóre z tych reklam mogą uruchamiać skrypty w celu wykonania ukrytych pobrań/instalacji.

Programy przejmujące kontrolę nad przeglądarką modyfikują jej ustawienia, aby generować przekierowania do fałszywych wyszukiwarek. Witryny te nie mogą dostarczać wyników wyszukiwania, więc przekierowują użytkowników do prawdziwych wyszukiwarek internetowych (np. Bing, Google, Yahoo itp.). W rzadkich przypadkach, gdy nielegalne wyszukiwarki mogą generować wyniki wyszukiwania, są one niedokładne i mogą zawierać treści sponsorowane, wprowadzające w błąd i potencjalnie złośliwe.

Większość niechcianych aplikacji i rozszerzeń (np. oprogramowanie reklamowe, porywacze przeglądarki itp.) posiada funkcje śledzenia danych. Informacje te mogą być następnie sprzedawane stronom trzecim lub wykorzystywane w inny sposób w celu osiągnięcia korzyści finansowych.

Instalatory wykryte jako „Trojan.Hulk” mogą zawierać złośliwe oprogramowanie. Mogą zawierać trojany, a „trojan” to szerokie pojęcie określające złośliwe programy o różnych możliwościach.

Ten ogólny termin obejmuje: backdoory – które otwierają drogę do dalszej infekcji; loader – które pobierają/instalują dodatkowe złośliwe programy/treści; injectory – które wprowadzają złośliwy kod do programów/procesów; grabbery – które wykradają pliki systemowe/użytkownika; stealerzy – które wyodrębniają/wykradają dane z systemów lub zainstalowanych aplikacji; oprogramowanie szpiegujące – które rejestruje treści (np. audio/wideo za pomocą mikrofonów/kamer, transmisje na żywo z pulpitu itp.); keyloggery – które rejestrują naciśnięcia klawiszy; clippery – które zastępują zawartość schowka; i inne.

Oprogramowanie ransomware to kolejny popularny rodzaj złośliwego oprogramowania. Programy należące do tej kategorii szyfrują pliki i/lub blokują ekran urządzenia, żądając okupu za odszyfrowanie lub przywrócenie dostępu.

Podsumowując, obecność oprogramowania wykrytego jako „Trojan.Hulk” na urządzeniach może prowadzić do wielu infekcji systemu, utraty danych, poważnych problemów związanych z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Trojan.Hulk virus |

| Rodzaj zagrożenia | PUA (potencjalnie niechciane oprogramowanie), oprogramowanie reklamowe, porywacz przeglądarki, przekierowanie, porywacz wyszukiwania, trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

| Nazwy wykrywania | Avast (Win32:AdwareX-gen [Adw]), Combo Cleaner (Gen:Variant.Strictor.287102), ESET-NOD32 (Wariant Win32/Kryptik.HVKA), Kaspersky (HEUR:Trojan.Win32. Ekstak.gen), Microsoft (Trojan:Win32/Sabsik.FL.B!ml), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Objawy | Wyświetlanie reklam, które nie pochodzą z przeglądanych stron. Natrętne reklamy pop-up. Niepożądane przekierowania. Zmienione ustawienia przeglądarki. Zmniejszona prędkość przeglądania Internetu. Zmniejszona wydajność systemu. |

| Metody dystrybucji | Torrenty, złośliwe reklamy internetowe, socjotechnika, strony z „crackami” oprogramowania, spamowe wiadomości e-mail/posty. |

| Uszkodzenie | Spadek wydajności komputera, śledzenie przeglądarki – kwestie prywatności, kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady treści wykrytych jako „Trojan.Hulk”

Nieprawidłowe instalacje i narzędzia do „łamania” oprogramowania zawierające złośliwą zawartość mogą być wykrywane pod innymi nazwami niż „Trojan.Hulk”. Na przykład „łamania” programów są często identyfikowane jako „HackTool:Win32/Crack”.

Poniżej znajduje się kilka przykładów treści wykrytych jako „Trojan.Hulk”: Web Resource Viewer, Gamelogger for Windows (PUA); Magnifying Glass Zoom, Skip Those Ads (adware); Zodiac Search, Volume Extra (programy przejmujące kontrolę nad przeglądarką) oraz SoundCloud virus, DataEngine (złośliwe oprogramowanie).

W jaki sposób „Trojan.Hulk” przedostał się do mojego komputera?

Treści wykryte jako „Trojan.Hulk” można uzyskać z różnych niewiarygodnych kanałów pobierania, takich jak zwodnicze strony promocyjne, strony internetowe z bezpłatnym oprogramowaniem i bezpłatnymi serwisami hostingowymi, sieci wymiany plików peer-to-peer (np. klienci Torrent, eMule, Gnutella itp.) oraz inne źródła zewnętrzne.

W promocji mogą być również wykorzystywane oszustwa internetowe, złośliwe reklamy i spam (np. powiadomienia przeglądarki, e-maile, wiadomości prywatne/prywatne, SMS-y, posty w mediach społecznościowych itp.). Należy wspomnieć, że dostęp do fałszywych stron internetowych można uzyskać poprzez przekierowania generowane przez witryny korzystające z nieuczciwych sieci reklamowych, błędnie wpisane adresy URL, natrętne reklamy i oprogramowanie reklamowe.

Jak uniknąć instalacji treści wykrytych jako „Trojan.Hulk”?

Ostrożność jest kluczem do zapobiegania infiltracji urządzeń przez szkodliwe treści, takie jak „Trojan.Hulk”. Podczas przeglądania stron internetowych należy zachować czujność, ponieważ fałszywe i złośliwe materiały umieszczane w sieci zazwyczaj wyglądają na legalne i nieszkodliwe. Odradzamy otwieranie załączników lub linków znajdujących się w podejrzanych/nieistotnych wiadomościach e-mail, ponieważ mogą one zawierać złośliwe oprogramowanie.

Kolejną rekomendacją jest pobieranie plików wyłącznie z oficjalnych i wiarygodnych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu oryginalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („cracki”) i aktualizacje innych producentów mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić, że posiadanie niezawodnego programu antywirusowego i jego regularne aktualizowanie ma kluczowe znaczenie dla bezpieczeństwa urządzenia/użytkownika. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

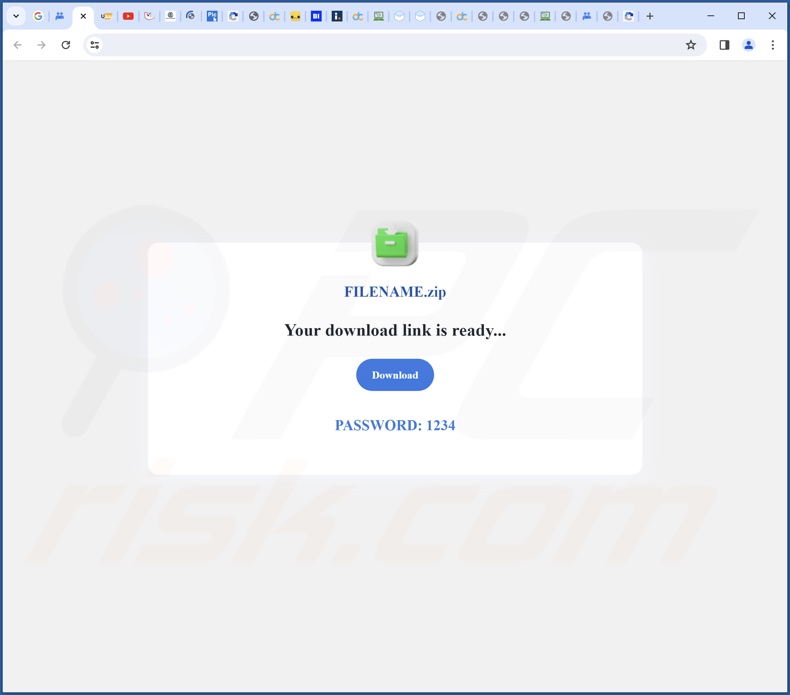

Zrzut ekranu z fałszywej strony internetowej wykorzystywanej do promowania instalatora wykrytego jako „Trojan.Hulk”:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Trojan.Hulk?

- KROK 1. Odinstaluj niechciane aplikacje za pomocą Panelu sterowania.

- KROK 2. Usuń złośliwe rozszerzenia z przeglądarki Google Chrome.

- KROK 3. Usuń stronę główną porywacza i domyślną wyszukiwarkę z przeglądarki Mozilla Firefox.

- KROK 4. Usuń niepożądane przekierowania z przeglądarki Safari.

- KROK 5. Usuń nieautoryzowane wtyczki z przeglądarki Microsoft Edge.

Usuwanie niechcianego oprogramowania:

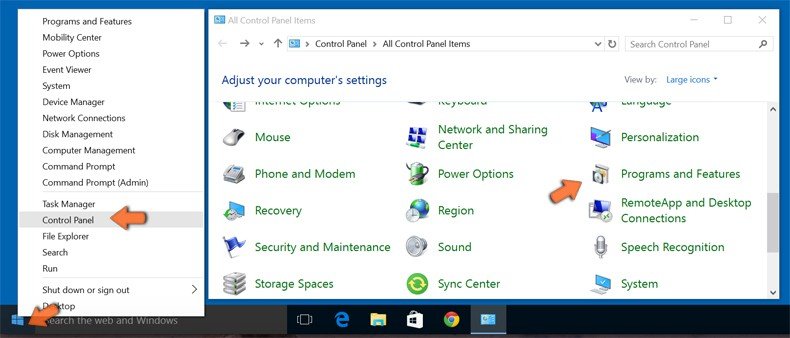

Użytkownicy Windows 10:

Kliknij prawym przyciskiem myszy w lewym dolnym rogu ekranu i w menu szybkiego dostępu wybierz Panel sterowania. W otwartym oknie wybierz Programy i funkcje.

Użytkownicy Windows 7:

Kliknij Start ("logo Windows" w lewym dolnym rogu pulpitu) i wybierz Panel sterowania. Zlokalizuj Programy i funkcje.

Użytkownicy macOS (OSX):

Kliknij Finder i w otwartym oknie wybierz Aplikacje. Przeciągnij aplikację z folderu Aplikacje do kosza (zlokalizowanego w Twoim Docku), a następnie kliknij prawym przyciskiem ikonę Kosza i wybierz Opróżnij kosz.

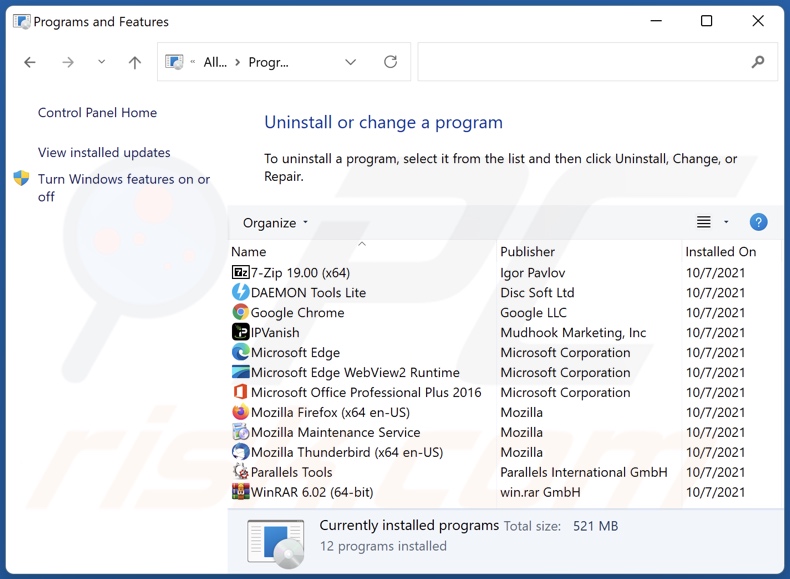

W oknie odinstalowywania programów: poszukaj ostatnio zainstalowanych podejrzanych aplikacji, zaznacz te pozycje i kliknij „Odinstaluj” lub „Usuń”.

Po odinstalowaniu potencjalnie niechcianych aplikacji przeskanuj komputer w poszukiwaniu pozostałych niechcianych komponentów. Aby przeskanować komputer, użyj zalecanego oprogramowania do usuwania złośliwego oprogramowania.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Usuwanie złośliwych rozszerzeń z przeglądarek internetowych:

Film pokazujący, jak usunąć przekierowania przeglądarki:

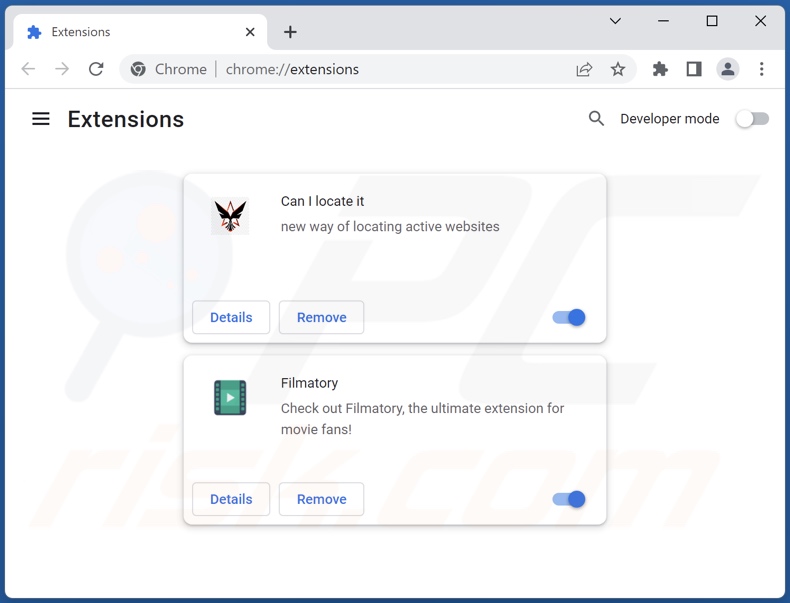

Usuń złośliwe rozszerzenia z przeglądarki Google Chrome:

Usuń złośliwe rozszerzenia z przeglądarki Google Chrome:

Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu przeglądarki Google Chrome), wybierz „Rozszerzenia” i kliknij „Zarządzaj rozszerzeniami”. Znajdź ostatnio zainstalowane podejrzane rozszerzenia, zaznacz te wpisy i kliknij „Usuń”.

(w prawym górnym rogu przeglądarki Google Chrome), wybierz „Rozszerzenia” i kliknij „Zarządzaj rozszerzeniami”. Znajdź ostatnio zainstalowane podejrzane rozszerzenia, zaznacz te wpisy i kliknij „Usuń”.

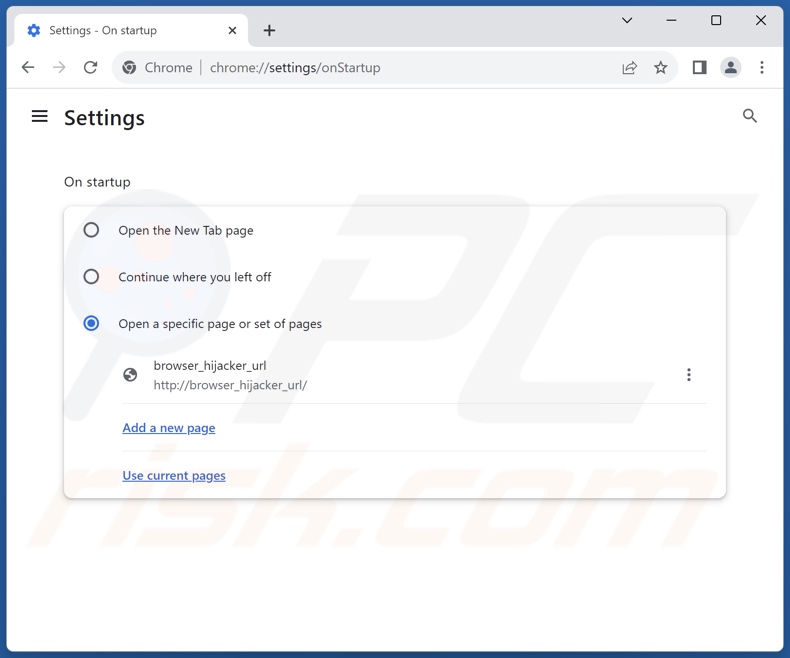

Zmień swoją stronę główną:

Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu przeglądarki Google Chrome) i wybierz „Ustawienia”. W sekcji „Przy uruchomieniu” wyłącz podejrzane rozszerzenie, poszukaj promowanego adresu URL poniżej opcji „Otwórz określoną stronę lub zestaw stron”. Jeśli jest obecny, kliknij ikonę trzech pionowych kropek i wybierz „Usuń”.

(w prawym górnym rogu przeglądarki Google Chrome) i wybierz „Ustawienia”. W sekcji „Przy uruchomieniu” wyłącz podejrzane rozszerzenie, poszukaj promowanego adresu URL poniżej opcji „Otwórz określoną stronę lub zestaw stron”. Jeśli jest obecny, kliknij ikonę trzech pionowych kropek i wybierz „Usuń”.

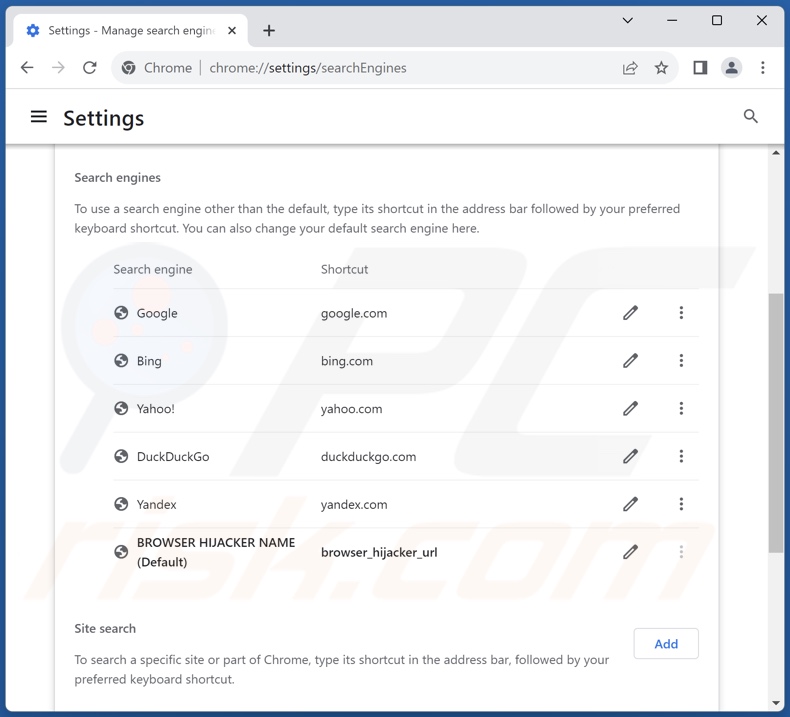

Zmień domyślną wyszukiwarkę:

Aby zmienić domyślną wyszukiwarkę w przeglądarce Google Chrome: Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu przeglądarki Google Chrome), wybierz „Ustawienia”, w sekcji „Wyszukiwarka” kliknij „Zarządzaj wyszukiwarkami... ”, na wyświetlonej liście znajdź promowany adres URL, a następnie kliknij trzy pionowe kropki obok tego adresu i wybierz „Usuń”.

(w prawym górnym rogu przeglądarki Google Chrome), wybierz „Ustawienia”, w sekcji „Wyszukiwarka” kliknij „Zarządzaj wyszukiwarkami... ”, na wyświetlonej liście znajdź promowany adres URL, a następnie kliknij trzy pionowe kropki obok tego adresu i wybierz „Usuń”.

- Jeśli nadal występują problemy z przekierowaniami przeglądarki i niechcianymi reklamami — zresetuj przeglądarkę Google Chrome.

Metoda opcjonalna:

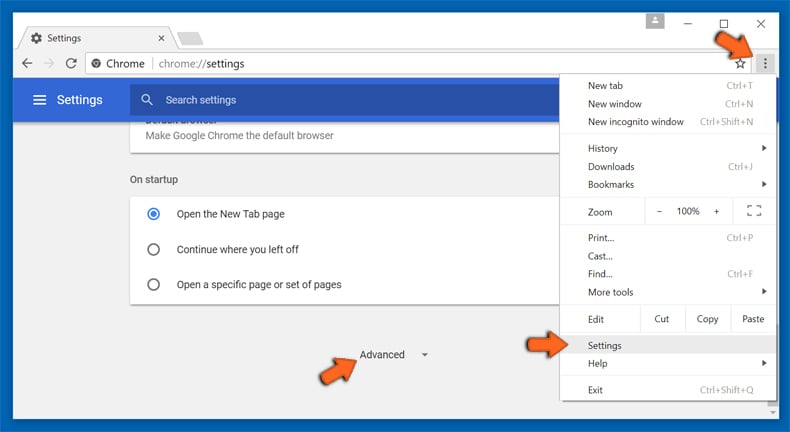

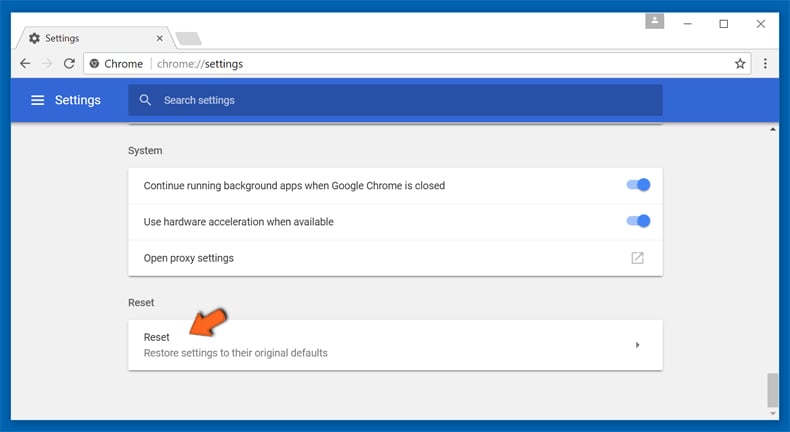

Jeśli nadal masz problem z usunięciem trojan.hulk virus, przywróć ustawienia swojej przeglądarki Google Chrome. Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

(w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

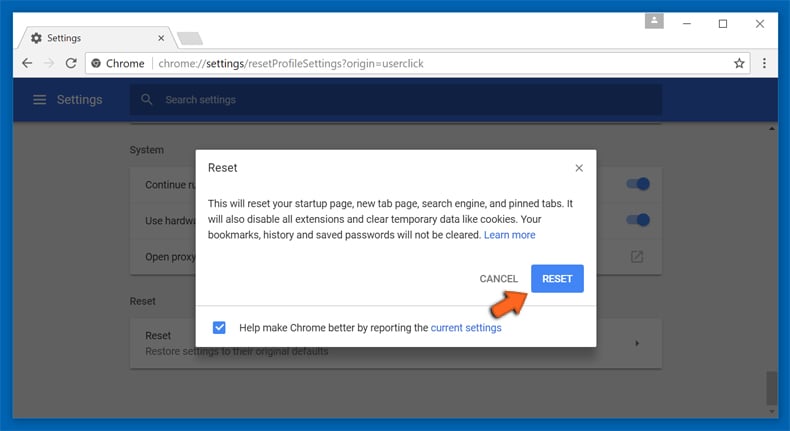

Po przewinięciu do dołu ekranu, kliknij przycisk Resetuj (Przywróć ustawienia do wartości domyślnych).

W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Google Chrome do wartości domyślnych klikając przycisk Resetuj.

Usuń złośliwe rozszerzenia z przeglądarki Mozilla Firefox:

Usuń złośliwe rozszerzenia z przeglądarki Mozilla Firefox:

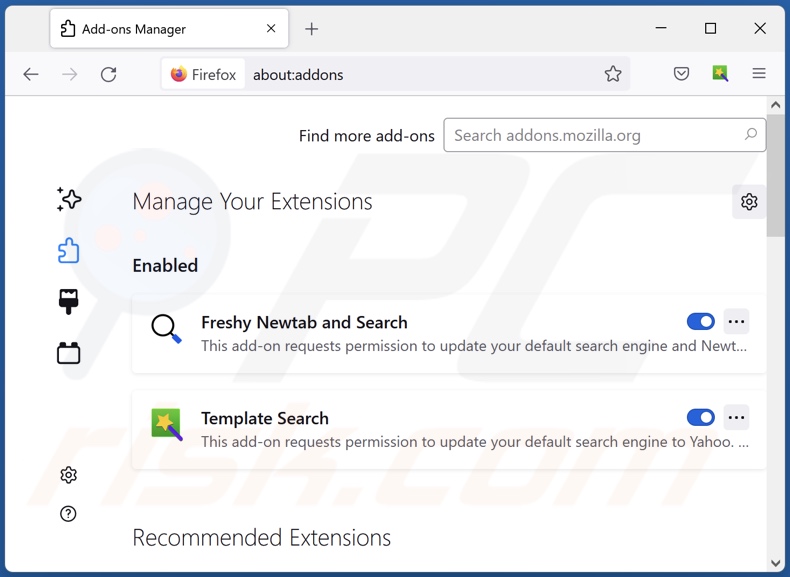

Kliknij menu Firefox ![]() (w prawym górnym rogu głównego okna) i wybierz „Dodatki i motywy”. Kliknij „Rozszerzenia”, w otwartym oknie zlokalizuj ostatnio zainstalowane podejrzane rozszerzenia, kliknij trzy kropki, a następnie kliknij „Usuń”.

(w prawym górnym rogu głównego okna) i wybierz „Dodatki i motywy”. Kliknij „Rozszerzenia”, w otwartym oknie zlokalizuj ostatnio zainstalowane podejrzane rozszerzenia, kliknij trzy kropki, a następnie kliknij „Usuń”.

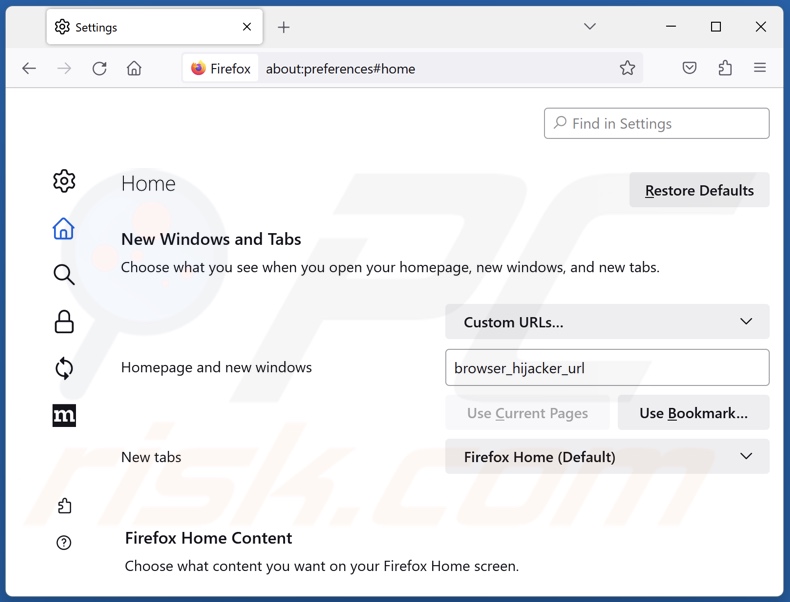

Zmień swoją stronę główną:

Aby zresetować stronę główną, kliknij menu Firefox ![]() (w prawym górnym rogu głównego okna), następnie wybierz „Ustawienia”, w otwartym oknie wyłącz podejrzane rozszerzenie, usuń promowany adres URL i wprowadź preferowaną domenę, która będzie otwierana przy każdym uruchomieniu przeglądarki Mozilla Firefox.

(w prawym górnym rogu głównego okna), następnie wybierz „Ustawienia”, w otwartym oknie wyłącz podejrzane rozszerzenie, usuń promowany adres URL i wprowadź preferowaną domenę, która będzie otwierana przy każdym uruchomieniu przeglądarki Mozilla Firefox.

Zmień domyślną wyszukiwarkę:

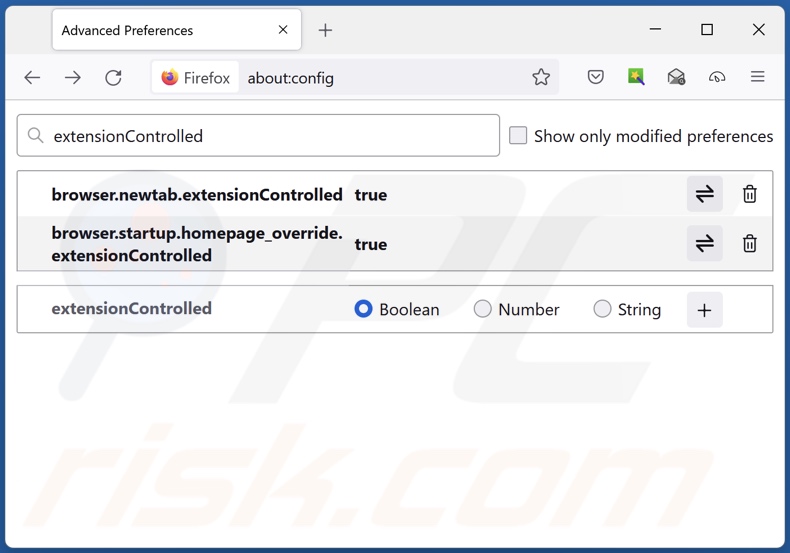

W pasku adresu URL wpisz „about:config” i naciśnij klawisz Enter. Kliknij „Akceptuj ryzyko i kontynuuj”.

W filtrze wyszukiwania u góry wpisz: „extensionControlled”. Ustaw oba wyniki na „false”, klikając dwukrotnie każdą pozycję lub klikając przycisk ![]() .

.

Metoda opcjonalna:

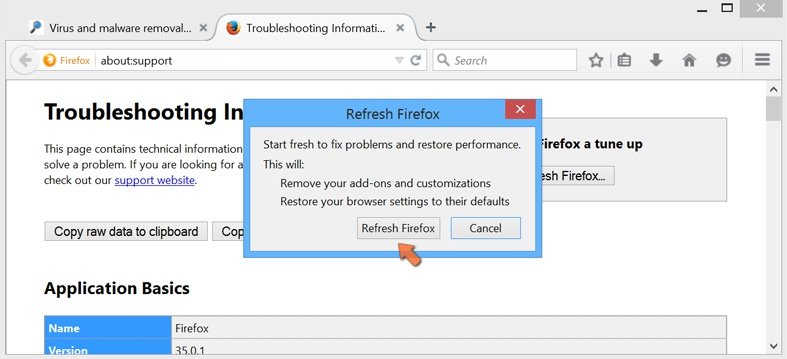

Użytkownicy komputerów, którzy mają problemy z usunięciem trojan.hulk virus, mogą zresetować ustawienia Mozilla Firefox do domyślnych.

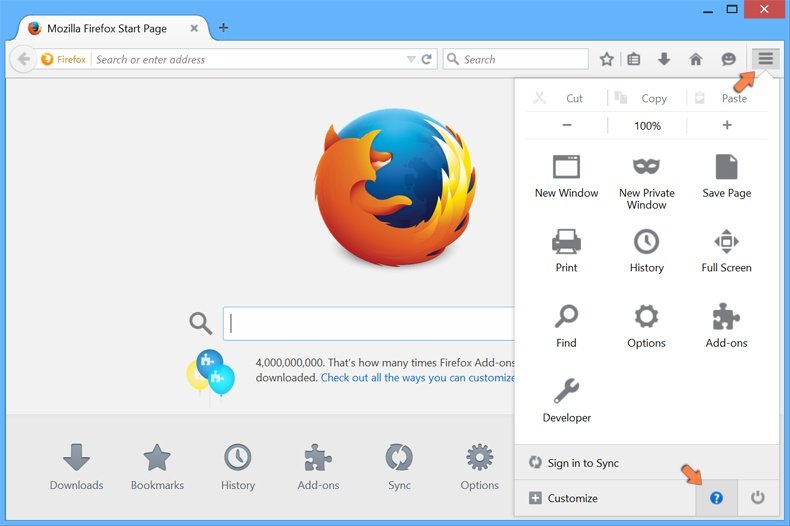

Otwórz Mozilla Firefox i w prawym górnym rogu okna głównego kliknij menu Firefox ![]() . W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc

. W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc![]() .

.

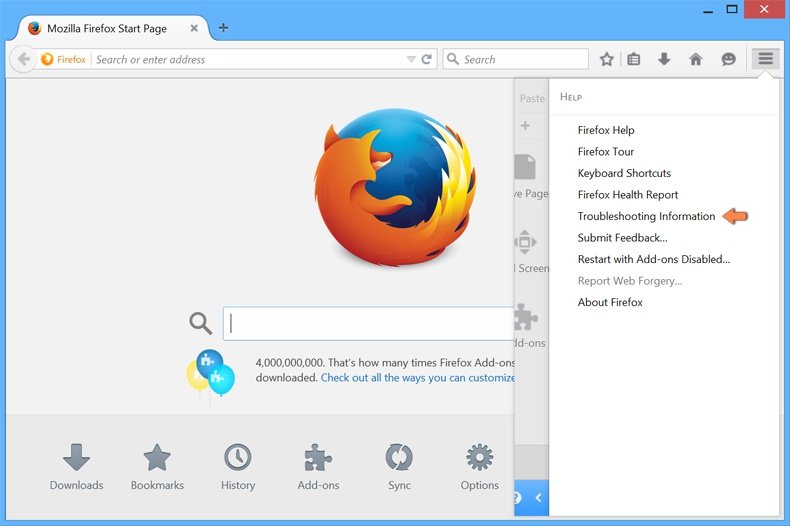

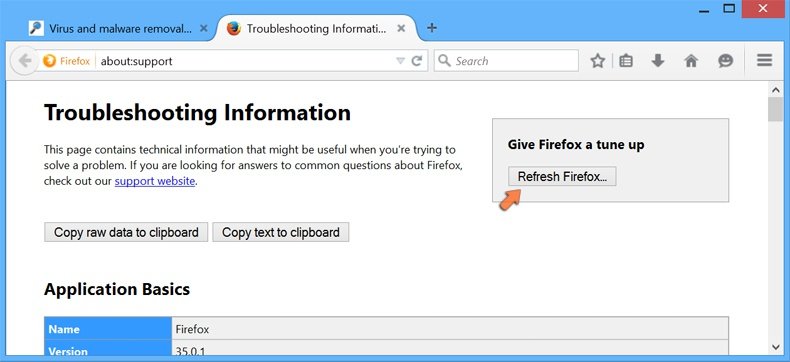

Wybierz Informacje dotyczące rozwiązywania problemów.

W otwartym oknie kliknij na przycisk Reset Firefox.

W otwartym oknie potwierdź, że chcesz zresetować ustawienia Mozilla Firefox do domyślnych klikając przycisk Reset.

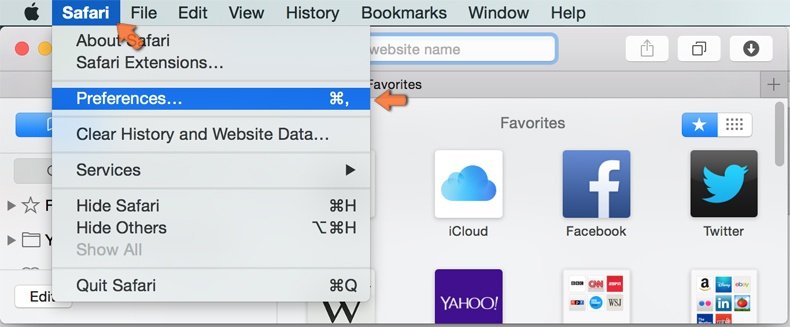

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

Upewnij się, że Twoja przeglądarka Safari jest aktywna, kliknij menu Safari i wybierz Preferencje....

W otwartym oknie kliknij rozszerzenia, zlokalizuj wszelkie ostatnio zainstalowane podejrzane rozszerzenia, wybierz je i kliknij Odinstaluj.

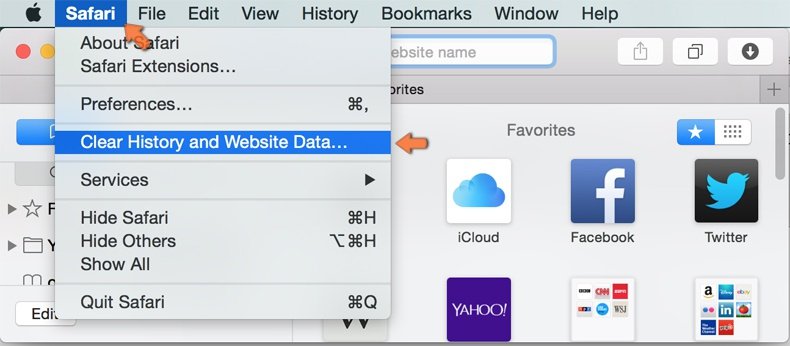

Metoda opcjonalna:

Upewnij się, że Twoja przeglądarka Safari jest aktywna i kliknij menu Safari. Z rozwijanego menu wybierz Wyczyść historię i dane witryn...

W otwartym oknie wybierz całą historię i kliknij przycisk wyczyść historię.

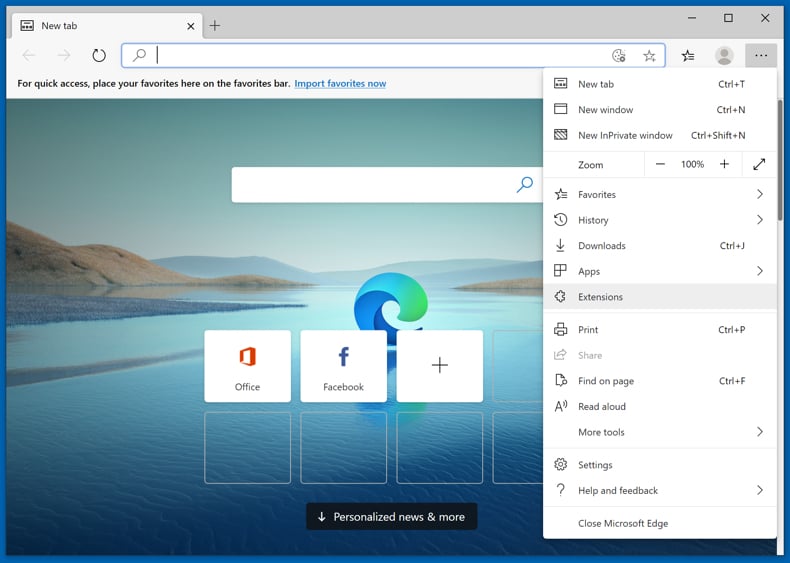

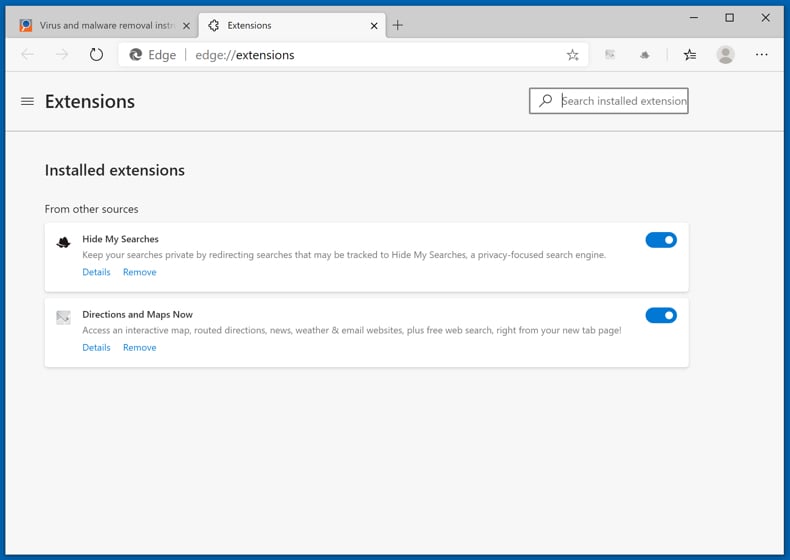

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

(w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

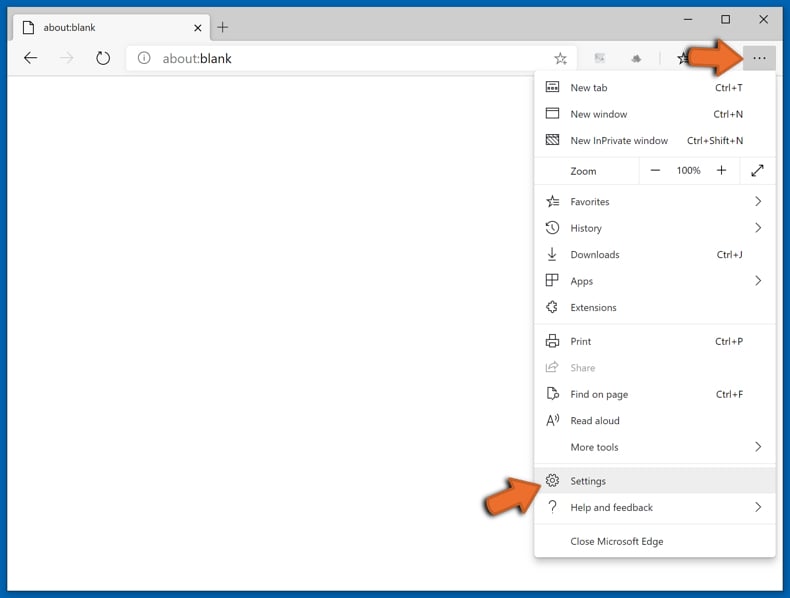

Metoda opcjonalna:

Jeśli nadal masz problemy z usunięciem aktualizacji modułu Microsoft Edge przywróć ustawienia przeglądarki Microsoft Edge. Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

(w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

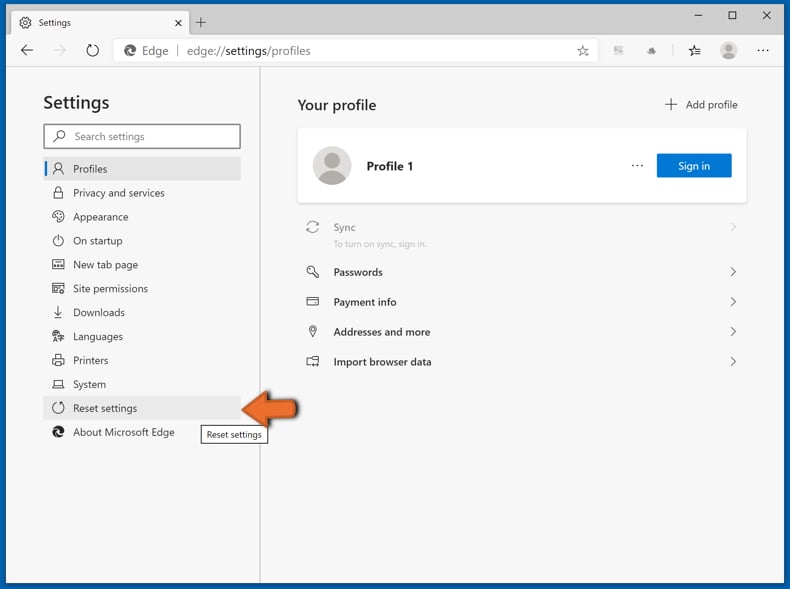

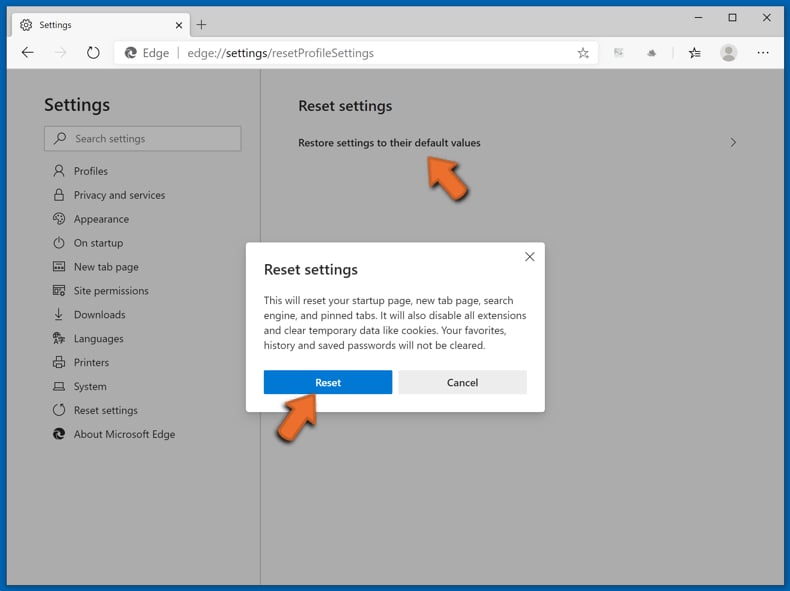

W otwartym menu ustawień wybierz Przywróć ustawienia.

Wybierz Przywróć ustawienia do ich wartości domyślnych. W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Microsoft Edge do domyślnych, klikając przycisk Przywróć.

- Jeśli to nie pomogło, postępuj zgodnie z tymi alternatywnymi instrukcjami wyjaśniającymi, jak przywrócić przeglądarkę Microsoft Edge.

Źródło: https://www.pcrisk.com/removal-guides/28887-trojanhulk-malware

Często zadawane pytania (FAQ)

Czym jest „Trojan.Hulk”?

„Trojan.Hulk” to nazwa wykrywania używana przez wiele silników zabezpieczeń do identyfikacji nieuczciwych instalatorów lub nielegalnych narzędzi do aktywacji programów („cracking”), które zawierają niechciane/złośliwe treści.

Jakie są największe problemy, które może spowodować „Trojan.Hulk”?

Zagrożenia stwarzane przez niechciane/złośliwe oprogramowanie zależą od jego możliwości. Instalacje wykryte jako „Trojan.Hulk” mogą zawierać PUA, adware, programy przejmujące kontrolę nad przeglądarką, trojany, oprogramowanie ransomware i inne szkodliwe programy. Największe zagrożenie stanowią zaawansowane złośliwe oprogramowania, które mogą powodować liczne infekcje systemu, utratę danych, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel programu „Trojan.Hulk”?

Instalacje „Trojan.Hulk” zawierają niechciane/złośliwe programy, które są zazwyczaj wykorzystywane do generowania przychodów. Zyski mogą być osiągane poprzez promowanie zakupów w aplikacji, wyświetlanie reklam, powodowanie przekierowań lub sprzedaż/nadużywanie zebranych danych.

Warto zauważyć, że złośliwe oprogramowanie może generować przychody poprzez złożone procesy, ale może być również wykorzystywane do innych celów. Ataki złośliwego oprogramowania mogą być motywowane korzyściami finansowymi, rozrywką cyberprzestępców, realizacją osobistych urazów, zakłócaniem procesów (np. stron internetowych, usług itp.) oraz względami politycznymi/geopolitycznymi.

W jaki sposób „Trojan.Hulk” przedostał się do mojego komputera?

Treści wykryte jako „Trojan.Hulk” są rozpowszechniane głównie za pośrednictwem podejrzanych kanałów pobierania (np. witryn z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieciami wymiany plików P2P itp.), oszustw internetowych, spamu (np. postów w mediach społecznościowych, wiadomości e-mail, prywatnych wiadomości/wiadomości bezpośrednich, SMS-ów, powiadomień przeglądarki) oraz złośliwych reklam.

Czy Combo Cleaner ochroni mnie przed treściami wykrytymi jako „Trojan.Hulk”?

Tak, Combo Cleaner jest w stanie wykrywać i eliminować wszelkiego rodzaju zagrożenia. Należy podkreślić, że ponieważ zaawansowane złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach, przeprowadzenie pełnego skanowania systemu ma ogromne znaczenie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję