Adware OriginalEngineSearch (Mac)

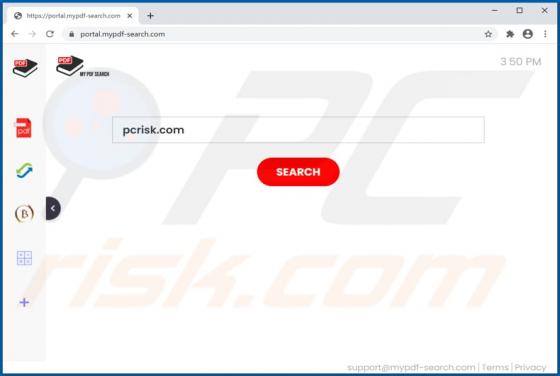

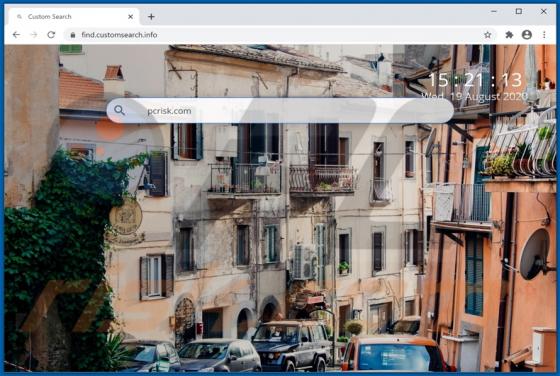

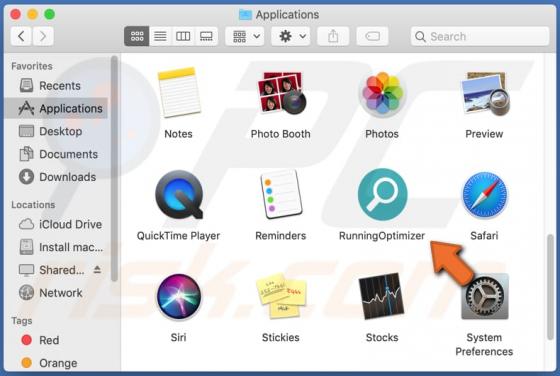

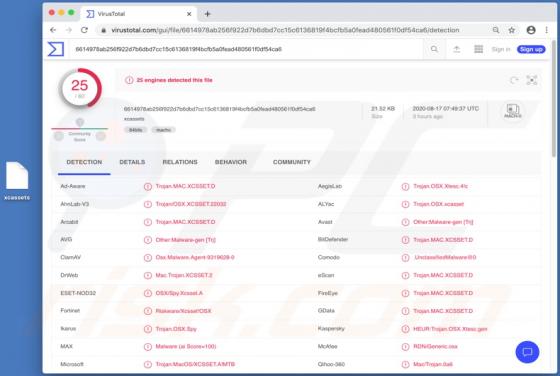

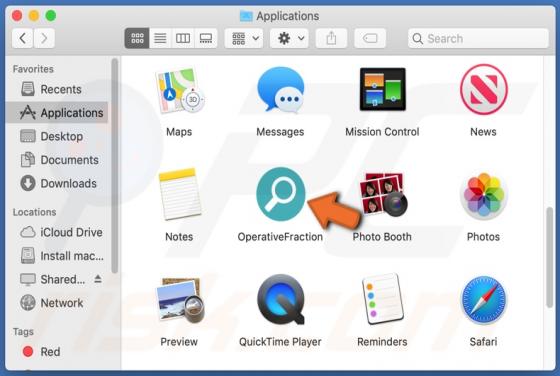

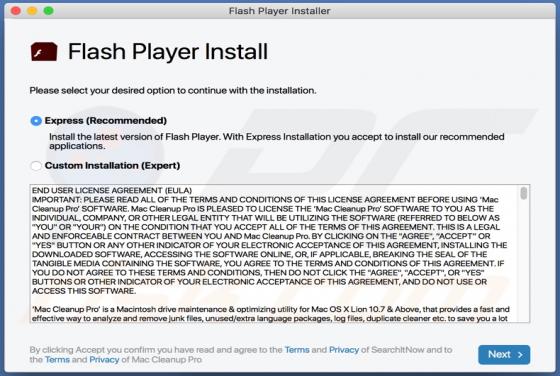

OriginalEngineSearchn to aplikacja typu adware z cechami porywacza przeglądarki. Po udanej instalacji prowadzi natrętne kampanie reklamowe i wprowadza zmiany w ustawieniach przeglądarki - w celu promowania fałszywych wyszukiwarek. Większość aplikacji tego typu (zarówno adware, jak i porywacze