Złodziej FFDroider

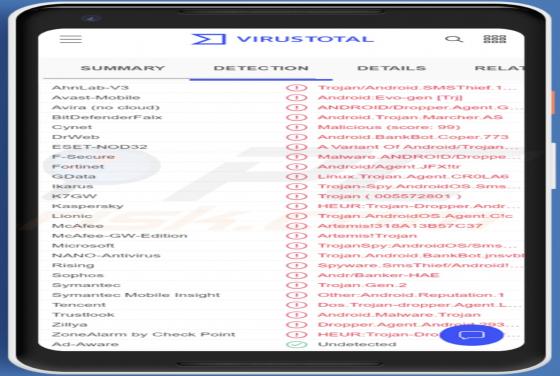

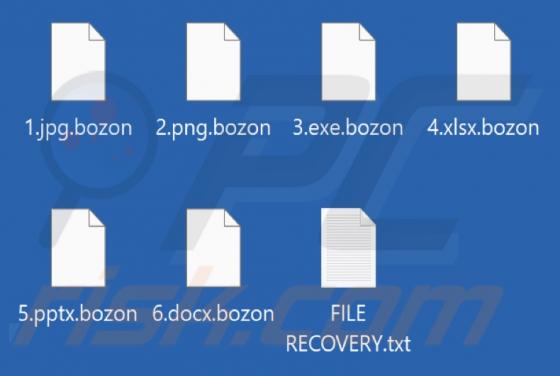

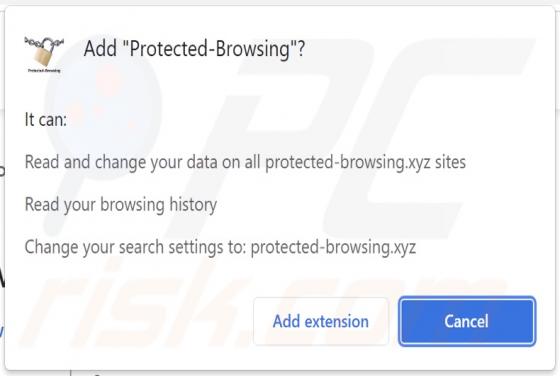

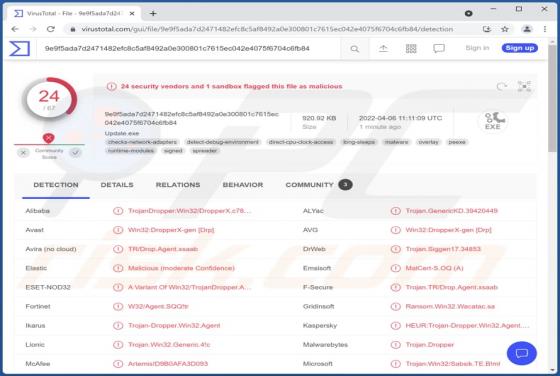

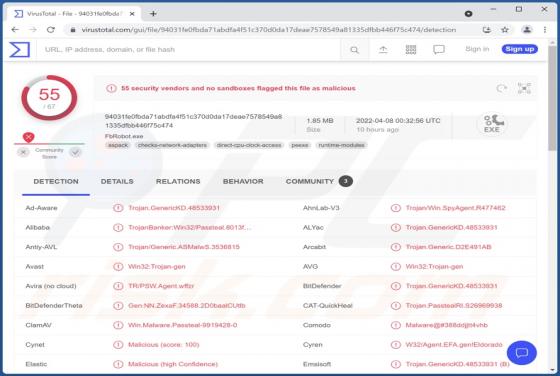

FFDroider to złośliwy program sklasyfikowany jako złodziej. Jest przeznaczony do ekstrakcji i eksfiltracji wrażliwych danych z zainfekowanych urządzeń. FFDroider jest skierowany w szczególności na popularne media społecznościowe i platformy e-commerce. Zaobserwowano, że FFDroider unika wyk