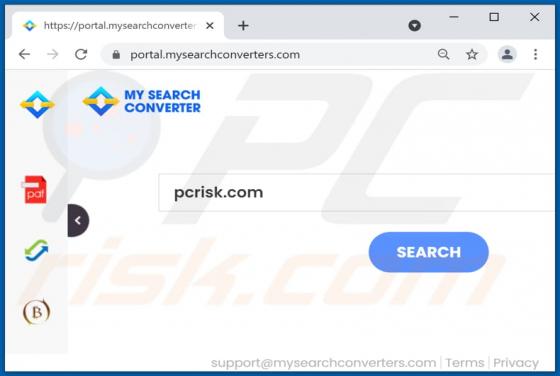

Porywacz przeglądarki MySearchConverters

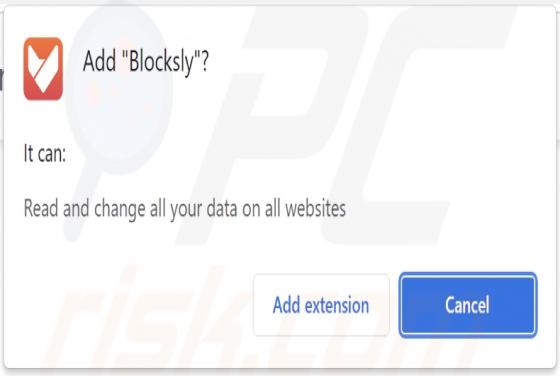

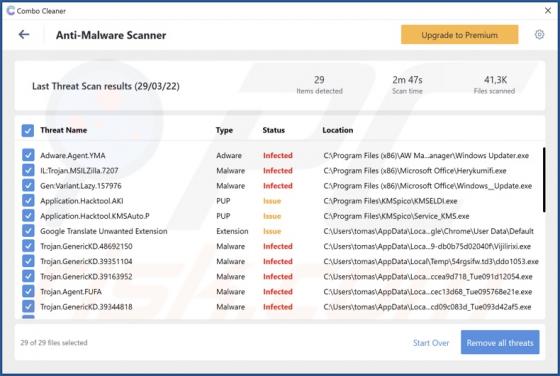

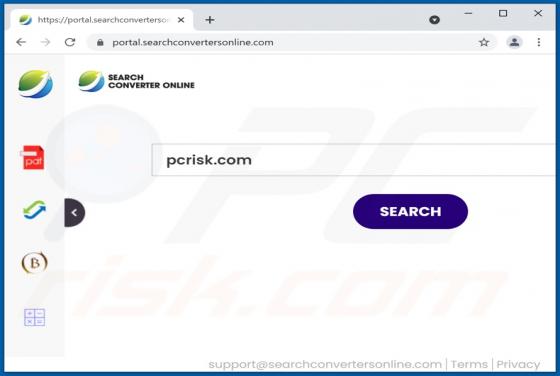

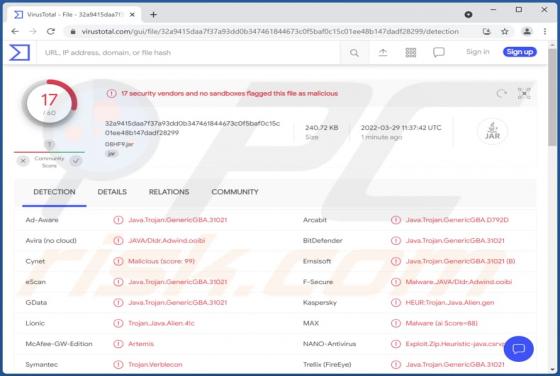

MySearchConverters to porywacz przeglądarki, który promuje adres mysearchconverters.com poprzez zmianę ustawień przeglądarki internetowej. Wiele porywaczy przeglądarki jest instalowanych, gdy użytkownicy instalują inne programy (instalują je nieumyślnie). MySearchConverters przejmuje kontr