Ransomware VICE SOCIETY

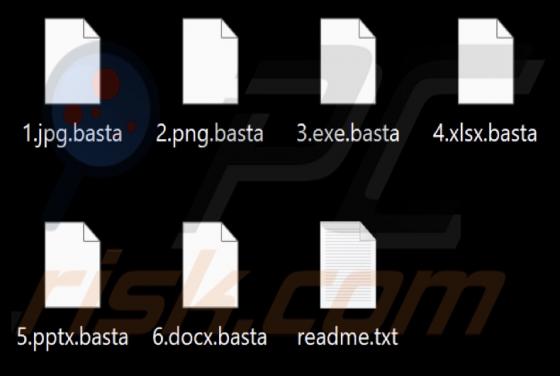

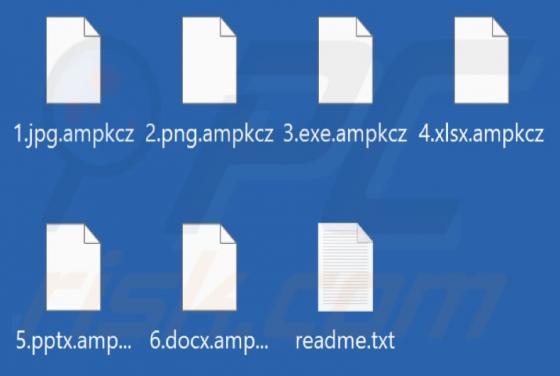

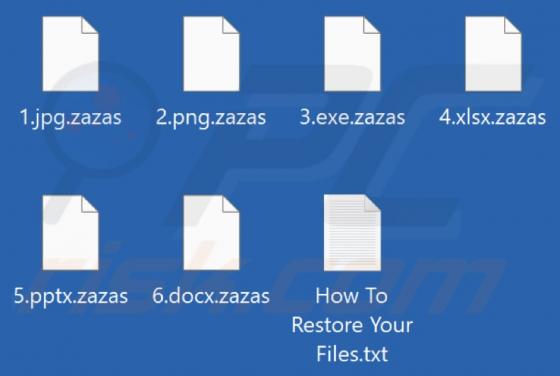

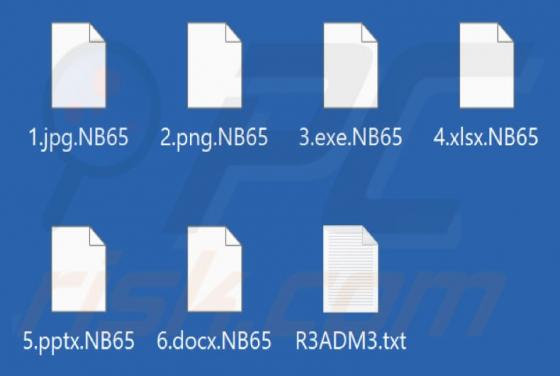

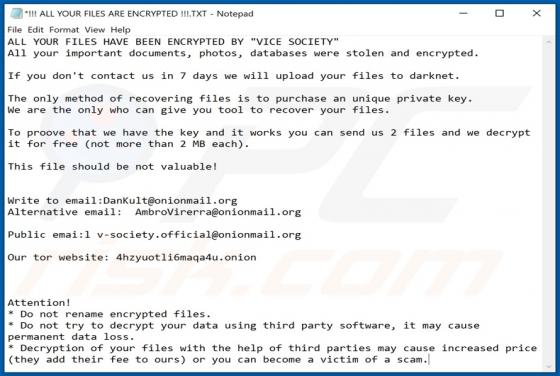

VICE SOCIETY to program typu ransomware. Szyfruje dane (uniemożliwia dostęp do plików) i żąda okupu za ich odszyfrowanie (odzyskiwanie dostępu). Zaszyfrowane pliki mają rozszerzenie ".v-society.[ID_ofiary]". Na przykład plik początkowo nazwany "1.jpg" będzie wyglądał podobnie do "1.jpg.v-society.