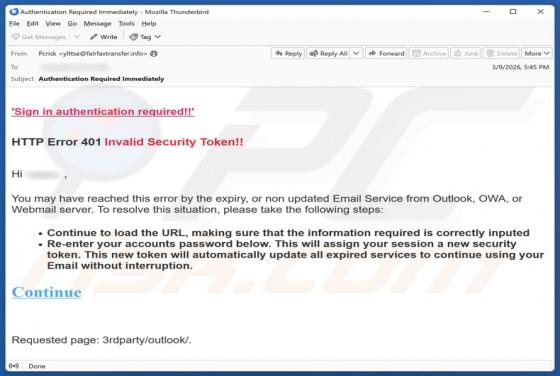

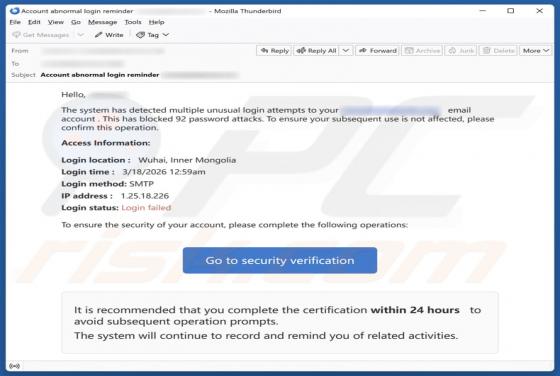

Oszustwo e-mailowe Unusual Login Attempts And Password Attacks

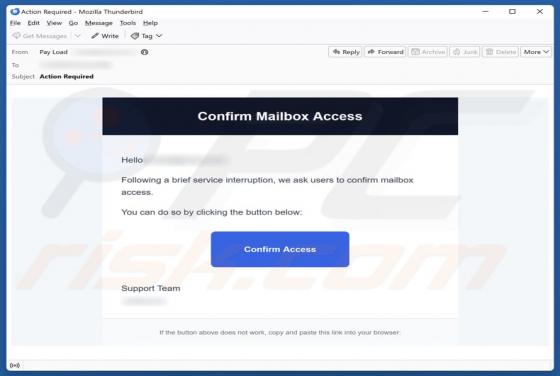

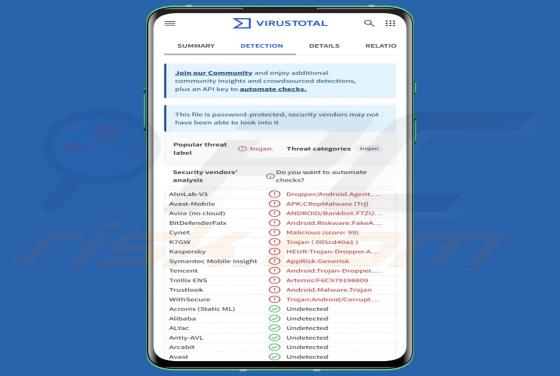

Nasza analiza wykazała, że jest to wiadomość phishingowa, która ma wyglądać na ważne powiadomienie od dostawcy usług pocztowych. Zachęca ona odbiorców do dokonania „potwierdzenia” za pośrednictwem podanego linku. Oszuści stojący za tą próbą phishingu chcą nakłonić niczego niepodejrzewających odbio