Oszustwo So I'm The Hacker Who Broke Your Email Scam

Phishing/OszustwoZnany również jako: Możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "So I'm the hacker who broke your email"

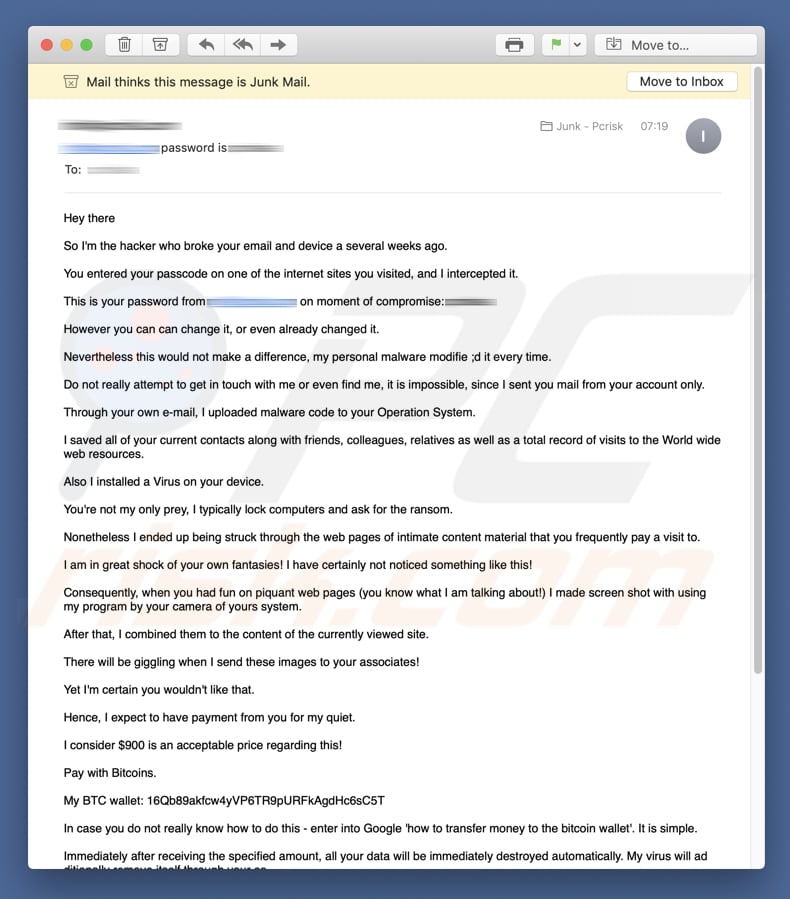

Czym jest "So I'm the hacker who broke your email"?

to kampania spamowa e-mail, której cyberprzestępcy (oszuści) używają do straszenia ludzi i naciągania ich na pieniądze. Zwykle oszuści twierdzą, że posiadają upokarzające wideo lub zdjęcie odbiorcy i grożą, że wyślą je do jego wszystkich kontaktów. Z reguły ludzie są zachęcani do zapłacenia okupu, aby temu zapobiec. Jeśli otrzymałeś ten (lub podobny) e-mail, nie martw się - to tylko typowe oszustwo.

Jeśli otrzymałeś wiadomość e-mail ("So I'm the hacker who broke your email") możemy zapewnić, że są setki, a nawet tysiące innych osób, które ją otrzymały. E-mail twierdzi, że jakiś czas temu cyberprzestępcy włamali się do twojego maila (i urządzenia) i mają twoje hasło. Twierdzą, że zainstalowali złośliwe oprogramowanie za pomocą twojego adresu e-mail, a teraz zainfekowali twój system. W rezultacie malware wyodrębniło wszystkie kontakty i całą historię przeglądania. Ludzie (lub osoby) kryjące się za tym oszustwem twierdzą, że zrobili wiele zrzutów ekranu „szokujących" stron, które rzekomo odwiedziłeś. Teraz, gdy mają te zdjęcia, nalegają na zapłacenie okupu w wysokości 900 $. W przeciwnym razie te „szokujące" zdjęcia zostaną wysłane do wszystkich twoich znajomych, kolegów itd. Twój komputer również zostanie zablokowany. Jak twierdzi się w e-mailu, masz 48 godzin na zapłacenie okupu od momentu otworzenia tego e-maila. Większość oszustów, którzy wysyłają takie e-maile, stosuje podobne groźby i roszczenia. Nie daj się na to nabrać, po prostu zignoruj to - to wszystko jest zwykłym oszustwem.

| Nazwa | Możliwe infekcje malware |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jak wspomniano powyżej, istnieje wiele takich oszustw. Oto kilka przykładów: I'm a programmer who cracked your email, My virus captured all your personal data i Embed a malware on the web page. Te i inne kampanie spamowe są wykorzystywane w tym samym celu: do straszenia i żądania okupu. Istnieją jednak kampanie spamowe e-mail używane do rozsyłania wirusów. Te e-maile zawierają zazwyczaj złośliwe załączniki, zwykle w formacie Word, PDF, Excel lub inne dokumenty, z rozszerzeniem .exe, .rar i innym. Celem tych kampanii e-mailowych jest oszukanie użytkowników do ich pobrania i otworzenia. Zdecydowanie nie należy tego robić. Te załączniki, po otwarciu, instalują wirusy wysokiego ryzyka, takie jak TrickBot, Emotet, AZORult, Adwind lub inne wirusy. W większości przypadków wirusy tego typu mają na celu kradzież danych konta bankowego, haseł, loginów i innych informacji poufnych/danych osobowych. Posiadanie komputera zainfekowanego takimi wirusami może powodować różne problemy dotyczące prywatności, bezpieczeństwa przeglądania, problemy finansowe i inne. Istnieje możliwość, że wirus tego typu otworzy również „tylne drzwi". Oznacza to, że systemy mogą być również zainfekowane innymi wirusami, na przykład wirusy typu ransomware-type.

Otrzymujemy wiele wiadomości od zainteresowanych użytkowników na temat tego oszustwa e-mail. Oto najbardziej popularne pytanie, które otrzymujemy:

- Witajcie pcrisk.com, dostałem e-maila z informacją, że mój komputer został zhakowany, mają film ze mną i żądają okupu w Bitcoinach. To musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Nasza odpowiedź na to pytanie brzmi: nie martw się o to, ani hakerzy ani cyberprzestępcy nie zinfiltrowali/zhakowali twojego komputera i nie mają wideo (ani obrazów) z tobą oglądającym pornografię. Najważniejszą rzeczą jest po prostu zignorować te wiadomości i nie wysyłać im Bitcoinów. Jeśli zastanawiasz się, skąd wzięli twój adres e-mail, imię i/lub hasło, to powinieneś wiedzieć, że jest bardzo prawdopodobne, że takie informacje zostały skradzione z jakiejś zainfekowanej witryny, jak np. Yahoo. Naruszenie witryny jest zjawiskiem powszechnym. W razie potrzeby możesz sprawdzić, czy któreś z twoich kont zostało naruszone, odwiedzając stronę internetową haveibeenpwned.

W jaki sposób kampanie spamujące infekują komputery?

Spamowe kampanie e-mailowe zawierające złośliwe załączniki, które zwykle infekują systemy tylko wtedy, gdy zostaną otworzone. Przykładowo, jeśli został dołączony złośliwy dokument Microsoft Office, prosi on użytkownika o włączenie poleceń makr. Po włączeniu złośliwy załącznik pobiera/instaluje wirusy wysokiego ryzyka. Jeśli jednak jest to plik .rar, należy go rozpakować. Jeśli jest to plik wykonywalny (.exe), musi zostać uruchomiony itd. Mówiąc prosto, wirus nie może się rozprzestrzeniać, jeśli złośliwy załącznik nie zostanie otworzony.

Jak uniknąć instalacji malware?

Jeśli otrzymałeś wiadomość e-mail od nieznanego nadawcy, z nieznanego adresu e-mail, który zawiera załącznik, nie otwieraj go. Najpierw przeanalizuj e-mail, a jeśli okaże się nieistotny, zignoruj go. Pobierz dowolne oprogramowanie, korzystając z oficjalnych i godnych wiarygodnych źródeł. Nie używaj programów pobierania/instalacji innych firm, często są zarabiają przez promowanie nieuczciwych aplikacji, które mogą rozsyłać niechciane lub nawet złośliwe programy. Ostrożnie instaluj/pobieraj oprogramowanie. Zawsze sprawdzaj wszystkie dostępne „Niestandardowe", „Zaawansowane" i inne podobne ustawienia/opcje. Odznacz/odrzuć wszystkie dołączone potencjalnie niechciane aplikacje, a dopiero potem zakończ proces instalacji. Zaktualizuj oprogramowanie, używając wyłącznie funkcji lub narzędzi dostarczonych przez oficjalnych programistów. Inne źródła (takie jak fałszywe aktualizatory oprogramowania) nie powinny być nigdy używane. Często są one wykorzystywane do rozsyłania różnych potencjalnie niechcianych/nieuczciwych aplikacji. Jeśli korzystasz z oprogramowania Microsoft Office, upewnij się, że nie jest ono starsze niż z 2010 roku. Starsze wersje nie są w stanie zapobiec instalowaniu malware przez użytkowników. Nie posiadają one trybu „widoku chronionego", który uniemożliwia pobieranie pobieranych plików i instalowanie malware. Zawsze pamiętaj, że kluczem do bezpieczeństwa jest ostrożność. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows , aby automatycznie wyeliminować infiltrujące malware.

Tekst przedstawiony w oszustwie "So I'm the hacker who broke your email":

Temat: hasło do poczty e-mail to hasło użytkownika

Hej,

Jestem hakerem, który kilka tygodni temu włamał się na twój e-mail i urządzenie.

Podałeś swój kod dostępu na jednej z odwiedzonych witryn i przechwyciłem je.

To jest twoje hasło do konta e-mail użytkownika w momencie włamania: hasło użytkownika

Możesz je to zmienić, a może nawet już je zmieniłeś.

Nie ma to jednak wielkiego znaczenia. Moje malware zmienia je za każdym razem.

Naprawdę nie próbuj się ze mną skontaktować, ani znaleźć. To niemożliwe, ponieważ wysłałem ci wiadomość z twojego własnego konta.

Wysłałem do twojego systemu złośliwy kod poprzez twój e-mail.

Zapisałem wszystkie twoje bieżące kontakty wraz ze znajomymi, współpracownikami, krewnymi, a także całkowity rejestr odwiedzin zasobów sieciowych na całym świecie.

Zainstalowałem również wirusa na twoim urządzeniu.

Nie jesteś moją jedyną ofiarą. Zwykle zamykam komputery i żądam okupu.

Tym razem jednak trafiłem na strony z intymnymi treściami, które często odwiedzasz.

Jestem w wielkim szoku widząc twoje własne fantazje! Z pewnością nigdy nie widziałem czegoś takiego!

W związku z tym, kiedy bawiłeś się na pikantnych stronach internetowych (wiesz o czym mówię!) zrobiłem zrzut ekranu z użyciem mojego programu i kamery twojego systemu.

Potem połączyłem je z treścią aktualnie oglądanej strony.

Twoim współpracownicy nieźle się ubawią po obejrzeniu tego filmu!

Ale jestem pewien, że ci się to nie spodoba.

Dlatego oczekuję od ciebie zapłaty za moje milczenie.

Uważam, że 900 USD to akceptowalna cena!

Zapłać za pomocą Bitcoinów.

Mój portfel BTC: 16Qb89akfcw4yVP6TR9pURFkAgdHc6sC5T, 17RS2aHFxfqfVU4K9hFaAUoQdBisbSAx7U

Jeśli naprawdę nie wiesz, jak to zrobić - wpisz w Google "Jak przelać pieniądze do portfela Bitcoin". To jest proste.

Natychmiast po otrzymaniu określonej kwoty wszystkie twoje dane zostaną natychmiast automatycznie zniszczone. Mój wirus automatycznie usunie się z twojego systemu.

Wirusy mojego trojana mają alert automatyczny, więc wiem, kiedy ten konkretny e-mail został otworzony.

Daję ci dwa dni (48 godzin) na dokonanie płatności.

Jeśli to nie nastąpi - wszyscy twoi współpracownicy otrzymają szalone zdjęcia z twojego mrocznego tajnego życia, a twoje urządzenie również zostanie zablokowane po dwóch dniach.

Nie bądź głupi!

Organy ścigania lub znajomi na pewno ci nie pomogą...

P. S Mogę udzielić ci porady dotyczącej przyszłości. Nie wpisuj haseł zabezpieczających na niebezpiecznych stronach internetowych.

Żegnam.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "So I'm the hacker who broke your email"?

- KROK 1. Manualne usuwanie możliwych infekcji mallware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję