Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Instrukcje usuwania ransomware MISCHA

Czym jest MISCHA?

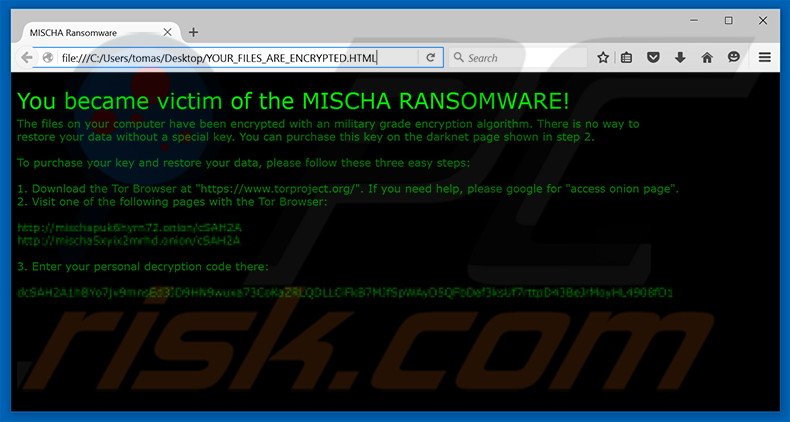

Stworzone przez twórców Petya, Mischa jest kolejnym ransomware, które infiltruje komputer ofiary, a później szyfruje pliki. Ten wirus jest rozpowszechniany za pomocą złośliwych załączników e-mail, które są często zamaskowane jako formularz o pracę. Pliki są szyfrowane za pomocą algorytmu asymetrycznego, a więc podczas szyfrowania generowane są dwa klucze (publiczny (używany do szyfrowania) i prywatny (używany do deszyfrowania). Mischa poszerza nazwy zaszyfrowanych plików o jedno z następujących rozszerzeń: .cRh8, .3P7m, .aRpt, .eQTz or.3RNu. To ransomware tworzy również pliki .txt i .html (oba o nazwie YOUR_FILES_ARE_ENCRYPTED) i umieszcza je w każdym folderze zawierającym zaszyfrowane pliki.

Zarówno txt oraz html zawiera dokładnie ten sam komunikat, informujący, które pliki ofiary zostały zaszyfrowane i że mogą być zwrócone jedynie po zapłaceniu okupu. Wspomniany klucz prywatny jest przechowywany na zdalnym serwerze kontrolowanym przez cyberprzestępców, dlatego ofiary muszą go podobno kupić. Wyniki badań pokazują, że gdy użytkownik otworzy zainfekowane załączniki e-mail i przyzna uprawnienia administratora, instalowane jest ransomware Petya. Jednak, jeśli użytkownik zdecyduje się na nie wyrażenie zgody, instalowane jest ransomware Mischa. W przeciwieństwie do Petya (które całkowicie blokuje komputer ofiary), Mischa zachowuje się tak samo jak każde inne regularne ransomware. Mischa żąda 1.9404 Bitcoina (~ 882,88 $). W porównaniu z innymi wirusami ten okup jest nieco wysoki, ponieważ zwykle wahają się one pomiędzy 0,5 i 1,5 Bitcoina. Niestety, obecnie nie ma żadnych narzędzi zdolnych do odszyfrowywania plików zainfekowanych tym ransomware. Dlatego jedyne, co ofiary mogą zrobić, to przywrócić pliki/system z kopii zapasowej.

Zrzut ekranu z komunikatem zachęcającym użytkowników do kontaktu z twórcami ransomware Mischa w celu odszyfrowania ich zaatakowanych danych:

Mischa jest bardzo podobny do Samsam, Locky, Cerber i dziesiątek innych wirusów. Należy pamiętać, że każde ransomware jest przeznaczone do szyfrowania plików ofiary i żądania okupu. Jedyną różnicą pomiędzy tymi wirusami jest wysokość okupu i typ algorytmu wykorzystywanego do szyfrowania. Niemniej jednak wyniki badań ujawniły, że zdecydowana większość cyberprzestępców ignoruje ofiary, nawet jeśli zapłacą okup, co oznacza, że płacenie nie gwarantuje, że pliki zawsze zostaną rozszyfrowane. Z tych powodów nigdy nie powinno się próbować kontaktować z cyberprzestępcami, ani płacić okupu. Warto wspomnieć, że wirusy typu ransomware mogą być dystrybuowane za pomocą sieci peer-to-peer (np. Torrentów), złośliwe załączniki e-mail, fałszywe aktualizacje oprogramowania, a także trojany. W związku z tym użytkownicy muszą być bardzo ostrożni podczas pobierania plików ze źródeł zewnętrznych i otwierania załączników przesyłanych z nierozpoznanych i/lub podejrzanych adresów e-mail. Oprócz tego, użytkownicy powinni zawsze mieć zainstalowane oprogramowanie zaktualizowane. Korzystanie z uzasadnionego oprogramowania antywirusowego/antyspyware jest również koniecznością.

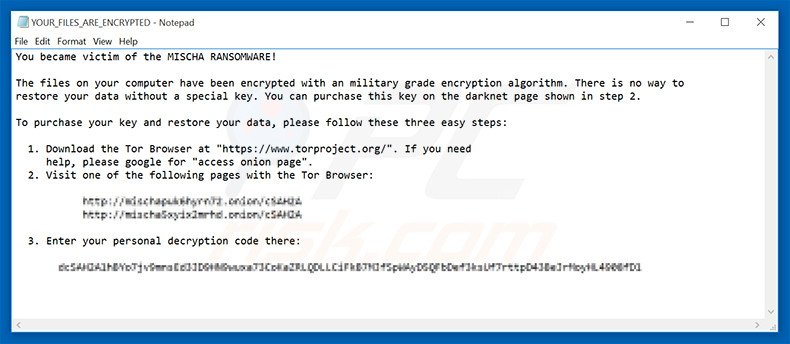

Zrzut ekranu pliku YOUR_FILES_ARE_ENCRYPTED.txt:

Tekst prezentowany w tym pliku:

Stałeś się ofiarą RANSOMWARE MISCHA!

Twoje pliki na tym komputerze zostały zaszyfrowane przy użyciu algorytmu szyfrowania klasy wojskowej. Nie ma sposobu, aby przywrócić dane bez specjalnego klucza. Możesz zakupić ten klucz na specjalnej stronie przedstawionej w punkcie 2.

Aby zakupić klucz i odzyskać dane należy wykonać trzy proste kroki:

1. Pobierz przeglądarkę Tor pod adresem "hxxps://www.torproject.org/". Jeśli potrzebujesz pomocy, wygoogluj "access onion page".

2. Odwiedź jedną z następujących stron w przeglądarce Tor:

hxxp://mischapuk6hyrn72.onion/cSAH2A

hxxp://mischa5xyix2mrhd.onion/cSAH2A3. Wprowadź tam swój osobisty kod deszyfrujący:

dcSAH2A1hBYo7jv9mnsEd3JD9HN9wuxa73CoKaZRLQDLLCiFkB7MJfSpWAyD5QFbDef3ksUf7rttpD43BeJrMoyHL4908fD1

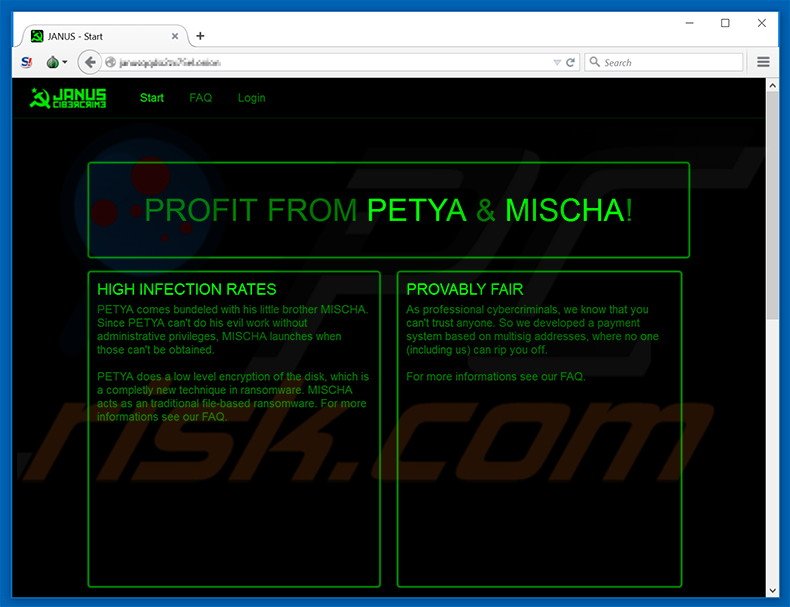

Sieć partnerska Cybercrime (cyberprzestępców odpowiedzialnych za opracowanie ransomware Petya i Mischa oferujących obecnie ransomware jako usługę):

Tekst prezentowany na tej stronie:

ZYSK Z PETYA I MISCHA!

Wysokie wskaźniki infekcji

PETYA jest dostarczany ze swoim młodszym bratem MISCHA. Ponieważ PETYA nie może wykonywać swojej złej pracy bez uprawnień administratora, gdy nie mogą one zostać uzyskane, uruchamia się MISCHA.

PETYA wykonuje szyfrowanie niskiego poziomu dysku, które jest zupełnie nową techniką ransomware. MISCHA działa jak tradycyjne ransomware oparte na plikach. provably fair

Jako profesjonalni cyberprzestępcy wiemy, że nie można ufać nikomu. Dlatego opracowaliśmy system płatności oparty na adresach multisig, gdzie nikt (łącznie z nami) nie może cię oskubać.

BEZPŁATNA USŁUGA SZYFROWANIA

Zapewniamy Ci zaszyfrowane binarys FUD i to 24/7. Nie ma potrzeby kupowania gównianego deszyfratora lub tracenia pieniędzy na drogie usługi deszyfrowania. Dodatkowo dla naszych dystrybutorów z największą dystrybucją zapewniamy prywatne funkcje. Oznacza to nawet bardziej stabilne tempo infekcji.

ŁATWE ZARZĄDZANIE

Zadania administracyjne, oglądanie najnowszych infekcji na żywo, wyznaczanie ceny okupu lub deszyfrowanie pliku binarnego może być wykonane z jasnego i prostego interfejsu internetowego. Posiadamy również wykwalifikowaną obsługę, która pomoże Ci w razie wszelkich problemów. Ponieważ projekt jest jeszcze w fazie beta, jesteśmy otwarci na zgłaszanie wszelkich błędów lub wniosków o funkcje.

PODZIAŁ ZYSKÓW

Twój zysk w płatnościach, które wygenerowałeś, oblicza się zgodnie z poniższą tabelą. Im więcej wyników w ciągu jednego tygodnia, tym większy otrzymujesz udział w zyskach Przykład: jeśli wygenerowałeś kwotę 125 BTC, dostajesz wypłatę 106.25 BTC. To jest w tej chwili około 45.000 USD! Wygenerowanie ponad 100 BTC nie jest wielką sprawą z właściwą techniką!

Kroki płatności strony MISCHA:

Tekst prezentowany na tych stronach:

Krok 1: Wpisz swój osobisty identyfikator

Najpierw musisz wprowadzić swój osobisty identyfikator. Kod ten zawiera ważne informacje dotyczące procesu deszyfrowania. Ważne jest, aby wprowadzić go dokładnie tak, jak jest pokazany na zaszyfrowanym komputerze. Kod zawiera sumę kontrolną, która zapobiega literówkom i gwarantuje udane deszyfrowanie.

Możesz skopiować i wkleić go z plików znajdujących się w katalogach z zaszyfrowanymi plikami.

Krok 3: Zrealizuj transakcję Bitcoin

Musisz wysłać zakupione Bitcoiny na adres płatności. Jeśli właśnie zakupiłeś Bitcoiny w obszarze wymiany lub na rynku, poszukaj sekcji "wypłata" i wprowadź dane przedstawione poniżej. Jeśli posiadasz już Bitcoiny, wyślij odpowiednią ilość na adres płatności poniżej, bezpośrednio z portfela, którego używasz.

Jeśli masz jakiekolwiek problemy z transakcją, skontaktuj się z działem obsługi.

Adres:

-

Żądanie:

1.94040000 Bitcoinów

Po dokonaniu transakcji płatniczej musisz poczekać na manualne zatwierdzenie. Proces ten trwa zwykle kilka godzin. W niektórych rzadkich przypadkach niektóre płatności potrzebują więcej czasu, aby się potwierdziły. Odśwież stronę, aby zobaczyć, czy płatność została potwierdzona.

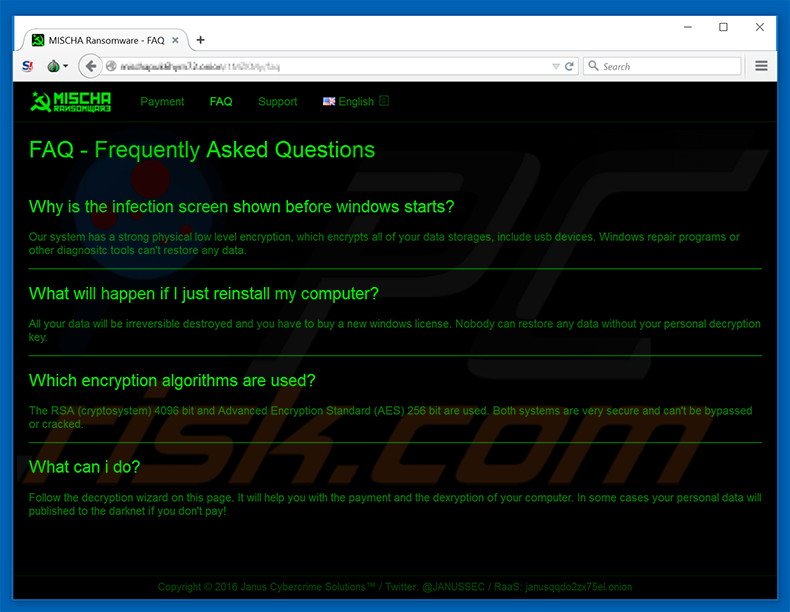

Strona FAQ MISCHA:

Tekst prezentowany na tej stronie:

FAQ - Najczęściej Zadawane Pytania

Dlaczego ekran infekcji jest wyświetlany przed uruchomieniem systemu Windows?

Nasz system ma silne szyfrowanie niskiego fizycznego poziomu, które szyfruje wszystkie magazyny danych, obejmując urządzenia USB. Programy naprawy systemu Windows lub inne narzędzia diagnostyczne nie mogą przywrócić żadnych danych.

Co się stanie, jeśli po prostu przeinstaluję mój komputer?

Wszystkie twoje dane zostaną nieodwracalne zniszczone i będziesz musiał kupić nową licencję Windows. Nikt nie może przywrócić żadnych danych bez osobistego klucza deszyfrowania.

Jakie algorytmy szyfrowania są wykorzystywane?

Używane są RSA (Kryptosystem) 4096 bit i Advanced Encryption Standard (AES) 256 bit. Oba systemy są bardzo bezpieczne i nie mogą być pomijane lub zniszczone.Co mogę zrobić?

Postępuj zgodnie z instrukcjami deszyfrowania na tej stronie. Pomogą ci one w płatności i deszyfrowaniu komputera. W niektórych przypadkach dane osobowe zostaną publikowane na darknet, jeśli nie zapłacisz!

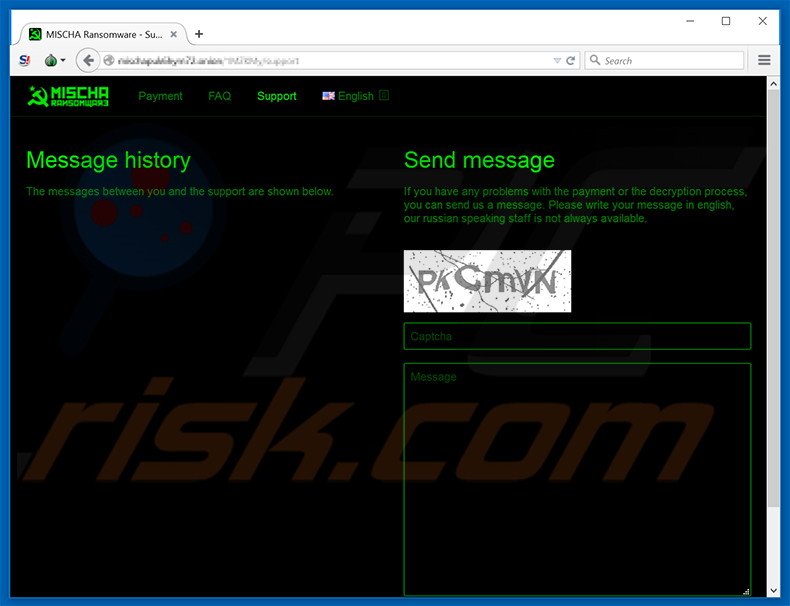

Strona obsługi MISCHA:

Tekst prezentowany na tej stronie:

Jeśli masz jakiekolwiek problemy z płatnością lub procesem deszyfrowania, możesz wysłać do nas wiadomość. Napisz wiadomość w języku angielskim, ponieważ nasz rosyjskojęzyczny personel nie zawsze jest dostępny.

Usuwanie ransomware MISCHA:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Film sugerujący, jakie kroki należy podjąć w przypadku infekcji ransomware:

Szybkie menu:

- Czym jest Mischa (wirus)?

- KROK 1. Zgłaszanie ransomware władzom.

- KROK 2. Izolowanie zainfekowanego urządzenia.

- KROK 3. Identyfikacja infekcji ransomware.

- KROK 4. Szukanie narzędzi do odszyfrowania ransomware.

- KROK 5. Przywracanie plików za pomocą narzędzi odzyskiwania danych.

- KROK 6. Tworzenie kopii zapasowych danych.

Jeśli jesteś ofiarą ataku ransomware, zalecamy zgłoszenie tego incydentu władzom. Przekazując informacje organom ścigania, pomożesz w śledzeniu cyberprzestępczości i potencjalnie w ściganiu napastników. Oto lista organów władzy, do których należy zgłosić atak ransomware. Pełną listę lokalnych centrów cyberbezpieczeństwa oraz informacje o tym, dlaczego należy zgłaszać ataki ransomware, możesz przeczytać w tym artykule.

Lista władz lokalnych, do których należy zgłaszać ataki ransomware (wybierz jedną w zależności od swojego adresu zamieszkania):

USA - Internet Crime Complaint Centre IC3

Wielka Brytania - Action Fraud

Hiszpania - Policía Nacional

Francja - Ministère de l'Intérieur

Niemcy - Polizei

Włochy - Polizia di Stato

Holandia - Politie

Polska - Policja

Portugalia - Polícia Judiciária

Izolowanie zainfekowanego urządzenia:

Niektóre infekcje typu ransomware są zaprojektowane do szyfrowania plików na zewnętrznych urządzeniach pamięci masowej, infekowania ich, a nawet rozsyłania w całej sieci lokalnej. Z tego powodu bardzo ważne jest jak najszybsze odizolowanie zainfekowanego urządzenia (komputera).

Krok 1: Odłącz się od internetu.

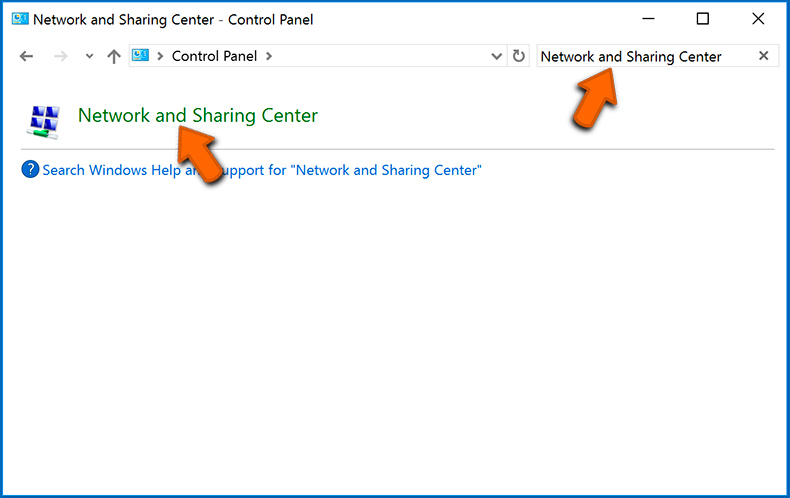

Najłatwiejszym sposobem odłączenia komputera od internetu jest odłączenie kabla Ethernet od płyty głównej. Jednak niektóre urządzenia są połączone przez sieć bezprzewodową, a dla niektórych użytkowników (szczególnie tych, którzy nie są szczególnie obeznani z technologią), odłączenie kabli może się wydawać kłopotliwe. Dlatego możesz również odłączyć system ręcznie za pomocą Panelu sterowania:

Przejdź do „Panelu sterowania", kliknij pasek wyszukiwania w prawym górnym rogu ekranu, wpisz „Centrum sieci i udostępniania" i wybierz wynik wyszukiwania::

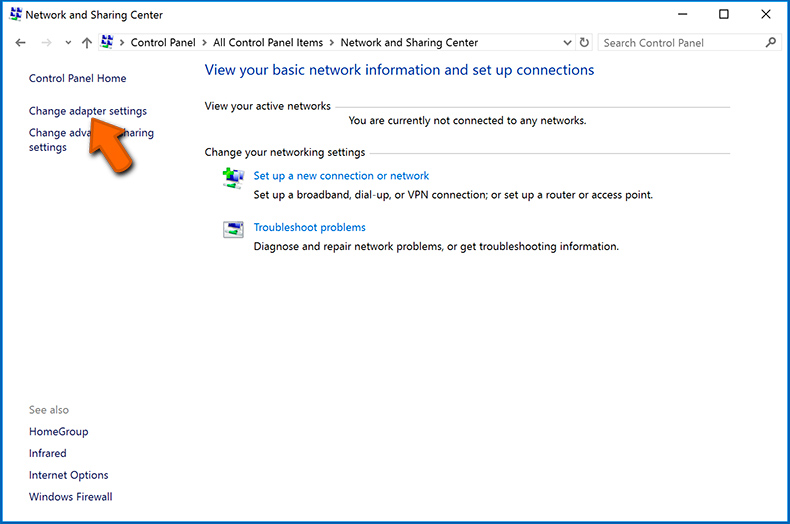

W lewym górnym rogu okna kliknij opcję „Zmień ustawienia adaptera":

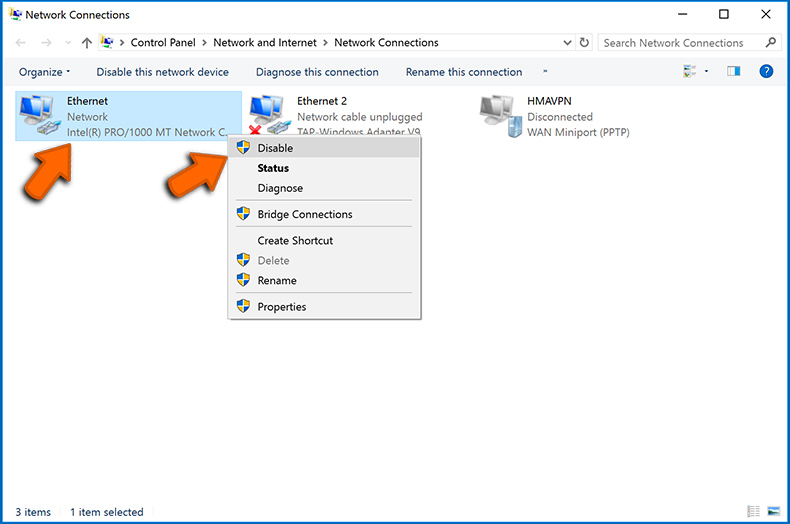

Kliknij prawym przyciskiem myszy każdy punkt połączenia i wybierz „Wyłącz". Po wyłączeniu system nie będzie już połączony z internetem. Aby ponownie włączyć punkty połączeń, po prostu kliknij ponownie prawym przyciskiem myszy i wybierz opcję „Włącz".

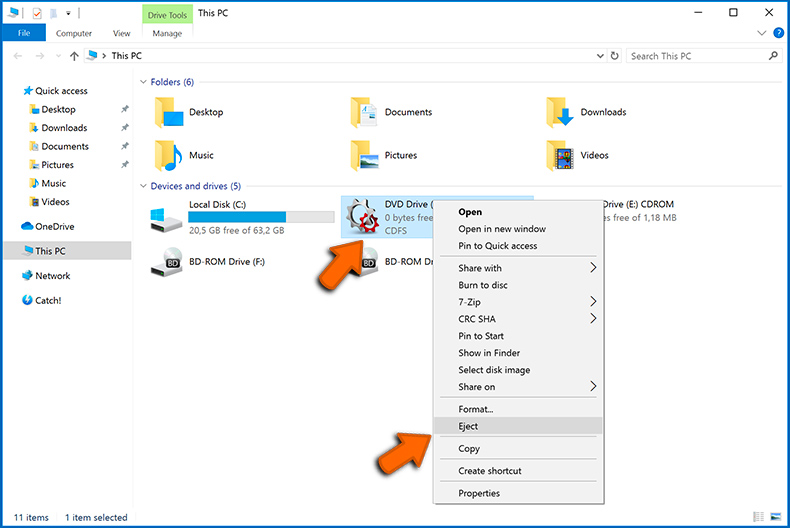

Krok 2: Odłącz wszystkie urządzenia pamięci masowej.

Jak wspomniano powyżej, ransomware może szyfrować dane i infiltrować wszystkie urządzenia pamięci podłączone do komputera. Z tego powodu wszystkie zewnętrzne urządzenia pamięci masowej (dyski flash, przenośne dyski twarde itp.) należy natychmiast odłączyć. Jednak zdecydowanie zalecamy wysunięcie każdego urządzenia przed odłączeniem, aby zapobiec uszkodzeniu danych:

Przejdź do „Mój komputer", kliknij prawym przyciskiem myszy każde podłączone urządzenie i wybierz „Wysuń":

Krok 3: Wyloguj się z kont pamięci w chmurze.

Niektóre programy typu ransomware mogą porywać oprogramowanie, które obsługuje dane przechowywane w "Chmurze". Dlatego dane mogą zostać uszkodzone/zaszyfrowane. Z tego powodu należy wylogować się ze wszystkich kont pamięci w chmurze w przeglądarkach i innego powiązanego oprogramowania. Należy również rozważyć tymczasowe odinstalowanie oprogramowania do zarządzania chmurą, aż infekcja zostanie całkowicie usunięta.

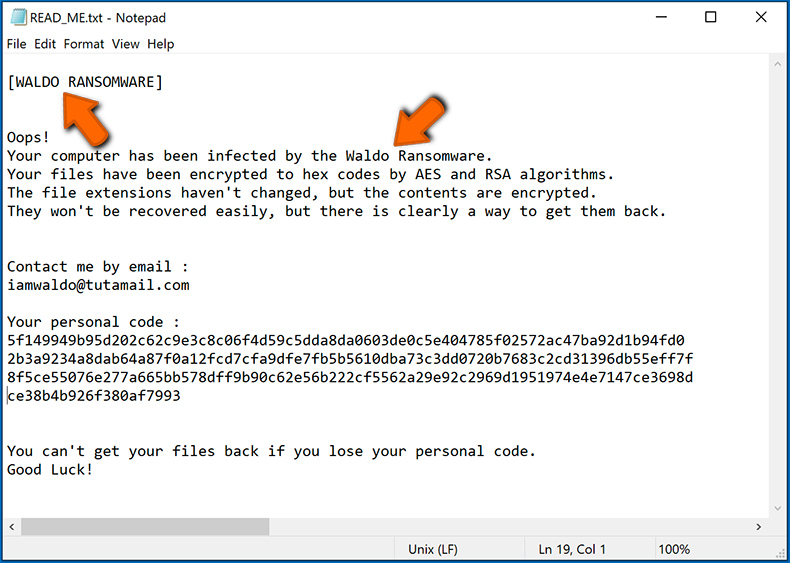

Identyfikacja infekcji ransomware:

Aby właściwie poradzić sobie z infekcją, należy ją najpierw zidentyfikować. Niektóre infekcje ransomware wykorzystują notatki z żądaniem okupu jako wprowadzenie (zobacz poniższy plik tekstowy ransomware WALDO).

Jest to jednak rzadkie. W większości przypadków infekcje ransomware dostarczają bardziej bezpośrednie wiadomości stwierdzające, że dane są zaszyfrowane, a ofiary muszą zapłacić jakiś okup. Należy pamiętać, że infekcje ransomware generują zwykle wiadomości o różnych nazwach plików (na przykład "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html" itp.). Dlatego użycie nazwy notatki z żądaniem okupu może wydawać się dobrym sposobem na zidentyfikowanie infekcji. Problem polega na tym, że większość z tych nazw ma charakter ogólny, a niektóre infekcje używają tych samych nazw, mimo że dostarczane wiadomości są różne, a same infekcje nie są ze sobą powiązane. Dlatego używanie samej nazwy pliku wiadomości może być nieskuteczne, a nawet prowadzić do trwałej utraty danych (na przykład próbując odszyfrować dane za pomocą narzędzi zaprojektowanych do różnych infekcji ransomware, użytkownicy prawdopodobnie trwale uszkodzą pliki, a odszyfrowanie nie będzie już możliwe nawet z odpowiednim narzędziem).

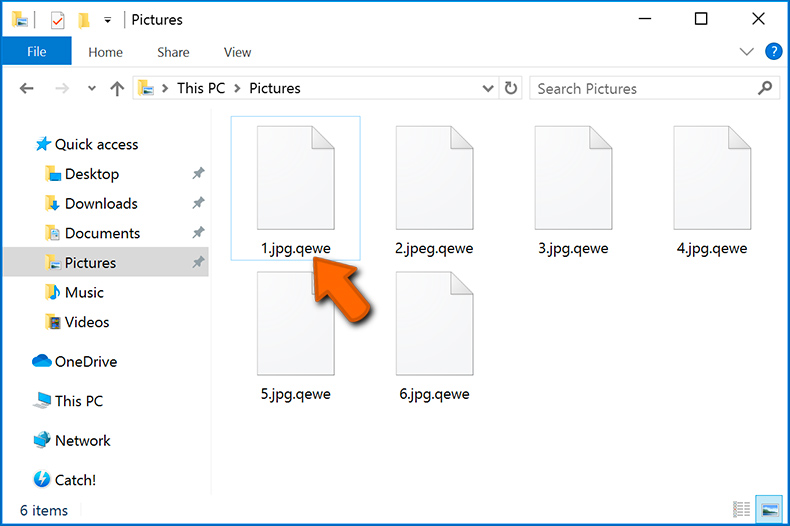

Innym sposobem identyfikacji infekcji ransomware jest sprawdzenie rozszerzenia pliku, które jest dołączane do każdego zaszyfrowanego pliku. Infekcje ransomware są często nazwane na podstawie dołączanych przez nie rozszerzeń (zobacz poniżej pliki zaszyfrowane przez ransomware Qewe).

Ta metoda jest jednak skuteczna tylko wtedy, gdy dołączone rozszerzenie jest unikalne - wiele infekcji ransomware dołącza ogólne rozszerzenie (na przykład ".encrypted", ".enc", ".crypted", ".locked" itp.). W takich przypadkach identyfikacja ransomware po dołączonym rozszerzeniu staje się niemożliwa.

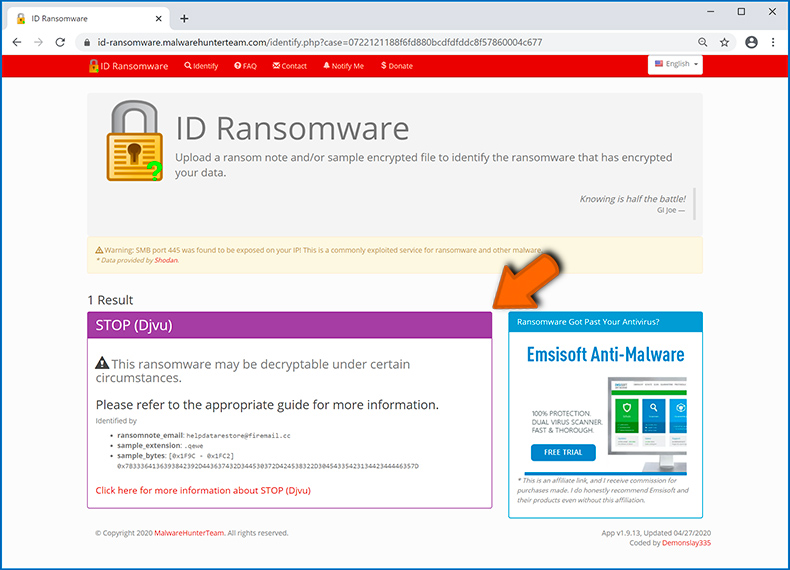

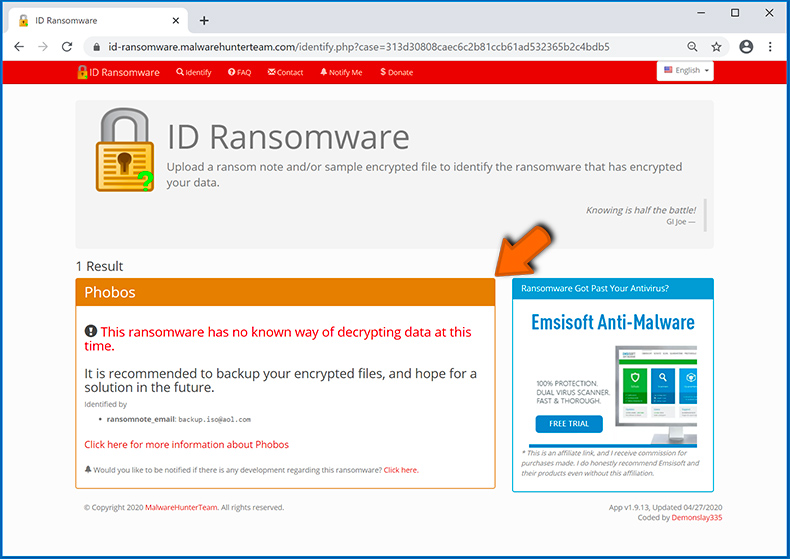

Jednym z najłatwiejszych i najszybszych sposobów zidentyfikowania infekcji ransomware jest skorzystanie z witryny ID Ransomware. Ta usługa obsługuje większość istniejących infekcji ransomware. Ofiary po prostu przesyłają wiadomość z żądaniem okupu i/lub jeden zaszyfrowany plik (radzimy przesłać oba, jeśli to możliwe).

Ransomware zostanie zidentyfikowane w ciągu kilku sekund, a użytkownik otrzyma różne informacje, takie jak nazwę rodziny malware, do której należy infekcja, czy można ją odszyfrować itd.

Przykład 1 (ransomware Qewe [Stop/Djvu]):

Przykład 2 (ransomware .iso [Phobos]):

Jeśli zdarzy się, że twoje dane zostaną zaszyfrowane przez ransomware, które nie jest obsługiwane przez ID Ransomware, zawsze możesz spróbować przeszukać internet, używając określonych słów kluczowych (na przykład tytułu wiadomości z żądaniem okupu, rozszerzenia pliku, podanych adresów e-mail do kontaktu, adresów portfeli kryptowalutowych itp.).

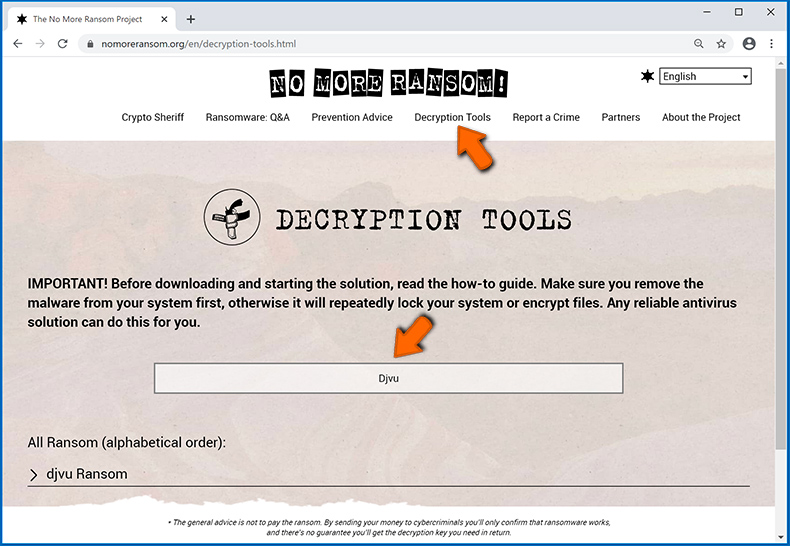

Szukanie narzędzi do odszyfrowania ransomware:

Algorytmy szyfrowania używane przez większość infekcji ransomware są niezwykle wyrafinowane i jeśli szyfrowanie jest wykonane prawidłowo, tylko programista może odzyskać dane. Dzieje się tak, ponieważ odszyfrowanie wymaga określonego klucza, który jest generowany podczas szyfrowania. Przywrócenie danych bez klucza jest niemożliwe. W większości przypadków cyberprzestępcy przechowują klucze na zdalnym serwerze, zamiast używać zainfekowanej maszyny jako hosta. Dharma (CrySis), Phobos i inne rodziny infekcji ransomware high-end są praktycznie bezbłędne, a zatem przywrócenie zaszyfrowanych danych bez udziału ich programistów jest po prostu niemożliwe. Mimo to istnieją dziesiątki infekcji typu ransomware, które są słabo rozwinięte i zawierają szereg wad (na przykład używają identycznych kluczy szyfrowania/odszyfrowania dla każdej ofiary, klucze są przechowywane lokalnie itp.). Dlatego zawsze sprawdzaj dostępne narzędzia odszyfrowujące pod kątem ransomware, które zainfekowało twój komputer.

Szukanie odpowiedniego narzędzia odszyfrowującego w internecie może być bardzo frustrujące. Dlatego zalecamy skorzystanie z projektu No More Ransom Project, a tutaj znajdują się informacje przydatne do zidentyfikowania infekcji ransomware. Witryna projektu No More Ransom Project zawiera sekcję "Narzędzia odszyfrowywania" z paskiem wyszukiwania. Wprowadź nazwę zidentyfikowanego ransomware, a wyświetlone zostaną wszystkie dostępne narzędzia odszyfrowujące (jeśli takie istnieją).

Przywracanie plików za pomocą narzędzi odzyskiwania danych.

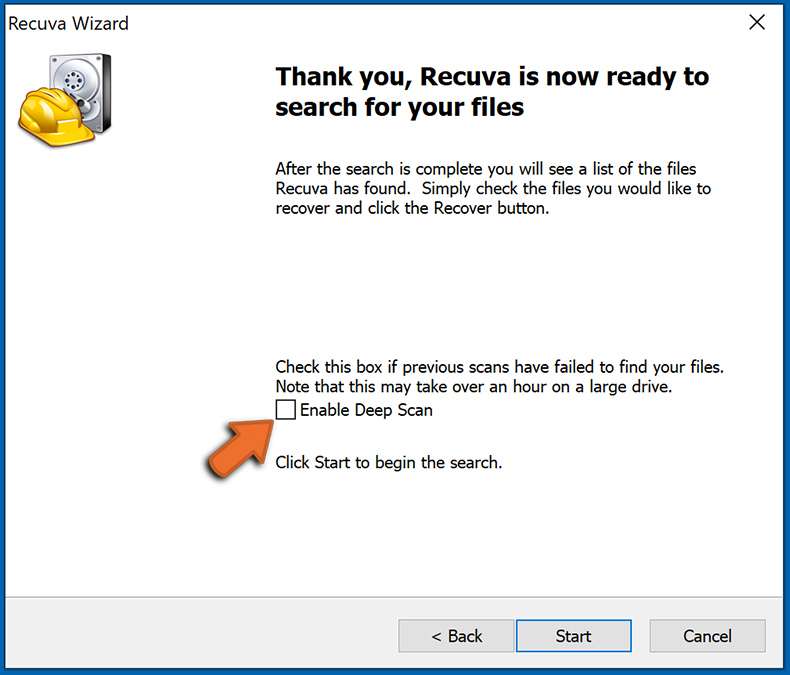

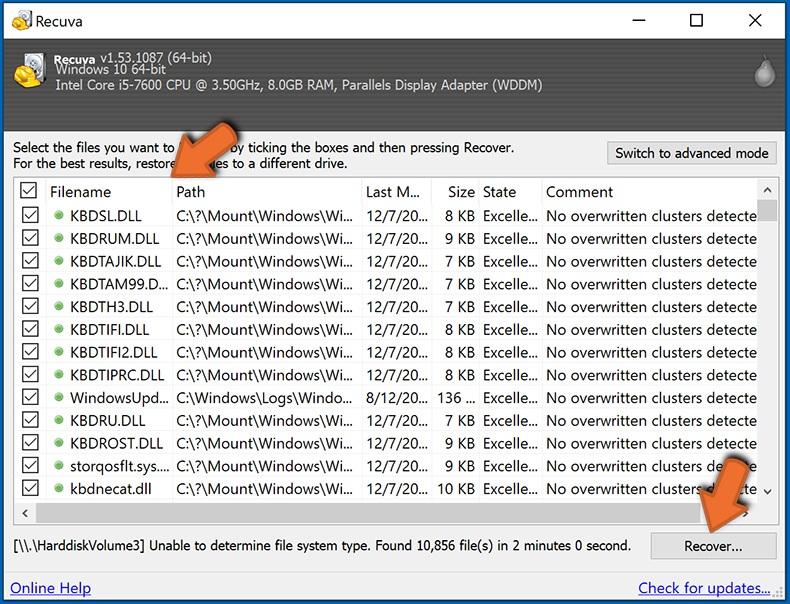

W zależności od sytuacji (jakości infekcji ransomware, typu zastosowanego algorytmu szyfrowania itp.) może być możliwe odzyskanie danych za pomocą narzędzi innych firm. Dlatego radzimy, aby skorzystać z narzędzia Recuva opracowanego przez CCleaner. Narzędzie to obsługuje ponad tysiąc typów danych (grafikę, wideo, audio, dokumenty itp.) i jest bardzo intuicyjne (do odzyskania danych potrzeba niewielkiej wiedzy). Ponadto, funkcja odzyskiwania jest całkowicie bezpłatna.

Krok 1: Wykonaj skanowanie.

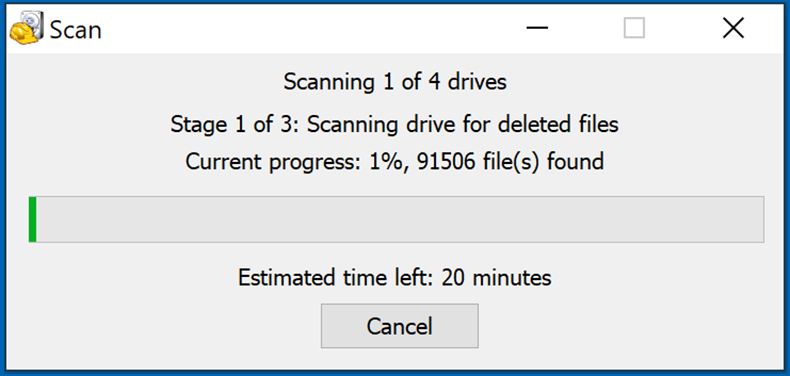

Uruchom aplikację Recuva i postępuj zgodnie z instrukcjami kreatora. Zostaniesz poproszony o wyświetlenie kilku okien, w których możesz wybrać typy plików do wyszukania, lokalizacje do przeskanowania itp. Wszystko, co musisz zrobić, to wybrać żądane opcje i rozpocząć skanowanie. Zalecamy włączenie "Głębokiego skanu" przed rozpoczęciem. W przeciwnym razie możliwości skanowania aplikacji będą ograniczone.

Poczekaj, aż Recuva zakończy skanowanie. Czas skanowania zależy od ilości plików (zarówno pod względem liczby, jak i rozmiaru), które skanujesz (na przykład skanowanie kilkuset gigabajtów może zająć ponad godzinę). Dlatego zachowaj cierpliwość podczas procesu skanowania. Odradzamy również zmianę lub usuwanie istniejących plików, ponieważ może to zakłócać skanowanie. Jeśli dodasz dodatkowe dane (na przykład pobieranie plików/materiałów) podczas skanowania, wydłuży to proces:

Krok 2: Odzyskaj dane.

Po zakończeniu procesu wybierz foldery/pliki, które chcesz odzyskać, i po prostu kliknij „Odzyskaj". Pamiętaj, że do przywrócenia danych potrzeba trochę wolnego miejsca na dysku:

Tworzenie kopii zapasowych danych.

Właściwe zarządzanie plikami i tworzenie kopii zapasowych jest niezbędne dla bezpieczeństwa danych. Dlatego zawsze bądź bardzo ostrożny i myśl z wyprzedzeniem.

Zarządzanie partycjami: Zalecamy przechowywanie danych na wielu partycjach i unikanie przechowywania ważnych plików na partycji zawierającej cały system operacyjny. Jeśli będziesz w sytuacji, w której nie możesz uruchomić systemu i będziesz zmuszony sformatować dysk, na którym jest zainstalowany system operacyjny (w większości przypadków jest to miejsce, w którym ukrywają się infekcje malware), utracisz wszystkie dane przechowywane na tym dysku. Jest to zaleta posiadania wielu partycji: jeśli masz całe urządzenie pamięci przypisane do jednej partycji, będziesz zmuszony usunąć wszystko, jednak utworzenie wielu partycji i prawidłowe przydzielenie danych pozwala zapobiec takim problemom. Możesz łatwo sformatować jedną partycję bez wpływu na pozostałe - dzięki temu jedna zostanie wyczyszczona, a pozostałe pozostaną nietknięte, a twoje dane zostaną zapisane. Zarządzanie partycjami jest dość proste, a wszystkie niezbędne informacje można znaleźć na stronie dokumentacji Microsoft.

Kopie zapasowe danych: Jedną z najbardziej niezawodnych metod tworzenia kopii zapasowych jest korzystanie z zewnętrznego urządzenia pamięci masowej i odłączenie go. Skopiuj swoje dane na zewnętrzny dysk twardy, pendrive, dysk SSD, HDD lub inne urządzenie pamięci zdalnej, odłącz je oraz przechowuj w suchym miejscu, z dala od słońca i ekstremalnych temperatur. Ta metoda jest jednak dość nieefektywna, ponieważ kopie zapasowe danych i aktualizacje muszą być wykonywane regularnie. Możesz także skorzystać z usługi w chmurze lub serwera zdalnego. Tutaj wymagane jest połączenie internetowe i zawsze istnieje ryzyko naruszenia bezpieczeństwa, chociaż jest to naprawdę rzadkie.

Zalecamy używanie Microsoft OneDrive do tworzenia kopii zapasowych plików. OneDrive umożliwia przechowywanie osobistych plików i danych w chmurze, synchronizowanie plików między komputerami i urządzeniami mobilnymi, umożliwiając dostęp do plików i ich edycję na wszystkich urządzeniach z systemem Windows. OneDrive pozwala zapisywać, udostępniać i wyświetlać podgląd plików, uzyskiwać dostęp do historii pobierania, przenosić, usuwać i zmieniać nazwy plików, a także tworzyć nowe foldery i wiele więcej.

Możesz tworzyć kopie zapasowe najważniejszych folderów i plików na komputerze (foldery Pulpit, Dokumenty i Obrazy). Niektóre z bardziej znaczących funkcji OneDrive obejmują przechowywanie wersji plików, dzięki czemu starsze wersje plików są przechowywane do 30 dni. OneDrive zawiera kosz do recyklingu, w którym wszystkie usunięte pliki są przechowywane przez ograniczony czas. Usunięte pliki nie są liczone jako część przydziału użytkownika.

Usługa jest zbudowana w technologii HTML5 i umożliwia przesyłanie plików do 300 MB poprzez przeciąganie i upuszczanie do przeglądarki internetowej lub do 10 GB za pośrednictwem aplikacji OneDrive na komputer. Dzięki OneDrive możesz pobierać całe foldery jako pojedynczy plik ZIP zawierający do 10 000 plików, chociaż jedno pobranie nie może przekraczać 15 GB.

OneDrive oferuje 5 GB bezpłatnej przestrzeni dyskowej, a dodatkowe opcje 100 GB, 1 TB i 6 TB są dostępne za opłatą opartą na subskrypcji. Możesz uzyskać jeden z tych planów przestrzeni dyskowej, kupując dodatkową przestrzeń dyskową osobno lub w ramach subskrypcji Office 365.

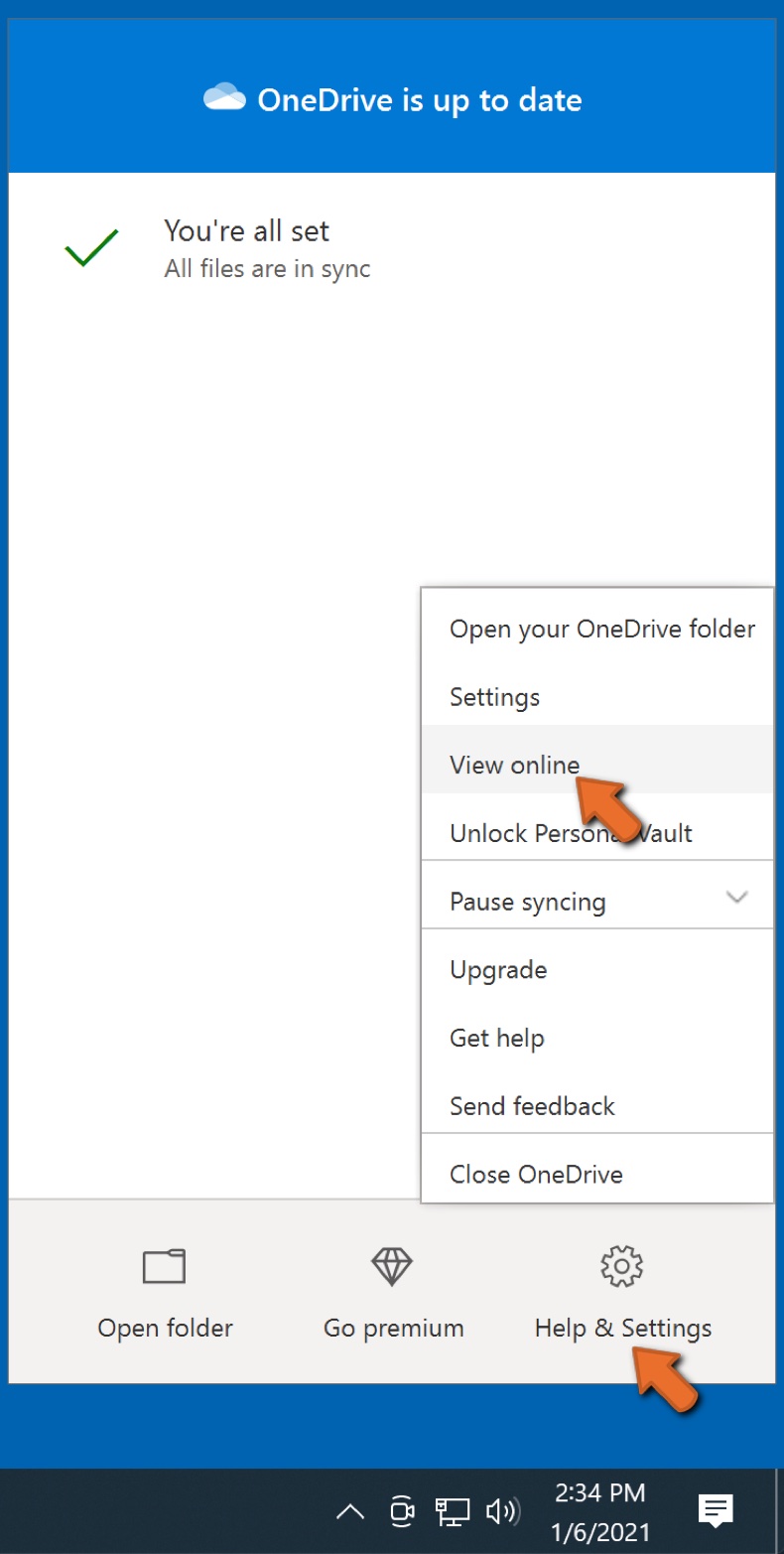

Tworzenie kopii zapasowej danych:

Proces tworzenia kopii zapasowej jest taki sam dla wszystkich typów plików i folderów. Oto jak utworzyć kopię zapasową plików za pomocą Microsoft OneDrive

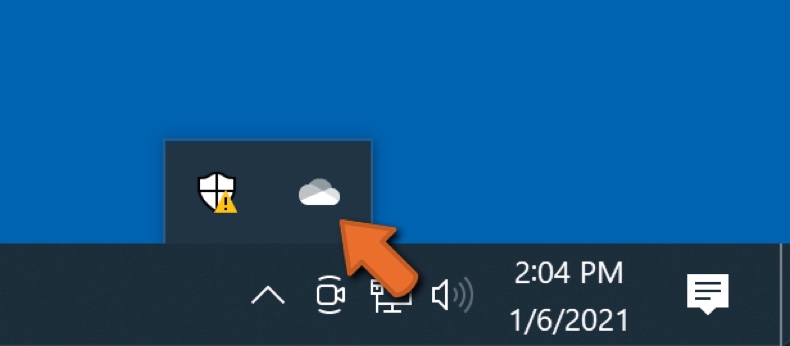

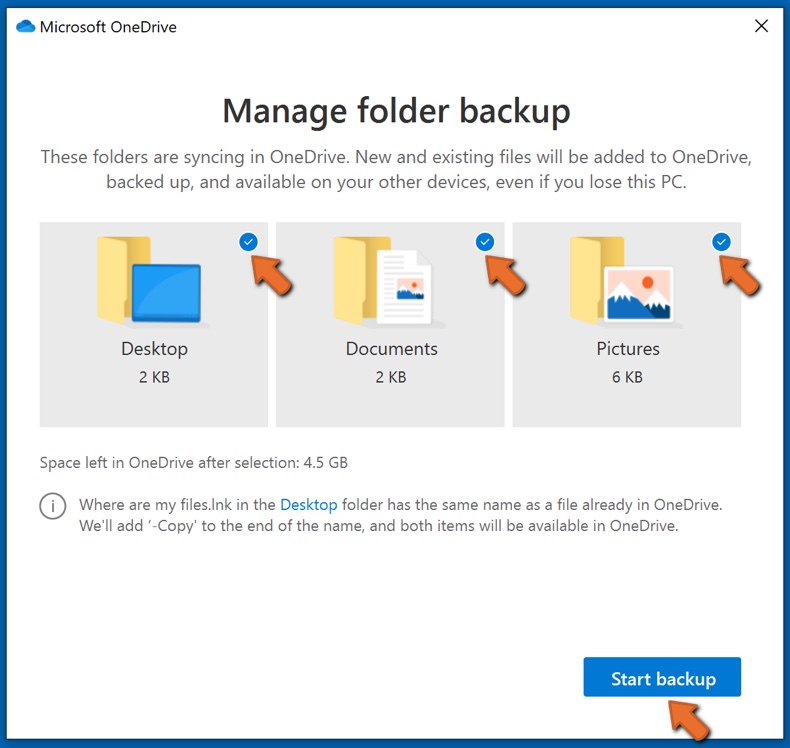

Krok 1: Wybierz pliki/foldery, których kopie zapasowe chcesz wykonać.

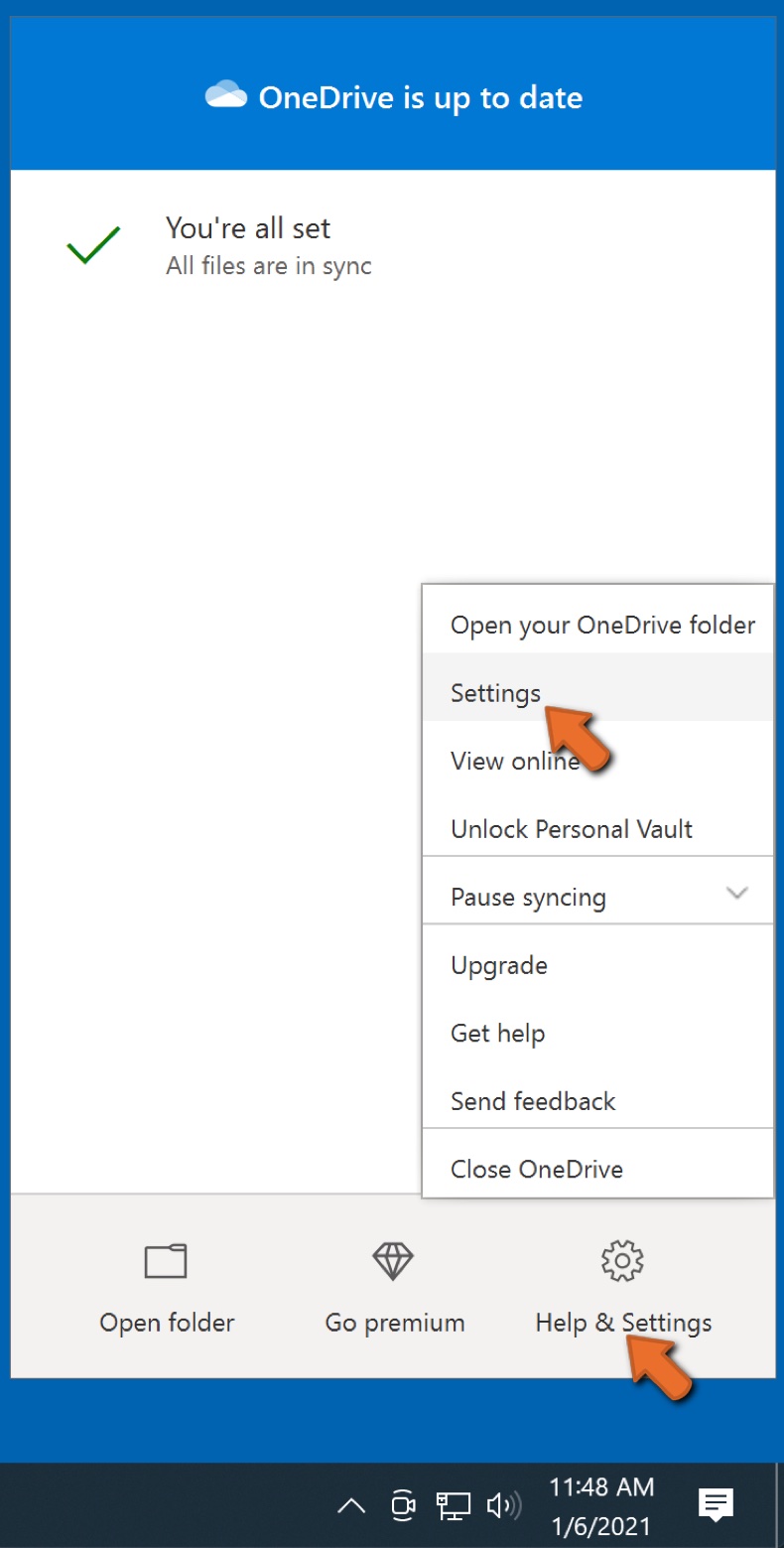

Kliknij ikonę chmury OneDrive, aby otworzyć menu OneDrive. W tym menu możesz dostosować ustawienia kopii zapasowej plików.

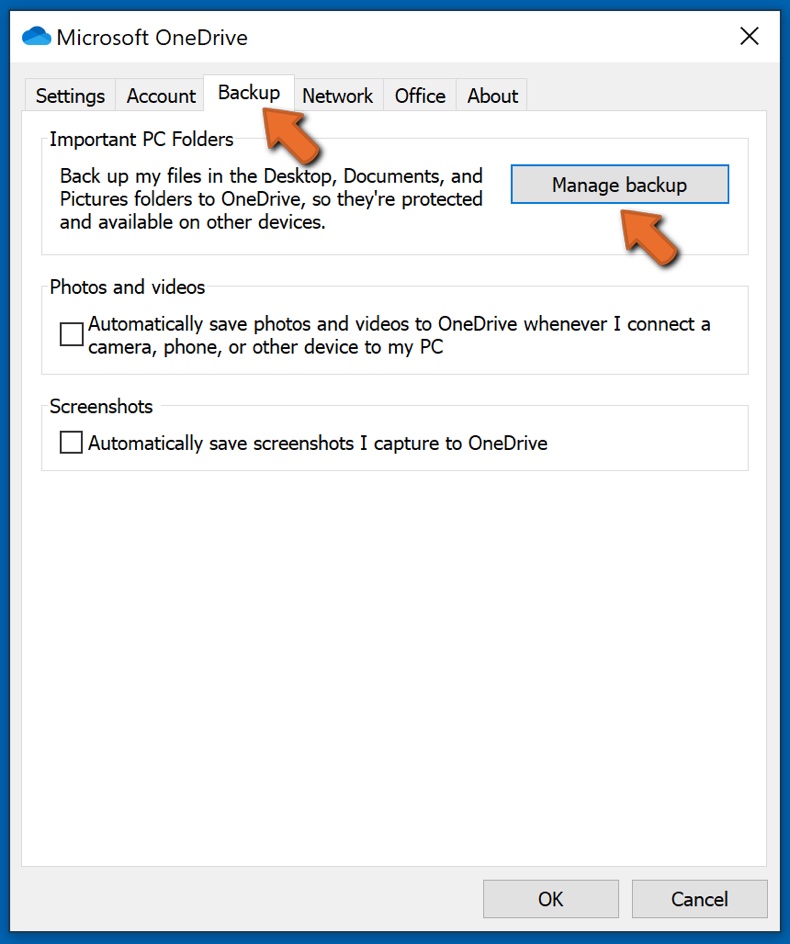

Kliknij Pomoc i ustawienia, a następnie z menu rozwijanego wybierz Ustawienia.

Przejdź do zakładki Kopia zapasowa i kliknij Zarządzaj kopią zapasową.

W tym menu możesz wybrać kopię zapasową Pulpitu i całego znajdującego się na nim pliku, a także folderów Dokumenty i Obrazy, ponownie ze wszystkimi plikami w nich. Kliknij Rozpocznij tworzenie kopii zapasowej.

Teraz, gdy dodasz plik lub folder w folderach Pulpit oraz Dokumenty i Obrazy, ich kopia zapasowa zostanie automatycznie utworzona w OneDrive.

Aby dodać foldery i pliki poza lokalizacjami przedstawionymi powyżej, musisz dodać je ręcznie.

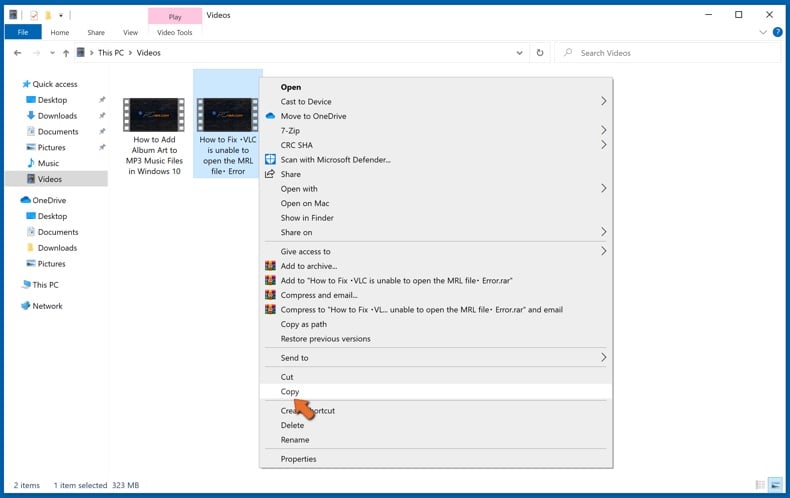

Otwórz Eksplorator plików i przejdź do lokalizacji folderu/pliku, którego kopię zapasową chcesz utworzyć. Wybierz element, kliknij go prawym przyciskiem myszy i kliknij Kopiuj.

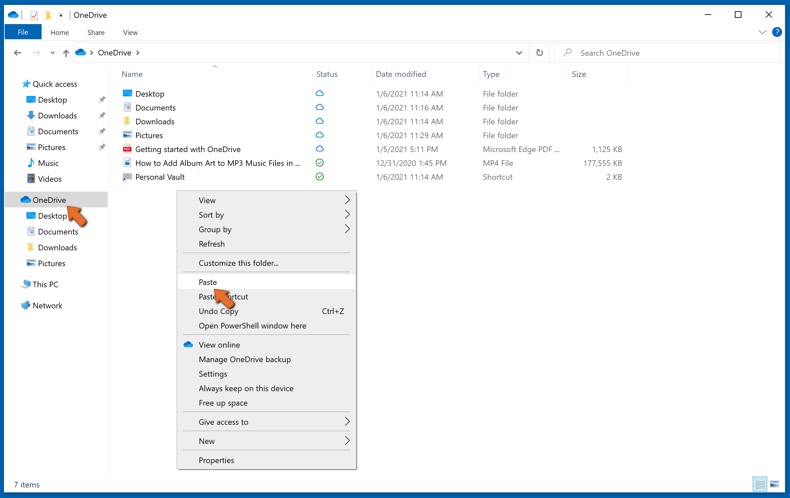

Następnie przejdź do OneDrive, kliknij prawym przyciskiem myszy w dowolnym miejscu w oknie i kliknij Wklej. Alternatywnie możesz po prostu przeciągnąć i upuścić plik do OneDrive. OneDrive automatycznie utworzy kopię zapasową folderu/pliku.

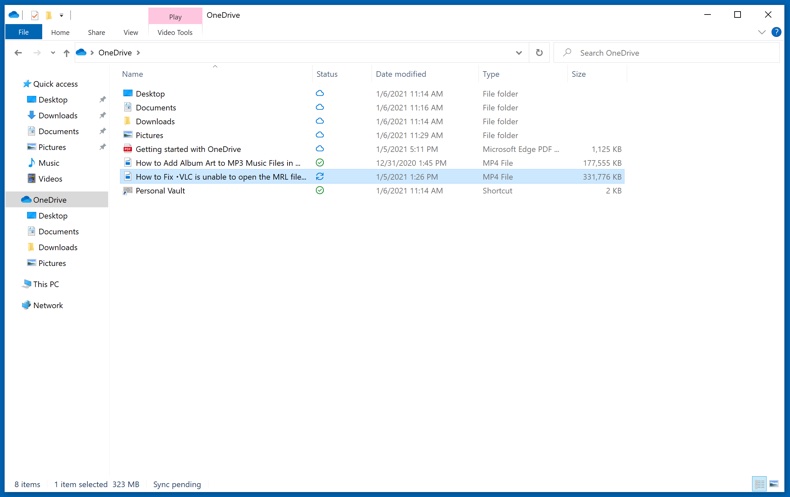

Wszystkie pliki dodane do folderu OneDrive są automatycznie archiwizowane w chmurze. Zielone kółko ze znacznikiem wyboru wskazuje, że plik jest dostępny zarówno lokalnie, jak i w usłudze OneDrive oraz że wersja pliku jest taka sama w obu. Niebieska ikona chmury wskazuje, że plik nie został zsynchronizowany i jest dostępny tylko w usłudze OneDrive. Ikona synchronizacji wskazuje, że plik jest obecnie synchronizowany.

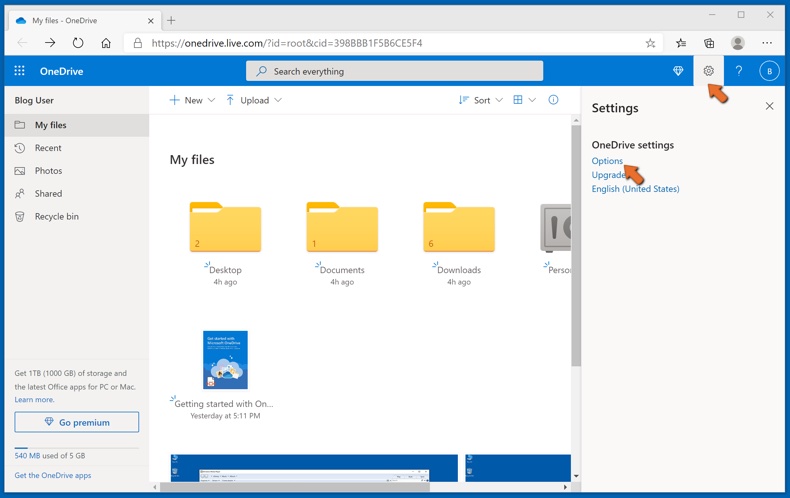

Aby uzyskać dostęp do plików znajdujących się tylko w usłudze OneDrive w trybie online, przejdź do menu rozwijanego Pomoc i ustawienia oraz wybierz opcję Wyświetl online.

Krok 2: Przywróć uszkodzone pliki.

OneDrive zapewnia synchronizację plików, więc wersja pliku na komputerze jest tą samą wersją w chmurze. Jeśli jednak ransomware zaszyfrowało twoje pliki, możesz skorzystać z funkcji historii wersji OneDrive, która pozwoli ci przywrócić wersje plików sprzed zaszyfrowania.

Microsoft 365 ma funkcję wykrywania ransomware, która powiadamia użytkownika o zaatakowaniu plików OneDrive i prowadzi przez proces przywracania plików. Należy jednak zauważyć, że jeśli nie masz płatnej subskrypcji Microsoft 365, otrzymasz bezpłatnie tylko jedno wykrycie i odzyskanie pliku.

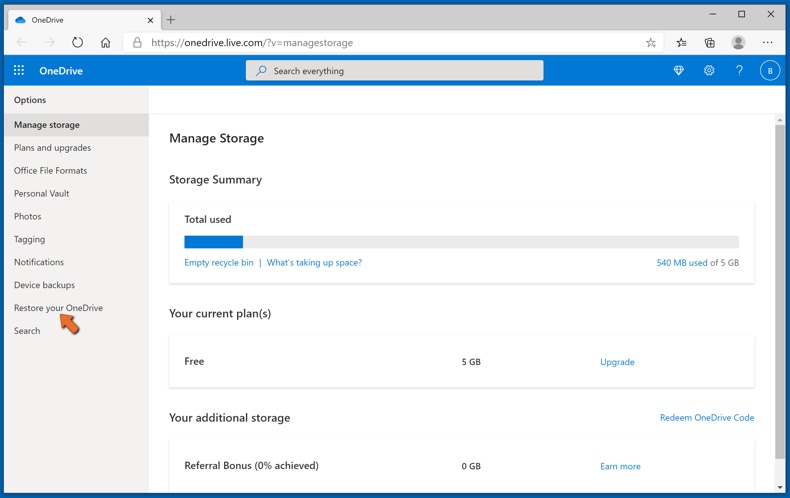

Jeśli pliki OneDrive zostaną usunięte, uszkodzone lub zainfekowane przez malware, możesz przywrócić całą usługę OneDrive do poprzedniego stanu. Oto, jak możesz przywrócić cały OneDrive:

1. Jeśli jesteś zalogowany za pomocą konta osobistego, kliknij ikonę zębatki Ustawienia u góry strony. Następnie kliknij Opcje i wybierz Przywróć OneDrive.

Jeśli jesteś zalogowany na konto służbowe lub szkolne, kliknij ikonę Ustawień u góry strony. Następnie kliknij Przywróć OneDrive.

2. Na stronie Przywróć OneDrive wybierz datę z listy rozwijanej. Pamiętaj, że jeśli przywracasz pliki po automatycznym wykryciu ransomware, zostanie dla ciebie wybrana data przywrócenia.

3. Po skonfigurowaniu wszystkich opcji przywracania plików, kliknij Przywróć, aby cofnąć wszystkie wybrane działania.

Najlepszym sposobem uniknięcia szkód spowodowanych infekcjami ransomware jest regularne tworzenie kopii zapasowych.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję