Jak usunąć malware Evolution z zainfekowanych urządzeń

TrojanZnany również jako: Evolution information stealer

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim rodzajem malware jest Evolution?

Evolution to malware wykradające informacje, napisane w języku Go, które gromadzi wrażliwe dane z szerokiego zakresu aplikacji i kont, w tym przeglądarek internetowych, klientów VPN i kont gier. Malware służy do zbierania informacji, które mogą być wykorzystane do nieautoryzowanego dostępu lub odsprzedaży. Ofiary mogą doświadczyć problemów takich jak przejęcie konta, straty finansowe i kradzież tożsamości.

Więcej o stealerze Evolution

Stealer Evolution może zbierać zapisane profile Wi-Fi i przechowywane hasła sieci bezprzewodowych z zainfekowanego systemu. Celuje również w dane Mozilla Firefox, które mogą obejmować zapisane dane logowania, pliki cookie, historię przeglądania, informacje autouzupełniania i przechowywane tokeny sesji.

Ponadto stealer może wyodrębniać konfiguracje kont e-mail, zapisane dane logowania i informacje związane ze skrzynką pocztową z Mozilla Thunderbird, a także dane sesji WhatsApp na komputerze oraz informacje uwierzytelniające, które mogłyby umożliwić dostęp do aktywnych kont. Celuje również w pliki i dane konfiguracyjne związane z Authy, potencjalnie obejmujące uwierzytelnianie wieloskładnikowe lub informacje o sesjach.

Co więcej, Evolution może wyodrębniać dane z kont Blizzard Battle.net, Epic Games, Minecraft, Riot Games i Steam. Pozyskiwane informacje prawdopodobnie obejmują dane kont, takie jak sesje logowania, tokeny uwierzytelniające, identyfikatory kont i pliki konfiguracyjne, które mogą umożliwić atakującym przejęcie kont gamingowych.

Może również zbierać dane osobowe z FileZilla, klientów VPN, WinSCP i PuTTY. Dodatkowo stealer może gromadzić informacje z Rejestru systemu Windows. Wspomniana zdolność może być wykorzystywana do wyodrębniania ustawień oprogramowania, informacji o zainstalowanych aplikacjach, zapisanych ustawień i konfiguracji systemu.

Ofiary mogą utracić dostęp do swoich kont online i doświadczyć innych problemów. Przejęte konta mogą być sprzedawane lub wykorzystywane do rozprzestrzeniania oszustw, dokonywania nieautoryzowanych zakupów lub transakcji, dystrybucji malware lub do innych złośliwych celów.

| Nazwa | Evolution information stealer |

| Typ Zagrożenia | Stealer |

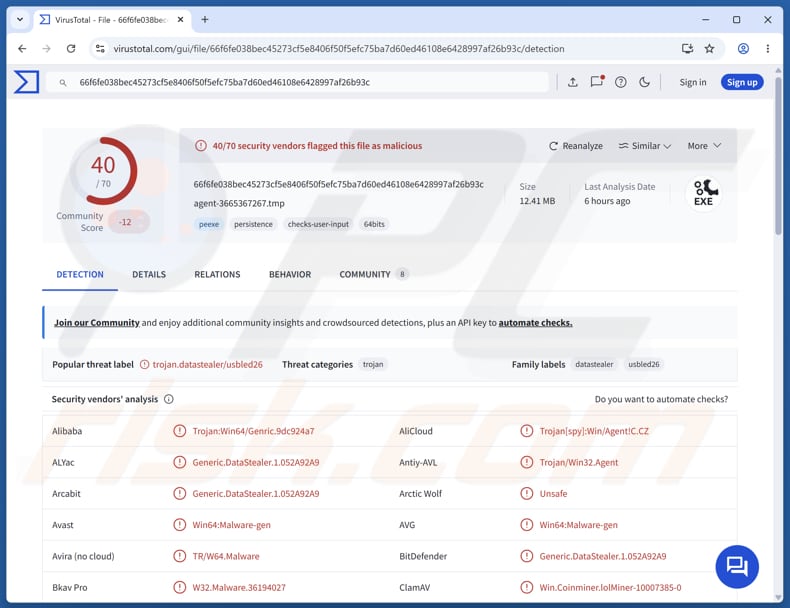

| Nazwy Wykrycia | Avast (Win64:Malware-gen), Combo Cleaner (Generic.DataStealer.1.052A92A9), ESET-NOD32 (WinGo/RemoteAdmin.Overlord.A Potentially Unsafe Application), Kaspersky (UDS:Trojan.Win32.Generic), Microsoft (Trojan:Win32/Znyonm!rfn), Pełna Lista (VirusTotal) |

| Objawy | Stealery są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Możliwe Metody Dystrybucji | Zainfekowane załączniki e-mail, złośliwe reklamy internetowe, inżynieria społeczna, luki w oprogramowaniu, „cracki" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, przejęcie kont, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Evolution jest zaprojektowany do zbierania różnych poufnych informacji z zainfekowanych systemów, w tym danych logowania, danych sesji, konfiguracji aplikacji i kont platform gamingowych. Jego ukierunkowanie na przeglądarki, klientów VPN i usługi gamingowe sugeruje koncentrację zarówno na zyskach finansowych, jak i przejmowaniu kont. W przypadku wykrycia Evolution powinien zostać natychmiast usunięty.

Przykładami innych stealerów są LofyStealer, Needle i NWHStealer.

W jaki sposób Evolution przeniknął do mojego komputera?

Malware jest często dostarczane za pośrednictwem złośliwych plików, takich jak dokumenty Microsoft Office, pliki PDF, skrypty, pliki wykonywalne i skompresowane archiwa, takie jak ZIP lub RAR. Gdy użytkownik otworzy zainfekowany plik lub zastosuje się do wymaganych instrukcji, malware infiltruje system.

Może być rozprzestrzeniane za pośrednictwem e-maili phishingowych z zainfekowanymi załącznikami lub złośliwymi linkami, a także za pomocą crackowanego oprogramowania, pirackich programów lub fałszywych narzędzi aktywacyjnych. Ponadto cyberprzestępcy mogą wykorzystywać niezałatane luki w nieaktualnych aplikacjach lub systemach operacyjnych do dostarczania malware.

Infekcje mogą również nastąpić za pośrednictwem kanałów takich jak przejęte lub fałszywe strony internetowe, wprowadzające w błąd reklamy, oszustwa związane ze wsparciem technicznym, sieci udostępniania peer-to-peer, a nawet zainfekowane urządzenia wymienne, takie jak dyski USB.

Jak uniknąć instalacji malware?

Użytkownicy powinni unikać interakcji z treściami takimi jak fałszywe wyskakujące okienka, wprowadzające w błąd reklamy, oszukańcze ostrzeżenia o aktualizacjach na podejrzanych stronach internetowych. Należy również odrzucać żądania uprawnień do wyświetlania powiadomień z podejrzanych stron. Ponadto nieoczekiwane, nieistotne e-maile od nieznanych lub podejrzanych nadawców powinny być dokładnie sprawdzane, zwłaszcza gdy zawierają załączniki lub linki.

Zaleca się również pobieranie oprogramowania i plików wyłącznie z zaufanych źródeł, takich jak oficjalne sklepy z aplikacjami i zweryfikowane strony deweloperów. Należy unikać crackowanych programów, generatorów kluczy i innych nielicencjonowanych narzędzi. Dodatkowo użytkownicy powinni regularnie aktualizować system operacyjny i zainstalowane aplikacje oraz skanować swoje urządzenia za pomocą renomowanych narzędzi bezpieczeństwa.

Jeśli uważają Państwo, że komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować malware, które przeniknęło do systemu.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Evolution?

- KROK 1. Ręczne usuwanie malware Evolution.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem - zwykle лучше jest pozwolić programom antywirusowym lub antymalware wykonać to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcą Państwo usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbują Państwo usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdzili Państwo listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowali podejrzany program, należy kontynuować wykonywanie poniższych kroków:

Pobierz program o nazwie Autoruns. Program ten wyświetla automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer uruchomi się ponownie i wyświetli „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień uruchamiania. Naciśnij F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie", przytrzymując klawisz „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W kolejnym oknie naciśnij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Należy zanotować jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest unikanie usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwie i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę malware na komputerze. Przed kontynuowaniem upewnij się, że włączone są ukryte pliki i foldery. Jeśli znajdziesz nazwę pliku malware, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz tych umiejętności, pozostaw usuwanie malware programom antywirusowym i antymalware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest zapobiegać infekcjom, niż próbować później usuwać malware. Aby zapewnić bezpieczeństwo komputera, instaluj najnowsze aktualizacje systemu operacyjnego i korzystaj z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Evolution, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, pełny reset systemu nie zawsze jest konieczny. Zagrożenia takie jak stealer Evolution mogą być często wyeliminowane za pomocą renomowanych narzędzi antywirusowych lub antymalware, takich jak Combo Cleaner, które wykrywają i usuwają złośliwe komponenty z systemu.

Jakie są największe problemy, które może powodować malware?

Infekcje systemu mogą skutkować poważnymi konsekwencjami, takimi jak kradzież danych logowania, ujawnienie danych osobowych i straty finansowe. Mogą również prowadzić do instalacji dodatkowego złośliwego oprogramowania. W niektórych przypadkach mogą nawet spowodować nieodwracalną utratę danych.

Jaki jest cel stealera Evolution?

Jest zaprojektowany do kradzieży danych, takich jak zapisane dane logowania, tokeny sesji, dane przeglądarki i informacje o kontach z różnych aplikacji, w tym przeglądarek, platform gamingowych, klientów VPN i narzędzi komunikacyjnych.

W jaki sposób malware przeniknęło do mojego komputera?

Malware jest zazwyczaj dostarczane za pośrednictwem zainfekowanych plików, takich jak dokumenty, pliki PDF, pliki wykonywalne, skrypty lub archiwa ZIP/RAR. Jest powszechnie rozprzestrzeniane za pośrednictwem oszukańczych e-maili, crackowanego oprogramowania i fałszywych narzędzi aktywacyjnych lub poprzez wykorzystywanie luk bezpieczeństwa w nieaktualnych systemach. Ponadto infekcje mogą nastąpić za pośrednictwem złośliwych stron internetowych, zwodniczych reklam, oszustw, sieci udostępniania plików lub zainfekowanych dysków USB.

Czy Combo Cleaner ochroni mnie przed malware?

Combo Cleaner może wykryć i usunąć większość rodzajów malware z zainfekowanego systemu. Jednakże bardziej wyrafinowane zagrożenia mogą ukrywać się głębiej w systemie i być trudniejsze do zidentyfikowania. Z tego powodu zaleca się wykonanie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję