Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie SORVEPOTEL?

SORVEPOTEL to złośliwe oprogramowanie wykorzystywane do kradzieży danych bankowych. Jest w stanie szybko się rozprzestrzeniać za pośrednictwem serwisu komunikacyjnego WhatsApp. SORVEPOTEL był wykorzystywany do ataków na użytkowników w Brazylii. To złośliwe oprogramowanie zaatakowało brazylijskie instytucje rządowe oraz organizacje z branży budowlanej, technologicznej i edukacyjnej.

Przegląd złośliwego oprogramowania SORVEPOTEL

Jak wspomniano we wstępie, SORVEPOTEL może samodzielnie rozprzestrzeniać się za pośrednictwem kont WhatsApp, które samo złośliwe oprogramowanie jest w stanie przejąć. Zainfekowane konta są wykorzystywane do wysyłania fałszywych wiadomości w języku portugalskim do wszystkich kontaktów i grup. Wiadomości te zawierają złośliwy plik ZIP, do którego dostęp można uzyskać rzekomo tylko za pośrednictwem komputera.

Dokładny tekst może się różnić, ale sednem jest nakłonienie odbiorców do pobrania i otwarcia pliku archiwum. Plik ZIP zawiera plik LNK (skrót Windows), który po uruchomieniu uruchamia łańcuch infekcji. Jest to wieloetapowy proces obejmujący kilka programów ładujących i ładunków.

Pierwszym krokiem jest nawiązanie połączenia z serwerem C&C (Command and Control); z niego pobierany jest skrypt PowerShell (zazwyczaj w pliku BAT – plik wsadowy). Skrypt ten odpowiada za zapewnienie trwałości na zainfekowanym urządzeniu (ustawiając się tak, aby uruchamiał się automatycznie przy każdym ponownym uruchomieniu systemu) oraz połączenie z innym serwerem C&C.

SORVEPOTEL stara się utrzymać kontakt z wieloma serwerami C&C, z których może następnie pobrać kolejne ładunki. Pobrana zawartość jest następnie ładowana do pamięci. W momencie przeprowadzania badań zaobserwowano, że SORVEPOTEL wykorzystuje dwa ładunki – jeden ukierunkowany na dane finansowe, a drugi przejmujący konta WhatsApp i samodzielnie się rozprzestrzeniający za ich pośrednictwem.

Złośliwe oprogramowanie wykorzystuje mechanizmy antyanalizy i antydebugowania. Program monitoruje aktywne przeglądarki i odwiedzane adresy URL w celu uzyskania dostępu do interesujących stron internetowych.

W momencie pisania tego artykułu SORVEPOTEL sprawdzał odwiedziny różnych stron związanych z kryptowalutami oraz stron brazylijskich banków. Niektóre z celów to: Binance, Blockchain.com, Banco BMG, Banco Bradesco, Banco do Brasil, Banco Pan, Banco Safra, Banestes (Banco do Estado do Espirito Santo), Banpará, Banrisul oraz Caixa Econômica Federal.

Ładunek kradnący służy do kradzieży informacji finansowych. Ładunek ten jest plikiem wykonywalnym .NET, który sprawdza, czy ofiara znajduje się w Brazylii, sprawdzając odpowiednie ustawienia systemowe. Niektóre z poleceń, które może wykonać ten payload, to: zakończenie uruchomionych procesów, uzyskanie listy otwartych okien, minimalizacja/maksymalizacja otwartych okien, monitorowanie aktywności myszy/klawiatury, wykonywanie zrzutów ekranu, rejestrowanie naciśnięć klawiszy (keylogging) oraz wyświetlanie nakładek ekranowych blokujących interakcję użytkownika.

SORVEPOTEL wyświetla pełnoekranowe nakładki udające alerty bezpieczeństwa bankowego oraz imitujące strony logowania do bankowości internetowej. Kiedy ofiara próbuje uzyskać dostęp do swojego konta bankowego, strona internetowa zostaje pokryta nakładką phishing, który rejestruje wprowadzone dane logowania (np. nazwy użytkowników/hasła, kody 2FA/MFA, kody PIN, kody QR, podpisy elektroniczne itp. itp.).

Drugim ładunkiem jest również plik wykonywalny .NET. Wyszukuje on aktywne sesje WhatsApp. W przypadku wykrycia takiej sesji program upuszcza Selenium oraz Google Chrome przeglądarkę sterownik – narzędzia te służą do przejęcia kontroli nad przeglądarką.

Pakiet JavaScript jest wykorzystywany do uzyskania dostępu do wewnętrznych funkcji WhatsApp Web i wykorzystania ich do samopowielania się (tj. do wysyłania złośliwych wiadomości spamowych powodujących infekcje SORVEPOTEL) . Ze względu na to, że konta są wykorzystywane do masowego wysyłania wiadomości, często są one zawieszane z powodu podejrzenia o spam.

Należy wspomnieć, że ponieważ infekcja ta opiera się na pobieraniu ładunków, wynikające z niej infekcje i ich możliwości mogą się różnić w zależności od treści, które przedostały się do urządzenia. Co więcej, twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego też przyszłe wersje SORVEPOTEL mogą mieć dodatkowe/inne funkcje.

Podsumowując, obecność oprogramowania takiego jak SORVEPOTEL na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | SORVEPOTEL virus |

| Rodzaj zagrożenia | Trojan, trojan bankowy, złośliwe oprogramowanie bankowe. |

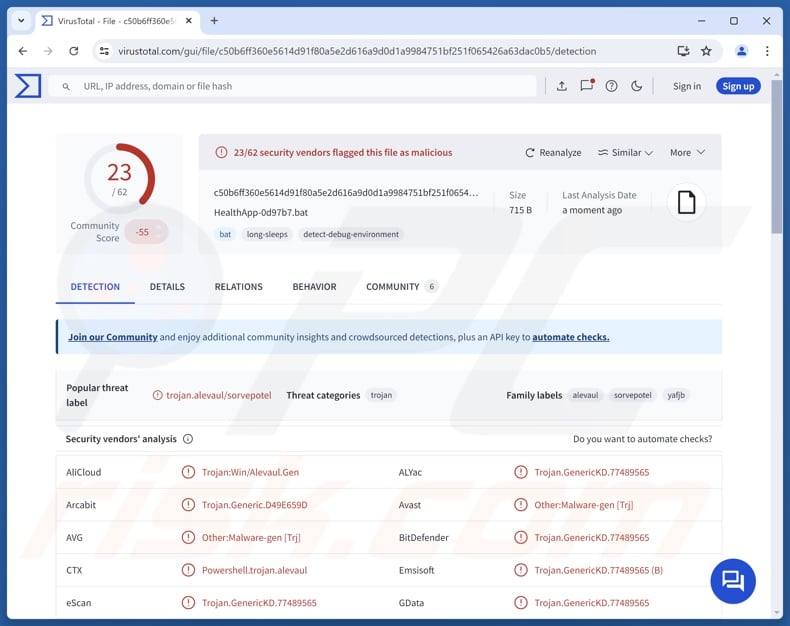

| Nazwy wykrywania | Avast (Inne: złośliwe oprogramowanie-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77489565), Kaspersky (HEUR:Trojan.BAT. Alien.gen), Microsoft (Trojan:Win32/Alevaul!rfn), TrendMicro (Trojan.BAT.SORVEPOTEL.YAFJB), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego też na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki WhatsApp lub e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowanie” oprogramowania. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady złośliwego oprogramowania bankowego

Zbadaliśmy niezliczoną ilość złośliwych programów; Osprey, BlackMoon, CarnavalHeist, oraz CHAVECLOAK to tylko niektóre z naszych artykułów dotyczących oprogramowania wykorzystywanego do kradzieży danych bankowych.

Złośliwe oprogramowanie to szerokie pojęcie obejmujące oprogramowanie o różnych funkcjach. Dlatego też to właśnie one oraz cele atakujących determinują zagrożenia związane z infekcją. Jednak niezależnie od sposobu działania złośliwego oprogramowania, jego obecność w systemie zagraża bezpieczeństwu urządzenia i użytkownika. Dlatego też wszystkie zagrożenia należy natychmiast eliminować po ich wykryciu.

W jaki sposób SORVEPOTEL przeniknął do mojego komputera?

SORVEPOTEL samoczynnie rozprzestrzenia się za pośrednictwem złośliwych wiadomości spamowych wysyłanych przez WhatsApp. Złośliwe oprogramowanie atakuje same konta. Gdy SORVEPOTEL wykryje aktywną sesję WhatsApp, wykorzystuje Selenium, sterownik Chrome i pakiet JavaScript, aby przejąć konto i wykorzystać je do masowego wysyłania spamu. Wiadomości są wysyłane do wszystkich kontaktów i grup z zainfekowanego konta.

Podczas badań SORVEPOTEL atakował brazylijskich użytkowników, a wiadomości spamowe były w języku portugalskim. Tekst w nich zawarty miał na celu nakłonienie odbiorców do pobrania i otwarcia wysłanego archiwum ZIP. Pliki te miały nazwy „ORCAMENTO_114418.zip”, „RES-20250930_112057. zip” oraz inne nazwy sugerujące powiązanie z dokumentami finansowymi lub aplikacjami zdrowotnymi. Archiwum zawierało plik LNK, który po uruchomieniu uruchamiał łańcuch infekcji SORVEPOTEL.

Innym rodzajem złośliwego spamu wykorzystywanym do rozprzestrzeniania SORVEPOTEL były wiadomości e-mail. Wiadomości te różniły się tematami i treścią. Do wiadomości e-mail dołączone były archiwa ZIP (również zawierające pliki LNK), a zaobserwowano następujące nazwy plików: „COMPROVANTE_20251001_094031.zip”, „ComprovanteSantander -75319981.682657420.zip” oraz „NEW-20251001_133944-PED_1273E322.zip”.

Inne metody rozprzestrzeniania się nie są wykluczone. Phishing i socjotechnika są standardowymi metodami dystrybucji złośliwego oprogramowania. Złośliwe oprogramowanie jest zazwyczaj ukryte w zwykłych plikach programów/multimediów lub dołączone do nich. Mogą to być archiwa (ZIP, RAR itp.), pliki wykonywalne (EXE, RUN itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.) , JavaScript itp. Samo otwarcie zainfekowanego pliku może wystarczyć do zainicjowania pobierania/instalacji złośliwego oprogramowania.

Najpopularniejsze techniki dystrybucji złośliwego oprogramowania obejmują: złośliwe załączniki lub linki w spamie (np. prywatne wiadomości/wiadomości bezpośrednie, e-maile, SMS-y, posty w mediach społecznościowych/na forach itp.), trojany (backdoory/loadery), drive-by (ukryte/zwodnicze) pliki do pobrania, złośliwe reklamy, oszustwa internetowe, wątpliwe źródła pobierania (np. strony internetowe z darmowym oprogramowaniem i strony internetowe stron trzecich, sieci wymiany plików peer-to-peer, itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracks”) oraz fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i przenośnych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy ostrożność w przypadku przychodzących wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach e-mail, ponieważ mogą one być złośliwe. Zalecamy zachowanie czujności podczas przeglądania stron internetowych, ponieważ w Internecie znajduje się wiele wprowadzających w błąd i złośliwych treści.

Kolejną rekomendacją jest pobieranie plików wyłącznie z oficjalnych i zweryfikowanych źródeł. Oprogramowanie należy aktywować i aktualizować przy użyciu oryginalnych funkcji/narzędzi, ponieważ te nabyte od stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania niezawodnego programu antywirusowego i jego regularnej aktualizacji. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest SORVEPOTEL?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania SORVEPOTEL.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zazwyczaj najlepiej jest pozwolić programom antywirusowym lub chroniącym przed złośliwym oprogramowaniem zrobić to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie narzędzia Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na Twoim komputerze, na przykład za pomocą menadżer zadań i zidentyfikowałeś program, który wygląda podejrzanie, wykonaj następujące kroki:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatyczne uruchamianie aplikacji, rejestru i lokalizacji systemu plików:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatyczne uruchamianie aplikacji, rejestru i lokalizacji systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zostanie wyświetlone menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci”:

Użytkownicy Windowsa 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - Przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera” wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz”. Twój komputer uruchomi się teraz ponownie w „menu zaawansowanych opcji uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie kliknij przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Twój komputer uruchomi się ponownie i wyświetli ekran Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „Trybie awaryjnym z obsługą sieci”:

Użytkownicy Windowsa 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując przycisk „Shift” na klawiaturze. W oknie „wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy kliknąć na klawiaturze przycisk „F5”. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „Trybie awaryjnym z obsługą sieci”:

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po tej procedurze kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po tej procedurze kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz opcję „Usuń”.

Po usunięciu szkodliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na swoim komputerze. Koniecznie włącz ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj o jego usunięciu.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz tych umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i chroniącym przed złośliwym oprogramowaniem.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze lepiej jest zapobiegać infekcjom, niż próbować później usuwać złośliwe oprogramowanie. Aby chronić swój komputer, instaluj najnowsze aktualizacje systemu operacyjnego i korzystaj z oprogramowania antywirusowego. Aby mieć pewność, że Twój komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą narzędzia Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem SORVEPOTEL. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie SORVEPOTEL?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i sposobu działania atakujących. SORVEPOTEL to złośliwe oprogramowanie służące do kradzieży informacji, które może samodzielnie rozprzestrzeniać się za pośrednictwem WhatsApp. Jest ono wykorzystywane do ataków na dane związane z bankowością. Infekcje tego rodzaju wiążą się z ryzykiem poważnych problemów związanych z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania SORVEPOTEL?

Złośliwe oprogramowanie jest najczęściej wykorzystywane w celu osiągnięcia korzyści finansowych. Ataki mogą być jednak również motywowane chęcią rozrywki lub osobistą urazą atakujących, zakłóceniem procesów (np. stron internetowych, usług, firm itp.), haktywizmem oraz motywami politycznymi/geopolitycznymi.

W jaki sposób złośliwe oprogramowanie SORVEPOTEL dostało się do mojego komputera?

SORVEPOTEL jest rozpowszechniane za pośrednictwem wiadomości e-mail i WhatsApp. Może również samodzielnie rozprzestrzeniać się za pośrednictwem WhatsApp, przejmując konta na zainfekowanych urządzeniach i wysyłając złośliwe archiwa do wszystkich kontaktów/grup.

Jednak różne techniki dystrybucji nie są wykluczone. Oprócz wiadomości spamowych złośliwe oprogramowanie jest często rozpowszechniane poprzez złośliwe reklamy, pobieranie drive-by, trojany, oszustwa internetowe, niewiarygodne źródła pobierania (np. strony z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieci wymiany plików P2P itp.), pirackie oprogramowanie/nośniki, nielegalne narzędzia aktywacyjne („cracki”) oraz fałszywe aktualizacje. Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykrywać i usuwać większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ zaawansowane programy złośliwe zazwyczaj ukrywają się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję