Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware Remus?

Remus to stealer powiązany z Lumma. Posiada podobne możliwości, w tym zdolność do kradzieży haseł z przeglądarek, plików cookie oraz informacji o portfelach kryptowalut. Jest uważany za ewolucję Lumma (nie za osobne malware). Remus wykorzystuje nowe techniki, takie jak EtherHiding, oraz ulepszone mechanizmy zapobiegające analizie.

Więcej o Remus

Remus prawdopodobnie wyewoluował z wcześniejszego wariantu o nazwie Tenzor, który wydaje się być etapem pośrednim między Lumma a Remus. Remus i Lumma są bardzo podobne – wykorzystują wiele tych samych metod i mają podobny kod. Oba potrafią omijać zabezpieczenia przeglądarki zwane Application-Bound Encryption (ABE).

Wstrzykują fragment kodu do przeglądarki, aby uzyskać dostęp (i odszyfrować) chroniony klucz przechowywany w pamięci. Remus używa nieco mniejszej i bardziej wydajnej wersji kodu niż Lumma. Remus i Lumma ukrywają swoją aktywność, uruchamiając przeglądarkę na ukrytym pulpicie, dzięki czemu ofiara nie widzi żadnego okna.

Jeśli ta metoda nie zadziała, tworzą nową ukrytą przeglądarkę. Jedyną różnicą jest sposób nazewnictwa ukrytego pulpitu. Wykorzystują również inną technikę zwaną „SYSTEM impersonation", aby uzyskać wyższe uprawnienia. Obie metody umożliwiają kradzież danych z przeglądarki.

Ponadto Remus i Lumma próbują wykryć, czy działają wewnątrz maszyny wirtualnej. Robią to, sprawdzając informacje systemowe pod kątem oznak oprogramowania do wirtualizacji, takiego jak VMware, VirtualBox lub KVM. Jeśli wykryją te oznaki, mogą zmienić swoje zachowanie lub ukryć swoją aktywność.

Remus i Lumma sprawdzają także, czy działają bez ochrony (np. kryptera), zanim rozpoczną swoje złośliwe działania. Jeśli nie są chronione, wyświetlają komunikat ostrzegawczy, aby uniemożliwić operatorom rozprzestrzenianie lub przypadkowe uruchomienie malware.

Warto również zauważyć, że Remus i Lumma wykonują zadania takie jak zarządzanie pamięcią, kradzież ze schowka i przechowywanie konfiguracji w niemal identyczny sposób. Jednak Remus wykorzystuje zaktualizowane techniki do takich rzeczy jak kradzież danych, identyfikacja systemu i komunikacja z serwerami.

Największą zmianą jest sposób znajdowania serwerów dowodzenia – przejście na metodę opartą na blockchainie (EtherHiding) zamiast starszych technik. Zawiera również silniejsze funkcje antyanalityczne, aby uniknąć wykrycia. Co więcej, Remus pobiera adres C2 z blockchaina, co jest trudne do usunięcia lub zablokowania. To utrudnia likwidację zagrożenia.

Na koniec Remus sprawdza na wczesnym etapie, czy działa w sandboxie lub środowisku analitycznym. Skanuje załadowane moduły systemowe i porównuje je ze znanymi narzędziami zabezpieczeń i sandboxów. Jeśli wykryje którekolwiek z nich, natychmiast przerywa działanie. Ponieważ Remus jest bardzo podobny do stealera Lumma, jego głównym celem są dane takie jak nazwy użytkowników, hasła, dane przeglądarki, portfele kryptowalut i inne dane osobowe przechowywane na urządzeniu.

| Nazwa | Remus information stealer |

| Typ Zagrożenia | Stealer |

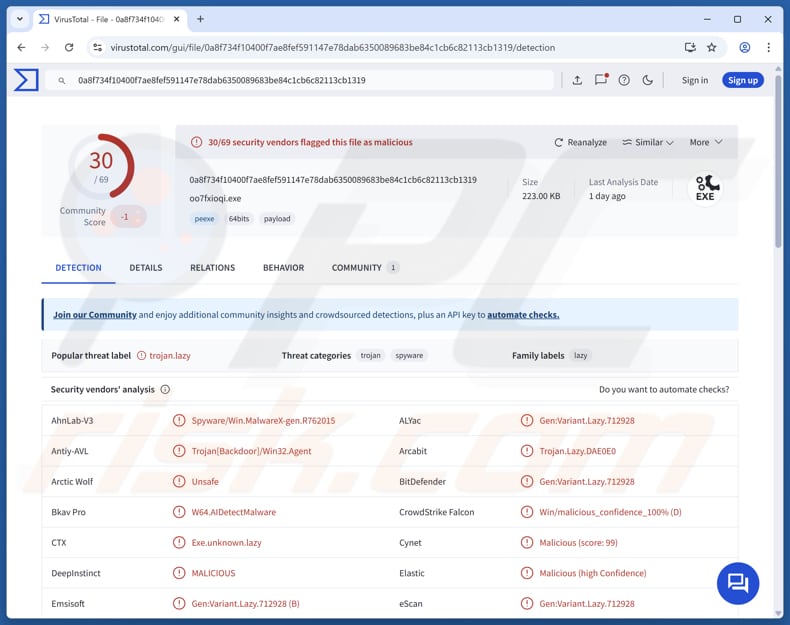

| Nazwy Wykrycia | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant.Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Pełna lista (VirusTotal) |

| Objawy | Stealery są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanej maszynie nie są widoczne żadne szczególne objawy. |

| Możliwe Metody Dystrybucji | Zainfekowane załączniki e-mail, złośliwe reklamy internetowe, inżynieria społeczna, luki w oprogramowaniu, „cracki" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, przejęcie kont, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Remus jest nowszym wariantem Lumma i dzieli wiele tych samych technik oraz celów. Służy do kradzieży poufnych danych użytkownika, takich jak hasła, informacje z przeglądarki i portfele kryptowalut. Zawiera również ulepszone funkcje ukrywania i ochrony przed wykryciem, aby uniknąć analizy i usunięcia.

Ogólnie rzecz biorąc, jest to ewolucja istniejącego malware kradnącego informacje, wyposażona w silniejsze metody unikania wykrycia. Przykłady innego malware kradnącego informacje to Torg, VoidStealer i BoryptGrab.

W jaki sposób Remus przeniknął na mój komputer?

Zazwyczaj cyberprzestępcy dostarczają malware za pośrednictwem oszukańczych wiadomości e-mail z zainfekowanymi załącznikami lub złośliwymi linkami, oszustw dotyczących pomocy technicznej, pirackich programów (lub narzędzi do łamania zabezpieczeń i generatorów kluczy), złośliwych reklam oraz luk w oprogramowaniu. Wykorzystują również fałszywe lub skompromitowane strony internetowe, sieci P2P, zewnętrzne programy do pobierania i podobne metody.

Malware jest często ukryty w złośliwych plikach wykonywalnych, dokumentach takich jak pliki MS Office lub PDF, archiwach lub skryptach. Infiltruje system, gdy użytkownicy pobiorą go i uruchomią.

Jak uniknąć instalacji malware?

Pobieraj oprogramowanie wyłącznie z oficjalnych stron internetowych lub zaufanych sklepów z aplikacjami i unikaj używania złamanych programów, pirackich narzędzi lub generatorów kluczy. Aktualizuj system operacyjny i wszystkie aplikacje na bieżąco. Zachowaj ostrożność wobec wyskakujących okienek, reklam i próśb o uprawnienia z niezaufanych stron internetowych i nie zezwalaj na powiadomienia z podejrzanych stron.

Ponadto ostrożnie traktuj nieoczekiwane wiadomości e-mail, szczególnie od nieznanych nadawców, i unikaj otwierania linków lub załączników, które wyglądają na niebezpieczne. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainstalowane malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Remus?

- KROK 1. Ręczne usuwanie malware Remus.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem — zazwyczaj лучше pozwolić programom antywirusowym lub antymalware wykonać to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów działających na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować, wykonując poniższe kroki:

Pobierz program o nazwie Autoruns. Ten program wyświetla aplikacje uruchamiane automatycznie, lokalizacje w rejestrze i systemie plików:

Pobierz program o nazwie Autoruns. Ten program wyświetla aplikacje uruchamiane automatycznie, lokalizacje w rejestrze i systemie plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas uruchamiania komputera naciskaj wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer uruchomi się ponownie i przejdzie do „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do ekranu Ustawień uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie", przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie naciśnij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Pamiętaj, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwie i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (gwarantuje to, że malware nie uruchomi się automatycznie przy następnym starcie systemu), powinieneś wyszukać nazwę malware na swoim komputerze. Przed kontynuowaniem upewnij się, że włączyłeś wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku malware, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Pamiętaj, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie malware programom antywirusowym i antymalware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest zapobiegać infekcjom, niż później próbować usuwać malware. Aby zapewnić bezpieczeństwo komputera, instaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany stealerem Remus, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Takie podejście może całkowicie wyeliminować Remus, ale spowoduje również usunięcie wszystkich danych i plików przechowywanych na urządzeniu. Zamiast resetowania lub formatowania systemu, zazwyczaj zaleca się najpierw użycie niezawodnego narzędzia bezpieczeństwa, takiego jak Combo Cleaner.

Jakie są największe problemy, które może powodować malware?

Malware może zbierać poufne dane, szyfrować pliki, dostarczać dodatkowe malware i wykonywać inne złośliwe działania. Może to prowadzić do nieautoryzowanego dostępu do kont, strat finansowych, utraty danych i kradzieży tożsamości. Ogólnie rzecz biorąc, może to skutkować poważnymi problemami z bezpieczeństwem i prywatnością.

Jaki jest cel Remus?

Celem Remus jest kradzież poufnych informacji. Celuje w dane takie jak hasła z przeglądarek, pliki cookie, dane portfeli kryptowalut i inne informacje osobiste. Może również zbierać informacje z różnych aplikacji.

W jaki sposób Remus przeniknął na mój komputer?

Cyberprzestępcy rozprzestrzeniają malware za pośrednictwem oszukańczych wiadomości e-mail zawierających złośliwe linki lub pliki, fałszywych stron internetowych, pirackiego oprogramowania, zwodniczych reklam, oszustw dotyczących pomocy technicznej, luk w oprogramowaniu i podobnych kanałów. Często jest ono ukryte w plikach takich jak dokumenty, archiwa, skrypty lub pliki wykonywalne i aktywuje się, gdy użytkownik je otworzy (lub podejmie dodatkowe kroki).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może wykryć i usunąć większość znanych zagrożeń. Jednak niektóre zaawansowane malware może być trudniejsze do znalezienia, ponieważ może ukrywać się głęboko w systemie. Dlatego pełne skanowanie systemu jest ważne, aby upewnić się, że wszystkie zagrożenia zostały usunięte.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję