Jak nie dać się nabrać na fałszywe wiadomości e-mail typu "You Have Been Under Surveillance"

Phishing/OszustwoZnany również jako: You Have Been Under Surveillance oszustwo związane z sekstorcją

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakiego rodzaju oszustwem jest "You Have Been Under Surveillance"?

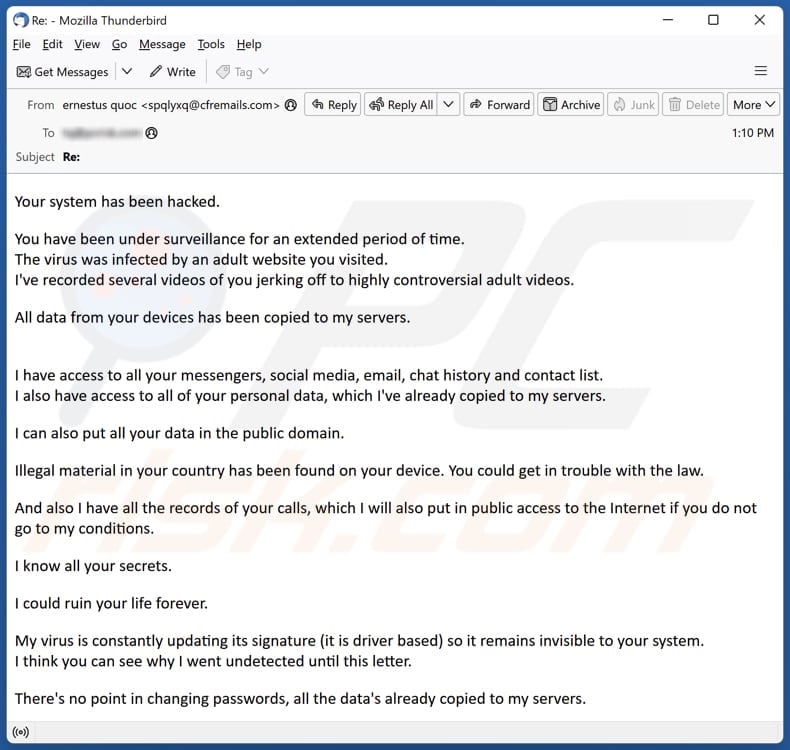

Po dokładnym zbadaniu ustaliliśmy, że ta wiadomość e-mail ma cechy klasycznego oszustwa typu sextortion. Oszustwa te zazwyczaj polegają na tym, że cyberprzestępcy grożą ujawnieniem poufnych lub kompromitujących informacji o odbiorcy, chyba że zostanie zapłacony okup. Odbiorcy powinni lekceważyć takie nieuczciwe próby i powstrzymać się od odpowiadania lub angażowania się w kontakty z oszustami.

Więcej informacji o oszustwie sekstorcyjnym "You Have Been Under Surveillance"

Oszuści stojący za tym e-mailem fałszywie twierdzą, że włamali się do systemu odbiorcy i uzyskali kompromitujące materiały, grożąc ich ujawnieniem, chyba że zostanie zapłacony okup. Wiadomość e-mail zawiera twierdzenie o włamaniu, twierdząc, że system odbiorcy został naruszony i był pod obserwacją przez dłuższy czas.

Dodatkowo oszuści twierdzą, że urządzenie odbiorcy zostało zainfekowane przez odwiedzenie strony internetowej dla dorosłych i twierdzą, że nagrali filmy, na których angażują się w jednoznaczne czynności. Co więcej, zapewniają oni kontrolę nad danymi odbiorcy, twierdząc, że skopiowali wszystkie dane z jego urządzeń na swoje serwery.

Oszuści grożą publicznym ujawnieniem materiałów, chyba że okup w wysokości 1300 USD w Bitcoinach zostanie zapłacony w określonych ramach czasowych. Wiadomość e-mail wykorzystuje różne taktyki, aby zastraszyć odbiorcę, w tym groźby konsekwencji prawnych i obietnice anonimowości. Oszuści twierdzą, że wykorzystywany wirus jest niewykrywalny, a próby zmiany haseł będą bezskuteczne.

Wreszcie, oszuści ostrzegają przed odpowiadaniem lub zgłaszaniem wiadomości e-mail, ponieważ adres nadawcy jest automatycznie tworzony i niemożliwy do wykrycia. Grożą również opublikowaniem danych odbiorcy, jeśli spróbuje on skontaktować się z organami ścigania lub służbami bezpieczeństwa.

Ogólnie rzecz biorąc, ta wiadomość e-mail jest próbą wymuszenia pieniędzy od odbiorcy poprzez wykorzystanie taktyki strachu i zastraszania. Odbiorcy muszą rozpoznać takie oszustwa i powstrzymać się od odpowiadania lub angażowania się w nie. Zamiast tego powinni zgłosić wiadomość e-mail odpowiednim władzom lub dostawcy usług poczty elektronicznej, aby zapobiec dalszemu wykorzystywaniu.

| Nazwa | Oszustwo e-mailowe Jesteś pod obserwacją |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Oszuści włamali się do systemu odbiorcy i uzyskali kompromitujące materiały. |

| Adres kryptowaluty cyberprzestępców | 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk |

| Kwota okupu | $1300 |

| Objawy | Błędy gramatyczne, błędy ortograficzne, niespójne formatowanie i używanie groźnego języka lub pilnych żądań. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podobne oszukańcze wiadomości e-mail w ogólności

Takie wiadomości e-mail mają zazwyczaj wspólne elementy mające na celu wzbudzenie strachu i zmuszenie odbiorców do podporządkowania się. Często fałszywie twierdzą, że uzyskali kompromitujący materiał poprzez hakowanie, grożą ujawnieniem tego materiału, chyba że zostanie zapłacony okup, i zapewniają kontrolę nad danymi odbiorcy.

Ogólnie rzecz biorąc, e-maile te mają na celu wykorzystanie lęków i słabości odbiorców w celu uzyskania korzyści finansowych. Przykłady podobnych oszustw to "I Have Been Watching You", "Start The Conversation With Bad News" i "I Would Like to Avoid Any Accusations Against You Email Scam". Należy wspomnieć, że cyberprzestępcy wykorzystują również wiadomości e-mail do dostarczania złośliwego oprogramowania.

W jaki sposób kampanie spamowe infekują komputery?

Cyberprzestępcy często dostarczają złośliwe oprogramowanie za pośrednictwem poczty elektronicznej, stosując zwodnicze taktyki, takie jak phishing. Wysyłają e-maile podszywające się pod legalne wiadomości z zaufanych źródeł, zachęcając odbiorców do kliknięcia złośliwych linków lub pobrania zainfekowanych załączników.

Załączone pliki mogą zawierać ukryte ładunki złośliwego oprogramowania zaprojektowane w celu wykorzystania luk w systemie odbiorcy po ich wykonaniu, co prowadzi do nieautoryzowanego dostępu, kradzieży danych lub innych złośliwych działań. Typowe rodzaje złośliwych załączników obejmują pliki wykonywalne (takie jak .exe), pliki skompresowane (takie jak .zip lub .rar), dokumenty Microsoft Office (takie jak .doc lub .docx) i pliki PDF.

Cyberprzestępcy rozpowszechniają również złośliwe oprogramowanie za pośrednictwem poczty elektronicznej poprzez złośliwe linki osadzone w wiadomościach. Linki te często wyglądają na legalne, kierując odbiorców do pozornie godnych zaufania stron internetowych, uruchamiając pobieranie drive-by lub instruując użytkowników, aby pobrali złośliwe pliki.

Jak uniknąć instalacji złośliwego oprogramowania?

Zachowaj ostrożność podczas obsługi załączników do wiadomości e-mail lub otwierania linków zawartych w wiadomościach e-mail, jeśli przychodzą one nieoczekiwanie lub wydają się nieistotne, szczególnie z nieznanych lub podejrzanych adresów. Dbaj o aktualizację systemu operacyjnego, zainstalowanych programów i narzędzi bezpieczeństwa, aby ograniczyć potencjalne luki w zabezpieczeniach.

Pobierając aplikacje i pliki, polegaj na renomowanych źródłach, takich jak oficjalne strony internetowe i zaufane sklepy z aplikacjami. Sceptycznie podchodź do wyskakujących okienek, reklam lub przycisków na podejrzanych stronach internetowych i powstrzymaj się od korzystania z pirackiego oprogramowania lub narzędzi do łamania zabezpieczeń. Ponadto regularnie skanuj swój komputer, aby zidentyfikować i wyeliminować wszelkie istniejące zagrożenia, które mogą zagrozić bezpieczeństwu systemu.

Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Wygląd wiadomości e-mail z oszustwem "You Have Been Under Surveillance" (GIF):

Tekst prezentowany w oszustwie sekstorcyjnym "You Have Been Under Surveillance":

Subject: Re:

Your system has been hacked.You have been under surveillance for an extended period of time.

The virus was infected by an adult website you visited.

I've recorded several videos of you jerking off to highly controversial adult videos.All data from your devices has been copied to my servers.

I have access to all your messengers, social media, email, chat history and contact list.

I also have access to all of your personal data, which I've already copied to my servers.I can also put all your data in the public domain.

Illegal material in your country has been found on your device. You could get in trouble with the law.

And also I have all the records of your calls, which I will also put in public access to the Internet if you do not go to my conditions.

I know all your secrets.

I could ruin your life forever.

My virus is constantly updating its signature (it is driver based) so it remains invisible to your system.

I think you can see why I went undetected until this letter.There's no point in changing passwords, all the data's already copied to my servers.

I guess you really don't want that to happen.

Let's solve it this way: you transfer me 1300 US dollars (in bitcoin equivalent at the exchange rate at the time of transfer), and I will immediately remove all this dirt from my servers.

After this, we will forget about each other. I always keep my word.My bitcoin wallet for payment: 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk

If you don't know how to transfer money and what Bitcoin is. Use Google.I give you 50 hours (a little over 2 days) to complete the payment.

I get an automatic notification when I read this email. Similarly, the timer will automatically start after you read the current email.If payment is not confirmed after the given time, all data will be published on the public internet, sent to law enforcement agencies and sent to all your contacts.

Don't waste your time sending me a reply because it won't work (the sender address is automatically created).

Furthermore, do not try to complain anywhere because this text and my bitcoin address cannot be traced anyway.Do not try to complain anywhere, as the wallet is untraceable, the mail from where the letter came from is also untraceable and created automatically, so there is no point in writing to me.

Do not attempt to contact the police or other security services, otherwise your data will be published.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest You Have Been Under Surveillance oszustwo związane z sekstorcją?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

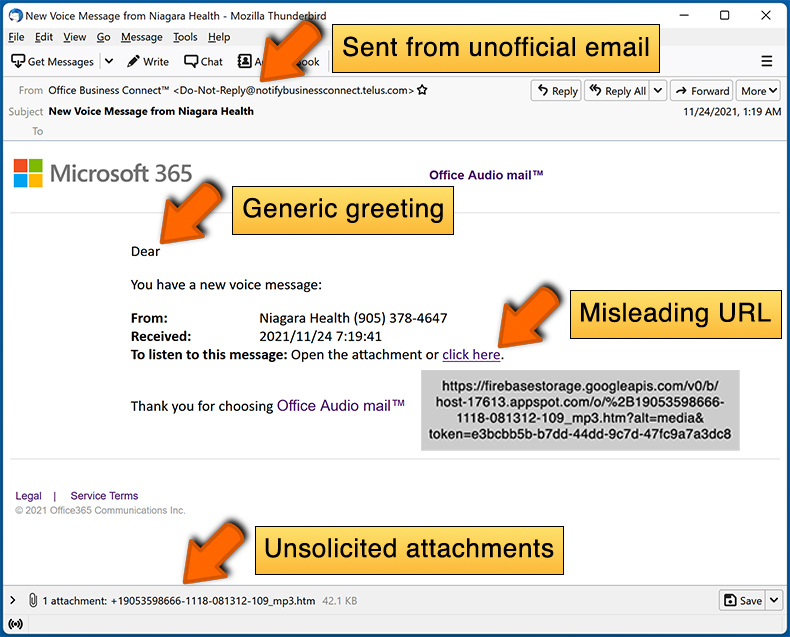

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem wiadomość e-mail z wymuszeniem seksu?

Być może otrzymałeś wiadomość e-mail z żądaniem okupu, ponieważ oszuści uzyskali Twój adres e-mail w wyniku naruszenia danych, na forach internetowych lub w publicznie dostępnych katalogach. Oszuści często wysyłają te wiadomości masowo do dużej liczby odbiorców w nadziei, że niektóre osoby nabiorą się na oszustwo i zapłacą okup.

Podałem swoje dane osobowe, gdy zostałem oszukany przez tę wiadomość e-mail, co powinienem zrobić?

Jeśli udostępniłeś dane osobowe oszustom, takie jak dane karty kredytowej lub dane logowania, podejmij natychmiastowe działania. Skontaktuj się (poinformuj) swój bank, zmień hasła do wszystkich zagrożonych kont, monitoruj konta pod kątem nieautoryzowanej aktywności, unikaj dalszej komunikacji z oszustami i zgłoś incydent władzom.

Pobrałem i otworzyłem plik załączony do wiadomości e-mail, czy mój komputer jest zainfekowany?

Prawdopodobieństwo zainfekowania komputera różni się w zależności od typu pliku. Pliki wykonywalne (.exe) lub pliki skryptów (.js, .vbs) zainfekowane złośliwym oprogramowaniem stwarzają wysokie ryzyko po uruchomieniu, podczas gdy pliki dokumentów lub multimediów generalnie stwarzają mniejsze ryzyko infekcji.

Czy mój komputer został faktycznie zhakowany i czy nadawca ma jakieś informacje?

Nie, Twój komputer prawdopodobnie nie został zhakowany, a nadawca nie posiada żadnych kompromitujących informacji.

W jaki sposób cyberprzestępcy uzyskali moje hasło e-mail?

Cyberprzestępcy mogli uzyskać te informacje w wyniku naruszenia bezpieczeństwa danych, gdy dane logowania skradzione ze strony internetowej, na której się zarejestrowałeś, zostały naruszone. Ponadto mogli oni uzyskać hasło z witryny phishingowej lub podobnej fałszywej strony, na której zostało ono wprowadzone.

Wysłałem kryptowalutę na adres podany w takiej wiadomości e-mail, czy mogę odzyskać pieniądze?

Transakcje te są zasadniczo niemożliwe do wyśledzenia, co uniemożliwia ich odzyskanie.

Przeczytałem wiadomość e-mail, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Samo otwarcie wiadomości e-mail nie stanowi zagrożenia. Infiltracja złośliwego oprogramowania za pośrednictwem wiadomości e-mail nie może nastąpić bez otwarcia złośliwych załączonych plików lub dołączonych linków.

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach do wiadomości e-mail?

Combo Cleaner został zaprojektowany do wykrywania i usuwania złośliwego oprogramowania. Potrafi znaleźć prawie wszystkie znane infekcje złośliwym oprogramowaniem. Zaawansowane złośliwe oprogramowanie często osadza się głęboko w systemie. Dlatego przeprowadzenie pełnego skanowania systemu jest niezbędne.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję