Uniknij zostania oszukanym przez e-mail wyłudzenia seksualnego "I have been watching you"

Phishing/OszustwoZnany również jako: E-mail wyłudzenia seksualnego I have been watching you

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest e-mail "I have been watching you"?

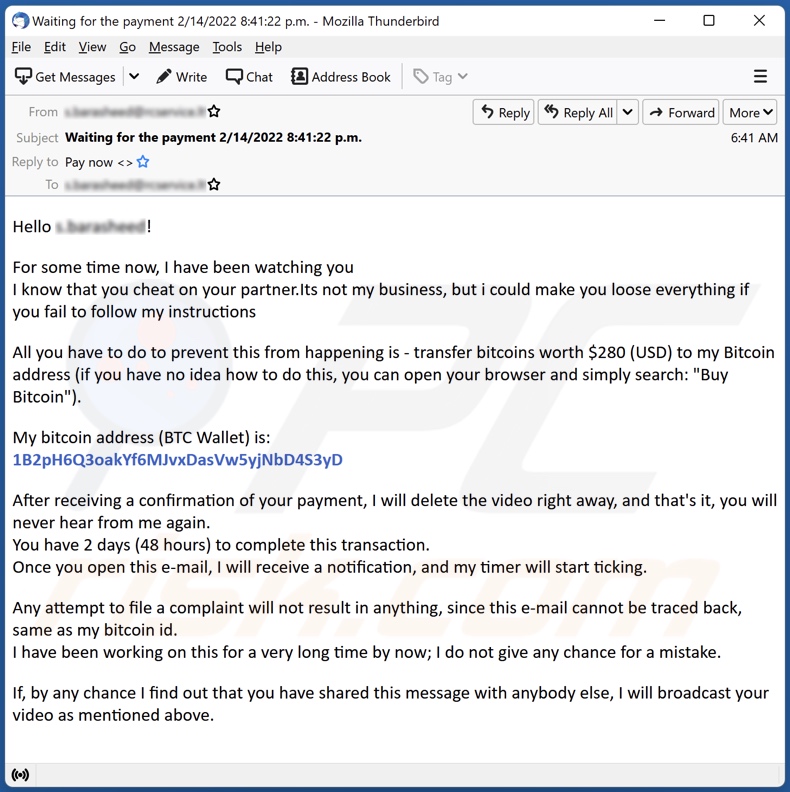

„I have been watching you" to spam, który nasi badacze zaklasyfikowali jako oszustwo seksualne. Ta wiadomość fałszywie twierdzi, że istnieje dowód niewierności odbiorcy i grozi jego wyciekiem – chyba że zostanie dokonana płatność. Należy podkreślić, że ta wiadomość jest jedynie oszustwem i żadne z zawartych w niej twierdzeń nie jest prawdziwe.

Przegląd oszustwa e-mailowego "I have been watching you"

Fałszywy e-mail o temacie "Waiting for the payment ([date] D/MM/YYYY [time] HH/MM/SS)" twierdzi, że odbiorca był inwigilowany od dłuższego czasu. To rzekomo umożliwiło nadawcy uzyskanie filmu wideo, na którym odbiorca oszukuje swojego partnera.

Wiadomość żąda 280 $ w kryptowalucie Bitcoin za usunięcie nieistniejącego nagrania. Okup należy zapłacić w ciągu dwóch dni. Nagranie zostanie usunięte po zweryfikowaniu transferu. E-mail ostrzega również przed składaniem reklamacji lub ujawnianiem treści wiadomości, ponieważ nadawca jest niemożliwy do wyśledzenia, a postępowanie wbrew tym ostrzeżeniom spowoduje publikację nagrania.

Jak wspomniano na początku, wiadomość e-mail „I have been watching you" jest oszustwem – co oznacza, że nie ma filmów z odbiorcą, a wszystkie groźby z tego tytułu są puste. Zdecydowanie zalecamy odbiorcom tej wiadomości e-mail, aby po prostu ją zignorowali, ponieważ nie stanowi ona żadnego zagrożenia.

| Nazwa | E-mail wyłudzenia seksualnego I have been watching you |

| Typ zagrożenia | Oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | W posiadaniu nadawcy jest film zawierający dowód niewierności odbiorcy. |

| Kwota okupu | 280 USD w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 1B2pH6Q3oakYf6MJvxDasVw5yjNbD4S3yD (Bitcoin) |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

Przeanalizowaliśmy tysiące wiadomości spamowych. Ta poczta jest powszechnie wykorzystywana do phishingu i różnych innych oszustw, a także do rozsyłania malware (np. trojanów, ransomware etc.). Modele oszustw mogą się drastycznie różnić, od pustych zagrożeń po zwyczajnie wyglądające powiadomienia od prawdziwych podmiotów – jednak ostatecznym celem praktycznie wszystkich kampanii spamowych jest generowanie przychodów dla cyberprzestępców, którzy za nimi stoją.

"Start The Conversation With Bad News", "I would like to avoid any accusations against you" i "I am sorry to inform you but your device was hacked" to tylko kilka przykładów e-maili związanych z oszustwami seksualnymi, które zbadaliśmy.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą zawierać zainfekowane pliki jako załączniki. Alternatywnie, wiadomości te mogą zawierać linki prowadzące do stron internetowych zdolnych do potajemnego pobierania/instalowania takich plików lub takich, które mają na celu nakłonienie użytkowników do zrobienia tego samodzielnie.

Złośliwe pliki mogą być archiwami, plikami wykonywalnymi, dokumentami Microsoft Office i PDF, JavaScript itp. Po otwarciu plików uruchamiane jest pobieranie/instalacja malware.

Przykładowo, dokumenty MS otwarte w wersjach pakietu Microsoft Office sprzed 2010 rokiem natychmiast inicjują procesy infekcji, wykonując złośliwe makropolecenia. Późniejsze wersje mają tryb „Widoku chronionego", a użytkownicy mogą ręcznie włączać makra (tj. edycję/treść). Warto zauważyć, że zakaźne dokumenty często zawierają zwodnicze wiadomości, które mają na celu nakłonienie użytkowników do włączenia makropoleceń.

Jak uniknąć instalacji malware?

Zdecydowanie odradzamy otwieranie/klikanie załączników i linków znalezionych w podejrzanych i nieistotnych e-mailach, ponieważ może to prowadzić do infekcji systemu. Zaleca się również korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Jednak złośliwe oprogramowanie nie jest dystrybuowane wyłącznie za pośrednictwem poczty spamowej. Dlatego zalecamy również pobieranie produktów wyłącznie z oficjalnych/sprawdzonych źródeł i aktywację/aktualizację oprogramowania za pomocą narzędzi zapewnionych przez legalnych programistów.

Bardzo ważne jest, aby mieć zainstalowany i aktualizowany niezawodny program antywirusowy. Programy bezpieczeństwa muszą być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail "I have been watching you":

Subject: Waiting for the payment 2/14/2022 8:41:22 p.m.

Hello -!

For some time now, I have been watching you

I know that you cheat on your partner.Its not my business, but i could make you loose everything if you fail to follow my instructions

All you have to do to prevent this from happening is - transfer bitcoins worth $280 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is:

1B2pH6Q3oakYf6MJvxDasVw5yjNbD4S3yD

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.

Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.

If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail wyłudzenia seksualnego I have been watching you?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

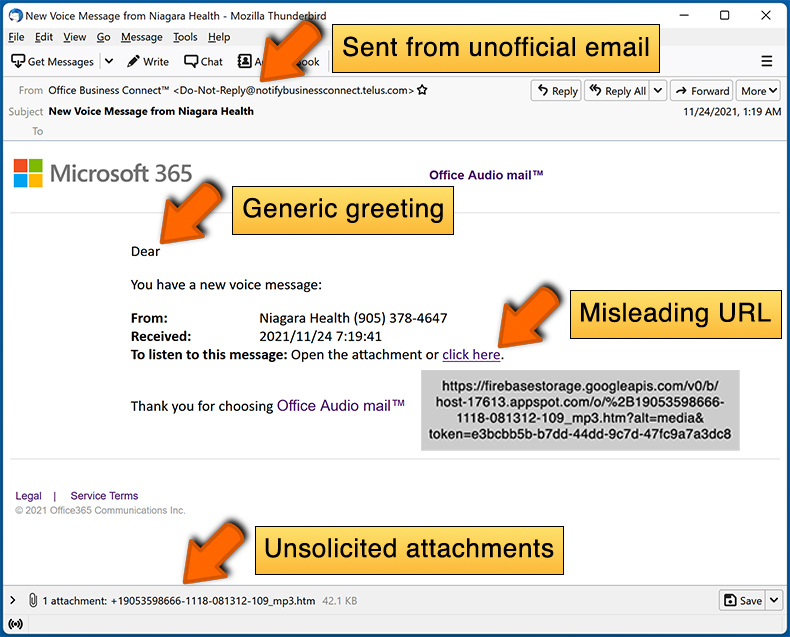

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie mają charakteru osobistego i otrzymują je tysiące użytkowników.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twierdzenia zawarte w e-mailu „Obserwowałem cię" są fałszywe. Dlatego też oszuści nie przeniknęli do twoich urządzeń ani nie mają żadnych kompromitujących filmów z tobą.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Twój adres e-mail mógł zostać ujawniony po naruszeniu danych lub mogłeś paść ofiarą oszustwa phishingowego (np. podałeś hasło e-mail do strony phishingowej zamaskowanej jako strona logowania lub podobnej).

Wysłałem kryptowalutę na adres podany w tym mailu. Czy mogę odzyskać pieniądze?

Transakcje kryptowalutowe są praktycznie niewykrywalne, co czyni je nieodwracalnymi. W związku z tym nie będziesz mógł zwrócić utraconych środków.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem. Co mam zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta - zmień hasła do wszystkich potencjalnie skompromitowanych kont i natychmiast poinformuj ich oficjalne wsparcie. A jeśli podane informacje miały inny charakter osobisty (np. dane dowodu osobistego, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi urzędami..

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo przeczytanie wiadomości spamowej nie uruchomi żadnych procesów infekcji. Pobieranie/instalacja malware rozpoczyna się, gdy załączniki do wiadomości e-mail lub linki przedstawione w spamie zostaną otwarte/kliknięte.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) - najprawdopodobniej tak – twój system został zainfekowany. Jeśli jednak był to dokument (.doc, .xls, .pdf itp.) mogłeś uniknąć uruchomienia łańcucha infekcji, ponieważ te formaty mogą wymagać dodatkowej interakcji (np. włączenia makropoleceń itp.), aby rozpocząć pobieranie/instalację malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner może wykryć i usunąć większość znanych infekcji malware. Należy podkreślić, że przeprowadzenie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wysokiej klasy złośliwe programy zwykle chowają się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję