Jak uniknąć zainfekowania komputera wirusem e-mailowym IRS

Phishing/OszustwoZnany również jako: Spam IRS

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest „wirus e-mailowy IRS"?

Oszuści (cyberprzestępcy) wykorzystują kampanię spamową „wirus e-mailowy IRS", aby rozsyłać Emotet, infekcję komputerową wysokiego ryzyka. Jest to złośliwe oprogramowanie służące do zapisywania danych osobowych, a nawet rozsyłania innych infekcji.

Kampanie spamowe, takie jak „wirus e-mailowy IRS" zwykle zawierają zainfekowany załącznik, który po otwarciu instaluje wirusa (w tym przypadku Emotet). Ten konkretny e-mail jest prezentowany jako e-mail od IRS (Internal Revenue Service).

Więcej informacji o „wirusie e-mailowym IRS"

Oszuści stojący za „wirusem e-mailowym IRS" podają się za przedstawicieli usługi pomocy podatkowej IRS. Zgodnie z tematem e-maila, wiadomość dotyczy „IRS Wage and Income Transcript'". E-mail stwierdzi, że transkrypcja (przedstawiona w załączniku) zawiera informacje dotyczące zmian w systemie podatkowym, które rzekomo umożliwiają małym firmom rozwój i ekspansję.

Należy pamiętać, że agencja federalna IRS nie ma nic wspólnego z tą wiadomością, a wszystkie podane dane kontaktowe są fałszywe lub zaczerpnięte z oficjalnej strony internetowej. Zdecydowanie zalecamy zignorowanie tego e-maila.

Nie pobieraj ani nie otwieraj załączonego pliku (złośliwego dokumentu Microsoft Word), który dystrybuuje wirusa Emotet, którego cyberprzestępcy używają do kradzieży poufnych informacji (takich jak loginy, hasła, dane związane z przeglądaniem itd.). Posiadanie komputera zainfekowanego tym wirusem może powodować problemy z prywatnością, bezpieczeństwem przeglądania, a nawet straty finansowe.

Co więcej, ta infekcja jest sklasyfikowana jako trojan, a zatem może powodować, że infekcje łańcuchowe otwierają „tylne drzwi" dla innych wirusów.

| Nazwa | Spam IRS |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i pozostawanie cichymi, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, pirackie oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady innego złośliwego oprogramowania

Emotet to tylko jedna z wielu infekcji komputerowych rozsyłanych za pomocą kampanii spamowych, takich jak „wirus e-mailowy IRS". Niektóre przykłady innych wirusów to Adwind, FormBook, TrickBot, LokiBot i Hancitor.

Wirusy te są opracowywane przez różnych cyberprzestępców, a ich zachowanie może się nieznacznie różnić, ale wszystkie stanowią bezpośrednie zagrożenie dla prywatności i bezpieczeństwa komputera. Z tych powodów należy je natychmiast usunąć.

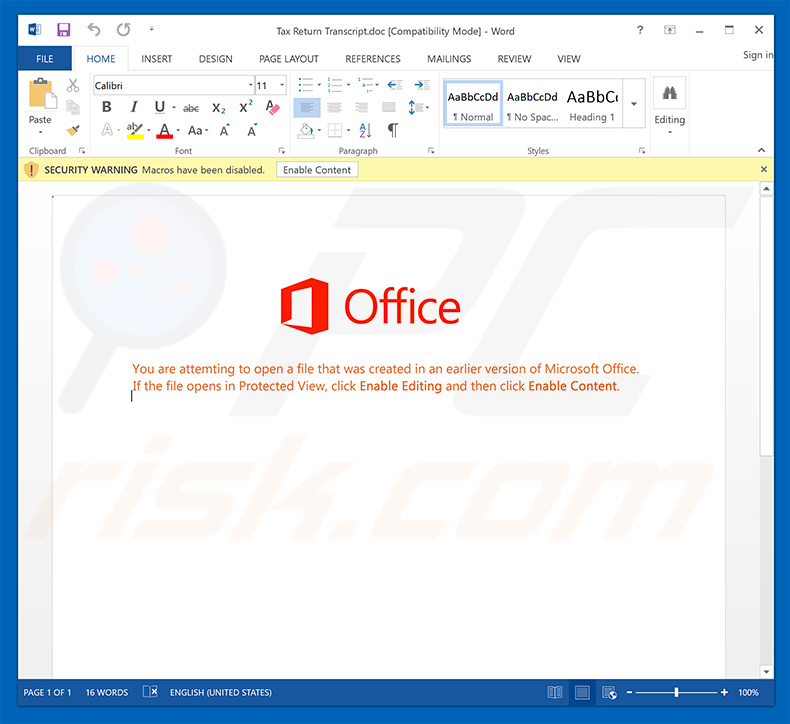

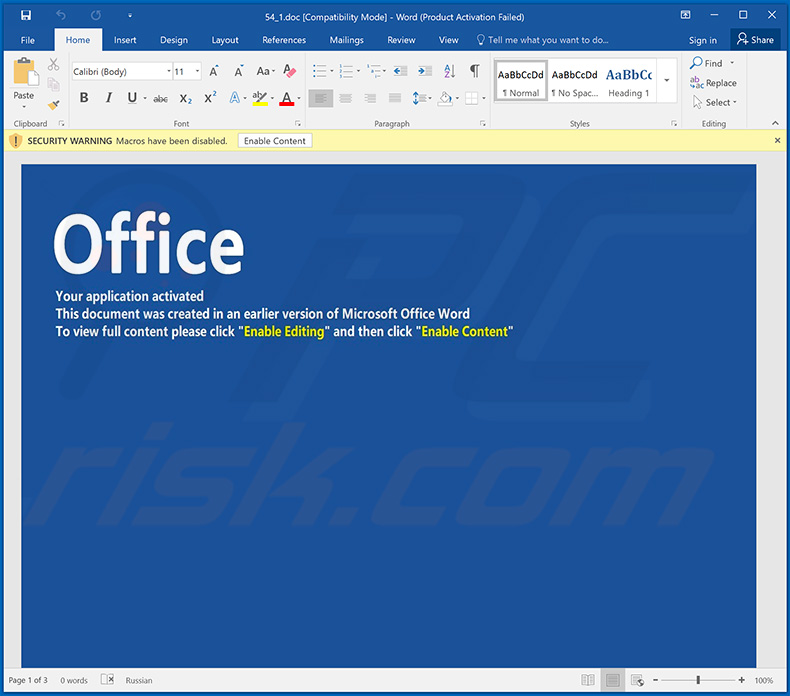

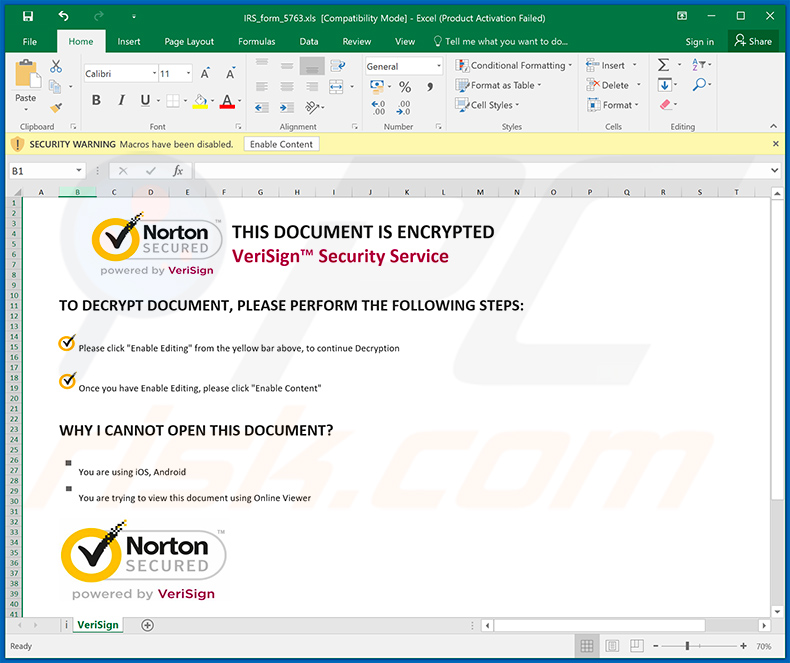

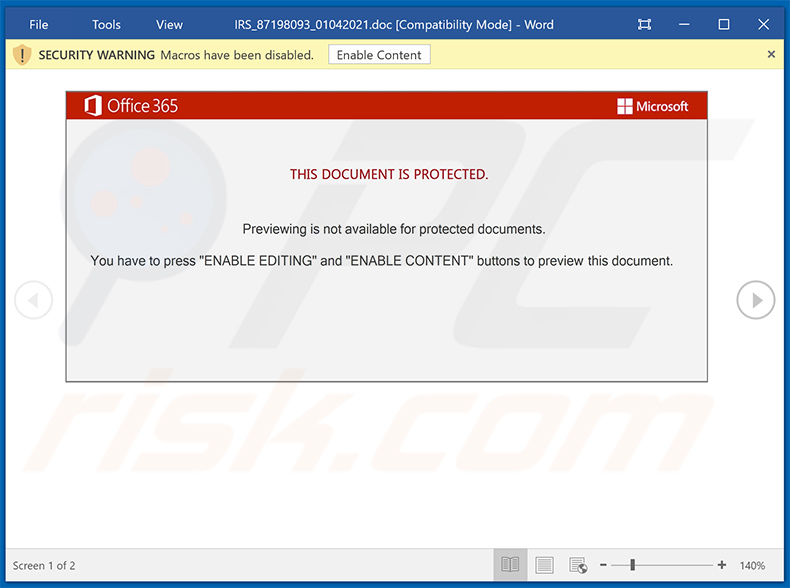

Jak „wirus e-mailowy IRS" zainfekował mój komputer?

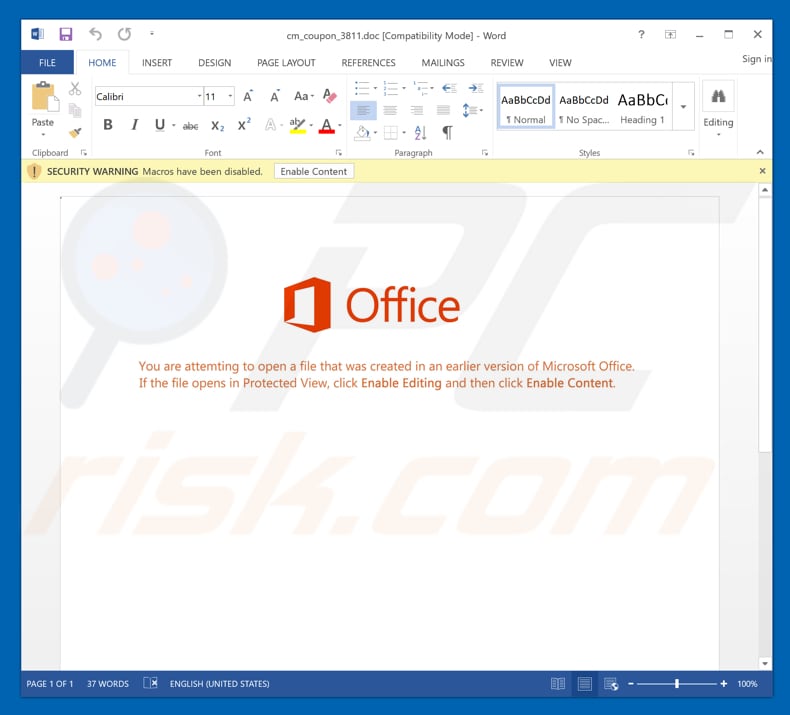

Kampania spamowa „wirusa e-mailowego IRS" służy do rozsyłania złośliwego dokumentu Microsoft Office Word. Po pobraniu i otwarciu tego dokumentu prosi użytkowników o włączenie makropoleceń. Po ich włączeniu złośliwy załącznik wykonuje polecenia, które pobierają i instalują wspomnianego wcześniej wirusa Emotet.

W innych przypadkach (w zależności od formatu załączonego pliku) plik może wymagać rozpakowania, wykonania itp. W każdym razie złośliwe załączniki nie mogą powodować infekcji bez ręcznych działań użytkownika.

Jak uniknąć instalacji malware?

Aby uniknąć infekcji wirusami dystrybuowanymi za pośrednictwem załączników do e-maili, nie należy pobierać ani otwierać załączników (lub linków internetowych) prezentowanych w e-mailach otrzymanych z nieznanych, podejrzanych lub nieistotnych adresów. Zainstaluj, włącz i regularnie aktualizuj renomowane oprogramowanie antywirusowe lub antyszpiegowskie.

Narzędzia te mogą zapobiegać instalowaniu wirusów i późniejszym szkodom w systemach, wykrywając je i usuwając na wczesnym etapie. Jeśli już otworzyłeś załącznik „wirusa e-mailowego IRS", zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

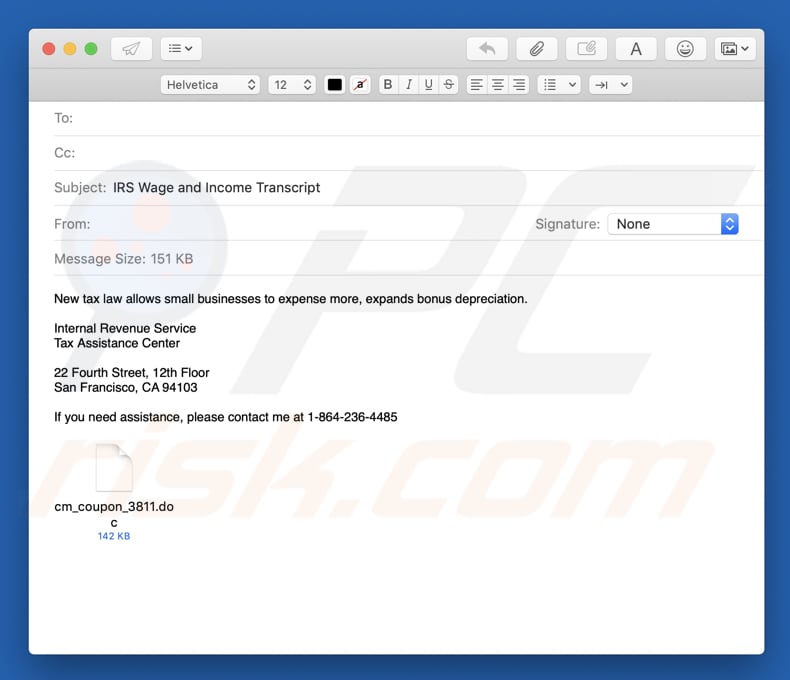

Tekst prezentowany w e-mailu „wirusa e-mailowego IRS":

New tax law allows small businesses to expense more, expands bonus depreciation.

Internal Revenue Service

Tax Assistance Center22 Fourth Street, 12th Floor

San Francisco, CA 94103If you need assistance, please contact me at 1-864-236-4485

Złośliwy załącznik dystrybuowany za pośrednictwem kampanii spamowej „wirusa e-mailowego IRS":

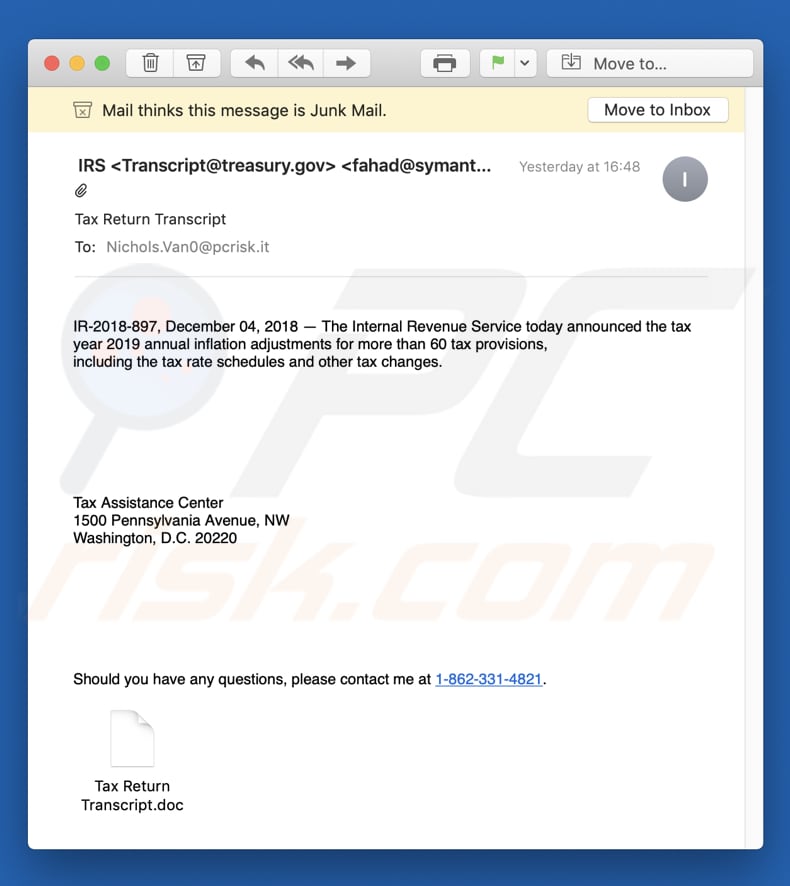

Zrzut ekranu innego wariantu kampanii spamowej „wirusa e-mailowego IRS" (również wykorzystywanego do dystrybucji Emotet):

Tekst prezentowany w tym e-mailu:

Objawy: Tax Return Transcript

IR-2018-897, December 04, 2018 ó The Internal Revenue Service today announced the tax year 2019 annual inflation adjustments for more than 60 tax provisions,

including the tax rate schedules and other tax changes.Tax Assistance Center

1500 Pennsylvania Avenue, NW

Washington, D.C. 20220Should you have any questions, please contact me at 1-862-331-4821.

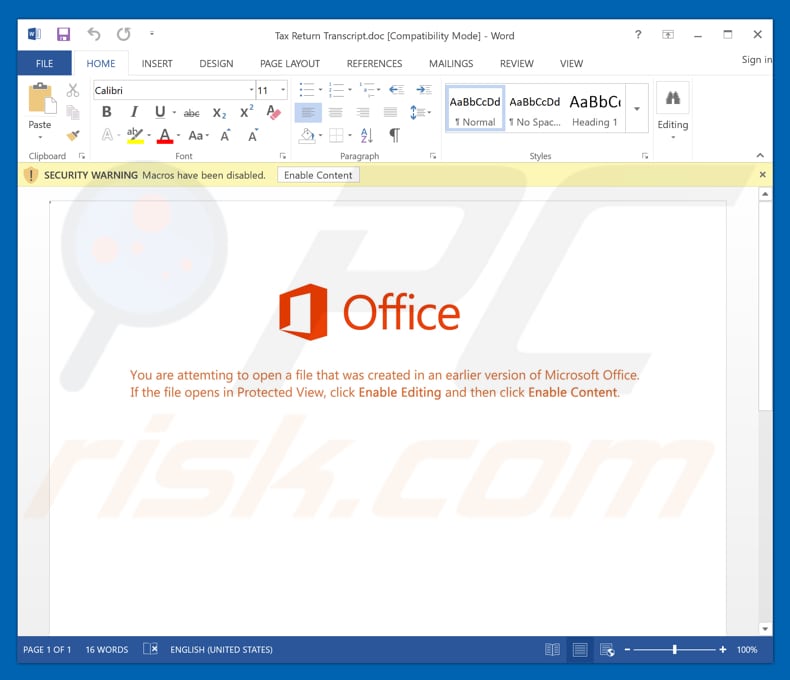

Zrzut ekranu złośliwego załącznika przedstawionego w tym e-mailu:

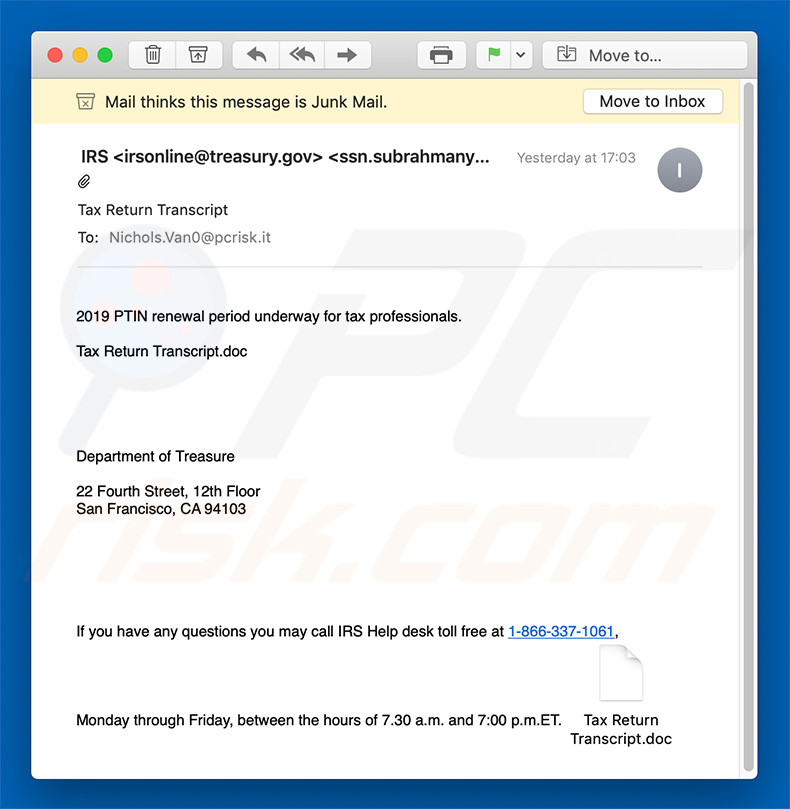

Inny wariant kampanii spamowej „wirusa e-mailowego IRS" (również dystrybuującegp Emotet):

Tekst prezentowany w tym e-mailu:

Objawy: Tax Return Transcript

2019 PTIN renewal period underway for tax professionals.

Tax Return Transcript.doc

Department of Treasure

22 Fourth Street, 12th Floor

San Francisco, CA 94103If you have any questions you may call IRS Help desk toll free at 1-866-337-1061,

Monday through Friday, between the hours of 7.30 a.m. and 7:00 p.m.ET.

Złośliwy plik załączony do tego e-maila:

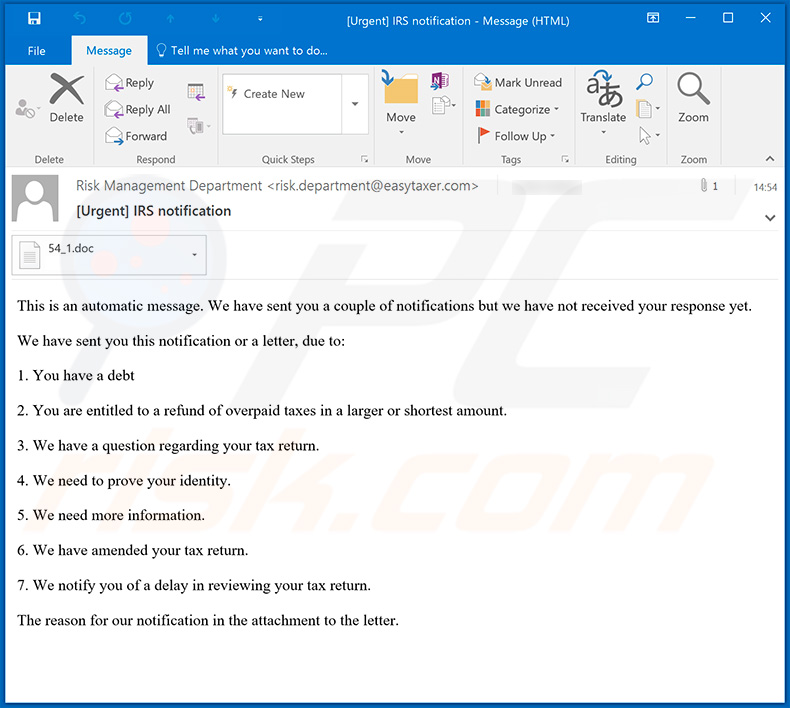

Inny wariant e-mailowej kampanii spamowej „IRS" wykorzystywanej do rozsyłania trojana TrickBot:

Tekst prezentowany w tym e-mailu:

Objawy: [Urgent] IRS notification

This is an automatic message. We have sent you a couple of notifications but we have not received your response yet.

We have sent you this notification or a letter, due to:

1. You have a debt

2. You are entitled to a refund of overpaid taxes in a larger or shortest amount.

3. We have a question regarding your tax return.

4. We need to prove your identity.

5. We need more information.

6. We have amended your tax return.

7. We notify you of a delay in reviewing your tax return.

The reason for our notification in the attachment to the letter.

Zrzut ekranu złośliwego dokumentu Microsoft Word dystrybuowanego za pośrednictwem tego e-maila:

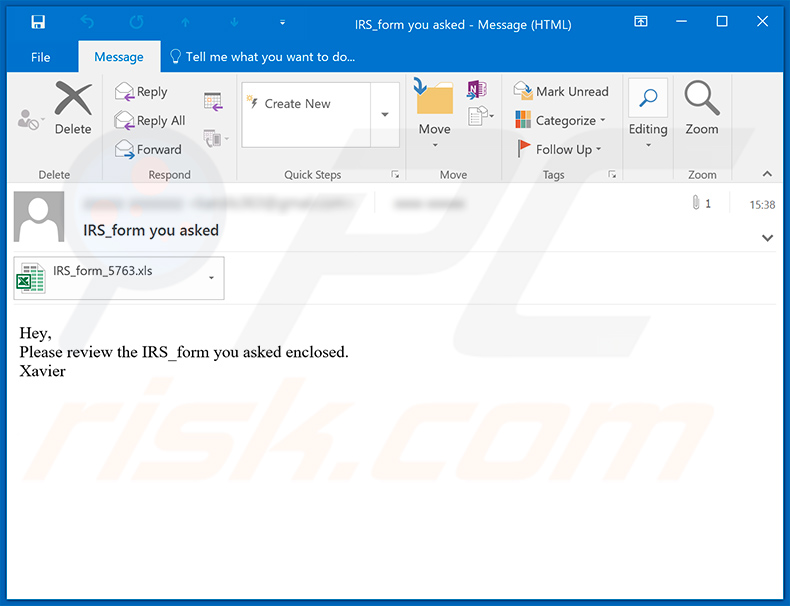

Przykład kolejnej wiadomości spamowej o tematyce IRS, która jest wykorzystywana do rozsyłania złośliwego dokumentu MS Excel zaprojektowanego w celu wstrzyknięcia malware Cobalt Strike do systemu:

Prezentowany w niej tekst:

Objawy: IRS_form you asked

Hey,

Please review the IRS_form you asked enclosed.

Xavier

Zrzut ekranu załączonego dokumentu MS Excel:

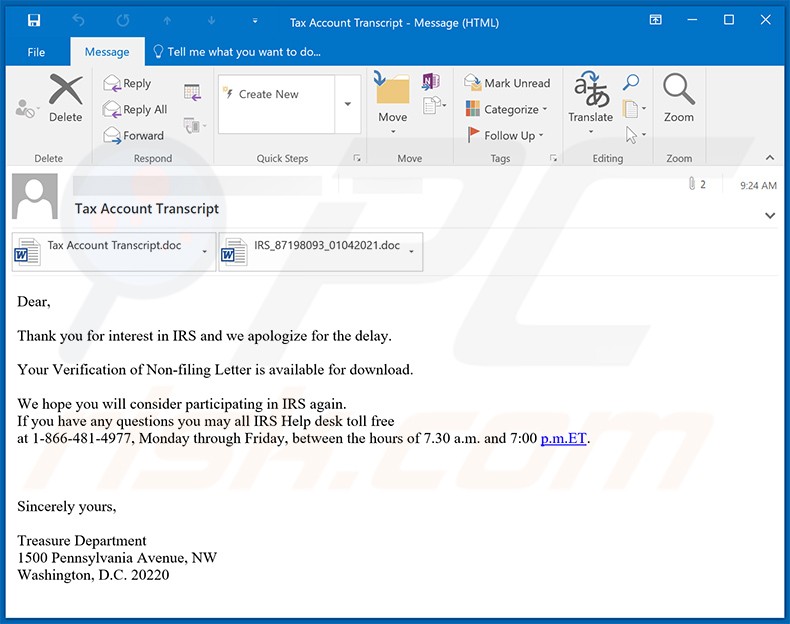

Inny przykład spamowego e-maila o tematyce IRS wykorzystywanej do rozprzestrzeniania malware (Emotet) za pośrednictwem załączonego złośliwego dokumentu MS Word:

Prezentowany w nim tekst:

Temat: Tax Account Transcript

Dear,

Thank you for interest in IRS and we apologize for the delay.

Your Verification of Non-filing Letter is available for download.

We hope you will consider participating in IRS again.

If you have any questions you may all IRS Help desk toll free

at 1-866-481-4977, Monday through Friday, between the hours of 7.30 a.m. and 7:00 p.m.ET.Sincerely yours,

Treasure Department

1500 Pennsylvania Avenue, NW

Washington, D.C. 20220

Zrzut ekranu załączonego złośliwego dokumentu MS Word:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Spam IRS?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

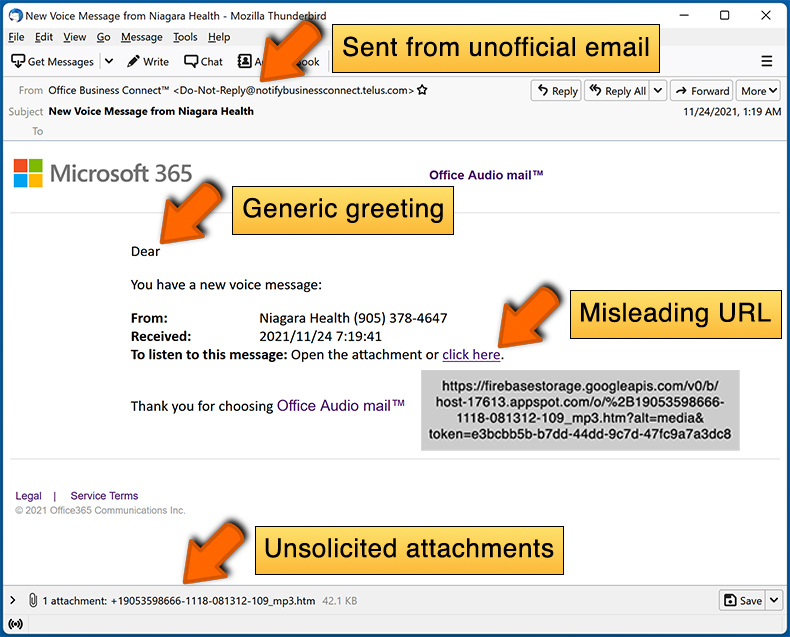

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

E-maile tego rodzaju mogą czasami wyglądać na osobiste, ale zwykle są wysyłane w dużych ilościach do szerokiego grona odbiorców, często przy użyciu zautomatyzowanych narzędzi. Mogą zawierać dane osobowe, takie jak imię i nazwisko, adres e-mail, a nawet stanowisko, ale informacje te są często uzyskiwane ze źródeł publicznych lub naruszeń danych.

Pobrałem i otworzyłem plik załączony do tego e-maila. Czy mój komputer jest zainfekowany?

Otwarcie załączonego dokumentu bez włączenia poleceń makr zapobiegłoby infekcji. Jeśli jednak włączyłeś te polecenia po otwarciu dokumentu, twój komputer może być już zainfekowany.

Przeczytałem wiadomość, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Jeśli otrzymałeś e-mail z załącznikiem, ale go nie otworzyłeś, jest mało prawdopodobne, że twój komputer jest zainfekowany. Z reguły otwieranie wiadomości e-mail jest nieszkodliwe.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku e-mail?

Combo Cleaner ma zdolność wykrywania i usuwania prawie wszystkich znanych infekcji złośliwym oprogramowaniem, chociaż ważne jest, aby pamiętać, że wyrafinowane malware może być głęboko osadzone w systemie. Dlatego konieczne jest wykonanie pełnego skanowania systemu, aby zapewnić pełne wykrycie i usunięcie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję