Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Cobalt Strike

Czym jest Cobalt Strike?

Cobalt Strike to narzędzie używane do wykrywania luk do penetracji systemu. Ma być używane do testowania oprogramowania w celu znalezienia różnych błędów i wad. Problem polega jednak na tym, że cyberprzestępcy często korzystają z takich narzędzi, a Cobalt Strike nie stanowi wyjątku. Wyniki badań pokazują, że oszuści wysyłają setki tysięcy e-maili spamowych ze złośliwym załącznikiem Microsoft Word, który ma na celu wprowadzenie Cobalt Strike do systemu.

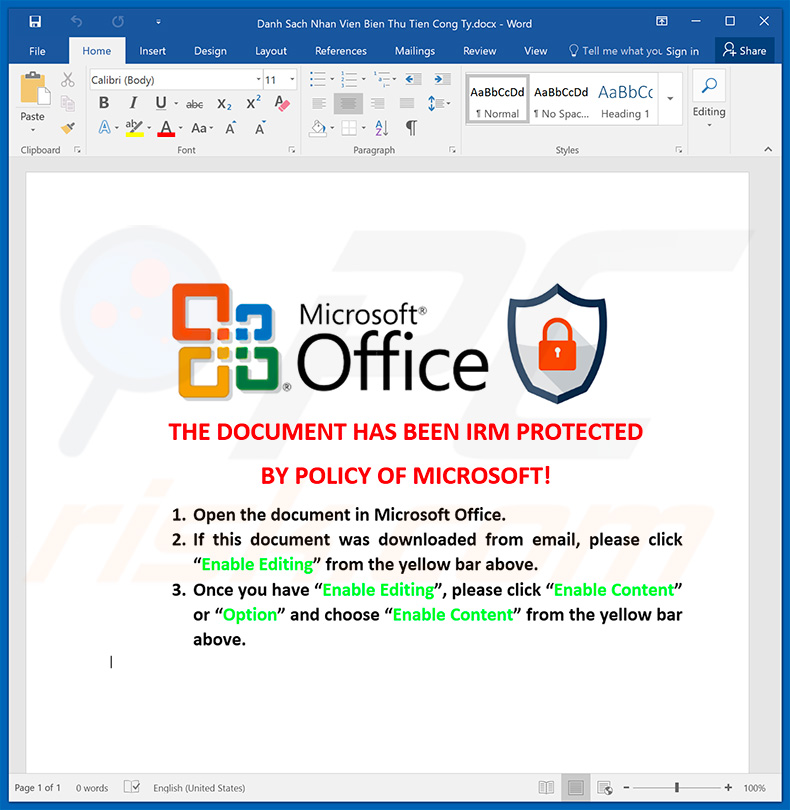

Kampanie spamowe się różnią i często zależą od lokalizacji odbiorców. Na przykład jedna z kampanii spamowych skierowanych na Wietnam wysyła załącznik o nazwie "Danh Sach Nhan Vien Bien Thu Tien Cong Ty.docx", który z grubsza oznacza "Lista pracowników morskich.docx". Inna kampania spamowa skierowana do rosyjskich użytkowników dostarcza załącznik o nazwie "Изменения в системе безопасности.doc Visa payWave.doc", który z grubsza oznacza "Zmiany bezpieczeństwa Visa payWave.doc". Otwarty załącznik zawiera zachętę do "Włączenia edycji" (tzn. włączenia makr). Ważniejsze jest to, że po otwarciu załącznik natychmiast uruchamia w systemie szereg poleceń PowerShell. Łączą się one ze zdalnym serwerem i po wykonaniu szeregu czynności ostatecznie pobierają i instalują w systemie Cobalt Strike. To narzędzie umożliwia cyberprzestępcom zdalne wykonywanie różnych złośliwych działań (np. przesyłanie/pobieranie plików, zapisywanie naciśnięć klawiszy itp.). Poniżej znajduje się pełna lista funkcji. Tak czy inaczej, obecność Cobalt Strike może powodować wiele problemów. Przede wszystkim cyberprzestępcy mogą wprowadzać do systemu różne wirusy (np. trojany, ransomware itd.). Ponadto, mogą łatwo ukraść różne dane osobiste (w tym konta), zapisując naciśnięcia klawiszy. Oszuści mogą uzyskać dostęp do banku, sieci społecznościowej, poczty elektronicznej i innych kont, a tym samym ukraść tożsamość i pieniądze ofiary. W związku z tym użytkownicy, którzy zainstalowali Cobalt Strike na swoich komputerach, ponoszą ogromne ryzyko. Jeśli niedawno otworzyłeś którykolwiek ze wspomnianych powyżej (lub podobnych) załączników do wiadomości e-mail, natychmiast zeskanuj system sprawdzonym oprogramowaniem antywirusowym/antyspyware i wyeliminuj wszystkie wykryte zagrożenia.

| Nazwa | Wirus Cobalt Strike |

| Typ zagrożenia | Trojan, wirus kradnący hasła, bankowe malware, spyware |

| Objawy | Trojany są zaprojektowane do podstępne infiltracji komputera ofiary oraz pozostawania cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych konkretnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, złamane oprogramowanie. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary został dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jest wiele wirusów rozpowszechnianych za pomocą kampanii spamowych e-mail. Lista przykładów obejmuje (ale nie ogranicza się do) FormBook, TrickBot, Hancitor, Ursnif, Emotet, Adwind i AZORult. Wirusy te są tworzone przez różnych cyberprzestępców, a ich zachowanie może się różnić. Jednak wszystkie mają jedną wspólną cechę: stanowią ogromne zagrożenie dla prywatności użytkowników, a także dla bezpieczeństwa komputerowego i finansowego. Z tych powodów najważniejsze jest ich wyeliminowanie.

W jaki sposób Cobalt Strike przeniknęło do mojego komputera?

Jak wspomniano powyżej, Cobalt Strike jest dystrybuowany za pomocą kampanii spamowych e-mail. Oszuści wysyłają e-maile do setek tysięcy użytkowników. Zawierają one zwodnicze wiadomości zachęcające do otwarcia załączonego pliku (dokumentu Microsoft Word). Jednak powoduje to infekcję złośliwym oprogramowaniem. Jest to bardzo popularna technika dystrybucji malware. Jednak załącznik nie zawsze jest dokumentem MS Office. Może być również plikiem JavaScript, PDF, archiwum, plikiem wykonywalnym itd. Tak czy inaczej, wszystkie te infekcje nie mogą wystąpić bez ingerencji użytkownika. Sam użytkownik musi wywołać infekcję, otwierając załączony dokument. Dlatego też brak wiedzy i nieostrożne zachowanie użytkowników są głównymi przyczynami infekcji komputerowych. Powinniśmy wspomnieć, że niektóre wirusy są rozsyłane za pomocą fałszywych narzędzi do aktualizacji oprogramowania, luk oprogramowania, trojanów i nieoficjalnych źródeł pobierania oprogramowania. Fałszywe aktualizacje oprogramowania infekują komputery, wykorzystując błędy/wady nieaktualnego oprogramowania lub po prostu pobierając i instalując malware zamiast faktycznych aktualizacji/poprawek. Narzędzia do łamania zabezpieczeń zezwalają użytkownikom na bezpłatne aktywowanie oprogramowania. Jednak często zamiast tego wprowadzają złośliwe oprogramowanie do systemu - funkcja crackowania jest zwykłym przebraniem. Trojany są zaprojektowane do powodowania infekcji sieciowych - infiltrują komputery i kontynuują wprowadzanie dodatkowego malware. Zewnętrzne źródła pobierania (sieci peer-to-peer [P2P], strony z bezpłatnymi plikami do pobrania, bezpłatne witryny hostujące pliki itp.) są używane do prezentowania wirusów jako legalnego oprogramowania. W ten sposób oszuści nakłaniają użytkowników do samodzielnego pobierania i instalowania malware.

Jak uniknąć instalacji złośliwego oprogramowania?

Aby temu zapobiec, użytkownicy muszą zachować szczególną ostrożność podczas przeglądania Internetu, a także pobierania, instalowania i aktualizowania oprogramowania. Zawsze dokładnie analizuj każdy otrzymany załącznik e-mail. Jeśli plik (lub dołączony link) wydaje się nieistotny i/lub nadawca wygląda podejrzanie, nie otwieraj go. Pobieraj aplikacje wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Zewnętrzne narzędzia pobierania/instalacji często zawierają nieuczciwe aplikacje, dlatego nigdy nie należy z nich korzystać. Nie należy również używać nielegalnego oprogramowania, ponieważ jest to nie tylko łamanie zabezpieczeń, uważanych za prawo cybernetyczne, ale użytkownicy często też instalują złośliwe oprogramowanie zamiast aktywować pożądane. Zdecydowanie zalecamy bieżące aktualizowanie zainstalowanych aplikacji. Aby to osiągnąć, użytkownicy powinni jednak używać wyłącznie wbudowanych funkcji lub narzędzi dostarczanych przez oficjalnego programistę. Zdecydowanie zalecamy również posiadanie zainstalowanego i uruchomionego renomowanego oprogramowania antywirusowego/antyspyware - narzędzia te są bardzo przydatne, jeśli chodzi o bezpieczeństwo komputera, ponieważ bardzo często wykrywają i eliminują malware, zanim wyrządzone zostaną jakiekolwiek szkody. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące złośliwe oprogramowanie.

Lista funkcji oferowanych przez Cobalt Strike:

- Wykonywanie poleceń

- Ruch boczny

- Zapisywanie naciśnięć klawiszy

- Mimikatz

- Skanowanie portów

- Eskalacja uprawnień

- Serwer proxy SOCKS

- Przesyłanie/pobieranie plików

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Cobalt Strike?

- KROK 1. Manualne usuwanie malware Cobalt Strike.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję