Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest Nitrokod?

Nitrokod to złośliwy program, który działa jako narzędzie otwierania tylnych drzwi dla malware do wydobywania kryptowalut. W chwili pisania tego tekstu Nitrokod został zaprojektowany do infekowania systemów górnikiem kryptowaluty XMRIG.

Warto zauważyć, że Nitrokod był aktywnie rozsyłany za pośrednictwem złośliwych aplikacji podszywających się pod legalne oprogramowanie, z powodzeniem za pośrednictwem strojanizowanej aplikacji przedstawianej jako Google Translate na pulpit. Według Check Point Research, Nitrokod jest używany przez tureckojęzycznych cyberprzestępców i zainfekował urządzenia w jedenastu krajach.

Przegląd malware Nitrokod

Nitrokod to wyrafinowane malware. Posiada zdolności antydetekcyjne i wykorzystuje taktykę uników. W kampaniach Nitrokod warta uwagi jest długość łańcucha infekcji. Od początkowej instalacji złośliwej aplikacji dopiero po kilku tygodniach program może porzucić swój ostatni ładunek - koparkę kryptowalut XMRIG. Jest to doskonała technika antyanalizy, ponieważ żaden program prawdopodobnie nie będzie działał tak długo w środowiskach Sandbox.

Nitrokod może również wykryć, czy działa na maszynach wirtualnych i czy infiltrowany system ma zainstalowane określone programy antywirusowe. Jeśli któryś z nich zostanie wykryty – program może zaprzestać działania i usunąć jego ślady. Dodatkowo to narzędzie otwierania tylnych drzwi może uniknąć wykrycia przez program Microsoft Defender.

Nitrokod zbiera również ogólne dane urządzenia i szczegóły ważne dla zamierzonych procesów kopania kryptowalut (np. CPU etc.).

Jak wspomniano wcześniej, celem tego programu jest infekowanie urządzeń malware do kopania kryptowalut XMRIG. Koparki kryptowalut są zaprojektowane do nadużywania zasobów systemowych w celu wygenerowania (wydobycia) kryptowaluty. Zasadniczo proces ten polega na rozwiązywaniu problemów matematycznych za pomocą komputerów.

Malware wykopujące kryptowaluty może bardzo obciążać urządzenia. Potencjalnie do tego stopnia, że system przestanie odpowiadać, ulegnie awarii, a nawet wygeneruje wystarczającą ilość ciepła, aby trwale uszkodzić sprzęt urządzenia. XMRIG wydobywa kryptowalutę Monero (XMR).

Podsumowując, infekcje Nitrokod mogą powodować zmniejszenie wydajności lub awarię systemu, utratę danych, uszkodzenie sprzętu i straty finansowe.

Jeśli podejrzewasz, że twój system jest zainfekowany Nitrokodem (lub innym malware), zdecydowanie zalecamy skorzystanie z programu antywirusowego, aby je natychmiast usunąć.

| Nazwa | Wirus Nitrokod |

| Typ zagrożenia | Trojan, koparka kryptowalut, górnik kryptowalut, malware koparki. |

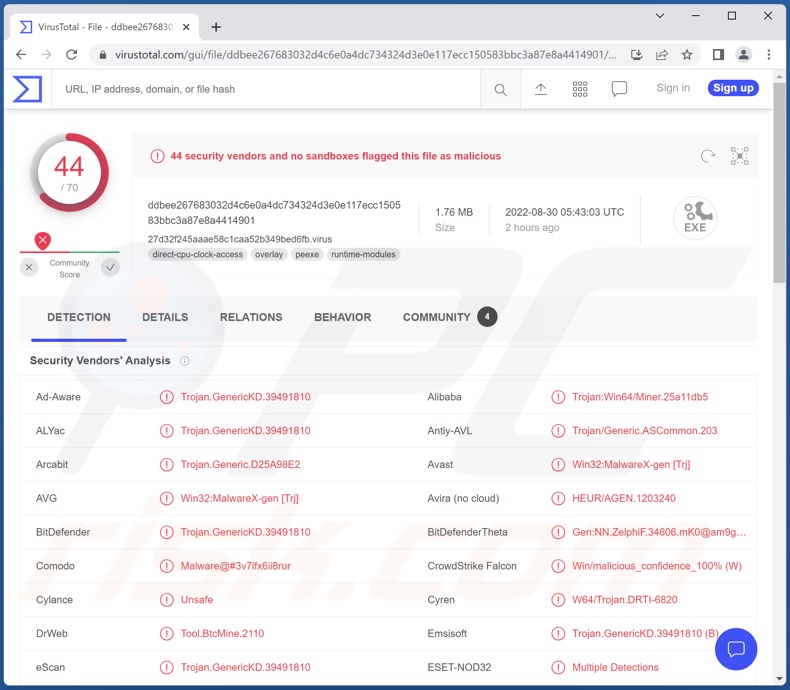

| Nazwy wykrycia | Avast (Win32:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.39491810), ESET-NOD32 (wiele wykryć), Kaspersky (Trojan.Win32.Miner.bbeur), Microsoft (Trojan:Win64/DisguisedXMRigMiner), Pełna lista wykrycia (VirusTotal) |

| Ładunek | Koparka kryptowaluty XMRIG |

| Objawy | Znacznie obniżona wydajność systemu, zużycie zasobów procesora. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Zmniejszona wydajność komputera, awaria systemu, trwała utrata danych, uszkodzenie sprzętu, straty finansowe, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady narzędzi otwierania tylnych drzwi i malware do wydobywania kryptowaluty

Przeanalizowaliśmy niezliczone próbki malware, a TeamBot, GootLoader, Saitama to kilka przykładów złośliwego oprogramowania zdolnego do wywoływania infekcji łańcuchowych, a Kratos Silent Miner, Eternity, Sapphire - koparek kryptowalut.

Złośliwe programy mogą mieć różne funkcje w różnych kombinacjach. Jednak niezależnie od tego, jak działa malware, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika.

Jak Nitrokod dostało się na mój komputer?

Malware Nitrokod było aktywnie rozsyłane pod przykrywką różnych autentycznych i legalnie brzmiących aplikacji. Obserwowane przypadki obejmują Google Translate Desktop, Yandex Translate Desktop, Microsoft Translator Desktop, MP3 Download Manager, YouTube Music Desktop itp.

Warto zauważyć, że choć wielu używa nazw legalnych produktów – niektóre nie mają prawdziwych odpowiedników (np. nie ma aplikacji na pulpit dla Tłumacza Google). Zwykle aplikacje rozsyłające malware nie działają. Jednak niektóre z tych dystrybuujących Nitrokod wykazywały obiecane funkcje. Aplikacje Nitrokod były promowane na różnych stronach z bezpłatnym oprogramowaniem.

Należy wspomnieć, że malware jest rozpowszechniane przy użyciu różnych metod, np. niewiarygodnych źródeł pobierania (witryn z bezpłatnym oprogramowaniem do pobrania i bezpłatnym hostingiem plików, sieci udostępniania P2P itp.), pobrań drive-by (ukrytych/oszukańczych), oszustw internetowych, złośliwych załączników/linków w e-mailach i wiadomościach spamowych, narzędzi do nielegalnej aktywacji oprogramowania („pirackich"), fałszywych aktualizacji, złośliwych reklam itd.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy sprawdzanie oprogramowania i pobieranie go wyłącznie z oficjalnych/zweryfikowanych kanałów. Ponadto wszystkie programy muszą być aktywowane i aktualizowane za pomocą oryginalnych narzędzi, ponieważ nielegalne narzędzia aktywacyjne („pirackie") i aktualizatory stron trzecich mogą zawierać malware.

Zalecamy ostrożność podczas przeglądania sieci, ponieważ oszukańcze i złośliwe produkty zwykle wydają się uzasadnione i nieszkodliwe. Innym zaleceniem jest zachowanie ostrości wobec poczty przychodzącej. Nie należy otwierać załączników i linków zawartych w podejrzanych e-mailach i wiadomościach, ponieważ może to spowodować infekcję systemu.

Musimy podkreślić, jak ważne jest posiadanie zainstalowanego i regularnie aktualizowanego niezawodnego programu antywirusowego. Programy bezpieczeństwa muszą być używane do wykonywania regularnych skanów systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Nitrokod?

- KROK 1. Manualne usuwanie malware Nitrokod.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Nitrokod. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Większość szkodliwych programów można usunąć bez uciekania się do tak drastycznych środków.

Jakie są największe problemy, jakie może powodować malware Nitrokod?

Nitrokod jest przeznaczony do infekowania systemów koparką kryptowaluty XMRIG. Ten program wykorzystuje zasoby systemowe do generowania kryptowaluty. Dlatego te infekcje mogą prowadzić do zmniejszenia wydajności lub awarii systemu, utraty danych, uszkodzenia sprzętu i strat finansowych.

Jaki jest cel malware Nitrokod?

Zwykle szkodliwe programy są wykorzystywane do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać to oprogramowanie do wyrządzania krzywdy, przeprowadzania osobistych wendet, zakłócania procesów (np. stron internetowych, usług, firm, instytucji itp.), a nawet przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak malware Nitrokod przeniknęło do mojego komputera?

Zaobserwowano, że Nitrokod jest rozsyłany pod przykrywką legalnie brzmiących aplikacji i za pośrednictwem oryginalnego strojanizowanego oprogramowania, które było promowane na stronach z bezpłatnym oprogramowaniem.

Ogólnie rzecz biorąc, najczęstsze metody dystrybucji złośliwego oprogramowania to: niewiarygodne źródła pobierania (np. nieoficjalne witryny i strony z bezpłatnym hostingiem plików, sieci wymiany peer-to-peer itp.), poczta spamowa, pobrania drive-by, oszustwa internetowe, narzędzia nielegalnej aktywacji programów („pirackie"), fałszywe aktualizacje i złośliwe reklamy. Niektóre złośliwe programy mogą również samodzielnie rozsyłać się poprzez sieci lokalne i wymienne urządzenia pamięci masowej (np. zewnętrzne dyski twarde, dyski flash USB itp.).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji malware. Należy podkreślić, że przeprowadzenie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wysokiej klasy złośliwe oprogramowanie ma tendencję do ukrywania się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję