Jak usunąć złośliwe oprogramowanie ApolloShadow z systemu operacyjnego

TrojanZnany również jako: ApolloShadow virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie ApolloShadow?

ApolloShadow to nazwa złośliwego programu, który został zaobserwowany podczas cyberkampanii szpiegowskich. Jest to specjalnie stworzone złośliwe oprogramowanie wykorzystywane przez grupę cyberprzestępców o nazwie „Secret Blizzard”. Uważa się, że grupa ta jest częścią FSB (Federalnej Służby Bezpieczeństwa Federacji Rosyjskiej). Secret Blizzard jest powiązany z podmiotami śledzonymi jako ATG26, Blue Python, Snake, Turla, Uroburos, VENOMOUS BEAR, Waterbug i Wraith.

Złośliwe oprogramowanie ApolloShadow jest wykorzystywane w trwających kampaniach, które rozpoczęły się co najmniej w 2024 r. Działania te są skierowane przeciwko podmiotom dyplomatycznym i innym wrażliwym operacjom z siedzibą w Moskwie. Nie jest wykluczone, że kampanie ApolloShadow będą się rozszerzać.

Omówienie złośliwego oprogramowania ApolloShadow

ApolloShadow to niestandardowe złośliwe oprogramowanie wykorzystywane przez rosyjską grupę cyberprzestępczą wspieraną przez państwo, znaną jako „Secret Blizzard”. Kampanie rozpowszechniające to złośliwe oprogramowanie opierały się na technice AiTM (Adversary-in-The-Middle). AiTM to metoda, w której przeciwnik umieszcza się pomiędzy dwiema (lub więcej) sieciami, aby ułatwić sobie dalsze działania (np. dostarczanie złośliwego oprogramowania). Technika ta nie jest nowością dla Secret Blizzard, ponieważ grupa ta stosowała podobne taktyki w starszych kampaniach skierowanych przeciwko ministerstwom spraw zagranicznych krajów Europy Wschodniej.

W najnowszych kampaniach ApolloShadow, których celem było naruszenie bezpieczeństwa podmiotów dyplomatycznych, ambasad zagranicznych i innych organizacji o wysokim stopniu wrażliwości w Moskwie, atak AiTM miał miejsce na poziomie dostawcy usług internetowych (Internet Service Provider).

Mówiąc dokładniej, urządzenie, które było celem ataku, zostało umieszczone za portalem przechwytującym, a następnie uruchomiono usługę Windows Test Connectivity Status Indicator – jednak zamiast otworzyć odpowiednią stronę w przeglądarce, ofiara została przekierowana do domeny kontrolowanej przez atakującego. Ponieważ łańcuch infekcji ApolloShadow opiera się na instalacji certyfikatu głównego, jest wysoce prawdopodobne, że otwarta strona internetowa ma na celu nakłonienie użytkownika do jego zainstalowania (np. poprzez wyświetlenie błędu weryfikacji certyfikatu). Jednym ze znanych przebrań certyfikatu głównego był Kaspersky Anti-Virus.

Podejrzewa się, że infekcje ApolloShadow umożliwiają ataki typu TLS/SSL stripping, w których przeglądarki są zmuszane do łączenia się ze stronami internetowymi z pominięciem zabezpieczeń, takich jak szyfrowanie SSL. W takim przypadku złośliwe oprogramowanie byłoby w stanie uzyskać dostęp do większości aktywności przeglądania ofiary, a także do niektórych tokenów i poświadczeń.

Aby rozszerzyć zakres tej kampanii na poziom dostawców usług internetowych, atakowane podmioty korzystały z lokalnych rosyjskich usług internetowych/telekomunikacyjnych, a Secret Blizzard jest podmiotem stanowiącym zagrożenie wspieranym przez państwo.

Pobierając/instalując certyfikat główny, ofiara wprowadza ApolloShadow do urządzenia. Złośliwe oprogramowanie rozpoczyna swoją działalność od zebrania odpowiednich informacji o urządzeniu, w tym danych sieciowych i adresu IP.

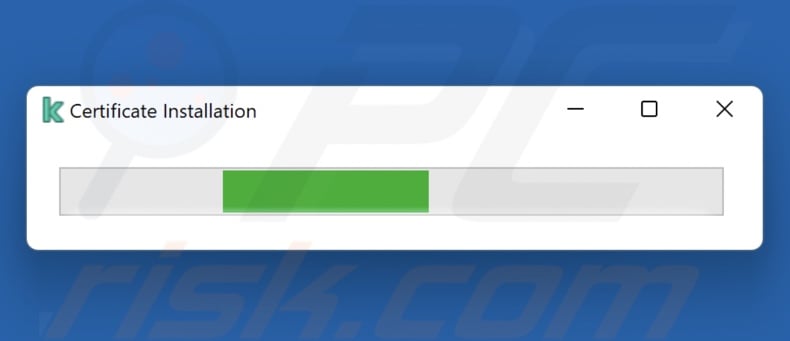

Program ten stara się uzyskać uprawnienia administratora, a jeśli konto użytkownika ich nie posiada, wyświetla się okno dialogowe UAC (Kontrola konta użytkownika). Okno to prosi o zainstalowanie certyfikatu głównego. W zaobserwowanych atakach plik do zainstalowania nosił nazwę „CertificateDB.exe” i, jak wspomniano wcześniej, był przedstawiany jako instalator programu Kaspersky. Złośliwe oprogramowanie może wyświetlać okno z informacją, że certyfikaty są instalowane.

Po pomyślnym podwyższeniu uprawnień ApolloShadow umożliwia wykrycie urządzenia w sieci. Może również użyć jednej z dwóch metod, aby osłabić zaporę ogniową i umożliwić udostępnianie plików. Przeglądarki oparte na Chromium akceptują certyfikat ApolloShadow jako zaufany, natomiast złośliwy program musi zmodyfikować preferencje przeglądarki Mozilla Firefox, aby uniknąć odrzucenia certyfikatu.

Dodatkowo ApolloShadow tworzy nowe konto administratora (nazwane „UpdatusUser” w znanych infekcjach) z nieograniczonym, zakodowanym na stałe hasłem (bez daty wygaśnięcia) – w ten sposób złośliwe oprogramowanie zapewnia sobie stały dostęp.

ApolloShadow jest wykorzystywany do cyber szpiegostwa, a zakres szkód, jakie może wyrządzić to złośliwe oprogramowanie, zwłaszcza że może pozostawać ukryte przez dłuższy czas, nie może być dokładnie oszacowany. Niezależnie od tego, ten złośliwy program stanowi poważne zagrożenie, zwłaszcza biorąc pod uwagę, że jest wykorzystywany w atakach o podłożu politycznym/geopolitycznym.

| Nazwa | ApolloShadow virus |

| Typ zagrożenia | Trojan, oprogramowanie szpiegujące. |

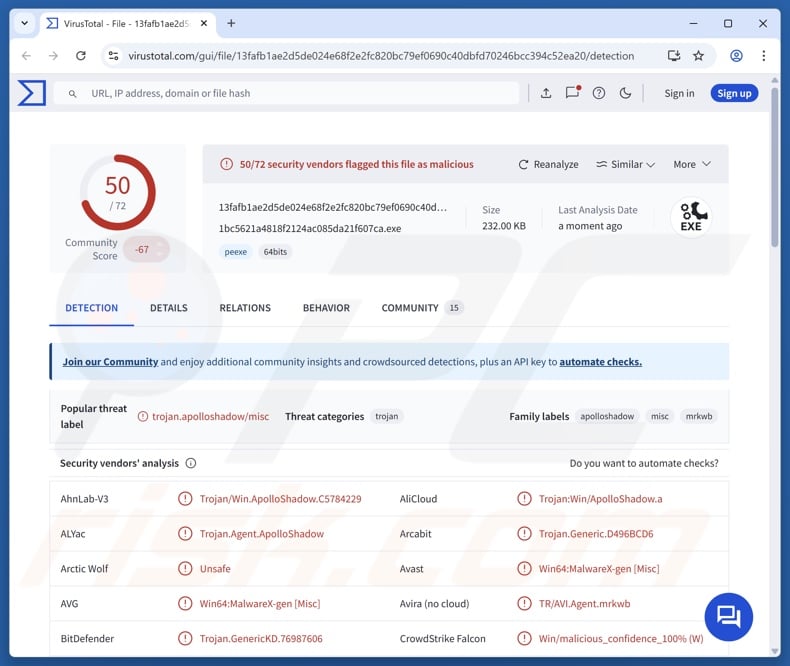

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.76987606), ESET-NOD32 (Win64/Turla.CY), Kaspersky (Trojan.Win64.ApolloShadow.a), Microsoft (Trojan:Win64/ApolloShadow.A!dha), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowane” oprogramowanie. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady złośliwego oprogramowania wykorzystywanego w cyber szpiegostwie

Opublikowaliśmy informacje na temat tysięcy złośliwych programów, takich jak Shadowpad, TONEINS, RomCom, i HyperBro to tylko kilka z naszych artykułów dotyczących programów wykorzystywanych w cyberatakach szpiegowskich.

Złośliwe oprogramowanie to szerokie pojęcie obejmujące oprogramowanie, które może mieć różne szkodliwe funkcje, od kradzieży danych po szyfrowania plików w celu uzyskania okupu.

Oczywiście oprogramowanie to jest szeroko stosowane w atakach o podłożu politycznym i geopolitycznym. Jednak najczęstszym powodem jest zysk finansowy. Inne motywy to zakłócanie procesów (np. stron internetowych, usług, firm, instytucji itp.) , atakujący szukający rozrywki lub realizujący osobiste porachunki oraz haktywizm.

Należy podkreślić, że niezależnie od tego, jak działa złośliwe oprogramowanie i do jakich celów jest wykorzystywane, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być natychmiast eliminowane po wykryciu.

W jaki sposób ApolloShadow przeniknął do mojego komputera?

Podmioty interesujące grupę Secret Blizzard, które korzystają z lokalnych rosyjskich dostawców usług internetowych, są niezwykle podatne na najnowszą kampanię ApolloShadow, która łączy również taktyki inżynierii społecznej w celu ułatwienia infekcji.

Jednak to złośliwe oprogramowanie może być rozprzestrzeniane przy użyciu innych technik. Techniki socjotechniczne i phishing są standardowymi metodami rozprzestrzeniania złośliwego oprogramowania.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest rozpowszechniane za pośrednictwem trojanów typu backdoor/loader trojanów, drive-by (ukrytych/zwodniczych) pobrań, niewiarygodnych kanałów pobierania (np. nieoficjalnych i bezpłatnych stron internetowych hostujących pliki, sieci wymiany plików peer-to-peer itp.), oszustw internetowych, złośliwych załączników/linków w spamie (np. e-mailach, prywatnych wiadomościach/wiadomościach bezpośrednich, postach w mediach społecznościowych itp. ), złośliwe reklamy, nielegalne narzędzia do aktywacji oprogramowania („cracki”) oraz fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. zewnętrzne dyski twarde, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ze względu na szczególny charakter kampanii ApolloShadow, zaleca się, aby w celu zmniejszenia ryzyka zapewnić bezpieczne przekierowanie ruchu sieciowego przez szyfrowany tunel. Ruch musi być przekierowany do zaufanej sieci lub usługi VPN (wirtualnej sieci prywatnej), która nie jest kontrolowana ani powiązana z potencjalnie wrogimi stronami trzecimi.

Inne ogólne zalecenia obejmują sprawdzanie oprogramowania i pobieranie go wyłącznie z oficjalnych/zweryfikowanych źródeł. Wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Ponadto zalecamy zachowanie czujności podczas przeglądania stron internetowych, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Należy zachować ostrożność w przypadku przychodzących wiadomości e-mail i innych wiadomości. Nie wolno otwierać załączników ani linków zawartych w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być złośliwe.

Niezwykle ważne jest zainstalowanie niezawodnego programu antywirusowego i regularne aktualizowanie go. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Zrzut ekranu wyskakującego okienka wyświetlanego przez ApolloShadow podczas instalacji:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest ApolloShadow?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania ApolloShadow.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą Menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz „Ustawienia” z wyników wyszukiwania. Kliknij „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie w menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie w ekranie ustawień uruchamiania. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie kliknij przycisk „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe. p>

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe. p>

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, najlepiej jest zapobiegać infekcji, niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem ApolloShadow. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga tak drastycznych środków.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie ApolloShadow?

Zagrożenia związane z infekcją zależą od możliwości złośliwego programu i celów atakujących. ApolloShadow to niestandardowe złośliwe oprogramowanie wykorzystywane przez rosyjską organizację wspieraną przez państwo, nazwaną „Secret Blizzard”. Wykorzystywano je do ataków na ambasady i placówki dyplomatyczne z siedzibą w Moskwie. Tego rodzaju cyberataki szpiegowskie niosą ze sobą jeszcze większe ryzyko niż ataki złośliwego oprogramowania wysokiego ryzyka, takie jak poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania ApolloShadow?

Jak wspomniano powyżej, ApolloShadow było wykorzystywane do cyber szpiegostwa. Jednak ataki motywowane politycznie i geopolitycznie nie są jedynym rodzajem ataków. Najczęstszym powodem infekcji złośliwym oprogramowaniem jest zysk, ale złośliwe oprogramowanie jest również wykorzystywane dla rozrywki, realizacji osobistych zemst, zakłócania procesów (np. stron internetowych, usług, firm itp.) oraz haktywizmu.

W jaki sposób złośliwe oprogramowanie ApolloShadow przeniknęło do mojego komputera?

W najnowszych kampaniach łańcuch infiltracji ApolloShadow opierał się na technice AiTM na poziomie dostawcy usług internetowych, dlatego ofiary korzystające z lokalnych rosyjskich dostawców usług internetowych były szczególnie narażone.

Ogólnie rzecz biorąc, najczęściej stosowane metody rozprzestrzeniania złośliwego oprogramowania obejmują: pobieranie drive-by, trojany, spam, złośliwe reklamy, oszustwa internetowe, podejrzane kanały pobierania (np. strony internetowe z bezpłatnym oprogramowaniem i bezpłatnym hostingiem plików, sieci wymiany plików peer-to-peer itp.), fałszywe aktualizatory i nielegalne narzędzia do aktywacji oprogramowania („cracking”). Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez lokalne sieci i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner został zaprojektowany do skanowania systemów i eliminowania wszelkiego rodzaju zagrożeń. Jest w stanie wykrywać i usuwać większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ zaawansowane złośliwe programy mają tendencję do ukrywania się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję