Instrukcje usuwania programó należących do rodziny malware Eternity

TrojanZnany również jako: Wirus Eternity

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware Eternity?

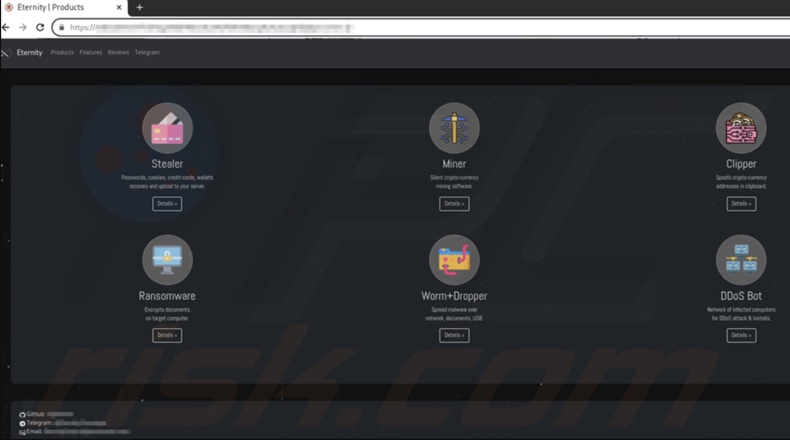

Odkryta przez Cyble Research Labs, Eternity to nazwa rodziny złośliwego oprogramowania. Jest ono aktywnie sprzedawane w sieci. Programiści Eternity używają usługi Telegram IM (wiadomości błyskawicznych) do sprzedawania swoich złośliwych produktów, a także zapewniania wsparcia i dostosowywania swoim kupującym. Telegram może być również wykorzystany przez osoby atakujące wykorzystujące programy Eternity jako serwer C&C (zarządzania i kontroli) i narzędzie do dystrybucji.

Obecnie ta rodzina złośliwego oprogramowania składa się ze złodzieja, robaka, koparki, clippera, ransomware i bota DDoS.

Przegląd malware Eternity

W czasie badań programiści Eternity aktywnie aktualizują i wspierają swoje oprogramowanie. W związku z tym, oprócz tego, że te programy można dostosowywać, infekcje mogą się różnić w zależności od ofiary. Przykładowo, cyberprzestępcy kupujący złośliwy program mogą zdecydować się na włączenie funkcji AntiVM do swojej kompilacji, które umożliwiają malware wykrycie, czy jest uruchamiane w środowisku wirtualnym.

Warto zauważyć, że złośliwe programy Eternity mają tendencję do bycia lekkimi (małymi rozmiarami), co w mniejszym stopniu obciąża systemy i zapewnia, że wykrycie z powodu poważnego spadku wydajności systemu byłoby mało prawdopodobnym scenariuszem.

Jak wspomniano we wstępie, wiele szkodliwych programów należy do rodziny malware Eternity. Złodzieje to rodzaj oprogramowania zaprojektowanego do wydobywania i eksfiltracji danych z zainfekowanej maszyny i zainstalowanych aplikacji. Złodziej Eternity może uzyskać następujące informacje z systemów — Credential Manager, Vault i hasła sieciowe.

Ten program jest również skierowany do różnych aplikacji: przeglądarek, menedżerów haseł, klientów poczty e-mail, komunikatorów, portfeli kryptowalutowych offline (zimnych portfeli), rozszerzeń kryptowalutowych przeglądarek, VPN, FTP i aplikacji związanych z grami (pełna lista). Z przeglądarek może wyodrębnić - internetowe pliki cookie, tokeny dostępu, historie przeglądania, zakładki, dane autouzupełniania, hasła, numery kart kredytowych itp.

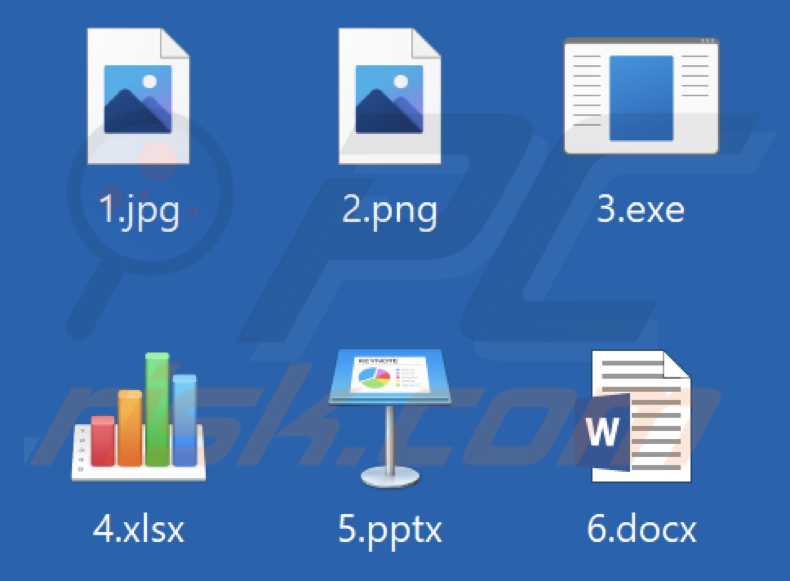

Złośliwe oprogramowanie sklasyfikowane jako robak rozsyła się poprzez zainfekowane urządzenia za pośrednictwem plików, sieci i wymiennych urządzeń pamięci masowej. Robak Eternity działa również jako dropper – tj. infekuje zawartość złośliwym ładunkiem. Robak ten może rozsyłać się za pośrednictwem lokalnych plików (lista rozszerzeń), udostępnień dokonanych w sieci lokalnej, dysków w chmurze, dysków flash USB, zgodnych projektów Python oraz spamu w komunikatorach do kanałów i kontaktów ofiar.

Koparki kryptowalutowe to programy, które wykorzystują zasoby systemowe do generowania kryptowalut. Według materiałów promocyjnych koparka Eternity jest lekka, nie obciąża zainfekowanego systemu, może być niewidoczna w Menedżerze zadań Windows i automatycznie uruchamia się ponownie, jeśli jej proces zostanie przerwany. Koparka Eternity ma na celu generowanie kryptowaluty Monero, ale możliwe jest, że w przyszłości będzie kopać inne kryptowaluty.

Clippery zastępują dane skopiowane do schowka systemowego (bufor kopiuj-wklej). Clipper Eternity wykrywa, kiedy ofiara kopiuje adres portfela kryptowalutowego Bitcoin, Bitcoin Cash, Litecoin lub Zcash do schowka i zastępuje go adresem należącym do atakujących. Dlatego też, gdy ofiara dokonuje transakcji wychodzącej – kryptowaluta jest przesyłana cyberprzestępcom, a nie zamierzonemu odbiorcy. Podobnie jak koparka Eternity, ten clipper jest lekki i można go ukryć w Menedżerze zadań.

Ransomware to rodzaj złośliwego oprogramowania, które generuje zyski poprzez okupy uzyskiwane poprzez szyfrowanie plików ofiar i/lub blokowanie ekranów ich urządzeń. Ransomware Eternity jest konfigurowalne i lekkie. więcej informacji można znaleźć w artykule na ten temat.

Boty DDoS to złośliwe programy zdolne do uruchamiania ataków typu Distributed Denial-of-Service (ataki DDoS) - w których komputer, sieć, witryna lub odpowiedzi usługi są naruszone lub przeciążone aż do awarii, co czyni je niedostępnymi dla prawdziwych użytkowników. W chwili pisania tego tekstu bot Eternity DDoS jest wciąż w fazie rozwoju.

Podsumowując, te infekcje mogą prowadzić do trwałej utraty danych, poważnych problemów prywatności, strat finansowych i kradzieży tożsamości. Jeśli podejrzewasz, że twój system jest już zainfekowany malware Eternity, zdecydowanie zalecamy skorzystanie z programu antywirusowego, aby go bezzwłocznie usunąć.

| Nazwa | Wirus Eternity |

| Typ zagrożenia | Złośliwe oprogramowanie, trojan, złodziej, robak, clipper, koparka kryptowalut, oprogramowanie ransomware, bot DDoS. |

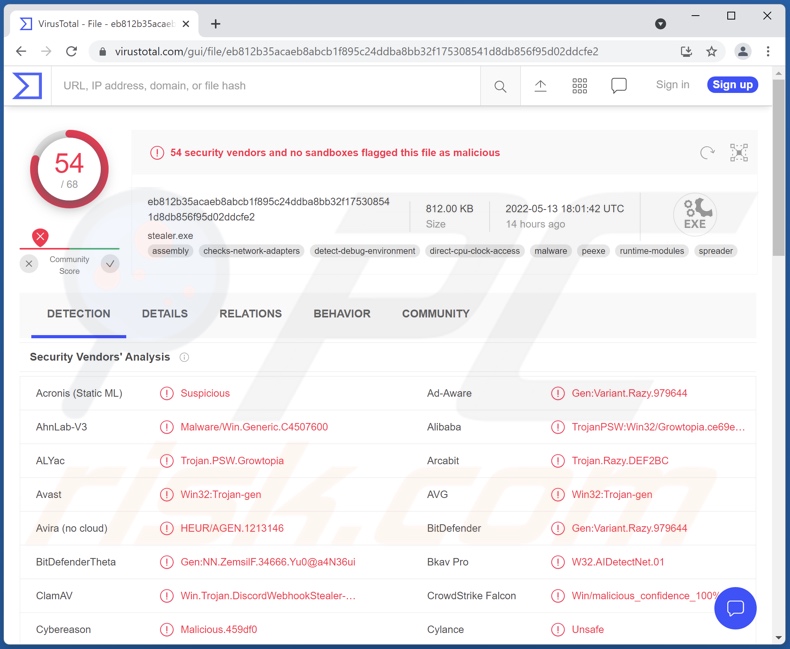

| Nazwy wykrycia (złodzieja) | Avast (Win32:Trojan-gen), Combo Cleaner (Gen:Variant.Razy.979644), ESET-NOD32 (wariant Win32/Packed.VMProtect.ACR), Kaspersky (HEUR:Trojan-PSW.MSIL.Growtopia.gen), Microsoft (Trojan:Win32/Skeeyah.A!rfn), Pełna lista wykrycia (VirusTotal) |

| Nazwy wykrycia (clippera) | Avast (Win32:PWSX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.48969991), ESET-NOD32 (wariant MSIL/ClipBanker.AAJ), Kaspersky (HEUR:Trojan-Banker.MSIL.ClipBanker.gen), Microsoft (Trojan:MSIL/ClipBanker.DI!MTB), Pełna lusta wykrycia (VirusTotal) |

| Nazwy wykrycia (ransomware) | Avast (Win32:Trojan-gen), Combo Cleaner (Gen:Variant.Bulz.171562), ESET-NOD32 (wariant MSIL/Filecoder.ADX), Kaspersky (HEUR:Trojan-Ransom.MSIL.Crypmod.gen), Microsoft (Ransom:MSIL/CryptoLocker.DF!MTB), Pełna lista wykrycia (VirusTotal) |

| Nazwy wykrycia (robaka) | Avast (Win32:DropperX-gen [Drp]), Combo Cleaner (Gen:Variant.Lazy.165364), ESET-NOD32 (wariant MSIL/TrojanDropper.Agent.F), Kaspersky (HEUR:Trojan.MSIL.Miner.gen), Microsoft (Trojan:MSIL/AgentTesla.DA!MTB), Pełna lista wykrycia (VirusTotal) |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, trwała utrata danych, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady podobnego malware

Przeanalizowaliśmy tysiące próbek malware, a Burmilla, Stealerium i 000 Stealer to tylko kilka przykładów złodziei, Phorpiex (Trik), Forbix, Stalk - robaków, Sapphire, Kratos Silent Miner, Muse - koparek kryptowalutowych, Allcome, Extended Clipper, Frost Clipper - clipperów, Kekpop, LockData, Errz - ransomware, a NetDooka, Little Thief, Spectre - programów zdolnych do wdrażania ataków DDoS.

Należy podkreślić, że niezależnie od sposobu działania malware, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego kluczowe znaczenie ma usunięcie wszystkich zagrożeń natychmiast po ich wykryciu.

Jak Eternity dostało się na mój komputer?

Ponieważ malware Eternity jest oferowane do sprzedaży zarówno na swojej stronie sieciowej Tor, jak i na Telegramie – to, w jaki sposób jest rozsyłane, zależy od cyberprzestępców, którzy go w tym czasie używali.

Robak Eternity jest zdolny do samodzielnego rozsyłania się za pośrednictwem sieci lokalnych, lokalnych plików, dysków flash USB, skompilowanych projektów Pythona, dysków w chmurze, a także spamu Telegram i Discord. Ten robak może również umieszczać złośliwe ładunki.

Złodziej Eternity atakuje wiadomości e-mail, komunikatory i inne konta społecznościowe – które mogą być również wykorzystywane do dalszej dystrybucji malware.

Ogólnie rzecz biorąc, najczęstsze metody rozsyłania malware obejmują: pobrania drive-by (ukryte i zwodnicze), złośliwe załączniki i linki w e-mailach/wiadomościach spamowych, podejrzane źródła pobierania (np. witryny z bezpłatnym oprogramowaniem i stron trzecich, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia aktywacji programów („łamania" zabezpieczeń), fałszywe aktualizacje i oszustwa internetowe.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy ostrożność w przypadku poczty przychodzącej. Nie należy otwierać załączników i linków zawartych w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ może to spowodować infekcję systemu.

Ponadto wszystkie pobrania muszą być wykonywane z oficjalnych i zweryfikowanych kanałów. Innym zaleceniem jest, aby zawsze aktywować i aktualizować oprogramowanie za pomocą narzędzi zapewnionych przez legalnych programistów, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje mogą zawierać malware.

Musimy podkreślić znaczenie posiadania zainstalowanego i zaktualizowanego niezawodnego programu antywirusowego. Programy bezpieczeństwa muszą być używane do wykonywania regularnych skanów systemu oraz usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Zrzut ekranu pliku zaszyfrowanego przez ransomware Eternity (bez dodatkowego rozszerzenia):

Wygląd notatki z żądaniem okupu utworzonej przez ransomware Eternity (GIF):

Tekst prezentowany w tej wiadomości:

Eternity 2.0

All your files belong to us!

- files have been encrypted

The harddisks of your computer have been encrypted with an Military grade encryption algorithm.

1. Send us your ID and sendme.eternityraas at getyourfilesback_s@protonmail.com or at telegram @RecoverdataU

2. You will recieve a personal Monero for payment, payment rate is 800$

3. Once payment has been completed, send another email to us stating by `PAID`we will check to see if payment has been paid.

4. You will receive a text file with your KEY

WARNING:

*Do not interrupt the decryption process it only depend on the amount of file to decrypt.

*Do not attempt to decrypt your files with any software as it is obselete and will not work, and may cost you more to unlock your files.

*Do not change file names, mess with the files, or run decryption software as it will cost you more to unlock your files and there is a high chance you will lose your files forever.

*Do not send `PAID` to us without paying, price will rise for disobedience.The payment rate will increase by 500$ so be carefull

by Eternity group

Price: 800$ in Monero

Email: getyourfilesback_s@protonmail.com

Telegram: @RecoverdataU

Info: monero.org

ID: -

by Eternity group

Enter password

[Please decrypt them!]

Zrzut ekranu strony Tor wykorzystywanej do promowania malware Eternity:

Lista aplikacji obieranych za cel przez złodzieja Eternity:

- Przeglądarki (wybrane, +20 więcej): Chrome, Firefox, Edge, Chromium, Opera, Internet Explorer, Vivaldi itp.

- Menedżery haseł (wybrane, +10 więcej): 1Password, BitWarden, KeePass, LastPass, NordPass, RoboForm itp.

- Klienty poczty e-mail: FoxMail, Thunderbird, Outlook, MailBird, PostBox.

- Klienci komunikacyjni: Telegram, Discord, Pidgin, WhatsApp, Signal, RamBox.

- Portfele kryptowalutowe offline (portfele zimne):: Atomic, Binance, BitcoinCore, Coinomi, DashCore, DogeCore, Electrum, Exodus, Guarda, Jaxx, LiteCore, MoneroCore, Wasabi, Zcash.

- Rozszerzenia kryptowalutowe przeglądarki (wybrane, +30 więcej): BinanceChain, Coinbase Wallet, MetaMask.

- Klienci VPN (wirtualnej sieci prywatnej: AzireVPN, EarthVPN, NordVPN, OpenVPN, ProtonVPN, WindscribeVPN.

- Klienci FTP (Protokołu Przesyłania Plików: FileZilla, CoreFTP, CyberDuck, Snowflake, WinSCP.

- Oprogramowanie związane z grami: OBS (klucze do transmisji), Steam (sesje), Twitch (sesje).

Funkcje wykorzystywane przez robaka Eternity do samodzielnego rozsyłania się:

- Pliki lokalne - .EXE, .ZIP, .BAT, .JAR, .PY, .DOCX, .XLSX, .PPTX, .PDF, .PNG, .MP3, .MP4;

- Udziały w sieci lokalnej;

- Dyski flash USB;

- Dyski w chmurze - GoogleDrive, DropBox, OneDrive;

- Skompilowane projekty w Pythonie;

- Spam komunikacyjny - Telegram, Discord.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Eternity?

- KROK 1. Manualne usuwanie malware Eternity.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

In the advanced options menu select "Startup Settings" and click on the "Restart" button. In the following window you should click the "F5" button on your keyboard. This will restart W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Eternity. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, tak drastyczne środki nie są potrzebne do usunięcia malware Eternity.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie Eternity?

Eternity to nazwa rodziny malware, która obejmuje szkodliwe programy o różnych funkcjonalnościach. Zdolności złośliwego programu i cele cyberprzestępców dyktują zagrożenia, jakie stwarza infekcja. Podsumowując, wszystkie złośliwe programy Eternity mogą powodować zmniejszenie wydajności systemu, trwałą utratę danych, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel malware Eternity?

Zwykle złośliwe oprogramowanie jest wykorzystywane jako narzędzie do generowania przychodów. Jednak programy te mogą być również wykorzystywane do rozbawienia cyberprzestępców, zakłócania procesów (np. witryn, usług, firm itp.), przeprowadzania osobistych wendet, a nawet przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak malware Eternity przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozsyła się głównie poprzez pobrania drive-by, e-maile i wiadomości spamowe, nieoficjalne witryny i strony z bezpłatnym hostingiem plików, sieci udostępniania P2P, oszustwa internetowe, narzędzia do nielegalnej aktywacji programów („łamania" zabezpieczeń) i fałszywe aktualizacje. W szczególności robak Eternity (który może wstrzykiwać dodatkowe złośliwe programy) jest zdolny do samodzielnego rozsyłania się za pośrednictwem lokalnych plików, sieci lokalnych, wymiennych urządzeń pamięci masowej (dysków flash USB), dysków w chmurze, skompilowanych projektów Pythona i klientów komunikatorów.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Należy podkreślić, że uruchomienie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wyrafinowane malware zwykle ukrywa się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję