Jak rozpoznać takie oszustwa, jak e-mail phishingowy dotyczący beneficjenta/dziedziczenia

Phishing/OszustwoZnany również jako: Oszustwo beneficjenta/dziedziczenia

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe dotyczące beneficjenta/dziedziczenia?

Ogólnie rzecz biorąc, oszuści stojący za takimi oszustwami e-mailowymi, jak to, próbują oszukać odbiorców, aby uwierzyli, że są beneficjentami testamentu, polisy ubezpieczeniowej na życie itp. Oszuści proszą odbiorców o skontaktowanie się z nimi i podanie różnych informacji. W pewnym momencie odbiorcy są proszeni o uiszczenie opłaty manipulacyjnej lub opłaty za przelew.

Należy pamiętać, że oszuści wykorzystują nazwy istniejących, często znanych organizacji i firm, aby ich wiadomości wydawały się wiarygodne.

Więcej informacji na temat oszustwa e-mailowego beneficjenta/dziedziczenia

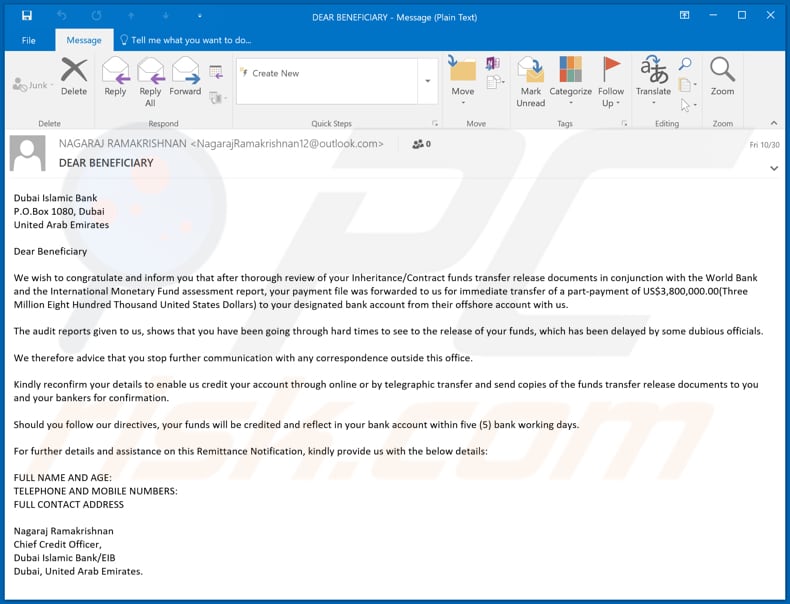

Istnieją co najmniej dwa warianty tego oszustwa e-mailowego. Jedna jest zamaskowana jako wiadomość o uwolnieniu środków, twierdząca, że odbiorca jest beneficjentem 3 800 000 000 dolarów.

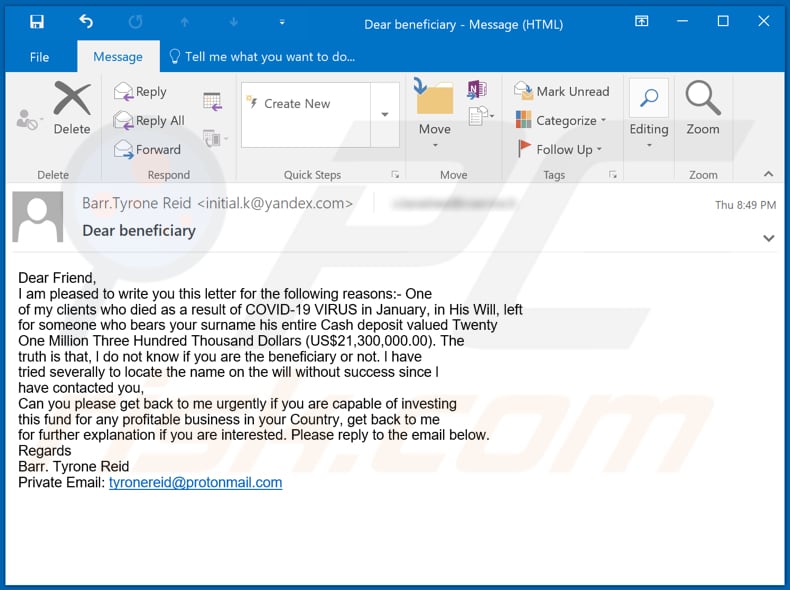

Kolejna jest zamaskowana jako wiadomość dotycząca testamentu osoby, która zmarła na COVID-19 i twierdząca, że odbiorca, który rzekomo ma identyczne nazwisko, jest beneficjentem 21 300 000 000 dolarów.

W większości przypadków, gdy odbiorcy kontaktują się lub odpowiadają oszustom stojących za tymi wiadomościami, są proszeni o podanie osobistych, poufnych informacji, takich jak dane karty kredytowej lub przelew środków (jako opłata manipulacyjna, opłata za przelew itp.).

Oznacza to, że oszuści próbują wyłudzić pieniądze lub poufne informacje, które mogą zostać wykorzystane do złośliwych celów (np. do dokonania nieuczciwych zakupów i transakcji oraz kradzieży tożsamości).

| Nazwa | Oszustwo e-mailowe Beneficiary/Inheritance |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe. |

| Fałszywe twierdzenie | Odbiorca jest uprawniony do otrzymania wypłat z testamentu lub polisy ubezpieczeniowej na życie. |

| Przebranie | Wiadomość z islamskiego banku w Dubaju. |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędną pisownią. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady podobnych oszustw

"Oszustwo e-mailowe United Nations Online Lotto", "Oszustwo e-mailowe USAA" i "Oszustwo e-mailowe You Received A Transfer In The Amount" to przykłady innych oszustw e-mailowych. Pamiętaj, że cyberprzestępcy mogą wykorzystywać e-maile do wyłudzania pieniędzy i poufnych informacji oraz rozpowszechniania malware (takiego jak Agent Tesla, Urnsif, TrickBot, Adwind etc.).

Jak kampanie spamowe infekują komputery?

Ransomware i inne infekcje malware są często rozsyłane za pośrednictwem kampanii spamowych, niewiarygodnych źródeł pobierania plików/oprogramowania, fałszywych narzędzi do aktualizacji oprogramowania (stron trzecich), trojanów i nieoficjalnych narzędzi aktywacji oprogramowania. Korzystając z malspamu, przestępcy wysyłają e-maile, do których dołączony jest złośliwy plik lub zawierające link do witryny umożliwiający pobranie złośliwego pliku.

Ich głównym celem jest nakłonienie odbiorców do uruchomienia pliku, który następnie infekuje komputer malware. Cyberprzestępcy zwykle dołączają dokument Microsoft Office, plik archiwum (ZIP, RAR), dokument PDF, plik wykonywalny (.exe) lub plik JavaScript i czekają, aż odbiorcy go otworzą.

Zwróć uwagę, że złośliwe dokumenty MS Office mogą instalować malware tylko wtedy, gdy użytkownicy włączą edycję/treść (polecenia makr). Jeśli jednak dokumenty są otwierane w wersjach MS Office sprzed 2010 roku, automatycznie instalują złośliwe oprogramowanie, ponieważ te starsze wersje nie zawierają trybu „Widoku chronionego".

Przykładami niewiarygodnych źródeł pobierania plików i oprogramowania są sieci peer-to-peer (klienci torrent), witryny z bezpłatnym hostingiem plików, witryny z bezpłatnym oprogramowaniem do pobrania i nieoficjalne witryny. Służą one do rozpowszechniania złośliwych plików, maskując je jako legalne i normalne.

Jednak gdy użytkownicy pobierają i otwierają (wykonują) pliki, nieumyślnie instalują malware. Fałszywe narzędzia do aktualizacji oprogramowania powodują szkody, instalując złośliwe oprogramowanie zamiast aktualizacji/poprawek zainstalowanego oprogramowania lub wykorzystując błędy/wady nieaktualnego oprogramowania.

Trojany to złośliwe programy, które mogą powodować infekcje łańcuchowe, instalując inne tego rodzaju oprogramowanie. Zwróć uwagę, że malware może być dystrybuowane w ten sposób tylko wtedy, gdy na komputerach są już zainstalowane trojany.

Nieoficjalne narzędzia aktywacyjne („pirackie") to nielegalne programy, które rzekomo bezpłatnie aktywują licencjonowane oprogramowanie i omijają aktywację, jednak często zamiast tego instalują inne złośliwe programy.

Jak uniknąć instalacji malware?

Zaleca się sprawdzanie każdego oprogramowania przed jego pobraniem/instalacją. Używaj wyłącznie oficjalnych i zweryfikowanych kanałów pobierania. Nieoficjalne i bezpłatne witryny do hostowania plików, sieci wymiany peer-to-peer (BitTorrent, Gnutella, eMule) i inne narzędzia do pobierania stron trzecich często oferują szkodliwe i powiązane produkty. Dlatego też nie można im ufać i należy ich unikać.

Podczas pobierania/instalowania zapoznaj się z warunkami, sprawdzaj wszystkie możliwe opcjami, używaj „Niestandardowych"/„Zaawansowanych" ustawień i zrezygnuj z dodatkowych aplikacji, narzędzi, funkcji itd. Natrętne reklamy zwykle wydają się uzasadnione, jednak mogą przekierowywać na podejrzane i złośliwe witryny (np. z hazardem, pornografią, randkami dla dorosłych i wiele innych).

Jeśli natkniesz się na tego rodzaju reklamy lub przekierowania, sprawdź system i natychmiast usuń wszystkie podejrzane aplikacje oraz rozszerzenia/wtyczki przeglądarki. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszustwie e-mailowym Beneficiary/Inheritance:

Subject: DEAR BENEFICIARY

Dubai Islamic Bank

P.O.Box 1080, Dubai

United Arab EmiratesDear Beneficiary

We wish to congratulate and inform you that after thorough review of your Inheritance/Contract funds transfer release documents in conjunction with the World Bank and the International Monetary Fund assessment report, your payment file was forwarded to us for immediate transfer of a part-payment of US$3,800,000.00(Three Million Eight Hundred Thousand United States Dollars) to your designated bank account from their offshore account with us.

The audit reports given to us, shows that you have been going through hard times to see to the release of your funds, which has been delayed by some dubious officials.

We therefore advice that you stop further communication with any correspondence outside this office.

Kindly reconfirm your details to enable us credit your account through online or by telegraphic transfer and send copies of the funds transfer release documents to you and your bankers for confirmation.

Should you follow our directives, your funds will be credited and reflect in your bank account within five (5) bank working days.

For further details and assistance on this Remittance Notification, kindly provide us with the below details:

FULL NAME AND AGE:

TELEPHONE AND MOBILE NUMBERS:

FULL CONTACT ADDRESSNagaraj Ramakrishnan

Chief Credit Officer,

Dubai Islamic Bank/EIB

Dubai, United Arab Emirates.

Zrzut ekranu wariantu o tematyce koronawirusa:

Tekst w tym wariancie:

Subject: Dear beneficiary

Dear Friend,

I am pleased to write you this letter for the following reasons:- One

of my clients who died as a result of COVID-19 VIRUS in January, in His Will, left

for someone who bears your surname his entire Cash deposit valued Twenty

One Million Three Hundred Thousand Dollars (US$21,300,000.00). The

truth is that, l do not know if you are the beneficiary or not. l have

tried severally to locate the name on the will without success since l

have contacted you,

Can you please get back to me urgently if you are capable of investing

this fund for any profitable business in your Country, get back to me

for further explanation if you are interested. Please reply to the email below.

Regards

Barr. Tyrone Reid

Private Email: tyronereid@protonmail.com

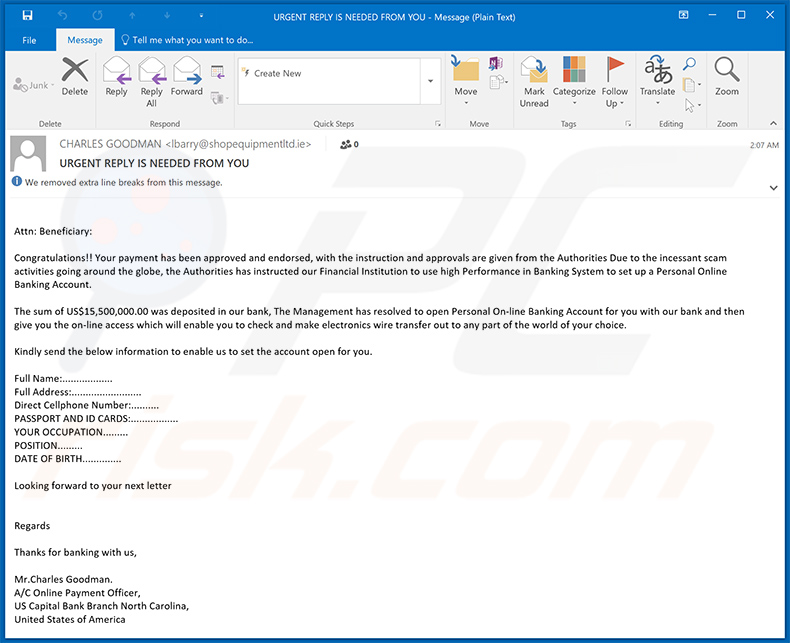

Kolejny wariant oszustwa e-mailowego "Beneficiary/Inheritance":

Prezentowany w nim tekst:

Subject: URGENT REPLY IS NEEDED FROM YOU

Attn: Beneficiary:

Congratulations!! Your payment has been approved and endorsed, with the instruction and approvals are given from the Authorities Due to the incessant scam activities going around the globe, the Authorities has instructed our Financial Institution to use high Performance in Banking System to set up a Personal Online Banking Account.

The sum of US$15,500,000.00 was deposited in our bank, The Management has resolved to open Personal On-line Banking Account for you with our bank and then give you the on-line access which will enable you to check and make electronics wire transfer out to any part of the world of your choice.

Kindly send the below information to enable us to set the account open for you.

Full Name:..................

Full Address:.........................

Direct Cellphone Number:..........

PASSPORT AND ID CARDS:.................

YOUR OCCUPATION.........

POSITION.........

DATE OF BIRTH..............Looking forward to your next letter

Regards

Thanks for banking with us,

Mr.Charles Goodman.

A/C Online Payment Officer,

US Capital Bank Branch North Carolina,

United States of America

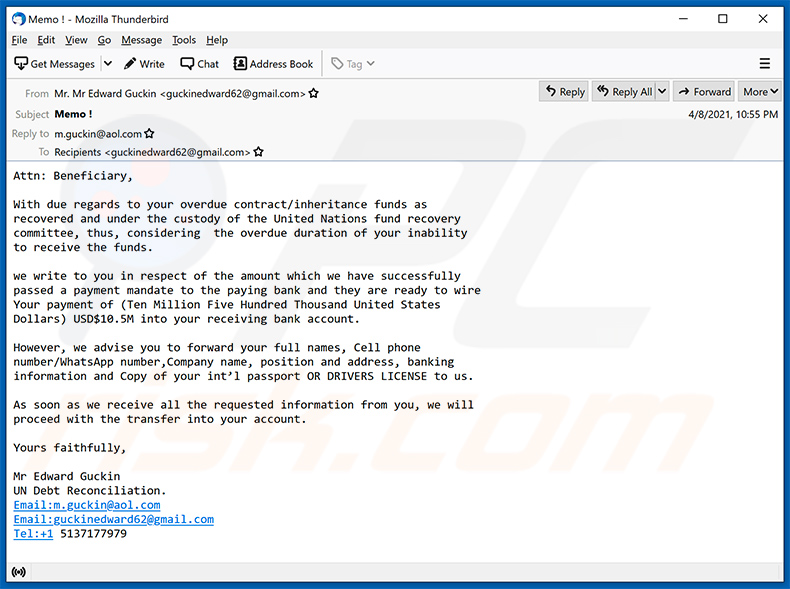

I kolejny wariant oszustwa e-mailowego o tematyce Beneficiary/Inheritance:

Prezentowany w nim tekst:

Subject: Memo !

Attn: Beneficiary,

With due regards to your overdue contract/inheritance funds as

recovered and under the custody of the United Nations fund recovery

committee, thus, considering the overdue duration of your inability

to receive the funds.we write to you in respect of the amount which we have successfully

passed a payment mandate to the paying bank and they are ready to wire

Your payment of (Ten Million Five Hundred Thousand United States

Dollars) USD$10.5M into your receiving bank account.However, we advise you to forward your full names, Cell phone

number/WhatsApp number,Company name, position and address, banking

information and Copy of your int’l passport OR DRIVERS LICENSE to us.As soon as we receive all the requested information from you, we will

proceed with the transfer into your account.Yours faithfully,

Mr Edward Guckin

UN Debt Reconciliation.

Email:m.guckin@aol.com

Email:guckinedward62@gmail.com

Tel:+1 5137177979

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Oszustwo beneficjenta/dziedziczenia?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

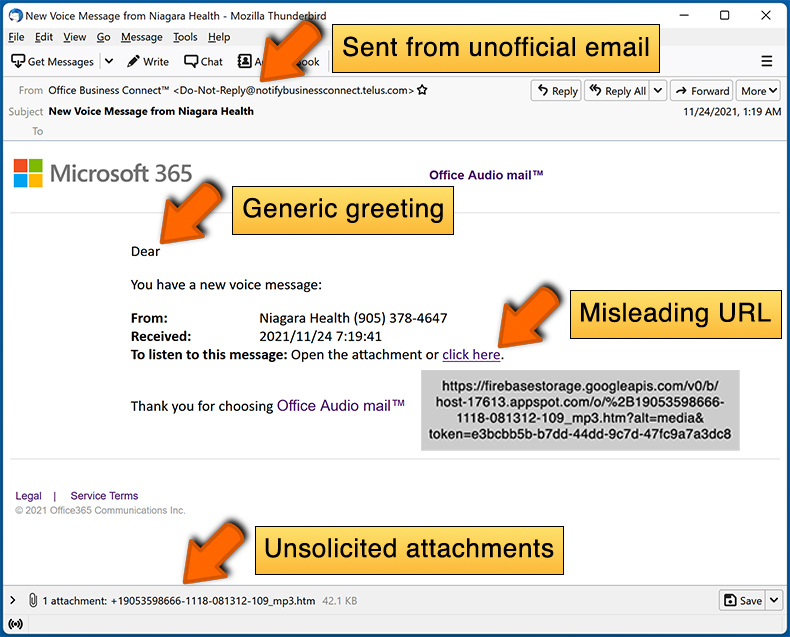

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Najprawdopodobniej oszuści wysłali tego e-maila na wiele adresów (wszyscy odbiorcy otrzymali tę samą wiadomość). Większość oszustów korzysta z adresów e-mail, które wyciekły po naruszeniu bezpieczeństwa danych.

Podałem moje dane osobowe, gdy zostałem oszukany przez ten e-mail. Co mam zrobić?

Jeśli podałeś poufne informacje, takie jak dane logowania (nazwy użytkownika, identyfikatory, hasła itp.), jak najszybciej zmień swoje hasła. Jeśli podałeś dane swojego samochodu kredytowego, dane dowodu osobistego lub inne dane, skontaktuj się z odpowiednimi władzami.

Pobrałem i otworzyłem szkodliwy plik załączony do e-maila. Czy mój komputer jest zainfekowany?

To zależy od typu pliku. Przykładowo, pliki wykonywalne infekują komputery zaraz po ich otwarciu. Dokumenty PDF i MS Office nie wprowadzają malware, chyba że zostaną wykonane dodatkowe kroki.

Wysłałem kryptowalutę oszustom. Czy mogę odzyskać pieniądze?

Transakcje kryptowalutowe są praktycznie niewykrywalne. Dlatego jest bardzo mało prawdopodobne, że będziesz w stanie odzyskać swoje środki.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Jeśli tylko czytasz e-mail, twój komputer jest bezpieczny.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku do wiadomości e-mail?

Tak, Combo Cleaner usunie malware z systemu operacyjnego. Jest w stanie wykryć prawie każde znane złośliwe oprogramowanie. Zwróć uwagę, że wysokiej klasy malware zwykle ukrywa się głęboko w systemie. W takich przypadkach wymagane jest przeprowadzenie pełnego skanowania systemu w celu usunięcia złośliwego oprogramowania.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję