Uniknij zainfekowania twojego urządzenia przez e-mailowe spamowe "Bank Payment Copy"

Phishing/OszustwoZnany również jako: Spam Bank Payment Copy

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe "Bank Payment Copy"?

„Wirus e-mailowy Bank Payment Copy" odnosi się do e-mailowej kampanii spamowej dystrybuującej malware. Termin ten określa operację na masową skalę, podczas której wysyłane są tysiące oszukańczych/zwodniczych e-maili.

Wiadomości rozsyłane w ramach tej operacji proszą odbiorców o sprawdzenie dokonanej dla nich płatności i potwierdzenie jej. Po otwarciu załącznika do wiadomości e-mail, który rzekomo zawiera kopię płatności bankowej, uruchamia się pobieranie/instalacja RAT NanoCore (trojana zdalnego dostępu).

Malware tego typu ma na celu umożliwienie zdalnego dostępu i kontroli nad zainfekowanymi urządzeniami.

Przegląd wirusa e-mailowego „Bank Payment Copy"

Oszukańcze e-maile o temacie/tytule „Załączone kopie płatności bankowej" informują, że kierownik ds. zakupów nadawcy jest obecnie poza biurem, ale polecił odbiorcy skontaktować się z odbiorcą. Wiadomości informują następnie, że płatność została wysłana na konto firmowe odbiorcy.

Nadawca jest proszony o zapoznanie się z fałszywą kopią płatności bankowej i potwierdzenie odbioru. Dodatkowo, w przypadku wystąpienia błędów, wiadomość prosi o powiadomienie nadawcy.

Po otwarciu załącznika uruchomiony zostaje łańcuch infekcji trojana NanoCore. Jak na początku, RAT NanoCore może umożliwić cyberprzestępcom dostęp i kontrolę nad zainfekowanymi maszynami. Trojany zdalnego dostępu mogą mieć wiele złośliwych funkcji.

To malware może mieć pewien poziom kontroli nad sprzętem, oprogramowaniem i treściami przechowywanymi lub dostępnymi za pośrednictwem zaatakowanego urządzenia. Te trojany mogą pozyskiwać dane, pobierając je z systemu lub wykorzystując zdolności szpiegowania, np. robiąc zrzuty ekranu, zapisując naciśnięcia klawiszy i/lub rejestrując audio/wideo za pomocą mikrofonów i kamer.

Ponadto złośliwe programy mogą wydobywać informacje z przeglądarek i innych zainstalowanych aplikacji. Dane będące przedmiotem zainteresowania obejmują: aktywność przeglądania, internetowe pliki cookie, adresy IP, dane osobowe, dane logowania do konta/platformy (tj. identyfikatory, adresy e-mail, nazwy użytkowników, hasła) oraz dane finansowe (np. dane konta bankowego, karta kredytowa numery itp.).

Inną powszechną cechą RAT jest powodowanie infekcji łańcuchowych. Dlatego to oprogramowanie może być używane do pobierania/instalowania dodatkowych trojanów, ransomware, koparek kryptowaluty i innego złośliwego oprogramowania. Podsumowując, ufając fałszywym wiadomościom e-mail „Bank Payment Copy", użytkownicy mogą doświadczyć infekcji systemu, poważnych problemów z prywatnością, strat finansowych, a nawet kradzieży tożsamości.

Jeśli wiadomo lub podejrzewa się, że NanoCore RAT (lub inne złośliwe oprogramowanie) już zainfekowało system, należy użyć programu antywirusowego, aby go natychmiast usunąć.

| Nazwa | Spam Bank Payment Copy |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

| Oszustwo | Oszustwa e-mail twierdzą, że zawierają kopię płatności bankowej. |

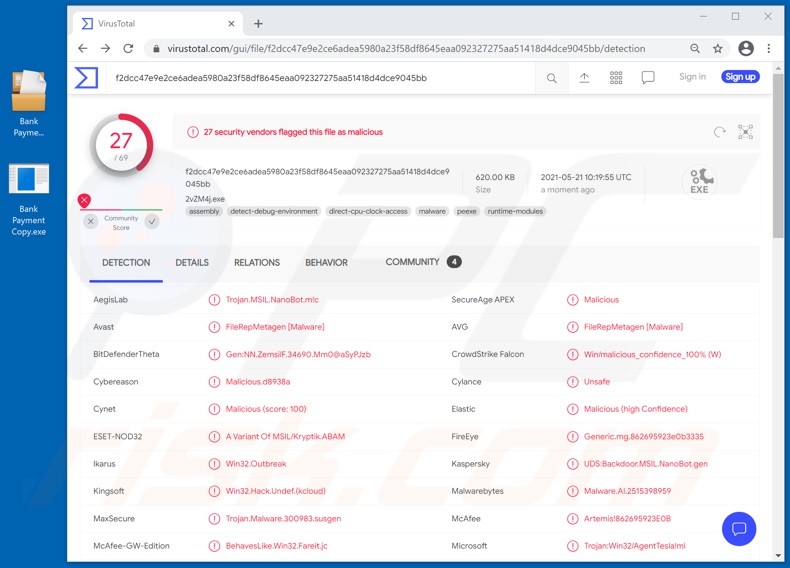

| Załącznik(i) | Bank Payment Copy.exe (nazwa pliku może się różnić) |

| Nazwy wykrycia | Avast (Win32:PWSX-gen [Trj]), ESET-NOD32 (wariant MSIL/Kryptik.ABAM), Fortinet (Malicious_Behavior.SB), Kaspersky (UDS:Backdoor.MSIL.NanoBot.gen), Microsoft (Trojan:Win32/AgentTesla!ml), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie widać wyraźnie żadnych konkretnych objawów. |

| Ładunek | NanoCore |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady kampanii malspamowych

"NOTICE OF ACCOUNT CLOSURE FOR AUDIT", "wirus e-mailowy SGBM", "wirus e-mailowy OCEANIC PROJECTS" i "International Air & Sea Freight Forwarder" to tylko niektóre przykłady kampanii spamowych rozsyłających złośliwe oprogramowanie.

E-maile rozsyłane za pośrednictwem tych operacji na dużą skalę są zwykle zamaskowane jako „oficjalne", „pilne", „priorytetowe", „ważne" i podobne. Wiadomości mogą być nawet przedstawiane jako wiadomości od legalnych firm, korporacji, instytucji, organizacji lub różnych podmiotów.

Oprócz dystrybucji złośliwego oprogramowania kampanie spamowe są również wykorzystywane do phishingu i innych oszustw. Ze względu na powszechność oszukańczych e-maili zdecydowanie zaleca się zachowanie ostrożności w przypadku wiadomości przychodzących.

Jak „wirus e-mailowy Bank Payment Copy" zainfekował mój komputer?

Kampanie spamowe rozsyłają malware za pośrednictwem dystrybuowanych przez nie zainfekowanych plików. Zakaźne pliki mogą być dołączone do e-maili i/lub podlinkowane w nich.

T=Pliki te mogą mieć różne formaty, np. archiwów (ZIP, RAR itp.), plików wykonywalnych (.exe, .run itp.), dokumentów Microsoft Office i PDF, JavaScript itd. Łańcuch infekcji jest inicjowany, gdy pliki są wykonywane, uruchamiane lub w inny sposób otwierane. Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia.

Proces ten rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Późniejsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć edycję/treść (tj. makropolecenia) i są ostrzegani o potencjalnych zagrożeniach.

Jak uniknąć instalacji malware?

Nie wolno otwierać podejrzanych i nieistotnych e-maili, w szczególności zawartych w nich załączników lub linków. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Jednak kampanie spamowe nie są wykorzystywane wyłącznie do rozsyłanie malware. Złośliwe programy są również powszechnie dystrybuowane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych witryn i stron z bezpłatnym hostingiem plików, sieci wymiany peer-to-peer itp.), narzędzi do nielegalnej aktywacji (pirackich) i fałszywych aktualizacji.

Dlatego zaleca się pobieranie plików wyłącznie z oficjalnych i zweryfikowanych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów.

Bardzo ważne jest posiadanie zainstalowanego i zaktualizowanego renomowanego oprogramowania antywirusowego/antyspyware. Co więcej, to oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń i problemów.

Jeśli już otworzyłeś załącznik „wirusa e-mailowego Bank Payment Copy", zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

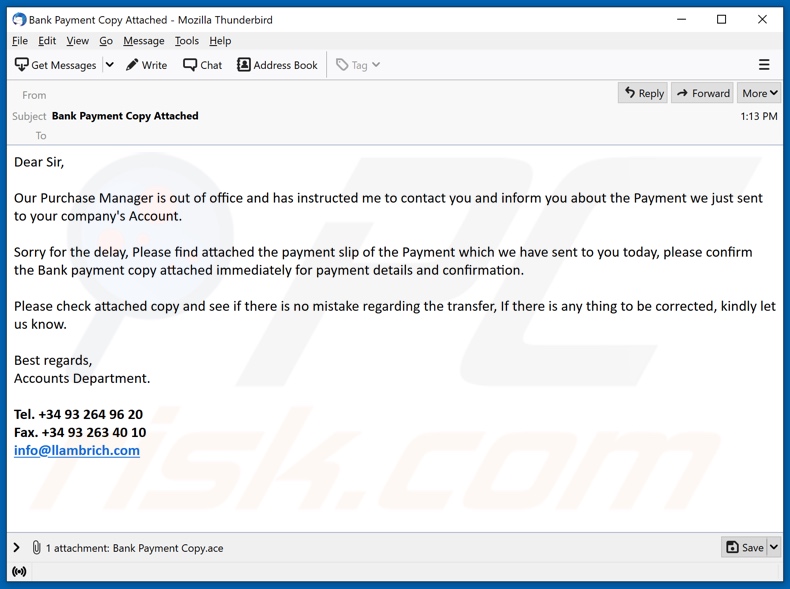

Tekst przedstawiony w oszukańczym e-mailu „Bank Payment Copy":

Subject: Bank Payment Copy Attached

Dear Sir,

Our Purchase Manager is out of office and has instructed me to contact you and inform you about the Payment we just sent to your company's Account.

Sorry for the delay, Please find attached the payment slip of the Payment which we have sent to you today, please confirm the Bank payment copy attached immediately for payment details and confirmation.

Please check attached copy and see if there is no mistake regarding the transfer, If there is any thing to be corrected,, kindly let us know.

Best regards,

Accounts Department.

Tel. +34 93 264 96 20

Fax. +34 93 263 40 10

info@llambrich.com

Zrzut ekranu wykryć szkodliwego załącznika dystrybuowanego za pośrednictwem kampanii spamowej „Bank Payment Copy" nazwa pliku "Bank Payment Copy.exe" w VirusTotal:

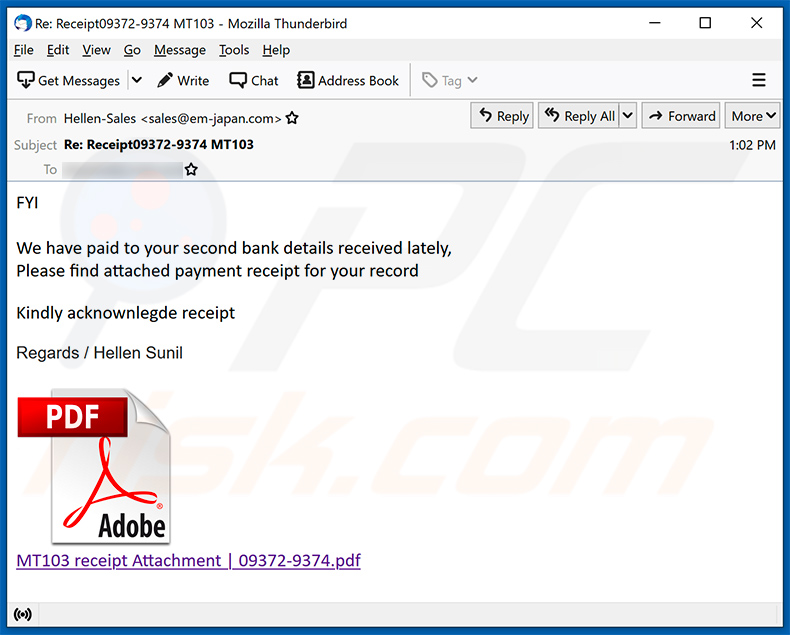

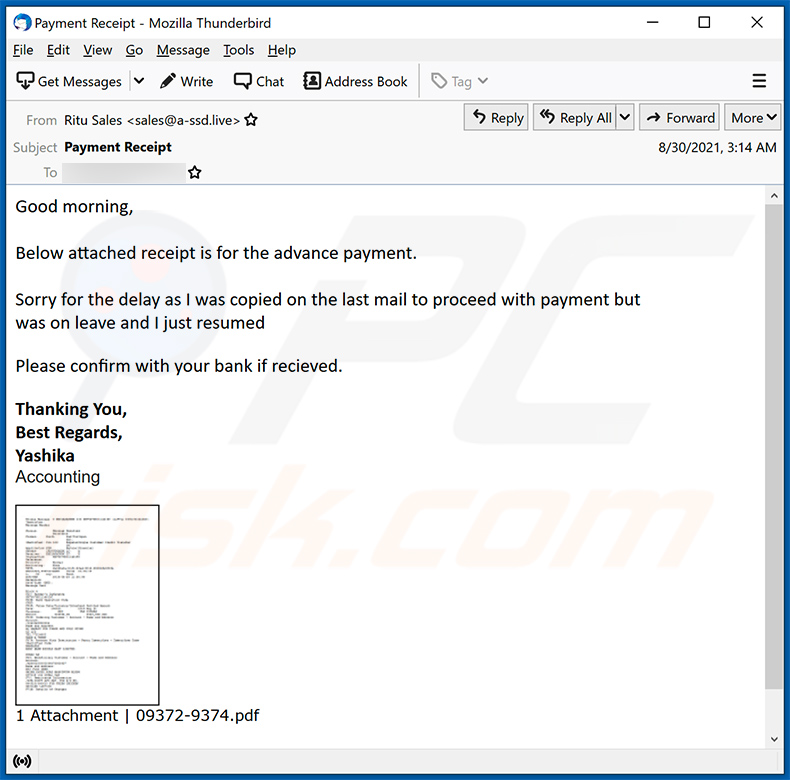

Przykład wiadomości spamowej o tematyce płatności bankowej promującej witrynę phishingową:

Prezentowany w niej tekst:

Subject: Re: Receipt09372-9374 MT103

FYI

We have paid to your second bank details received lately,

Please find attached payment receipt for your recordKindly acknownlegde receipt

Regards / Hellen Sunil

MT103 receipt Attachment | 09372-9374.pdf

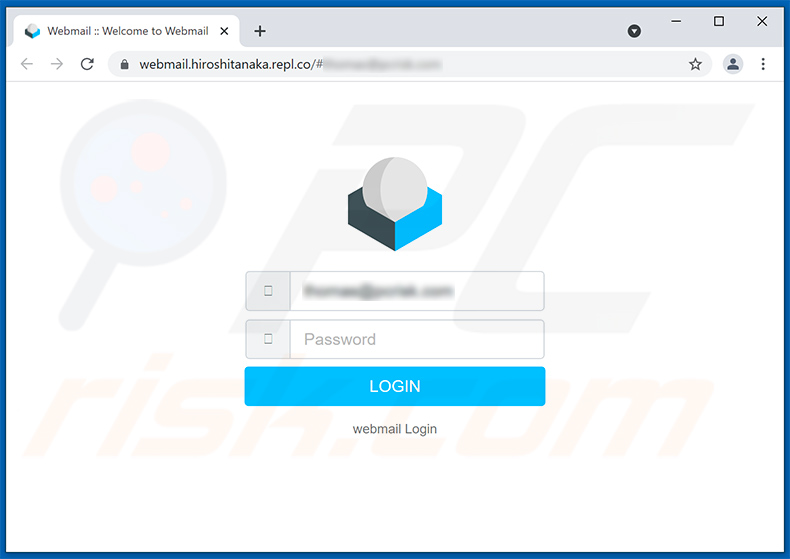

Zrzut ekranu promowanej strony phishingowej:

Inny przykład wiadomości spamowej o tematyce związanej z płatnościami bankowymi, wykorzystywanej do promowania identycznej witryny:

Prezentowany w niej tekst:

Subject: Payment Receipt

Good morning,

Below attached receipt is for the advance payment.

Sorry for the delay as I was copied on the last mail to proceed with payment but

was on leave and I just resumedPlease confirm with your bank if recieved.

Thanking You,

Best Regards,

Yashika

Accounting

1 Attachment | 09372-9374.pdf

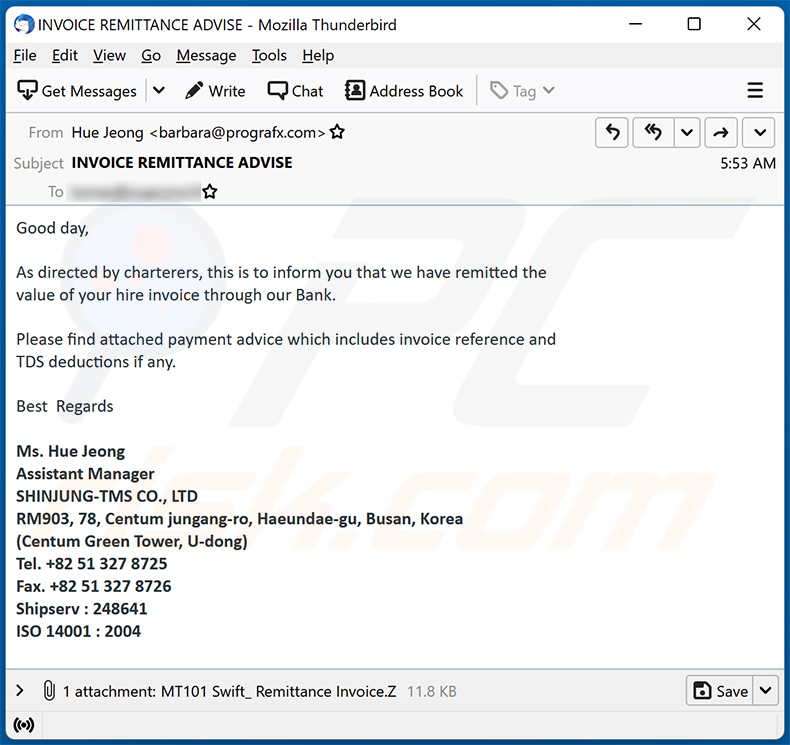

Przykład wiadomości spamowej o tematyce Bank Payment wykorzystywanej do dystrybucji trojana FormBook:

Prezentowany w niej tekst:

Subject: INVOICE REMITTANCE ADVISE

Good day,As directed by charterers, this is to inform you that we have remitted the

value of your hire invoice through our Bank.Please find attached payment advice which includes invoice reference and

TDS deductions if any.

- Regards

Ms. Hue Jeong

Assistant Manager

SHINJUNG-TMS CO., LTD

RM903, 78, Centum jungang-ro, Haeundae-gu, Busan, Korea

(Centum Green Tower, U-dong)

Tel. +82 51 327 8725

Fax. +82 51 327 8726

Shipserv : 248641

ISO 14001 : 2004

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Spam Bank Payment Copy?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

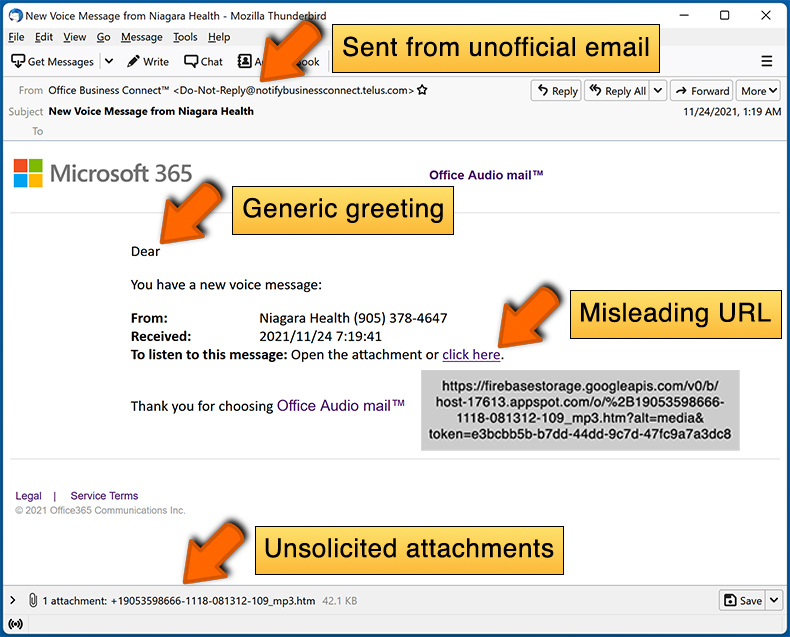

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Cyberprzestępcy wysyłają wiadomości spamowe w ramach masowych kampanii. Dlatego tysiące użytkowników otrzymuje te same wiadomości, a żadna z nich nie jest osobista.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem. Co mam zrobić?

Jeśli podałeś dane uwierzytelniające konta, natychmiast zmień hasła wszystkich potencjalnie narażonych kont. A jeśli ujawniłeś inne prywatne informacje (np. dane dowodu osobistego, numery kart kredytowych itp.), natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, otwarcie/przeczytanie e-maila nie zainicjuje żadnych łańcuchów infekcji systemu. Procesy pobierania/instalowania malware są uruchamiane, gdy załączniki lub linki zawarte w tych wiadomościach zostaną otwarte/kliknięte.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy infekcja została wywołana, może zależeć od formatu otwartego pliku. Jeśli był to plik wykonywalny (.exe, .run itp.) – najprawdopodobniej tak – twoje urządzenie zostało zainfekowane. Jednak mogłeś uniknąć infekcji, gdyby był to dokument (.doc, .xls, .pdf itp.). Te formaty mogą wymagać dodatkowej interakcji użytkownika (np. włączenia makropoleceń), aby rozpocząć pobieranie/instalację malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do e-maila?

Tak, Combo Cleaner jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje malware. Należy podkreślić, że wykonanie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ złośliwe programy zwykle chowają się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję