Uniknij zostania oszukanym przez e-maile twierdzące, że twoje urządzenie zostało porwane

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe "I am sorry to inform you but your device was hacked"?

„I am sorry to inform you but your device was hacked" odnosi się do kampanii spamowej dotyczącej oszustw seksualnych. Te fałszywe wiadomości e-mail twierdzą, że urządzenie odbiorcy zostało zainfekowane i wykorzystane do nagrania jego seksualnych aktywności. Wiadomości domagają się zapłaty okupu – w przeciwnym razie kompromitujące nagranie zostanie opublikowane. Należy podkreślić, że te e-maile są oszustwami, a wszystkie zawarte w nich informacje są fałszywe.

Szczegółowe informacje o e-mailu „I am sorry to inform you but your device was hacked"

Fałszywe wiadomości e-mail „I am sorry to inform you but your device was hacked" zawierają długi tekst opowiadający o fałszywej infekcji systemu oraz o tym, jak obecne w ich systemie malware zostało wykorzystane do uzyskania kompromitującego nagrania. Z wiadomości wynika, że nadawca od kilku miesięcy monitoruje odbiorcę.

Podobno w tym czasie dokonano nagrań z udziałem odbiorcy, gdy odwiedza on strony internetowe dla dorosłych. E-maile żądają, aby Bitcoiny o wartości 1 650 $ zostały przelane na podany adres portfela kryptowalutowego – lub nieistniejący film zostanie wysłany do kontaktów odbiorcy i opublikowany online.

Należy podkreślić, że e-maile te są fałszywe i nie stanowią zagrożenia dla odbiorcy. Innymi słowy, należy je zignorować, ponieważ urządzenia odbiorcy nie zostały zainfekowane, ani żadne filmy z nim nie znajdują się w posiadaniu nadawcy.

| Nazwa | I am sorry to inform you but your device was hacked Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszukańcze e-maile twierdzą, że nagrano kompromitujące wideo z odbiorcą. O ile nie zostanie zapłacony okup - nagranie zostanie opublikowane. |

| Kwota okupu | 1650 $ w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"Unfortunately, there are some bad news for you", "This is the last reminder", "Have you heard about Pegasus?" i "I am a professional programmer who specializes in hacking" to kilka przykładów kampanii spamowych związanych z wyłudzeniem o tematyce seksualnej.

E-maile wysyłane za pośrednictwem tych kampanii wykorzystują różne modele oszustw i fałszywe twierdzenia w celu zdobycia, a następnie nadużycia zaufania odbiorców. Oprócz phishingu i różnych oszustw, poczta spamowa jest również wykorzystywana do rozsyłania malware (np., ransomware, trojanów, górników kryptowaluty etc.).

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki dołączone do i/lub podlinkowane w wiadomościach spamowych. Pliki te mogą mieć różne formaty, np. archiwów, plików wykonywalnych, dokumentów PDF i Microsoft Office, JavaScript itp. Po otwarciu plików inicjowany jest proces infekcji.

Przykładowo, dokumenty Microsoft Office powodują infekcje, wykonując złośliwe makropolecenia. Dzieje się tak, gdy dokument jest otwierany w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem.

W nowszych wersjach tryb „Widoku chronionego" zapobiega automatycznemu wykonywaniu makr, dzięki czemu użytkownicy mogą ręcznie włączyć makropolecenia (tj. edycję/zawartość). Należy zauważyć, że zakaźne dokumenty często zawierają zwodnicze wiadomości mające na celu nakłonienie użytkowników do włączenia makr.

Jak uniknąć instalacji malware?

Nie należy otwierać podejrzanych i nieistotnych wiadomości e-mail, a zwłaszcza zawartych w nich załączników lub linków, ponieważ stanowią one potencjalne źródło infekcji systemowych. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Oprócz spamu, malware jest również rozsyłane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), narzędzi do „łamania" zabezpieczeń i fałszywych aktualizacji. Dlatego zaleca się pobieranie produktów wyłącznie z oficjalnych/zweryfikowanych źródeł i aktywowanie/aktualizowanie programów za pomocą narzędzi dostarczonych przez prawdziwych programistów.

Bardzo ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

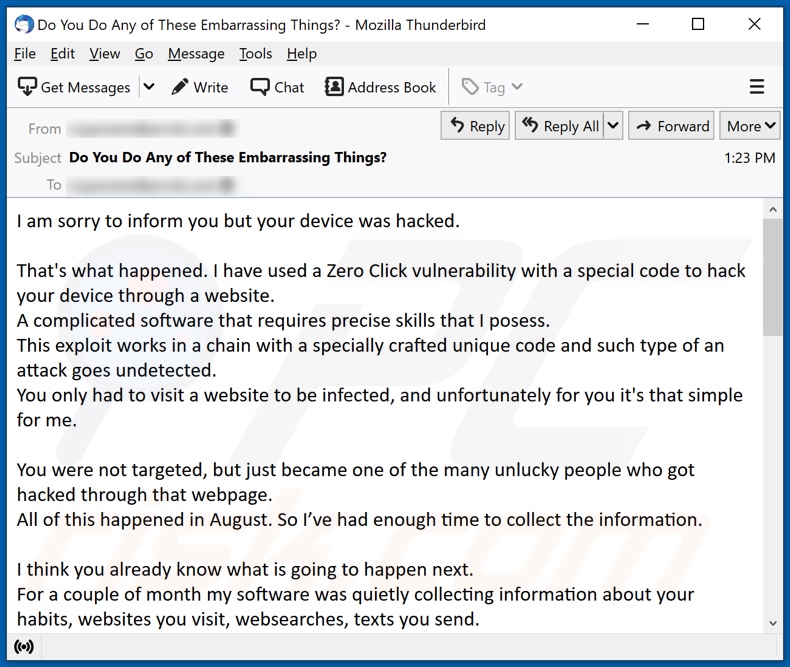

Tekst prezentowany w oszukańczej wiadomości e-mail "I am sorry to inform you but your device was hacked":

Subject: Do You Do Any of These Embarrassing Things?

I am sorry to inform you but your device was hacked.

That's what happened. I have used a Zero Click vulnerability with a special code to hack your device through a website.

A complicated software that requires precise skills that I posess.

This exploit works in a chain with a specially crafted unique code and such type of an attack goes undetected.

You only had to visit a website to be infected, and unfortunately for you it's that simple for me.

You were not targeted, but just became one of the many unlucky people who got hacked through that webpage.

All of this happened in August. So I’ve had enough time to collect the information.

I think you already know what is going to happen next.

For a couple of month my software was quietly collecting information about your habits, websites you visit, websearches, texts you send.

There is more to it, but I have listed just a few reasons for you to understand how serious this is.

To be clear, my software controlled your camera and microphone as well.

It was just about right timing to get you privacy violated. I have made a few pornhub worthy videos with you as a lead actor.

I’ve been waiting enough and have decided that it’s time to put an end to this.

Here is my offer. Let’s name this a “consulting fee” I need to get, so I can delete the media content I have been collecting.

Your privacy stays untouched, if I get the payment.

Otherwise, I will leak the most damaging content to your contacts and post it to a public website for perverts to view.

You and I understand how damaging this will be to you, it's not that much money to keep your privacy.

I don’t care about you personally, that's why you can be sure that all files I have and software on your device will be deleted immediately after I receive the transfer.

I only care about getting paid.

My modest consulting fee is 1650 US Dollars to be transferred in Bitcoin. Exchange rate at the time of the transfer.

You need to send that amount to this wallet: 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for help from the law enforcement unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care and have a good day.

Wygląd oszustwa e-mailowego "I am sorry to inform you but your device was hacked" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszustwo e-mailowe I am sorry to inform you but your device was hacked"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie są osobiste. Są wysyłane tysiącami z nadzieją oszukania przynajmniej części odbiorców.

Czy mój komputer rzeczywiście został zainfekowany i czy nadawca ma jakieś informacje?

Nie, wszystkie twierdzenia zawarte w fałszywej wiadomości e-mail „I am sorry to inform you but your device was hacked" — są fałszywe. Dlatego twoje urządzenie nie jest ani zainfekowane, ani oszuści nie mają żadnych filmów wideo z tobą.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Jeśli otrzymałeś e-maile ze spamem z własnego konta e-mail, mogło to nastąpić z powodu naruszenia danych. W przeciwnym razie mogłeś paść ofiarą oszustwa phishingowego. Oszustwa tego typu mają na celu nakłonienie użytkowników do podania danych uwierzytelniających do konta lub innych poufnych informacji na stronach lub plikach phishingowych, które są zamaskowane na różne sposoby, aby zwabić ofiary do zaufania im.

Wysłałem kryptowalutę na adres podany w tym mailu. Czy mogę odzyskać pieniądze?

Transakcje kryptowalutowe są praktycznie niewykrywalne; dlatego nie będziesz w stanie odzyskać pieniędzy.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem, co mam zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta – natychmiast zmień hasła do wszystkich potencjalnie porwanych kont i skontaktuj się z ich oficjalnym wsparciem. Jeśli informacje miały inny charakter osobisty (np. dane dowodu osobistego, numery kart kredytowych itp.) – należy niezwłocznie skontaktować się z odpowiednimi organami.

Przeczytałem wiadomość e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, otwarcie wiadomości spamowej nie spowoduje infekcji systemu. Jednak linki i załączniki znajdujące się w tych wiadomościach e-mail mogą być złośliwe i po otwarciu inicjować pobieranie/instalację malware.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy twój system jest zainfekowany, zależy od formatu pliku. Jeśli był to plik wykonywalny, to najprawdopodobniej tak. Możesz jednak uniknąć infekcji, jeśli załącznik był dokumentem (np. .pdf, .doc itp.), ponieważ takie pliki mogą wymagać dodatkowych działań, aby rozpocząć pobieranie/instalację malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach e-mail?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Przeprowadzenie pełnej infekcji systemu ma kluczowe znaczenie, ponieważ wyrafinowane złośliwe programy zazwyczaj chowają się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję