Zignoruj oszustwo e-mailowe the I am a professional programmer who specializes in hacking

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mailowego I am a professional programmer who specializes in hacking

Czym jest oszustwo e-mailowe I am a professional programmer who specializes in hacking?

Z reguły oszuści stojący za oszustwami związanymi z tematyką seksualną twierdzą, że włamali się do komputera i nagrali odbiorców, gdy odwiedzali witryny dla dorosłych. Oszuści grożą, że opublikują wideo/wyślą je innym osobom, chyba że odbiorcy wpłacą określoną kwotę Bitcoin na podany adres portfela. Takie e-maile należy zignorować – są to oszustwa, a filmy (lub inne kompromitujące materiały), o których mówią cyberprzestępcy, nie istnieją.

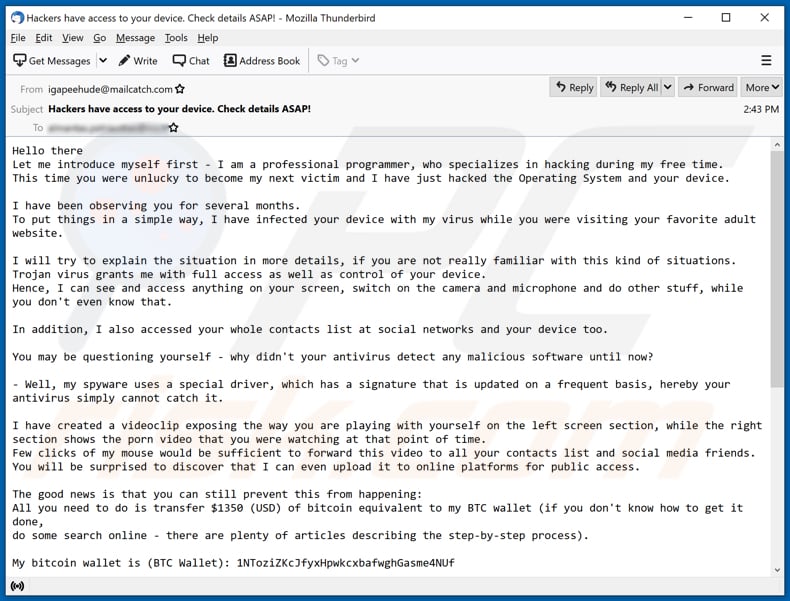

Oszust stojący za tym e-mailowym oszustwem seksualnym przedstawia się jako profesjonalny programista, który włamuje się do komputerów w wolnym czasie. Twierdzi, że kilka miesięcy temu włamał się na komputer odbiorcy – zainstalował wirusa, który dał mu pełny dostęp do zainfekowanego komputera. Twierdzi również, że użył podłączonej kamery internetowej, aby nagrać wideo odbiorcy, gdy odwiedzał jakąś stronę dla dorosłych (oglądając wideo dla dorosłych). Oszust grozi, że wyśle ten film do wszystkich osób z listy kontaktów odbiorcy i mediów społecznościowych, jeśli odbiorca nie zapłaci 1350 @ w Bitcoinach na podany portfel BTC w ciągu 48 godzin po otrzymaniu tego e-maila. Istnieje wiele podobnych oszustw związanych z tematyką seksualną. Większość z nich jest wykorzystywana do przestraszenia odbiorców do zapłacenia określonej kwoty oszustom, aby nie rozpowszechniali nieistniejącego filmu ani zdjęcia. Należy wspomnieć, że oszuści często wykorzystują oszukańczą technikę, aby oszukać odbiorców, aby uwierzyli, że ich konto e-mail lub komputer zostały porwane. Technika fałszowania pozwala oszustom na zmianę adresu e-mail nadawcy. Zazwyczaj oszuści ustalają, że adres e-mail nadawcy jest taki sam, jak adres odbiorcy. W taki czy inny sposób e-maile takie jak ten można i należy ignorować – stojący za nimi oszuści nie mają żadnych kompromitujących filmów ani zdjęć.

| Nazwa | Oszustwo e-mailowe I am a professional programmer who specializes in hacking |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszust nagrał kompromitujący film |

| Wysokość okupu | 1 350 $ w Bitcoinach |

| Adres portfela kryptowalutowego chyberprzestępców | 1NToziZKcJfyxHpwkcxbafwghGasme4NUf |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jak wspomniano w poprzednim akapicie, istnieje wiele podobnych oszustw związanych z tematyką seksualną. Oto kilka przykładów: "I have got two not really pleasant news for you", "I have to share bad news with you", "Within 96 hours I'll ruin your prestige". Należy wspomnieć, że poczta e-mail może służyć jako kanał nie tylko do wyłudzania pieniędzy (lub danych osobowych), ale także do rozsyłania malware. Kilka przykładów złośliwych kampanii spamowych to "KIO KOREA Email Virus" i "Socar Email Virus". Zwykle są one używane do dystrybucji trojanów, ransomware i innego złośliwego oprogramowania.

Jak kampanie spamowe infekują komputery?

Kiedy cyberprzestępcy wykorzystują pocztę e-mail jako kanał rozsyłania malware, wysyłają złośliwe pliki lub linki przeznaczone do pobierania takich plików. W taki czy inny sposób ich głównym celem jest nakłonienie odbiorców do otwarcia pliku przeznaczonego do zainstalowania złośliwego oprogramowania. Aby nakłonić użytkowników do otwarcia złośliwego załącznika/pliku, cyberprzestępcy maskują swoje e-maile jako ważne wiadomości od legalnych firm lub innych podmiotów. Kilka przykładów plików, które cyberprzestępcy zwykle wykorzystują w swoich złośliwych kampaniach spamowych, to dokumenty Microsoft Office, dokumenty PDF, RAR, ZIP lub inne pliki archiwów, pliki JavaScript, pliki wykonywalne (takie jak .exe). Szkodliwe dokumenty otwierane za pomocą MS Office nie instalują malware, chyba że użytkownicy włączą polecenia makr (edycję/zawartość). Chociaż złośliwe dokumenty mogą automatycznie instalować malware, jeśli zostaną otwarte w wersji pakietu Microsoft Office, która została wydana przed 2010 rokiem (starsze wersje nie zawierają trybu „Widoku chronionego").

Jak uniknąć instalacji malware?

Nie należy ufać wiadomościom e-mail wysłanym z nieznanych i podejrzanych adresów. Jeśli takie e-mail nie są istotne i zawierają link lub załącznik, prawdopodobnie pochodzą od cyberprzestępców, którzy próbują nakłonić odbiorców do zainstalowania malware na swoich komputerach. Ponadto, oprogramowanie (i pliki) należy pobierać z oficjalnych, wiarygodnych stron. Często zdarza się, że sieci peer-to-peer, takie jak klienci torrent, eMule, różne nieoficjalne strony, zewnętrzne programy do pobierania i inne tego rodzaju źródła są wykorzystywane do dystrybucji niechcianego, potencjalnie złośliwego oprogramowania. Wszelkie zainstalowane programy muszą zostać odpowiednio aktywowane oraz być prawidłowo aktualizowane. Należy to zrobić za pomocą funkcji lub narzędzi dostarczonych przez ich oficjalnych programistów. Nigdy nie należy używać nieoficjalnych narzędzi innych firm. Często są one używane do dystrybucji malware. Innym powodem, dla którego nie należy używać takich narzędzi, jest to, że nielegalne jest aktywowanie licencjonowanego oprogramowania za pomocą narzędzi do łamania zabezpieczeń. System operacyjny powinien być regularnie skanowany pod kątem złośliwego oprogramowania lub innych zagrożeń. Wskazane jest, aby został przeskanowany za pomocą renomowanego oprogramowania antywirusowego lub antyspyware. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Wygląd e-maila (GIF):

Tekst w tym e-mailu:

Subject: Hackers have access to your device. Check details ASAP!

Hello there

Let me introduce myself first - I am a professional programmer, who specializes in hacking during my free time.

This time you were unlucky to become my next victim and I have just hacked the Operating System and your device.I have been observing you for several months.

To put things in a simple way, I have infected your device with my virus while you were visiting your favorite adult website.I will try to explain the situation in more details, if you are not really familiar with this kind of situations.

Trojan virus grants me with full access as well as control of your device.

Hence, I can see and access anything on your screen, switch on the camera and microphone and do other stuff, while you don't even know that.In addition, I also accessed your whole contacts list at social networks and your device too.

You may be questioning yourself - why didn't your antivirus detect any malicious software until now?

- Well, my spyware uses a special driver, which has a signature that is updated on a frequent basis, hereby your antivirus simply cannot catch it.

I have created a videoclip exposing the way you are playing with yourself on the left screen section, while the right section shows the porn video that you were watching at that point of time.

Few clicks of my mouse would be sufficient to forward this video to all your contacts list and social media friends.

You will be surprised to discover that I can even upload it to online platforms for public access.The good news is that you can still prevent this from happening:

All you need to do is transfer $1350 (USD) of bitcoin equivalent to my BTC wallet (if you don't know how to get it done,

do some search online - there are plenty of articles describing the step-by-step process).My bitcoin wallet is (BTC Wallet): 1NToziZKcJfyxHpwkcxbafwghGasme4NUf

Once I receive your payment, I will delete your kinky video right away, and can promise that is the last time you hear from.

You have 48 hours (2 days exactly) to complete the payment.

The read notification will be automatically sent to me, once you open this email, so the timer will start automatically from that moment.Don't bother trying to reply my email, because it won't change anything (the sender's email address has been generated automatically and taken from internet).

Don't try to complain or report me either, because all my personal information and my bitcoin address are encrypted as part of blockchain system.

I have done my homework.If I discover that you have tried forwarding this email to anyone, I will right away share your kinky video to public.

Let's be reasonable and don't make any stupid mistakes anymore. I have provided a clear step-by-step guide for you.

All you need to do is simply follow the steps and get rid of this uncomfortable situation once and for all.Best regards and good luck.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest oszustwo e-mailowe I am a professional programmer who specializes in hacking?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „F5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję