Jak rozpoznać oszustwa seksualne takie jak This is the last reminder?

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe This is the last reminder?

Oszuści stojący za tym e-mailem twierdzą, że włamali się do komputera i nagrali odbiorców oglądających pornografię. Ich celem jest nakłonienie odbiorców do przelania pieniędzy za niewysłanie nagranego wideo innym osobom.

Szczegółowe informacje o oszustwie e-mailowym This is the last reminder sextortion

Oszuści twierdzą, że zhakowali komputer i skopiowali z niego wszystkie dane na swój serwer. Twierdzą również, że nagrali wideo, gdy odbiorcy oglądali pornografię. Ich celem jest oszukanie odbiorców, aby uwierzyli, że wyślą nagrane wideo do wszystkich kontaktów w ich telefonie, na kontach e-mail i sieciach społecznościowych.

Oszuści proszą o zapłacenie 1400 $ w Bitcoinach na podany portfel BTC za nierozesłanie nagranego wideo. Zachęcają odbiorców do dokonania płatności w ciągu 50 godzin. Odbiorcy powinni zignorować tę wiadomość e-mail: komputer nie został zhakowany, a oszuści nie nagrali żadnego kompromitującego wideo.

| Nazwa | This Is The Last Reminder Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszuści włamali się na komputer i nagrali kompromitujące wideo |

| Kwota okupu | 1 400 $ |

| Adres portfela kryptowalutowego cyberprzestępców | bc1qpgl99ryh4c8gtjaa9tgcccr486p4thv7mg8skp (Bitcoin) |

| Objawy | Nieuautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o e-mailowych oszustwach o tematyce seksualnej

Oszuści stojący za oszustwami związanymi z tematyką seksualną twierdzą, że nagrali kompromitujące wideo i grożą jego rozpowszechnianiem, jeśli odbiorcy nie zapłacą im określonej kwoty pieniędzy (zwykle w Bitcoinach). Więcej przykładów podobnych wiadomości e-mail to "Reminder About Your Dirty Deeds!", "Your Device Was Compromised" i "I Have Got Two Not Really Pleasant News For You".

Jak kampanie spamowe infekują komputery?

Cyberprzestępcy mogą wykorzystywać pocztę e-mail do rozsyłania malware. W takich przypadkach udają legalne firmy lub inne podmioty i zachęcają odbiorców do otwarcia załącznika wiadomości e-mail lub pobrania i otwarcia pliku za pośrednictwem podanego linku do witryny. Odbiorcy infekują komputery, gdy otworzą złośliwy plik.

Zwykle cyberprzestępcy używają dokumentów Microsoft Office, plików archiwów, plików JavaScript, dokumentów PDF lub plików wykonywalnych, aby nakłonić odbiorców do zainfekowania ich komputerów za pośrednictwem poczty e-mail. Złośliwe dokumenty otwierane za pomocą MS Office 2010 i nowszych nie instalują złośliwego oprogramowania, chyba że użytkownicy włączą w nich polecenia makr (edycji lub zawartości).

Jak uniknąć instalacji malware?

Odbiorcy nie powinni otwierać plików ani linków do witryn w nieistotnych wiadomościach e-mail otrzymanych z nieznanych, podejrzanych adresów. Programy (i pliki) należy pobierać wyłącznie z oficjalnych, wiarygodnych witryn i poprzez bezpośrednie linki.

Każde zainstalowane oprogramowanie musi być aktualizowane i aktywowane za pomocą narzędzi (lub funkcji) zaprojektowanych przez jego oficjalnych twórców oprogramowania. Komputer powinien być regularnie skanowany pod kątem zagrożeń. Należy to zrobić za pomocą renomowanego oprogramowania antywirusowego lub antyspyware.

Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

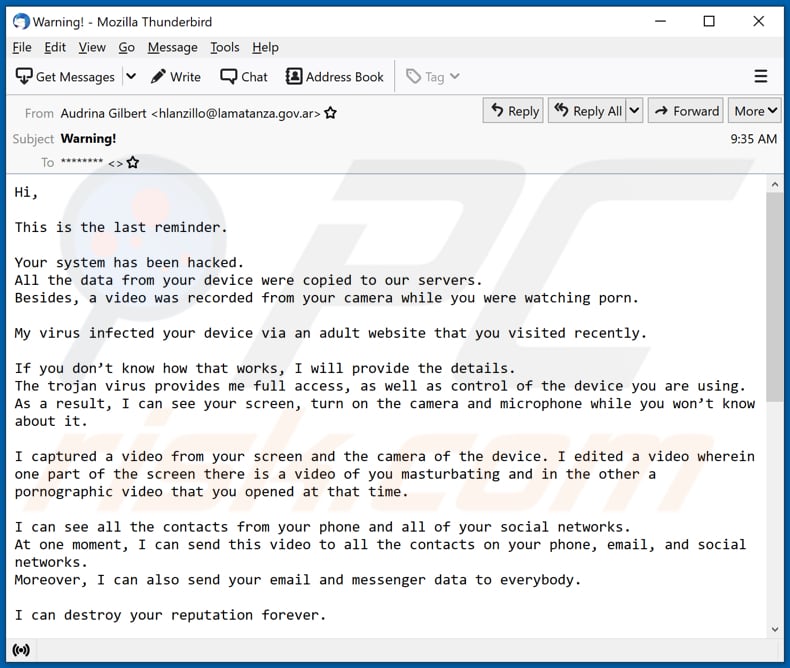

Wygląd oszukańczego e-maila This is the last reminder (GIF):

Tekst prezentowany w tym oszukańczym e-mailu wyłudzenia seksualnego:

Subject: Warning!

Hi,This is the last reminder.

Your system has been hacked.

All the data from your device were copied to our servers.

Besides, a video was recorded from your camera while you were watching porn.My virus infected your device via an adult website that you visited recently.

If you don’t know how that works, I will provide the details.

The trojan virus provides me full access, as well as control of the device you are using.

As a result, I can see your screen, turn on the camera and microphone while you won’t know about it.I captured a video from your screen and the camera of the device. I edited a video wherein one part of the screen there is a video of you masturbating and in the other a pornographic video that you opened at that time.

I can see all the contacts from your phone and all of your social networks.

At one moment, I can send this video to all the contacts on your phone, email, and social networks.

Moreover, I can also send your email and messenger data to everybody.I can destroy your reputation forever.

If you want to avoid this, then:

Send 1400 USD (USA dollars) to my bitcoin wallet

(if you don’t know how to do that, search “buy bitcoin” using Google).My BTC wallet: bc1qpgl99ryh4c8gtjaa9tgcccr486p4thv7mg8skp

As soon as I receive the payment, I will destroy your video and guarantee not to disturb you ever again.

You have 50 hours (a little more than 2 days) to complete this payment.

I receive an automatic notification that this email has been read. Likewise, the timer will automatically start after you read the current email.Don’t try to complain anywhere since the wallet cannot be tracked in any way; the email from which this mail came is also can’t be tracked and is created automatically, so there is no point in replying to me.

If you try to share this letter with anyone, the system will automatically send a request to the servers, and servers will start sending all of the data to the social networks.

Changing passwords in social networks, email, devices won’t help since all the data has already been downloaded to my servers’ cluster.I wish you good luck and don’t do anything stupid. Think about your reputation.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest oszustwo e-mailowe This is the last reminder?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania". Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Oszuści wysyłają identyczne e-maile do tysięcy odbiorców, mając nadzieję, że przynajmniej część z nich nabierze się na ich oszustwo. Oszustwa o tematyce seksualnej i inne oszustwa e-mailowe nigdy nie są osobiste.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twój komputer nie został w rzeczywistości zhakowany (ani zainfekowany). Oszuści twierdzą, że zhakowali komputery tylko po to, by przestraszyć odbiorców do wysłania pieniędzy.

Wysłałem kryptowalutę na adres podany w tym e-mailowym oszustwie seksualnym. Czy mogę odzyskać pieniądze?

Nie, transakcje kryptowalutowe są praktycznie niewykrywalne. Dlatego nie jest możliwe odzyskanie przesłanych Bitcoinów.

Czy Combo Cleaner może usunąć infekcje obecne we-mail używanych do dystrybucji malware?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Najczęściej wysokiej klasy malware chowa się głęboko w systemie operacyjnym. Oznacza to, że zainfekowany komputer musi zostać przeskanowany za pomocą pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję