Nie ufaj oszukańczym e-mailom "Reminder about your dirty deeds!"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszukańczy e-mail "Reminder about your dirty deeds!"?

"Reminder about your dirty deeds!" odnosi się do e-mailowej kampanii spamowej — operacji na dużą skalę, podczas której wysyłane są tysiące oszukańczych wiadomości. E-maile rozsyłane w ramach tej kampanii wykorzystują model oszustwa seksualnego. Twierdzą, że oszust ma obecnie dostęp do urządzenia odbiorcy.

Infiltracja rzekomo miała miejsce poprzez niedawny wyciek danych logowania, który został wykorzystany przez strony trzecie do zainfekowania narażonych komputerów malware. Korzystając z nieistniejącej infekcji, nadawca oświadcza, że uzyskał kompromitujące wideo odbiorcy. Dlatego jeśli odmówi zapłaty – film zostanie wysłany do jego kontaktów.

Należy podkreślić, że wszystkie twierdzenia zawarte w tych fałszywych e-mailach są fałszywe. W związku z tym ani urządzenia odbiorców nie zostały porwane, ani nie dokonano żadnych nagrań.

Szczegółowe informacje o oszustwie e-mailowym „Reminder about your dirty deeds!"

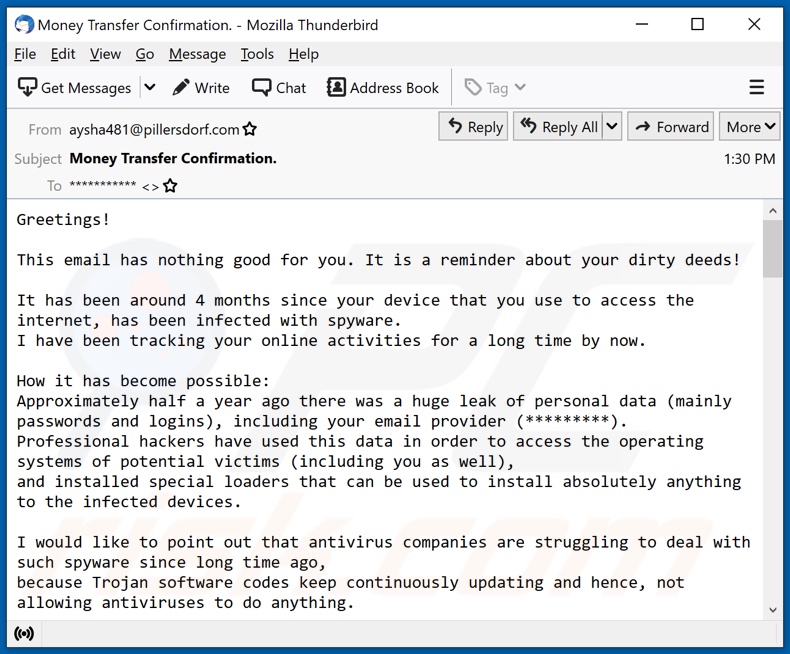

E-maile „Reminder about your dirty deeds!" (temat "Money Transfer Confirmation."; mogą się różnić) informują, że nadawca śledzi aktywność online odbiorcy przez około cztery miesiące. Wiadomości następnie opowiadają o tym, jak stało się to możliwe. Podobno pół roku temu doszło do wycieku danych, który obejmował dostawcę poczty e-mail odbiorcy.

Hakerzy wykorzystali ujawnione informacje do zainfekowania komputerów ofiar złośliwymi programami do wprowadzania ładunków do systemu, zaprojektowanymi do pobierania/instalowania dodatkowego malware. Podobno tak było również w przypadku urządzenia odbiorcy. Nadawca twierdzi, że zapłacił hakerom, a następnie zainfekował kilka komputerów oprogramowaniem szpiegującym.

Do systemów operacyjnych, które nie zawierały interesujących informacji, zostali wprowadzeni górnicy kryptowaluty. Jednak nie miało to miejsca w przypadku urządzenia odbiorcy. Oszuści nazywają odbiorcę „wielkim fanem" bardzo podejrzanych (potencjalnie nielegalnych) treści pornograficznych, o czym świadczą dzienniki odtwarzacza multimediów i historia przeglądania.

Za pomocą kamery/mikrofonu urządzenia dokonano wielu nagrań odbiorcy podczas oglądania wspomnianego materiału. Następnie zmontowano razem kilka wyraźnych filmów na podzielonym ekranie, z odbiorcą na górze i tym, co oglądał – na dole ekranu.

Odbiorca jest informowany, że musi zapłacić nadawcy 1 550 $ w kryptowalucie Bitcoin w ciągu 48 godzin. W przeciwnym razie filmy zostaną wysłane do listy kontaktów – w tym współpracowników, krewnych i przyjaciół. Jeśli żądanie okupu zostanie spełnione, nadawca obiecuje, że film zostanie usunięty, a oprogramowanie szpiegujące zostanie usunięte z jego urządzenia.

Te fałszywe wiadomości zawierają również informacje o Bitcoinach i o tym, jak trudno jest śledzić ich transakcje, jak działa złośliwa publikacja i usuwanie nagrań, daremność w odpowiadaniu na wiadomości e-mail oraz porady dotyczące zmiany danych logowania (tj. nazwy użytkownika/hasła) kont, które mogą zostać porwane.

Jak wspomniano we wstępie, wszystkie twierdzenia zawarte w e-mailach „Reminder about your dirty deeds!" są fałszywe. Dlatego odbiorcom nie grozi żadne niebezpieczeństwo i muszą po prostu zignorować te wiadomości.

| Nazwa | Oszustwo e-mailowe Reminder about your dirty deeds! |

| Typ zagrożenia | Phishing, oszustwo e-mailowe, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszukańcze e-maile twierdzą, że nagrane zostało nagie/komprpomitujące wideo z odbiorcą oraz o ile odbiorca nie zapłaci, zostanie ono wysłane do jego kontaktów. |

| Kwota okupu | 1550 USD w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6 (Bitcoin) |

| Objawy | Nieutoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-aile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"I have e-mailed you from your account", "Your device was compromised", "Your cloud storage was compromised", "This is not a formal email" i "I have got two not really pleasant news for you" to kilka przykładów e-maili z oszustwami seksualnymi. Zwodnicze wiadomości mogą mieć wiele przebrań i wykorzystywać różne modele oszustw.

Oprócz oszustw phishingowych i innych, kampanie spamowe są również wykorzystywane do rozsyłania malware (np. trojanów, ransomware, górników kryptowaluty itp.). Ze względu na powszechność spamu, zdecydowanie zaleca się zachowanie ostrożności w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki dystrybuowane za pośrednictwem kampanii spamowych. Pliki te mogą być załączane i/lub podlinkowane w wiadomościach e-mail. Zainfekowane pliki mogą mieć różne formaty, np. archiwów, plików wykonywalnych, dokumentów Microsoft Office i PDF, JavaScript itp. Po otwarciu złośliwych plików inicjowane jest pobieranie/instalacja malware.

Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. Proces ten rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Nowsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć edycję/treść (tj. makropolecenia).

Jak uniknąć instalacji malware?

Aby uniknąć zainfekowania systemu pocztą spamową, odradza się otwieranie podejrzanych i nieistotnych e-maili – zwłaszcza wszelkich zawartych w nich załączników lub linków. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Złośliwe oprogramowanie jest również rozpowszechniane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), nielegalnych narzędzi aktywacyjnych („łamania" zabezpieczeń) i fałszywych aktualizacji. Ważne jest, aby pobierać tylko z oficjalnych/sprawdzonych źródeł oraz aktywować/aktualizować programy za pomocą narzędzi zapewnionych przez legalnych programistów.

Aby zapewnić bezpieczeństwo urządzenia i użytkownika, ważne jest, aby mieć zainstalowany i aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszustwie e-mailowym "Reminder about your dirty deeds!":

Subject: Money Transfer Confirmation.

Greetings!

This email has nothing good for you. It is a reminder about your dirty deeds!

It has been around 4 months since your device that you use to access the internet, has been infected with spyware.

I have been tracking your online activities for a long time by now.

How it has become possible:

Approximately half a year ago there was a huge leak of personal data (mainly passwords and logins), including your email provider (*********).

Professional hackers have used this data in order to access the operating systems of potential victims (including you as well),

and installed special loaders that can be used to install absolutely anything to the infected devices.

I would like to point out that antivirus companies are struggling to deal with such spyware since long time ago,

because Trojan software codes keep continuously updating and hence, not allowing antiviruses to do anything.

Likewise, all that personal data has become available at the black market and I have purchased it to install my spyware and start checking out people's personal information,

hoping to find something interesting.

Some people had a lot of boring documents, some people have basic games, while others play casino... all those devices have been utilized by us in order to do cryptocurrency mining.

However, eventually I have stumbled upon something really special while checking your personal data!

You are truly a huge fan of watching kinky videos (it is easy to confirm by checking the activity log of your multimedia players and browser history).

I have been filtering out for some time the most shocking videos with you masturbating, while recording you via your device's camera and microphone.

As result, I have generated sample videos exposing the way you are pleasing yourself (in really impressive manners sometimes),

while the lower part of the screen plays the video that you were watching at that point of time.

I have managed to create a really nice collection for the past few months!

What do you think would happen, if those videos get shared to your colleagues, relatives and friends?

Taking in consideration the "specificity" of the videos you had been watching, the opinion of your friends about your personality will be changed once and for all.

I guess, you might have troubles with law due to certain videos from that collection...

But I don't want to get you in this kind of troubles, since I have no interest in that.

I simply want to get some money from you, since I have spent quite a significant amount of time and effort to get all this done!

Let's agree like this: 1550$ (USD) of bitcoin equivalent will be good enough for me! If you want to pay more - please, feel free!

My BTC wallet for your transaction is: 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6

It is really not that hard to purchase bitcoin and send it to my wallet. Based on the logs, I can say that you are not a stupid person and really known how to use the internet.

Frankly speaking, I can't imagine where else this kind of videos (with you masturbating) can be found.

Once I receive a notification of your transaction, I will immediately delete your kinky videos right away together with the porn that you were watching at that point of time.

Afterwards, I will completely forget about you - don't worry, you are not the only one like that!

By the way, you have no idea how many there are people around the globe that watch porn, while masturbating.

However, those guys don't watch such kinky videos with nasty models that your like to watch!!!

Likewise, regardless of everything mentioned above, there is no reason for you to panic!

Here are several simple rules for you to end it all in the most problem-free manner:

# You have 48 hours to complete the bitcoin transaction. If I don't receive any money from you after 48 hours,

then I will upload the videoclip exposing you to online resources and forward it to your entire contact list.

Even your closest relatives, colleagues and friends will receive an email or SMS from me.

You've got to complete everything necessary within the allocated time - I won't be waiting any longer that that!

# Timer will start automatically right after you open this email. Please note, that even though the email gets opened by somebody else, the timer will still start.

# There is no point to reply this email. The sender address has been generated - I have merely used a random address from the internet. All you need to do is pay.

# In case if you decide to find me - that is a bad idea, since I am using nodes, same as blockchain system, which are used to carry out bitcoin transactions.

# The idea to reinstall the Operating System would not help either. Even if you burn down your device, it still won't solve the problem.

All the files have already been encrypted and saved at remote file hosting websites.

# Once the transaction is complete, there is no need to notify me about that. I will be able to see it by myself, since I am monitoring all your online activities.

Please keep in mind the most important thing:

Once you complete the transaction, I will delete my Trojan virus from your device as well as all the discrediting videos from remote online resources.

Afterwards, you can forget about me and this unpleasant situation as well. That is the best solution to this problem!

One last advice for you: change all the access information to all your online services, since I may be not only one who has the access to all your accounts!

Please be reasonable.

Good luck!

Wygląd oszustwa e-mailowego "Reminder about your dirty deeds!" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Reminder about your dirty deeds!"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania."

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję