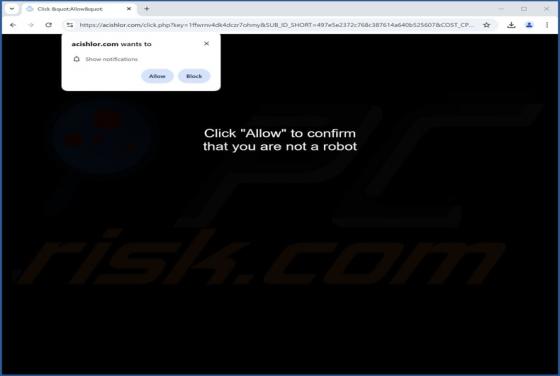

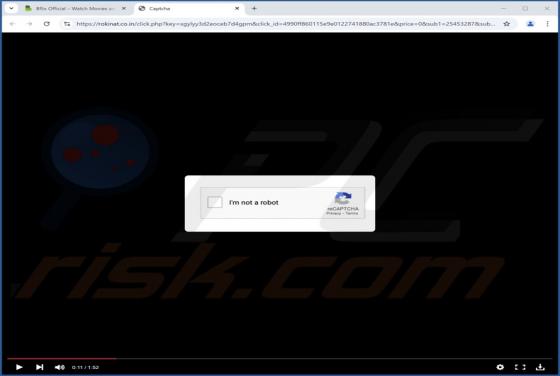

Rokinat.co.in Reklamy

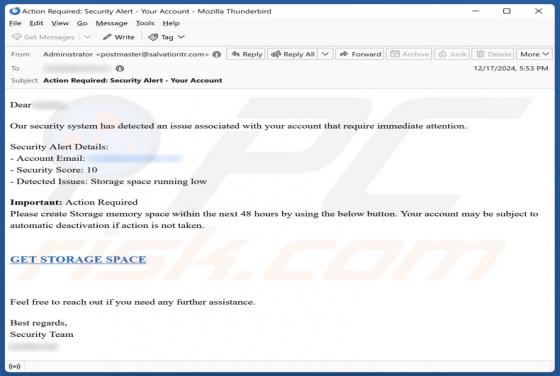

Rokinat.co[.]in to nieuczciwa strona promująca spam z powiadomieniami przeglądarki i przekierowująca użytkowników do różnych (prawdopodobnie niewiarygodnych/niebezpiecznych) witryn. Większość odwiedzających wchodzi na te strony za pośrednictwem przekierowań generowanych przez witryny wykorzystują