SPAM eFax

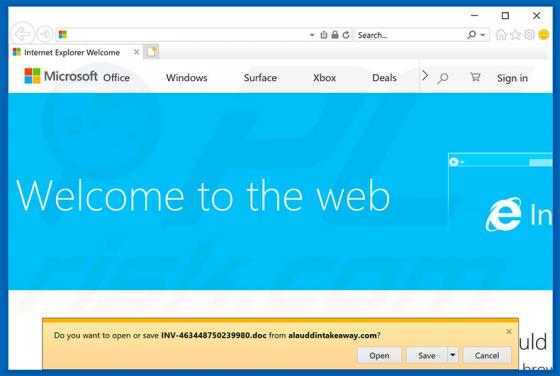

"eFax" to kampania spamowa wykorzystywana do dystrybuowania wirusa typu trojańskiego o nazwie Hancitor. Jest praktycznie identyczna z wieloma innymi kampaniami spamowymi, takimi jak Important Documents IRS, Sage Invoice, Payslip SPAM i wieloma innymi. Zwodniczy e-mail "eFax" zawiera komunikat in