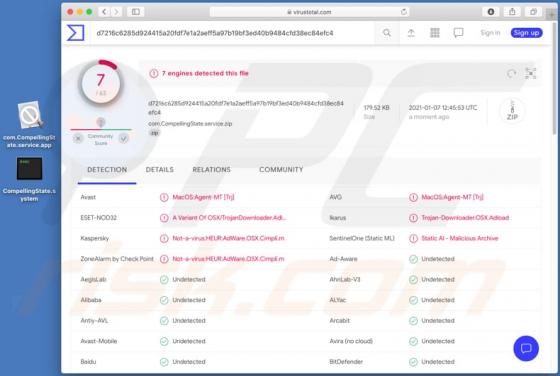

Adware SampleConsole (Mac)

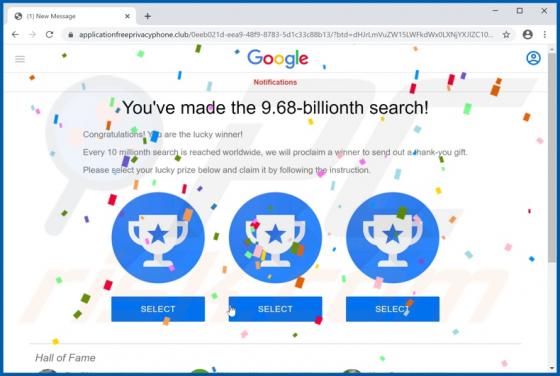

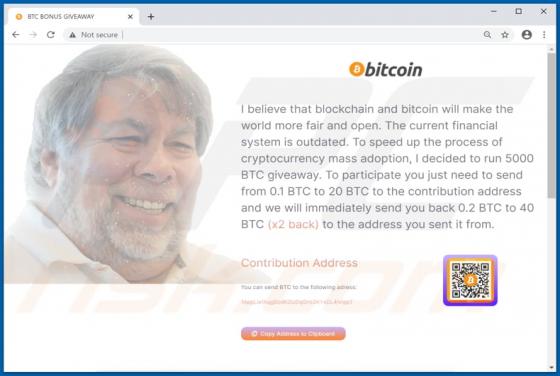

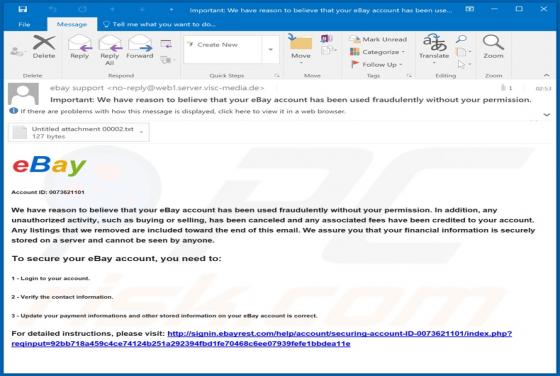

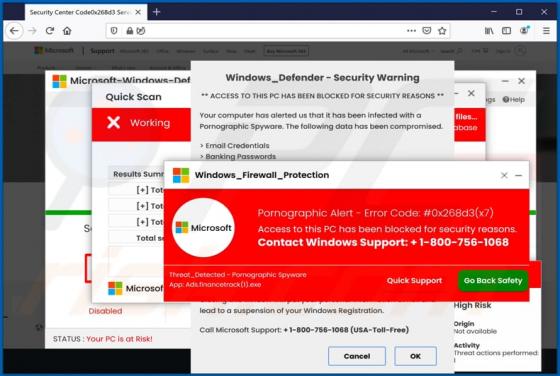

SampleConsole generuje reklamy, zmienia ustawienia przeglądarki/promuje fałszywą wyszukiwarkę i zbiera poufne informacje. Działa jako adware, porywacz przeglądarki i narzędzie zbierania danych. Aplikacje takie jak SampleConsole rzadko są celowo pobierane i instalowane przez użytkowników. Z teg