Jak usunąć złośliwe oprogramowanie Albiriox z urządzenia z systemem Android

TrojanZnany również jako: Albiriox RAT (trojan zdalnego dostępu)

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Albiriox?

Albiriox to zaawansowany trojan typu RAT (Remote Access Trojan) przeznaczony dla systemu Android, posiadający rozbudowane funkcje trojana bankowego. Jego lista celów obejmuje ponad 400 banków i instytucji finansowych.

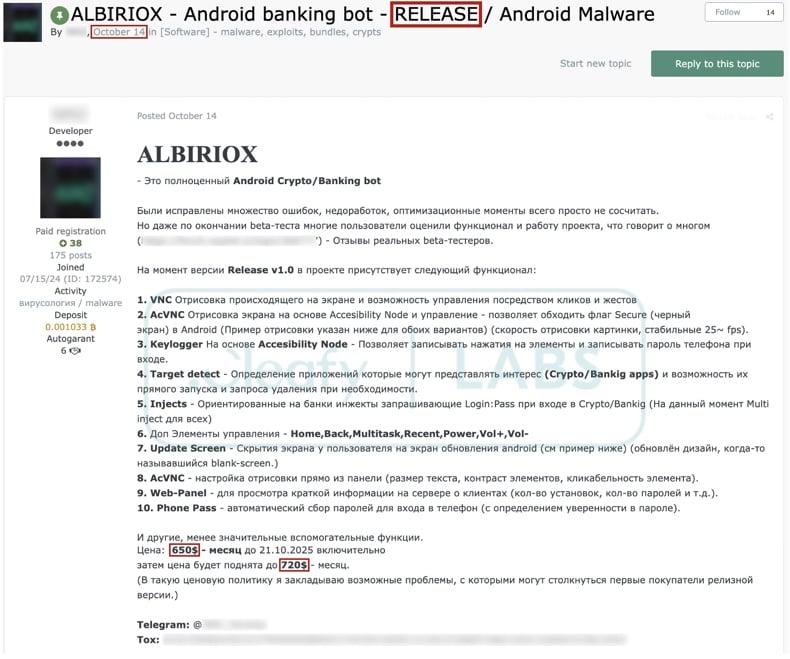

To złośliwe oprogramowanie pojawiło się po raz pierwszy we wrześniu 2025 r., a miesiąc później zostało udostępnione jako MaaS (Malware-as-a-Service). W chwili pisania tego artykułu Albiriox jest aktywnie rozwijane. Dowody wskazują, że operatorzy RAT posługują się językiem rosyjskim.

Przegląd złośliwego oprogramowania Albiriox

Znane infekcje Albiriox opierały się na dropperze. Wyświetlał on ofierze fałszywy interfejs „Aktualizacja systemu”, który prosił o różne uprawnienia. Co najważniejsze, potrzebował on uprawnień do korzystania z usług ułatwień dostępu systemu Android oraz do instalowania aplikacji innych producentów („Instaluj nieznane aplikacje”). Po uzyskaniu tych uprawnień dropper infiltrował Albiriox.

Wykorzystanie programu typu dropper nie jest jedyną techniką przeciwdziałającą wykryciu stosowaną przez tę infekcję. Ładunek (Albiriox) jest rozpakowywany dynamicznie i zawiera zaszyfrowany kod. Operatorzy złośliwego oprogramowania oferują również dodatkowe narzędzie przeciwdziałające wykryciu, opracowane przez innego programistę.

Po pomyślnym przeniknięciu nawiązuje połączenie z serwerem C&C (Command and Control) za pośrednictwem niezaszyfrowanego połączenia TCP Socket. Pierwszym działaniem jest zebranie odpowiednich danych dotyczących urządzenia i wysłanie ich do serwera C&C (tj. identyfikator sprzętu, model smartfona, wersja systemu operacyjnego Android itp.).

Jako trojan zdalnego dostępu (RAT), Albiriox umożliwia zdalny dostęp i kontrolę nad zainfekowanymi komputerami. Albiriox zapewnia poziom kontroli zbliżony do poziomu użytkownika. Wprowadza moduł zdalnego dostępu oparty na VNC (Virtual Network Computing). Trojan umożliwia interakcję w czasie rzeczywistym z zainfekowanym urządzeniem. Może transmitować obraz ekranu na żywo, wchodzić w interakcje z interfejsem, symulować gesty (np. kliknięcia, naciśnięcia, przesunięcia itp.) oraz wykonywać różne polecenia. Dzięki temu Albiriox jest w stanie wykonywać złośliwe działania w czasie rzeczywistym.

RAT może wyświetlać trzy rodzaje nakładek: ekrany imitujące legalne aktualizacje systemu, ekrany zaciemniające ukrywające wszelką aktywność oraz ekrany phishingowe imitujące autentyczne aplikacje.

Usługi ułatwień dostępu mają na celu pomóc użytkownikom, którzy tego potrzebują, w interakcji z urządzeniami. Wykorzystując te usługi, złośliwe programy zyskują pełnię swoich możliwości (np. odczytywanie ekranu, symulowanie ekranu dotykowego, interakcja z klawiaturą itp.). Usługi ułatwień dostępu systemu Android mają kluczowe znaczenie dla Albiriox podczas przeprowadzania fałszywych transakcji i innych operacji finansowych, ponieważ wiele powiązanych aplikacji blokuje lub ostrzega o próbach wykonywania zrzutów ekranu i nagrywania ekranu.

W momencie przeprowadzania badań Albiriox obejmował ponad 400 zakodowanych na stałe celów, w tym aplikacje bankowe, do przetwarzania płatności, wymiany kryptowalut, portfeli kryptowalutowych i inne aplikacje związane z finansami. Ponad połowa aplikacji dotyczy kryptowalut, a ponad sto to aplikacje bankowe. Sieć działania tego złośliwego oprogramowania obejmuje cały świat; usługi, które są jego celem, nie ograniczają się do jednego regionu.

Albiriox gromadzi listę zainstalowanego oprogramowania. Śledzi otwarte aplikacje i może je samodzielnie uruchamiać. Podczas interakcji z urządzeniem w czasie rzeczywistym trojan może używać czarnej nakładki i ukrywać działania, takie jak fałszywe transakcje i przelewy.

Po uruchomieniu interesującej aplikacji Albiriox może przeprowadzić atak typu overlay. Polega on na pokryciu oprogramowania ekranem phishingowym, który doskonale imituje oryginał i rejestruje wprowadzane informacje (np. identyfikatory, hasła, frazy haseł, kody 2FA/MFA, dane osobowe, numery kart kredytowych/debetowych itp.).

Inne polecenia, które Albiriox może wykonywać na urządzeniach, obejmują: uzyskiwanie/resetowanie/usuwanie danych blokujących urządzenie (np. wzór, hasło lub PIN), otwieranie „Ostatnich aplikacji”, wybieranie przycisku/opcji „Wstecz” i „Strona główna”, przełączanie urządzenia w tryb uśpienia, wybudzanie urządzenia, zwiększanie/zmniejszanie głośności, odinstalowywanie aplikacji, wprowadzanie tekstu do wybranych pól itp.

Warto powtórzyć, że w chwili pisania tego tekstu Albiriox jest nadal w fazie rozwoju. Dlatego przyszłe wersje tego RAT mogą mieć dodatkowe/inne możliwości i funkcje.

Podsumowując, obecność złośliwego oprogramowania, takiego jak Albiriox, na urządzeniach może prowadzić do poważnych problemów związanych z prywatnością, znacznych strat finansowych i kradzieży tożsamości.

| Nazwa | Albiriox RAT (trojan zdalnego dostępu) |

| Rodzaj zagrożenia | Złośliwe oprogramowanie dla systemu Android, złośliwa aplikacja, trojan, trojan zdalnego dostępu, narzędzie zdalnej administracji, RAT. |

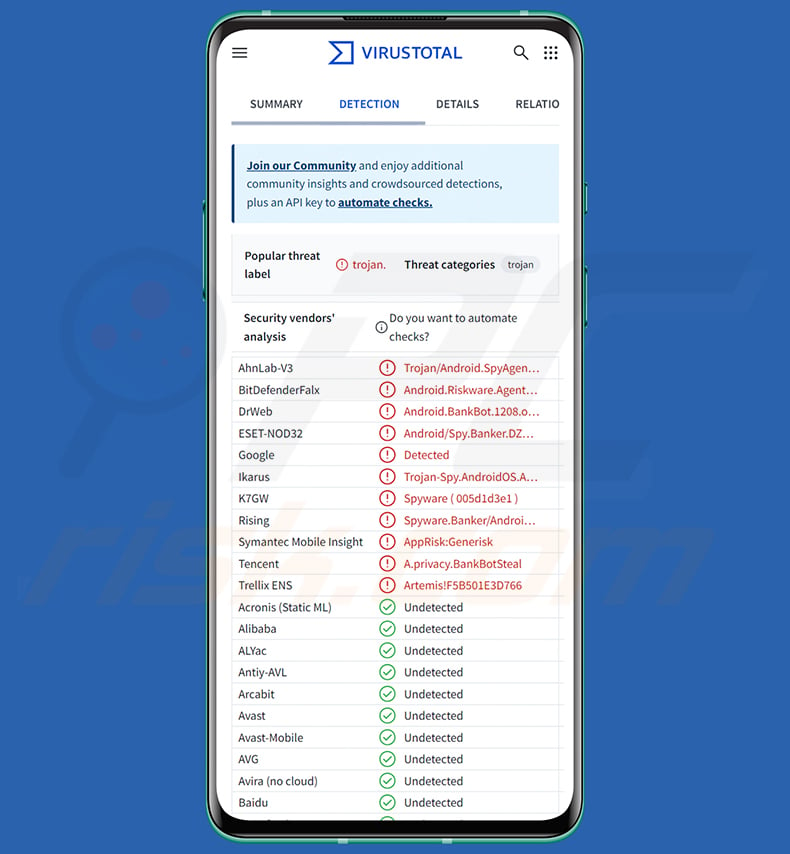

| Nazwy wykrywania | AhnLab-V3 (Trojan/Android.SpyAgent.1313398), Combo Cleaner (Android.Riskware.Agent.aARLK), ESET-NOD32 (Android/Spy.Banker.DZC Trojan), Symantec Mobile Insight (AppRisk:Generisk), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, fałszywe aplikacje, oszukańcze strony internetowe. |

| Uszkodzenie | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie wyczerpywanie się baterii, spadek prędkości Internetu, ogromne straty danych, straty finansowe, kradzież tożsamości (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu specyficznych dla systemu Android

Pisaliśmy już o wielu złośliwych programach; Fantasy Hub, BankBot, Asur, G700 i BingoMod to tylko niektóre z naszych artykułów dotyczących programów RAT atakujących urządzenia z systemem Android.

Trojan zdalnego dostępu może być niezwykle wszechstronny i umożliwia atakującym przejęcie pełnej kontroli nad urządzeniami. Jednak niezależnie od sposobu działania złośliwego oprogramowania, jego obecność w systemie zagraża integralności urządzenia i prywatności użytkownika. Dlatego wszystkie zagrożenia należy natychmiast usuwać po ich wykryciu.

W jaki sposób Albiriox przedostał się do mojego urządzenia?

Jak wspomniano wcześniej, Albiriox jest oferowany jako MaaS na forach hakerów. Dlatego sposób jego dystrybucji może zależeć od cyberprzestępców, którzy go używają (tj. metody mogą się różnić w zależności od ataku).

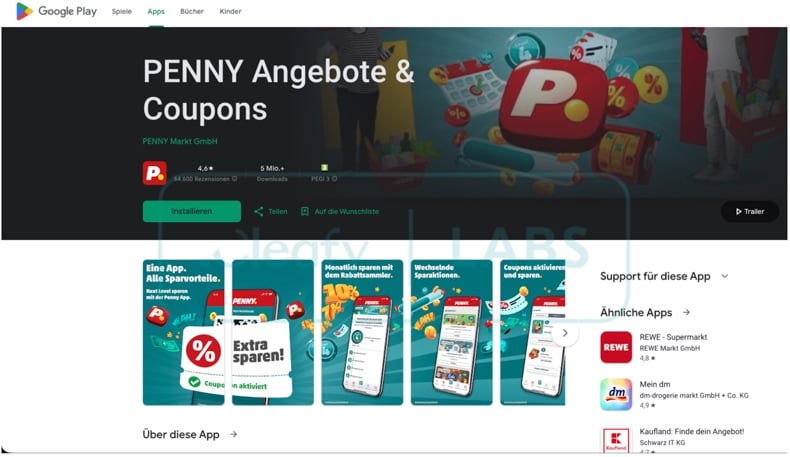

Pierwsza znana kampania miała miejsce przed wydaniem trojana MaaS w październiku 2025 r. Była to niewielka i ograniczona kampania, skierowana do użytkowników z Austrii. Rozpoczęła się od spamu SMS-owego zawierającego skrócony adres URL, który kierował odbiorców do strony internetowej imitującej niemieckojęzyczną stronę Google Play Store. Promowała ona fałszywą aplikację dla sieci dyskontów spożywczych Penny. Dropper Albiriox był pobierany bezpośrednio z tej fałszywej strony internetowej.

W kolejnej odsłonie kampanii Penny pobieranie programu typu dropper odbywało się pośrednio. Na stronie podano, że link do pobrania zostanie wysłany za pośrednictwem aplikacji WhatsApp Messenger, i poproszono użytkowników o podanie numerów telefonów.

Mówiąc dokładniej, użytkownicy zostali poproszeni o wybranie stacji benzynowej, na której chcieliby otrzymać zniżkę, „zakręcenie kołem” w celu uzyskania kwoty zniżki oraz podanie swojego numeru telefonu z obietnicą szybkiego kontaktu ze strony przedstawiciela. Kampania była ograniczona geograficznie i gromadziła wyłącznie austriackie numery, które następnie były wysyłane do bota Telegram cyberprzestępców.

Inne sposoby maskowania i techniki rozprzestrzeniania się są bardzo prawdopodobne. Standardowo stosuje się socjotechnikę i phishing. Zazwyczaj złośliwe programy są przedstawiane jako zwykłe treści lub dołączane do nich.

Najpopularniejsze metody dystrybucji złośliwego oprogramowania obejmują: niewiarygodne kanały pobierania (np. strony z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieci wymiany plików P2P, sklepy z aplikacjami innych producentów itp.), pobieranie typu drive-by (ukryte i podstępne), oszustwa internetowe, złośliwe załączniki lub linki w spamie (np. e-maile, prywatne wiadomości/wiadomości bezpośrednie, SMS-y, posty w mediach społecznościowych itp.), złośliwe reklamy, pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracki”) oraz fałszywe aktualizacje.

Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. zewnętrzne dyski twarde, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność ma ogromne znaczenie dla zapewnienia bezpieczeństwa urządzenia i użytkownika. Dlatego zawsze należy sprawdzać oprogramowanie, zapoznając się z warunkami użytkowania i recenzjami ekspertów/użytkowników, sprawdzając wymagane uprawnienia i weryfikując wiarygodność dewelopera. Pobieraj oprogramowanie wyłącznie z oficjalnych i zweryfikowanych źródeł. Aktywuj i aktualizuj programy za pomocą oryginalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Zachowaj ostrożność podczas przeglądania stron internetowych, ponieważ w Internecie jest mnóstwo fałszywych i złośliwych treści. Nie otwieraj załączników ani linków znalezionych w podejrzanych/nieistotnych wiadomościach (np. e-mailach, prywatnych wiadomościach/wiadomościach bezpośrednich, SMS-ach itp.).

Najważniejsze jest zainstalowanie renomowanego programu antywirusowego i regularne aktualizowanie go. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania aktywnych oraz potencjalnych zagrożeń.

Zrzut ekranu fałszywej strony sklepu Google Play Store rozpowszechniającej Albiriox (źródło obrazu – Cleafy LABS):

Zrzut ekranu z reklamą Albiriox na forum hakerów (źródło obrazu – Cleafy LABS):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki internetowej Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce internetowej Chrome?

- Jak zresetować przeglądarkę internetową Chrome?

- Jak usunąć historię przeglądania z przeglądarki internetowej Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce internetowej Firefox?

- Jak zresetować przeglądarkę internetową Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z systemem Android w „trybie awaryjnym”?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

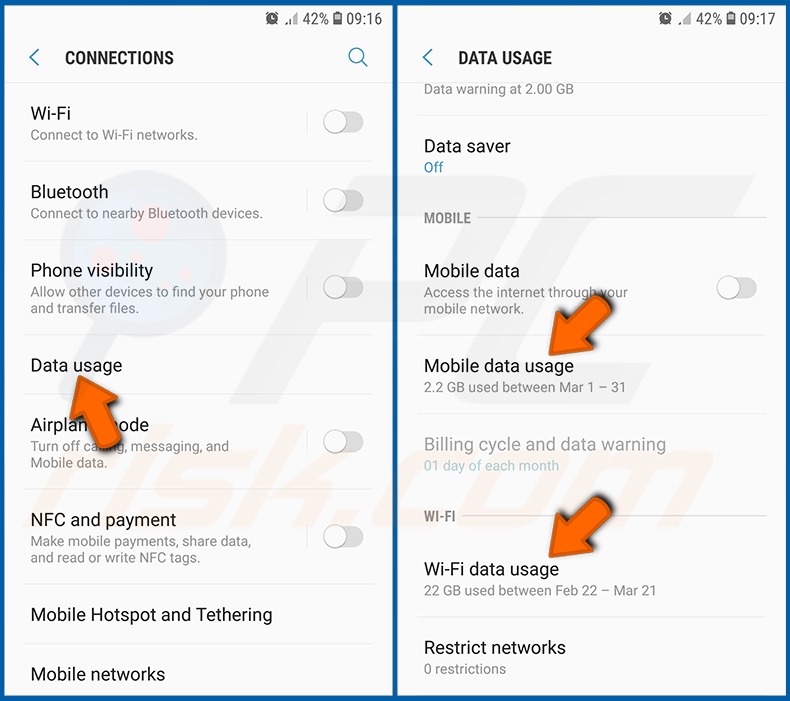

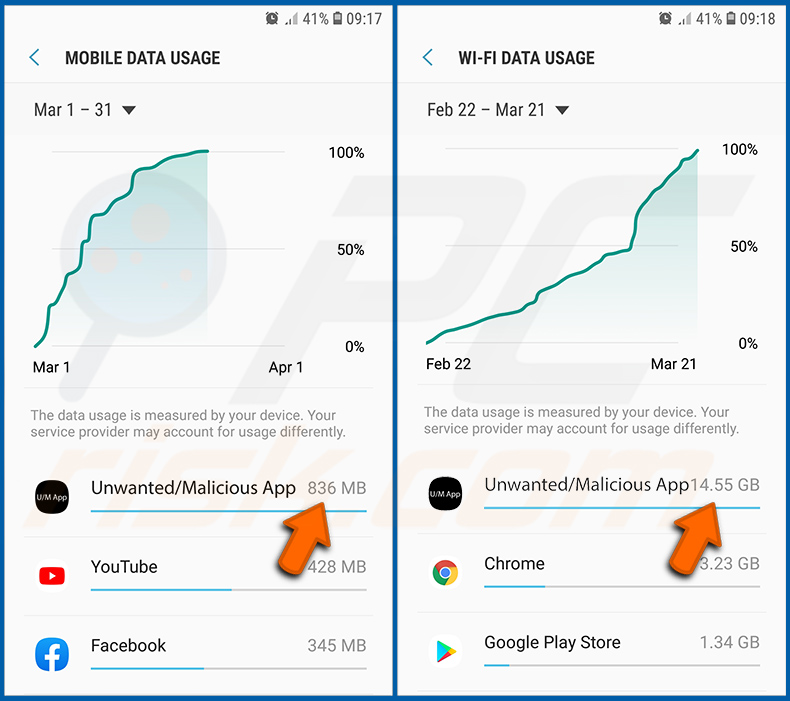

- Jak sprawdzić zużycie danych przez różne aplikacje?

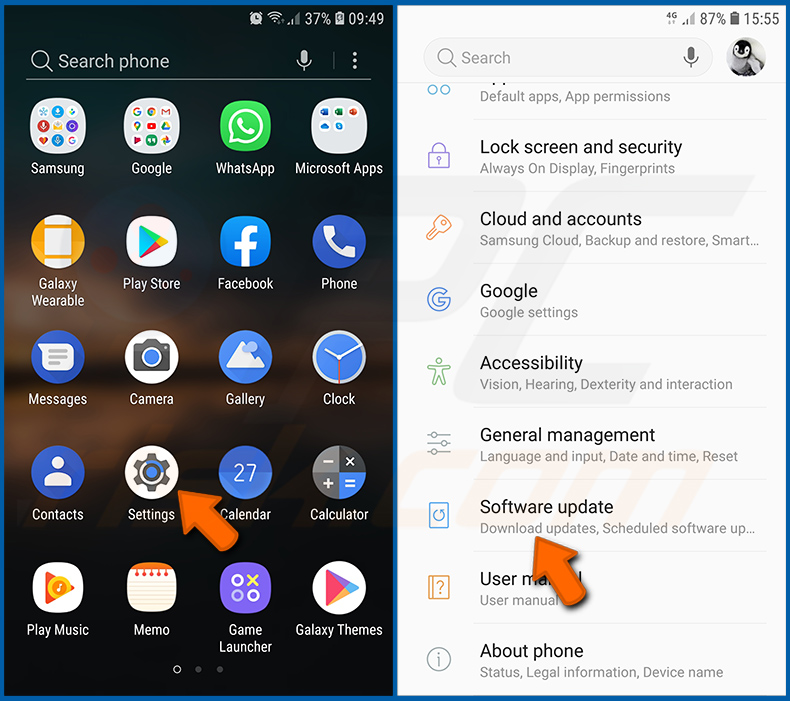

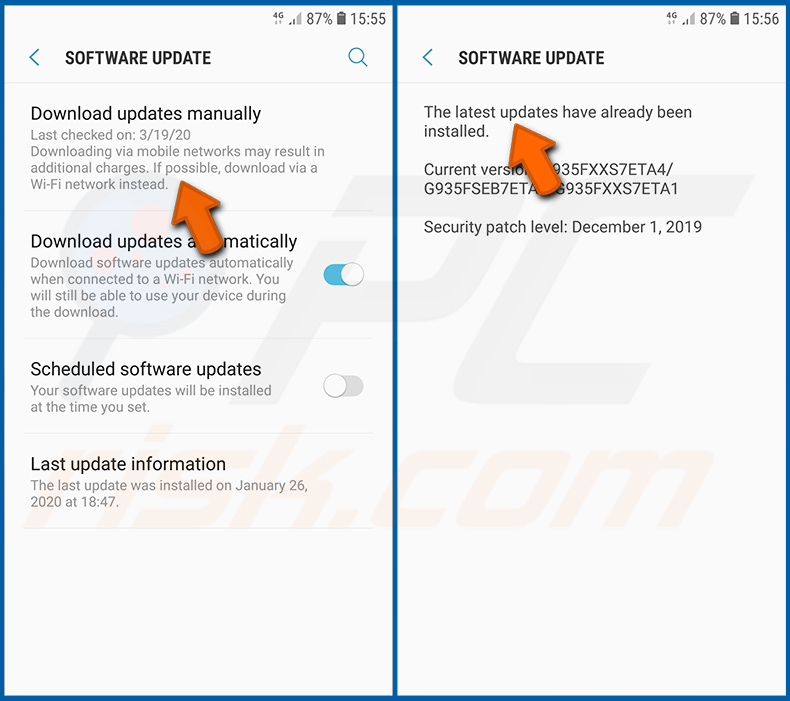

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do stanu domyślnego?

- Jak wyłączyć aplikacje posiadające uprawnienia administratora?

Usuń historię przeglądania z przeglądarki internetowej Chrome:

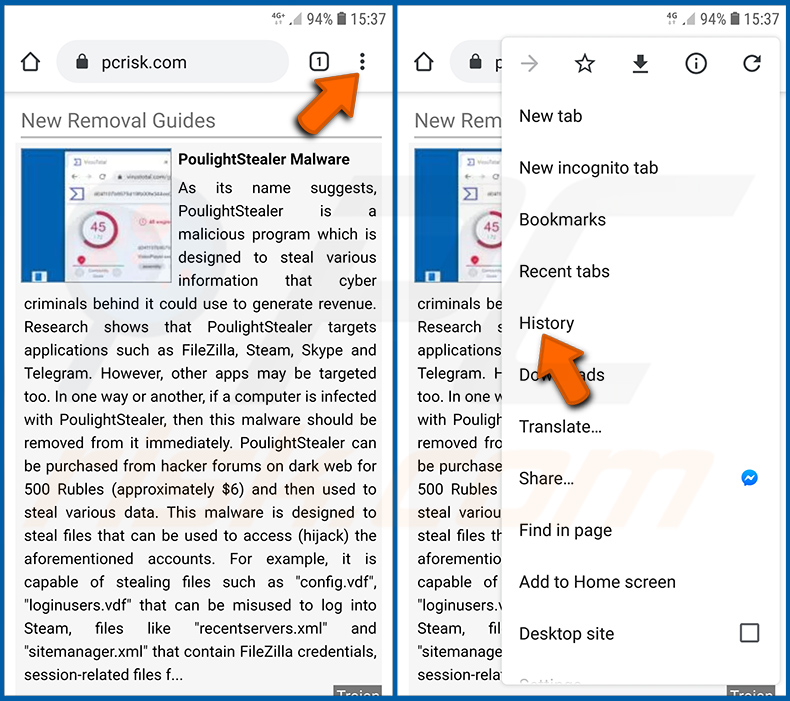

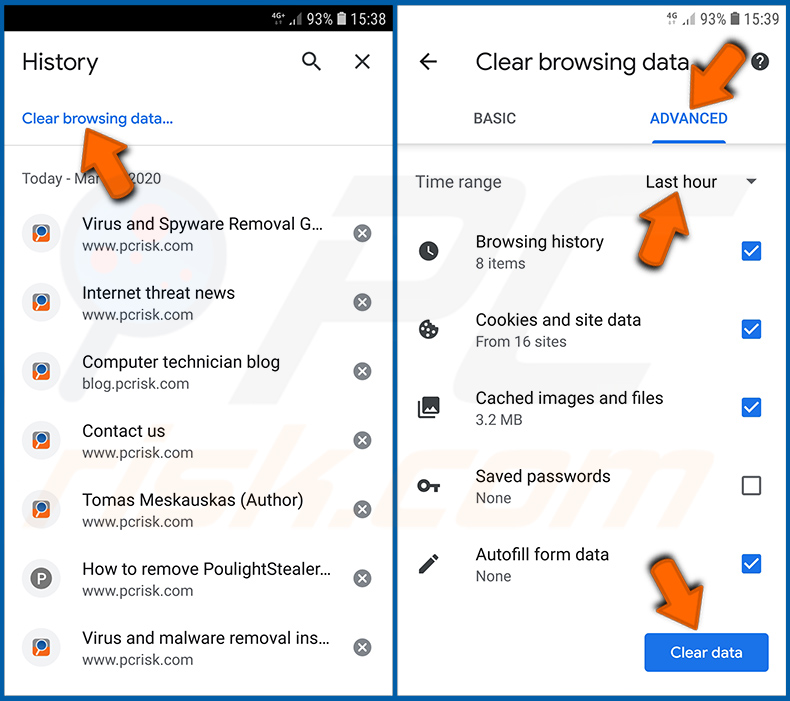

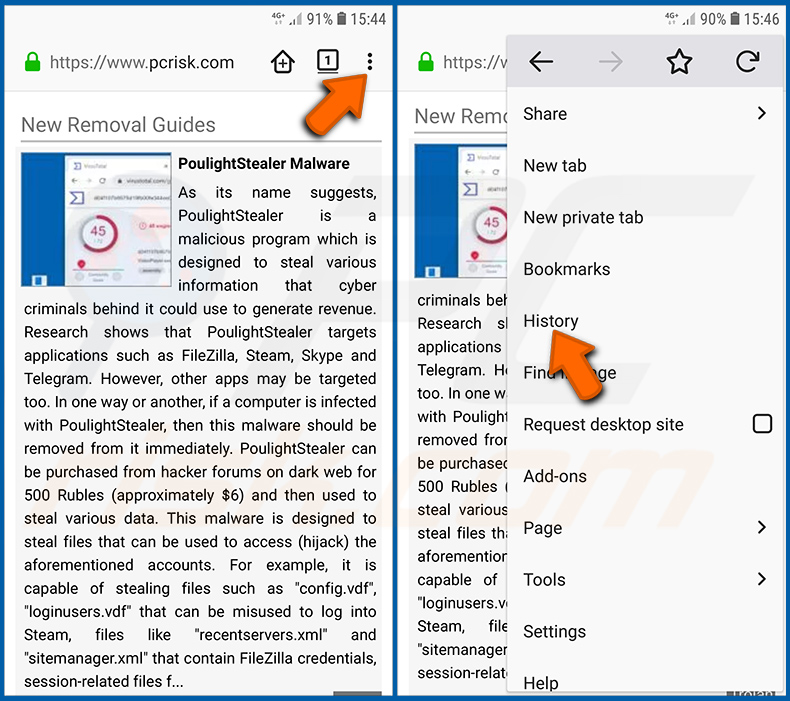

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia” z rozwijanego menu.

Naciśnij „Wyczyść dane przeglądania”, wybierz zakładkę „ZAAWANSOWANE”, wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie naciśnij „Wyczyść dane”.

Wyłącz powiadomienia przeglądarki w przeglądarce internetowej Chrome:

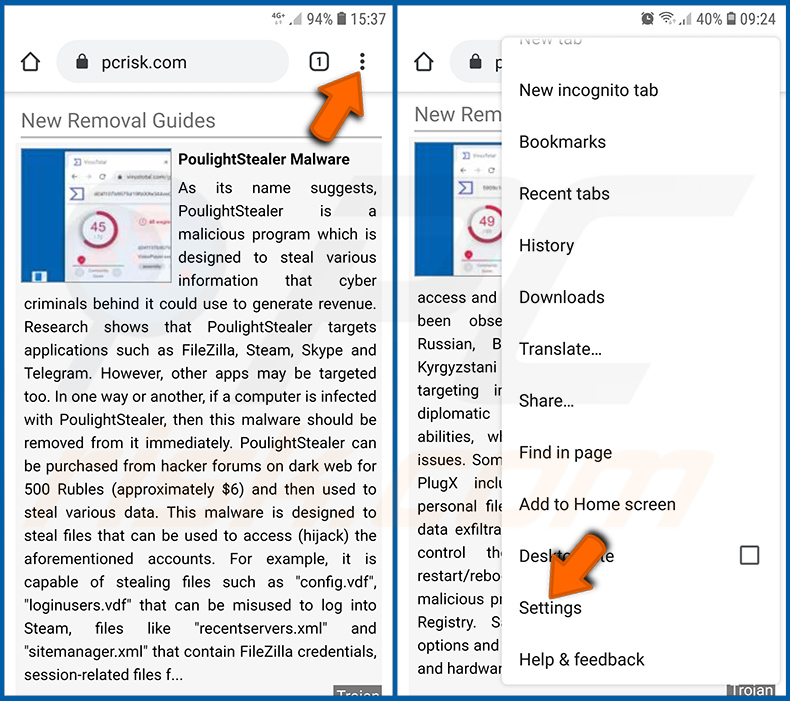

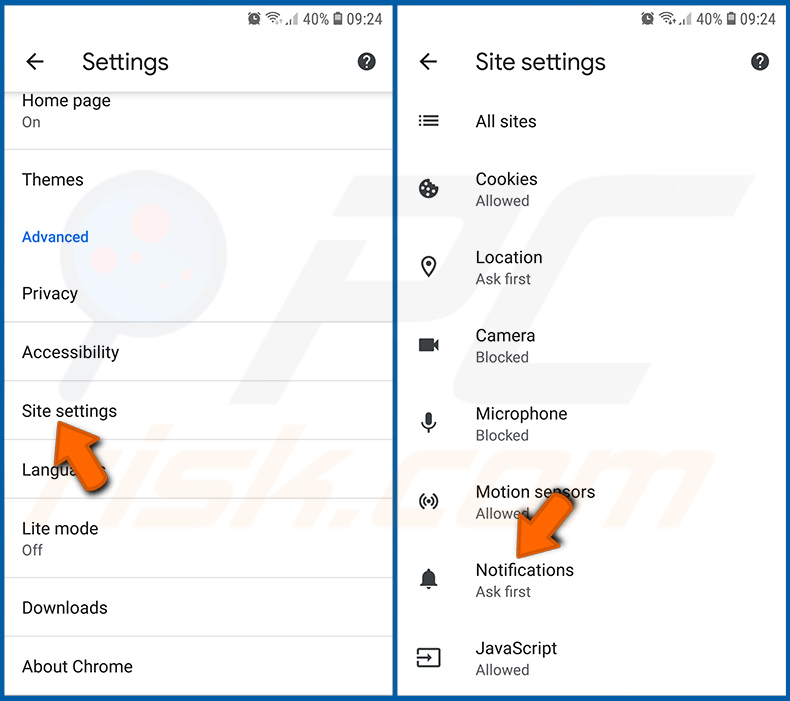

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Ustawienia” z rozwijanego menu.

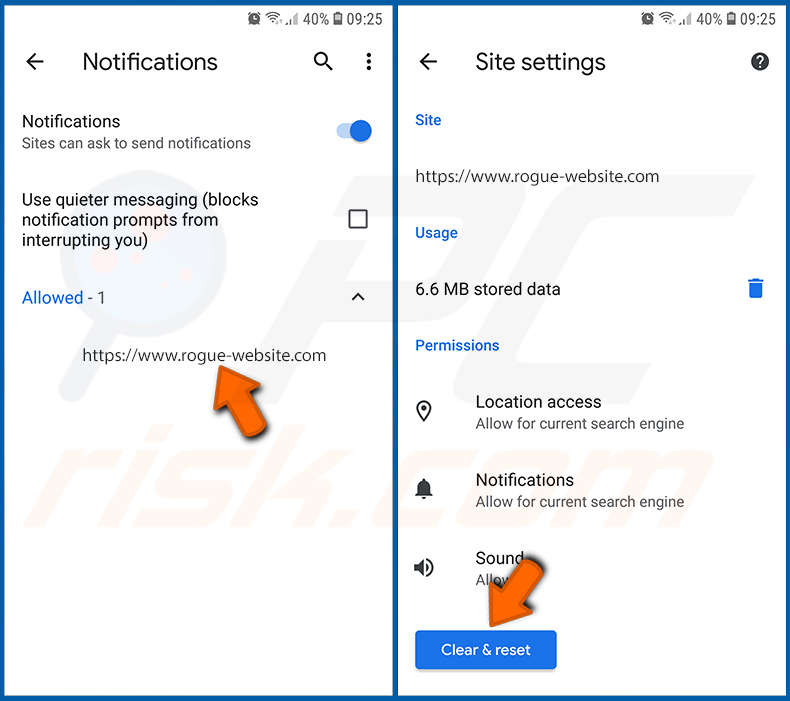

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny” i dotknij jej. Przewiń w dół, aż zobaczysz opcję „Powiadomienia” i dotknij jej.

Znajdź strony internetowe, które wysyłają powiadomienia przeglądarki, kliknij na nie i wybierz opcję „Wyczyść i zresetuj”. Spowoduje to usunięcie uprawnień przyznanych tym stronom internetowym do wysyłania powiadomień. Jednak po ponownym odwiedzeniu tej samej strony może ona ponownie poprosić o udzielenie uprawnień. Możesz zdecydować, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, strona internetowa zostanie przeniesiona do sekcji „Zablokowane” i nie będzie już prosić Cię o uprawnienia).

Zresetuj przeglądarkę internetową Chrome:

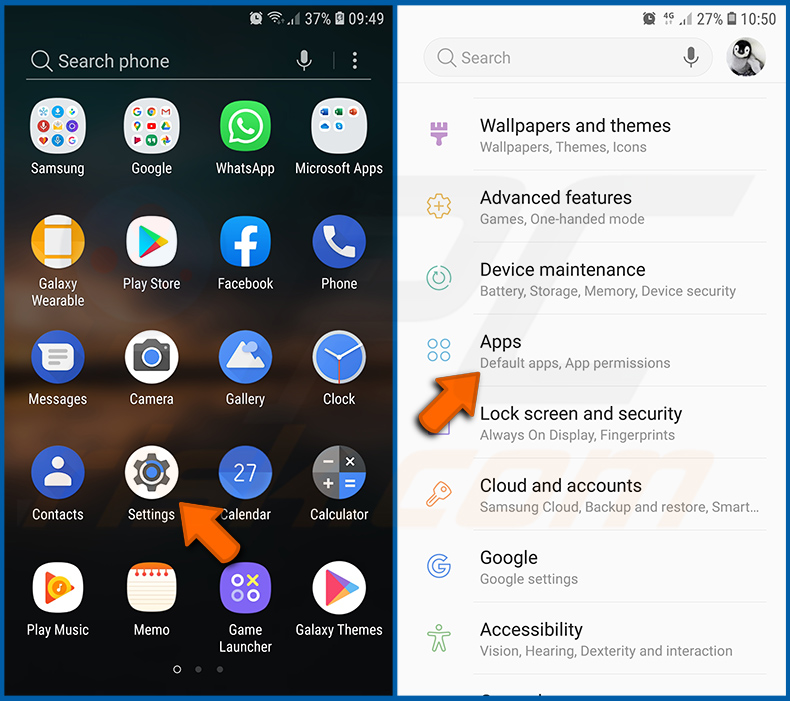

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

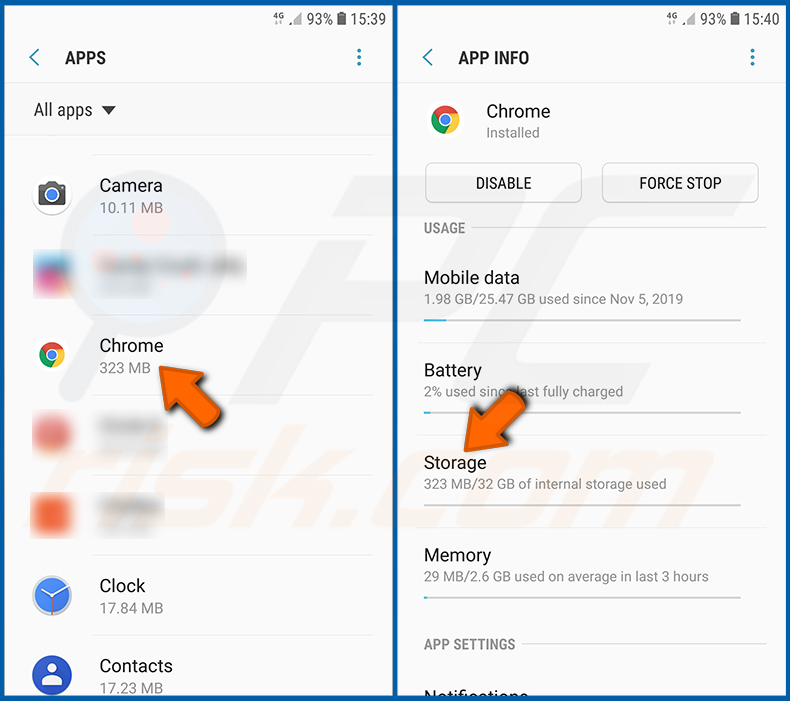

Przewiń w dół, aż znajdziesz aplikację „Chrome”, wybierz ją i dotknij opcji „Pamięć”.

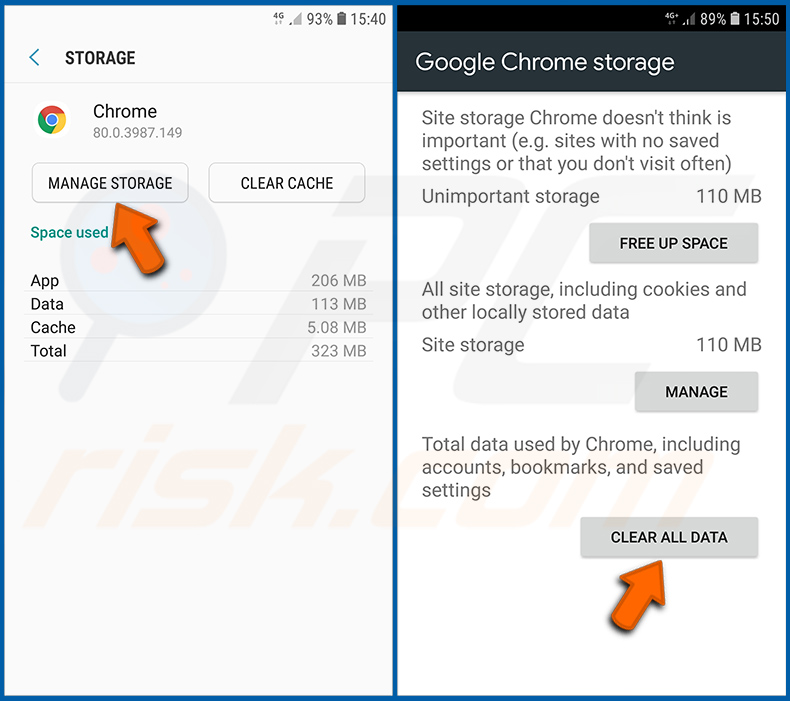

Naciśnij „ZARZĄDZAJ PAMIĘCIĄ”, następnie „WYMAŻ WSZYSTKIE DANE” i potwierdź działanie, naciskając „OK”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, niestandardowe ustawienia i inne dane zostaną usunięte. Będziesz również musiał ponownie zalogować się do wszystkich stron internetowych.

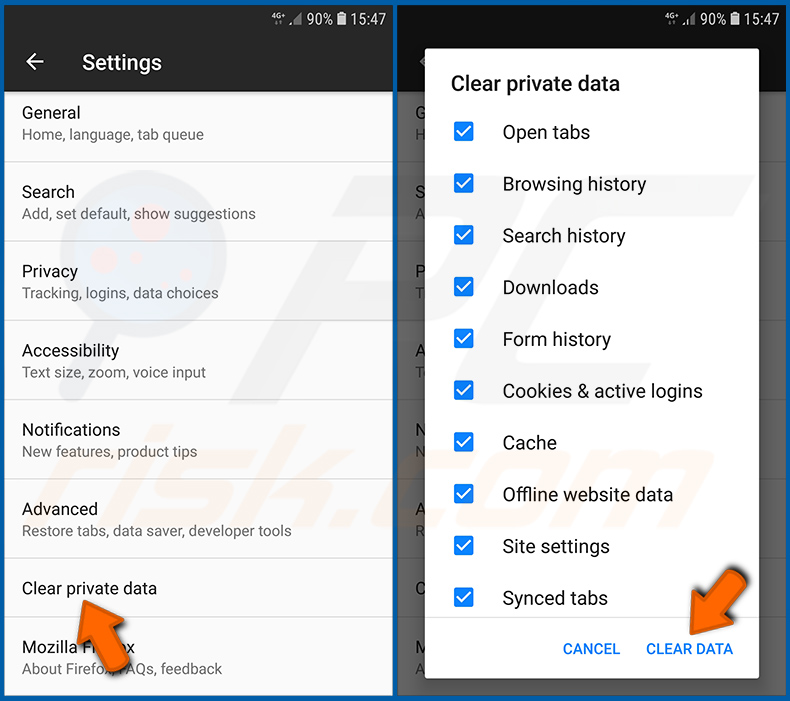

Usuń historię przeglądania z przeglądarki internetowej Firefox:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia” z rozwijanego menu.

Przewiń w dół, aż zobaczysz „Wyczyść dane prywatne” i dotknij tej opcji. Wybierz typy danych, które chcesz usunąć, i dotknij „WYMAŻ DANE”.

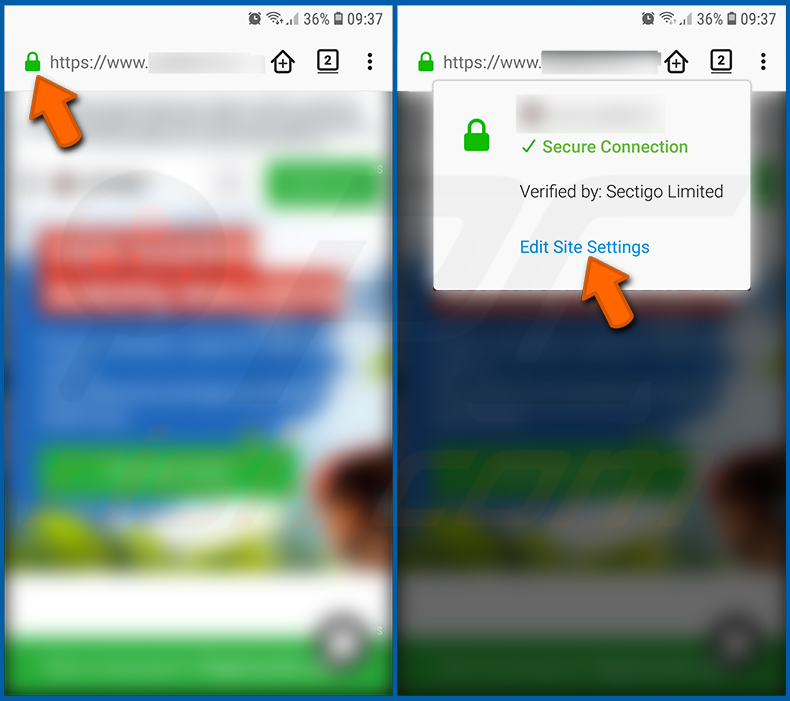

Wyłącz powiadomienia przeglądarki w przeglądarce internetowej Firefox:

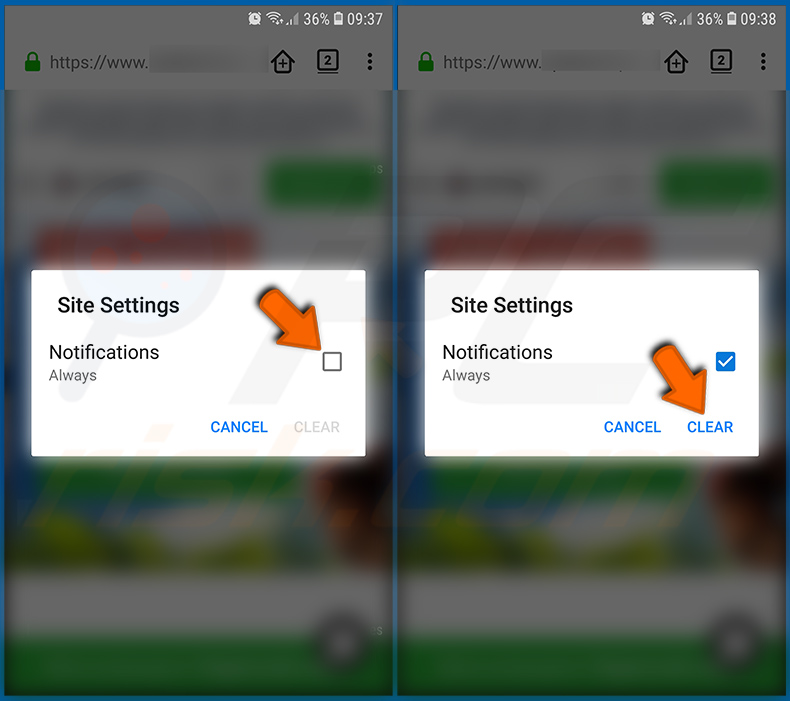

Odwiedź stronę internetową, która wyświetla powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie miała postać „Kłódka”) i wybierz opcję „Edytuj ustawienia witryny”.

W otwartym oknie pop-up wybierz opcję „Powiadomienia” i naciśnij „WYMAŻ”.

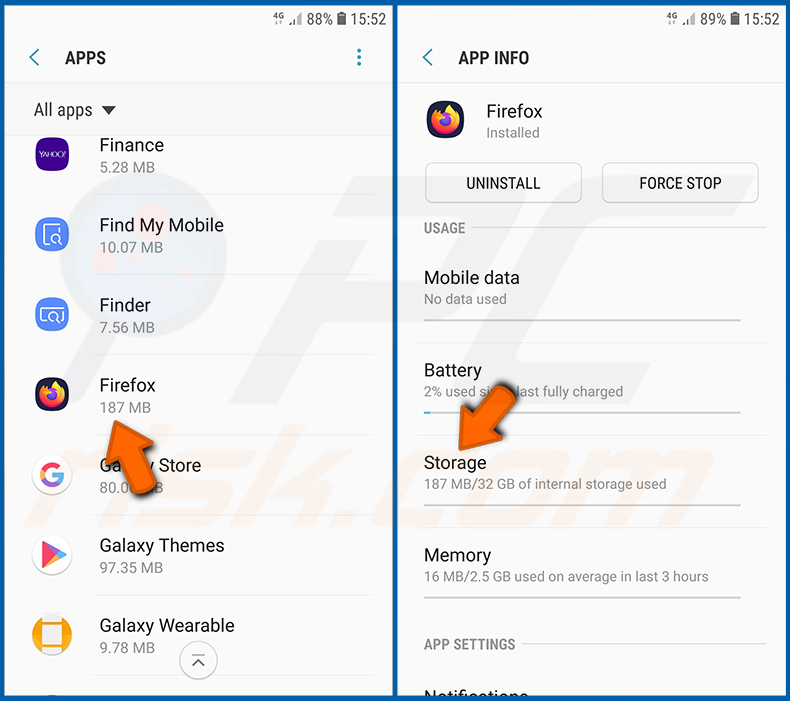

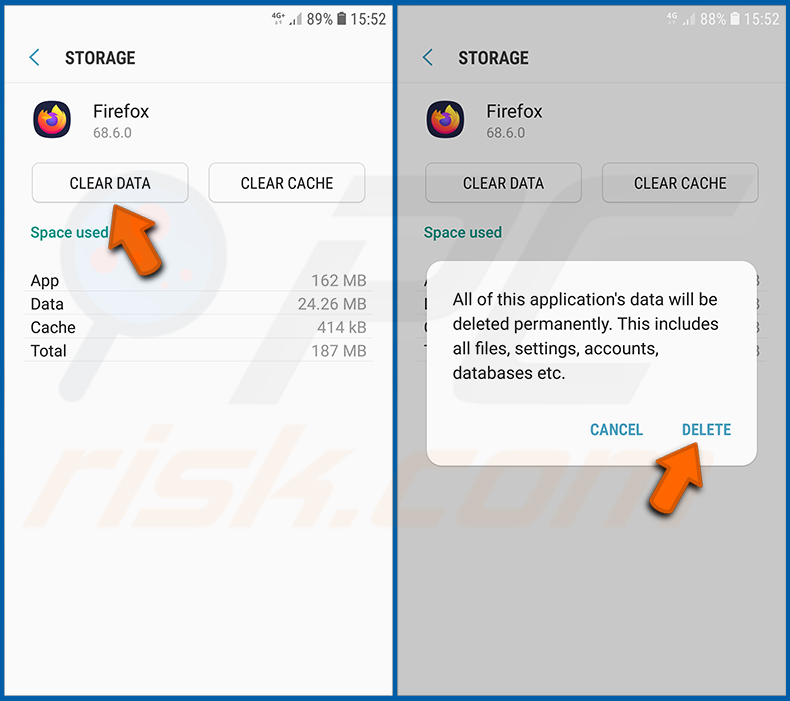

Zresetuj przeglądarkę internetową Firefox:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

Przewiń w dół, aż znajdziesz aplikację „Firefox”, wybierz ją i dotknij opcji „Pamięć”.

Naciśnij „WYMAŻ DANE” i potwierdź działanie, naciskając „USUŃ”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, niestandardowe ustawienia i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich stron internetowych.

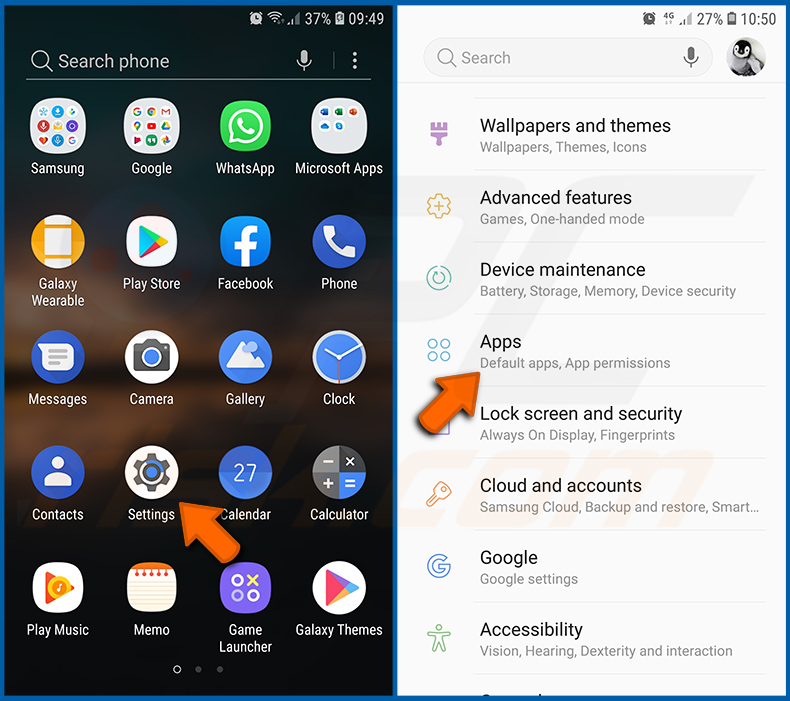

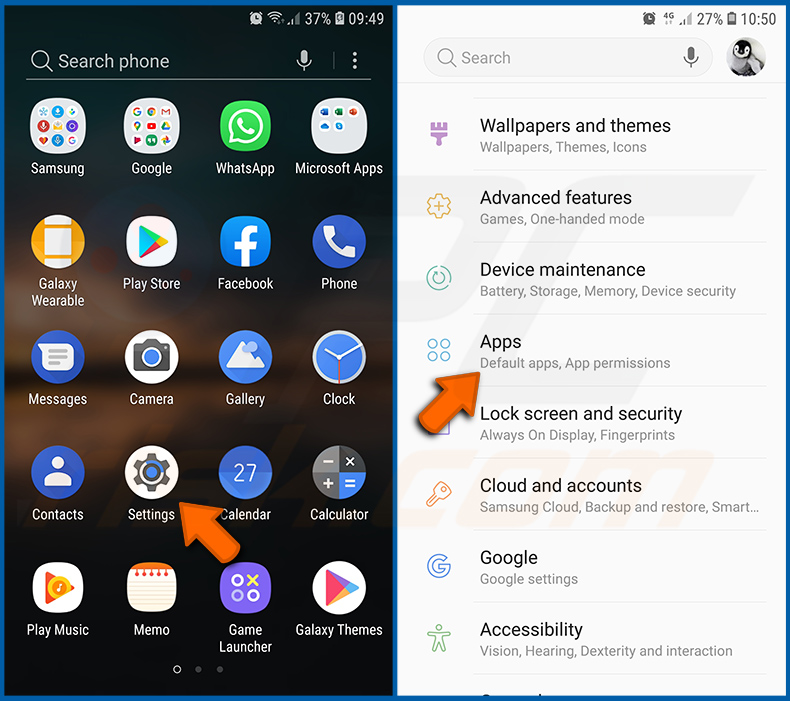

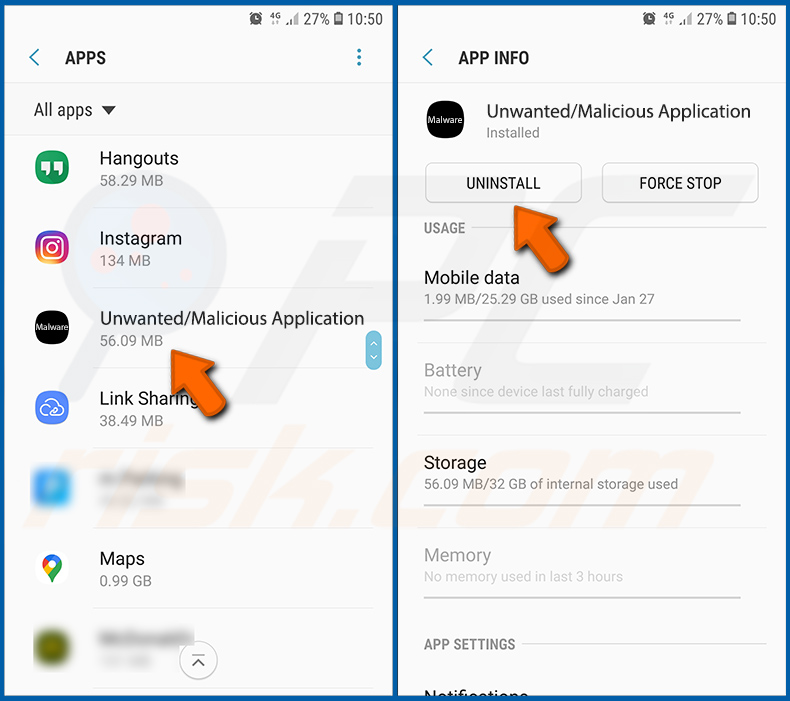

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i naciśnij „Odinstaluj”. Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego”.

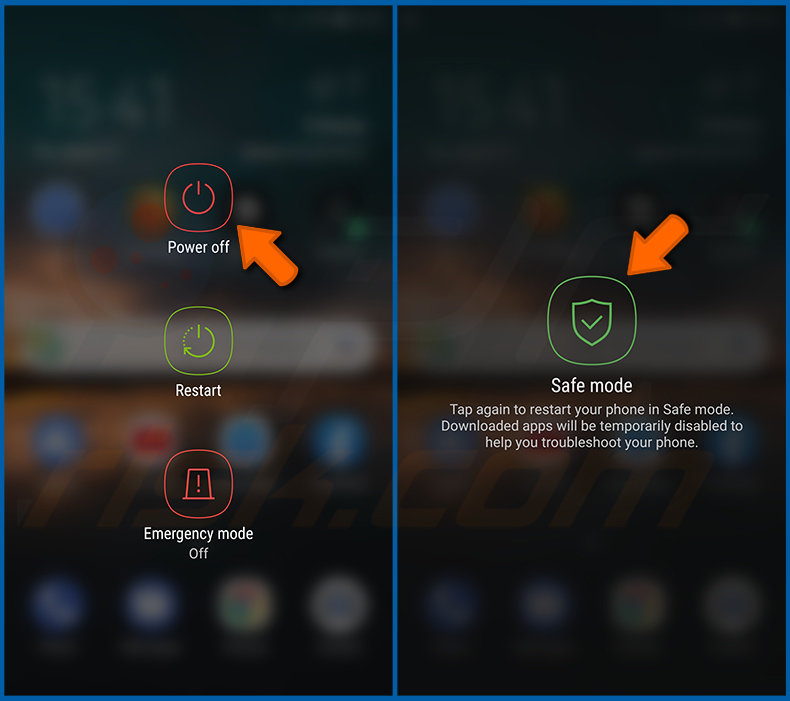

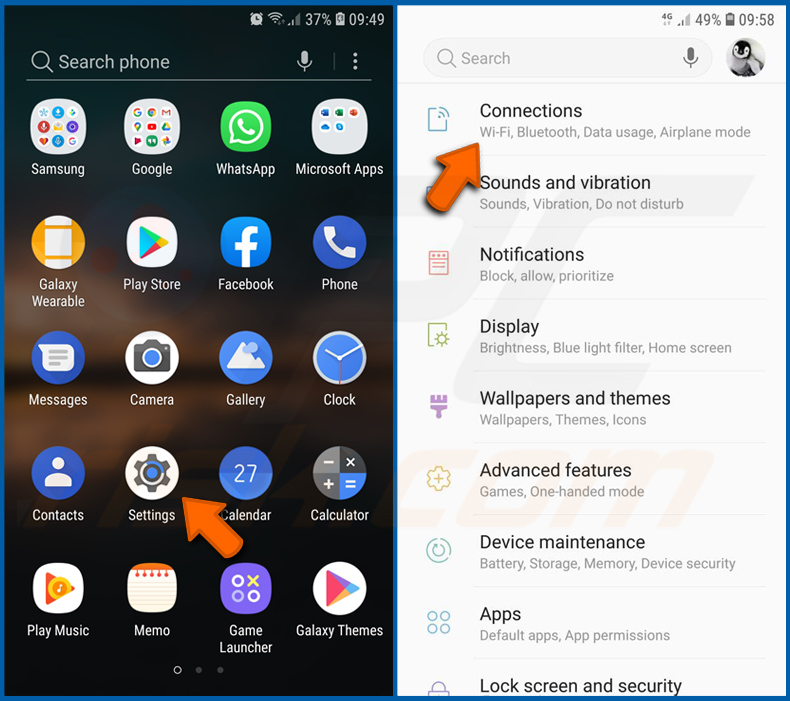

Uruchom urządzenie z systemem Android w „trybie awaryjnym”:

Tryb „Tryb awaryjny” w systemie operacyjnym Android tymczasowo wyłącza działanie wszystkich aplikacji innych producentów. Korzystanie z tego trybu jest dobrym sposobem na zdiagnozowanie i rozwiązanie różnych problemów (np. usunięcie złośliwych aplikacji, które uniemożliwiają użytkownikom wykonanie tej czynności, gdy urządzenie działa „normalnie”).

Naciśnij przycisk „Zasilanie” i przytrzymaj go, aż pojawi się ekran „Wyłącz zasilanie”. Naciśnij i przytrzymaj ikonę „Wyłącz”. Po kilku sekundach pojawi się opcja „Tryb awaryjny”, którą można uruchomić, restartując urządzenie.

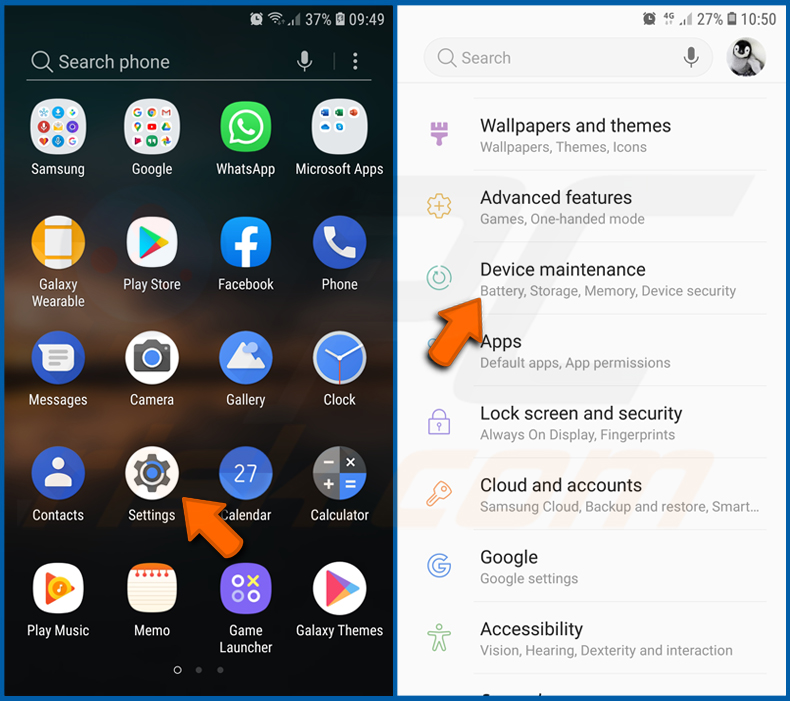

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Konserwacja urządzenia” i dotknij tej opcji.

Naciśnij „Bateria” i sprawdź zużycie energii przez każdą aplikację. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, zapewniając użytkownikom jak najlepsze wrażenia i oszczędzając energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

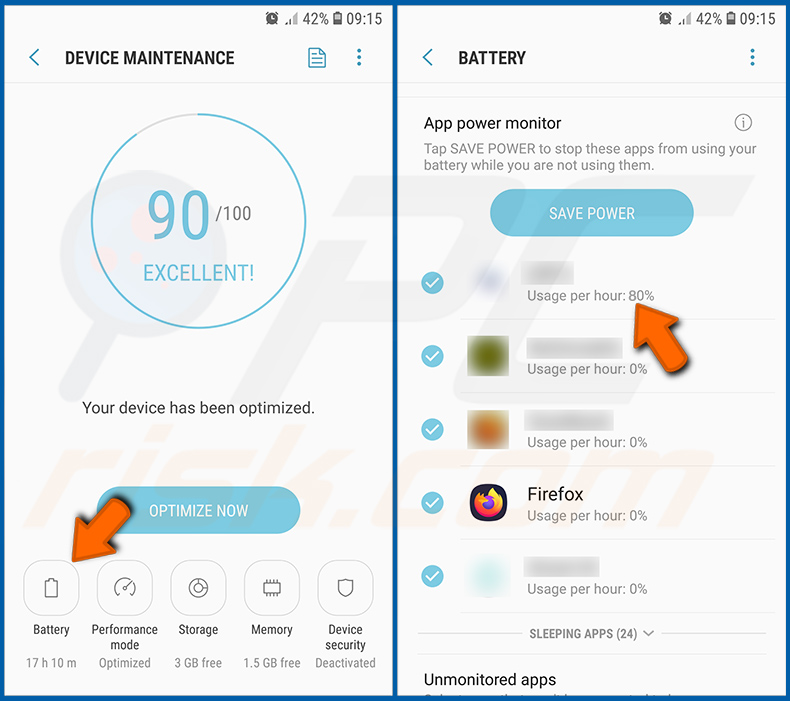

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Połączenia” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Wykorzystanie danych” i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie ograniczyć wykorzystanie danych. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane tak, aby działały tylko wtedy, gdy urządzenie jest podłączone do sieci bezprzewodowej. Z tego powodu należy sprawdzić zarówno wykorzystanie danych komórkowych, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jak najszybsze jej odinstalowanie.

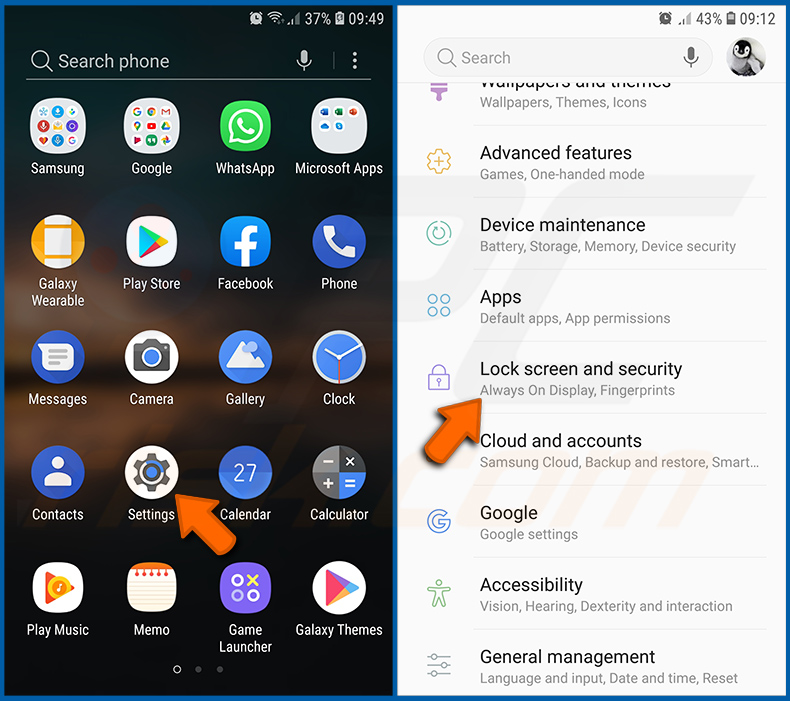

Zainstaluj najnowsze aktualizacje oprogramowania:

Aktualizowanie oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzeń. Producenci urządzeń nieustannie wydają różne poprawki bezpieczeństwa i aktualizacje systemu Android w celu naprawienia błędów i usterek, które mogą zostać wykorzystane przez cyberprzestępców. Przestarzały system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aktualizacja oprogramowania” i dotknij tej opcji.

Naciśnij „Pobierz aktualizacje ręcznie” i sprawdź, czy są dostępne jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobierz aktualizacje automatycznie” — dzięki temu system będzie Cię powiadamiał o wydaniu aktualizacji i/lub zainstaluje ją automatycznie.

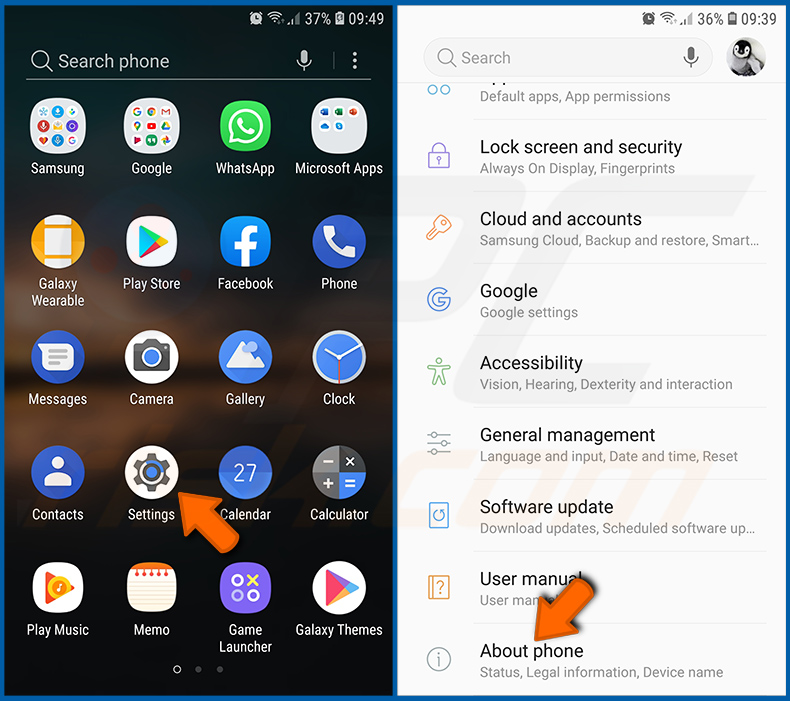

Przywróć system do stanu domyślnego:

Wykonanie „przywrócenia ustawień fabrycznych” to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane znajdujące się w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (zapisane w urządzeniu, a nie na karcie SIM), wiadomości SMS itp. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Można również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Informacje o telefonie” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Resetuj” i dotknij tej opcji. Teraz wybierz czynność, którą chcesz wykonać:

„Resetuj ustawienia” — przywróć wszystkie ustawienia systemowe do wartości domyślnych;

„Resetuj ustawienia sieciowe” – przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

„Resetuj dane fabryczne” – zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

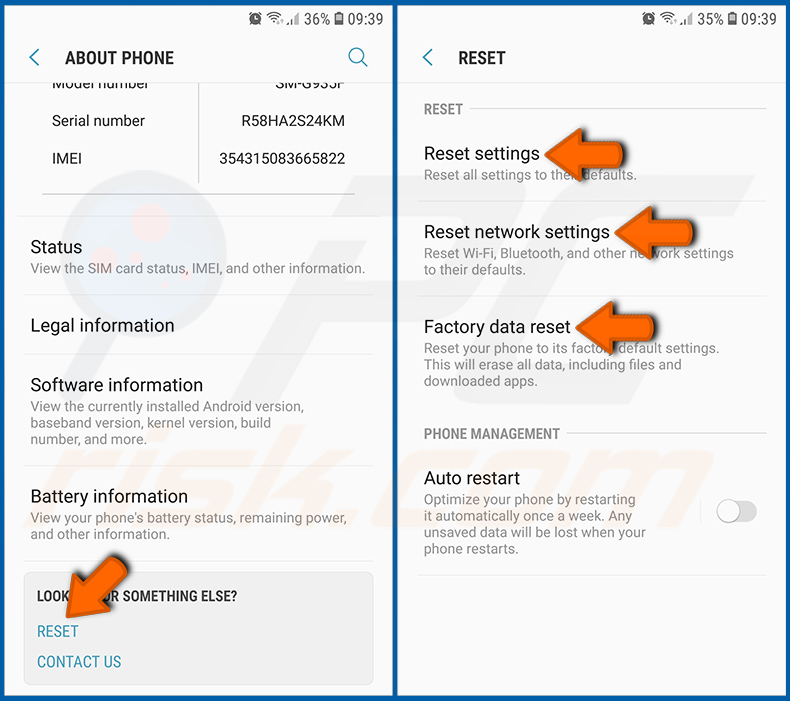

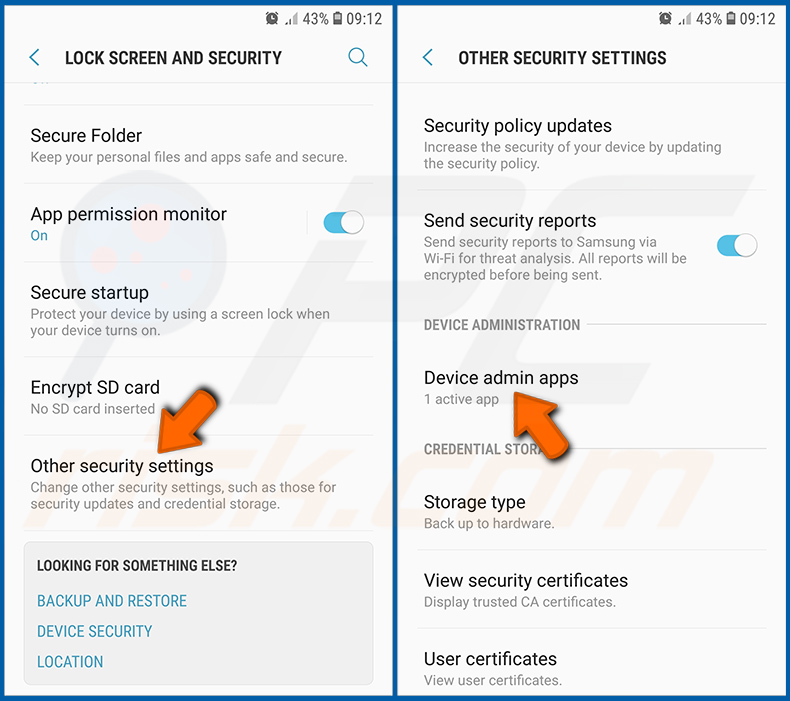

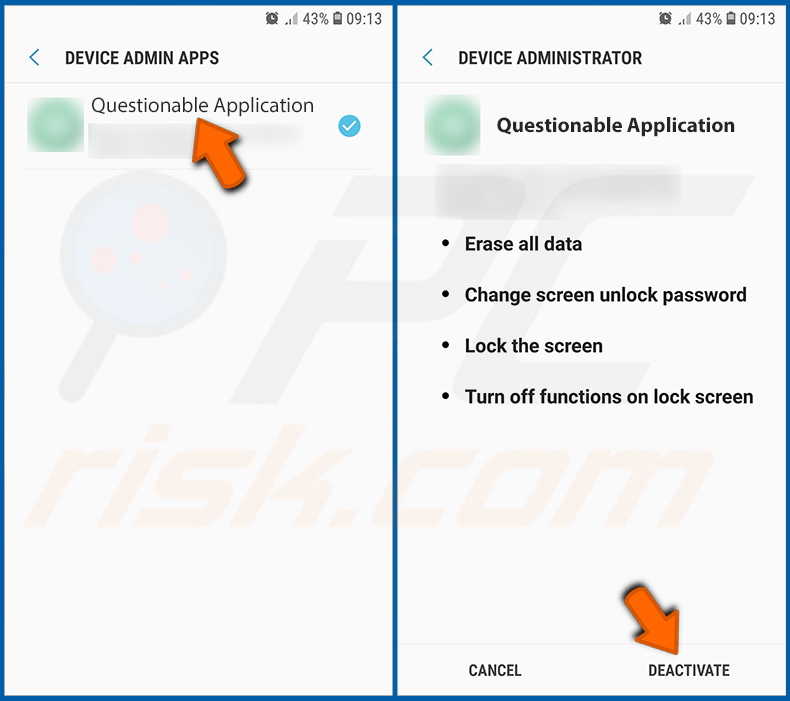

Wyłącz aplikacje posiadające uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia, i wyłączać te, które nie powinny ich mieć.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Ekran blokady i zabezpieczenia”, a następnie dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń”, dotknij tej opcji, a następnie dotknij „Aplikacje administratora urządzenia”.

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, dotknij ich, a następnie dotknij „DEAKTYWUJ”.

Często zadawane pytania (FAQ)

Moje urządzenie z systemem Android zostało zainfekowane złośliwym oprogramowaniem Albiriox. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Najprawdopodobniej nie – ponieważ usuwanie złośliwego oprogramowania rzadko wymaga tak drastycznych środków.

Jakie są największe problemy, jakie może spowodować złośliwe oprogramowanie Albiriox?

Niebezpieczeństwa związane z infekcją zależą od możliwości złośliwego oprogramowania i celów atakujących. Albiriox to trojan zdalnego dostępu, którego głównym celem jest kradzież danych finansowych. Ogólnie rzecz biorąc, obecność takiego oprogramowania może prowadzić do poważnych problemów związanych z prywatnością, strat finansowych i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania Albiriox?

Zysk jest zdecydowanie najczęstszą motywacją ataków złośliwego oprogramowania, a możliwości Albiriox są do tego dostosowane. Inne powszechne powody to poszukiwanie rozrywki lub osobiste urazy, zakłócanie procesów (np. stron internetowych, usług, firm itp.), haktywizm oraz motywacje polityczne/geopolityczne.

W jaki sposób złośliwe oprogramowanie Albiriox przeniknęło do mojego urządzenia z systemem Android?

Albiriox był rozpowszechniany za pośrednictwem fałszywych stron Google Play jako aplikacja oferująca zniżki w legalnej sieci supermarketów. Prawdopodobnie istnieją również inne metody dystrybucji.

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie drive-by, podejrzane źródła pobierania (np. strony z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieci wymiany plików P2P, sklepy z aplikacjami innych producentów itp.), oszustwa internetowe, spam, złośliwe reklamy, pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracking”) oraz fałszywe aktualizacje. Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykrywać i eliminować większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że przeprowadzenie pełnego skanowania systemu jest niezbędne, ponieważ zaawansowane programy złośliwe zazwyczaj ukrywają się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję