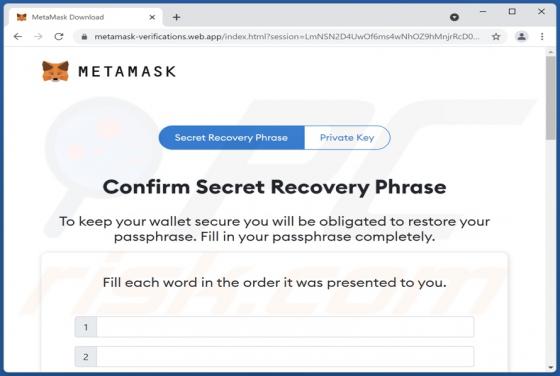

Oszustwo POP-UP METAMASK

Odkryliśmy to oszustwo „METAMASK" podczas inspekcji nieuczciwych witryn. Jest zamaskowane jako strona odzyskiwania danych logowania do MetaMask — prawdziwego portfela kryptowalutowego zaprojektowanego do interakcji z blockchainem Ethereum. To oszustwo działa jako oszustwo phishingowe. Innymi słowy