Ransomware Lilith

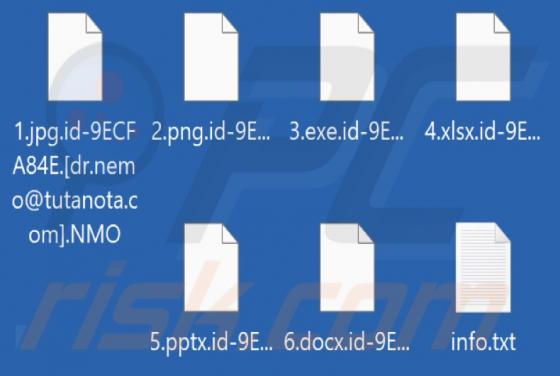

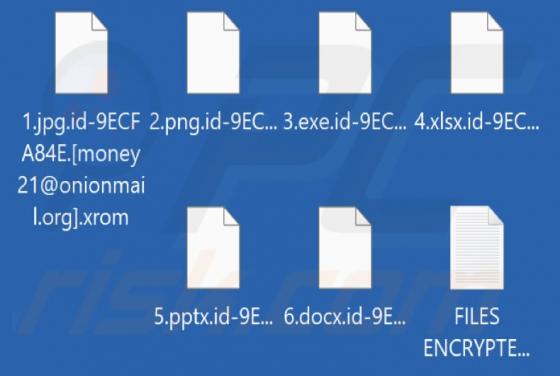

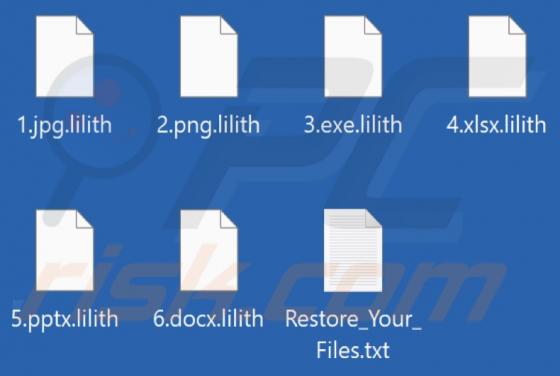

Lilith to nazwa złośliwego programu sklasyfikowanego jako ransomware. Malware z tej kategorii służy do szyfrowania danych i żądania zapłaty za ich odszyfrowanie. Kiedy wykonaliśmy próbkę Lilith na naszym urządzeniu testowym, zaszyfrowała ona pliki i dodała do ich nazw rozszerzenie ".lilith". Przy