Uniknij zostania oszukanym przez e-maile twierdzące, że mają wszystkie twoje osobiste dane

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest "oszustwo e-mailowe Im in possession of all of your private data"?

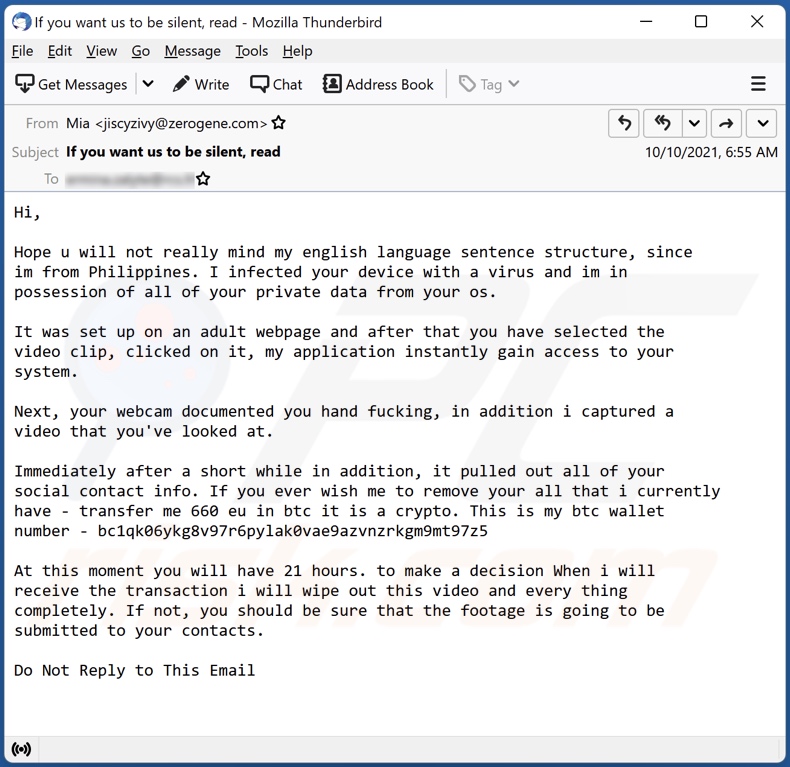

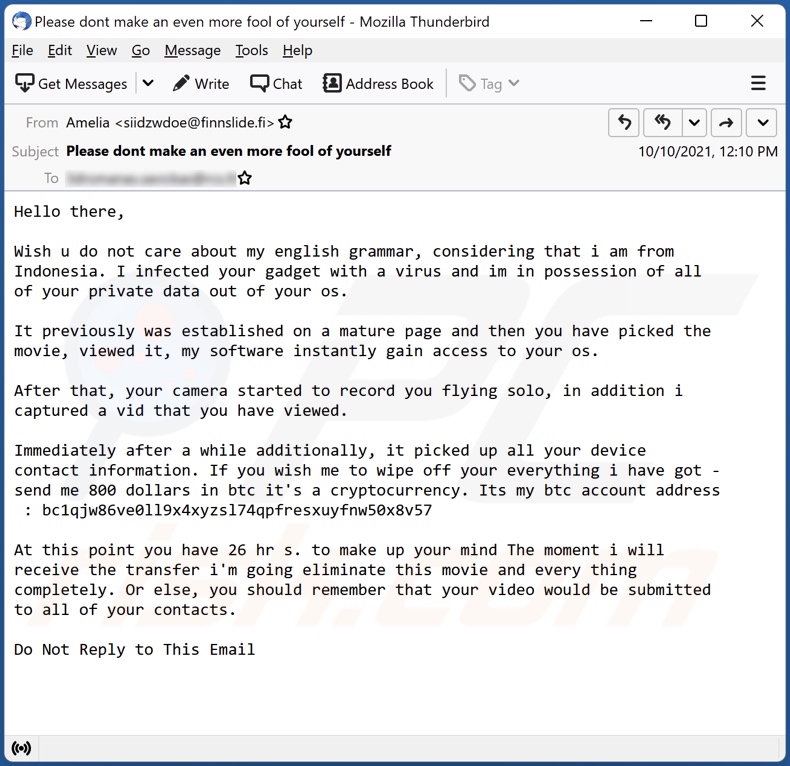

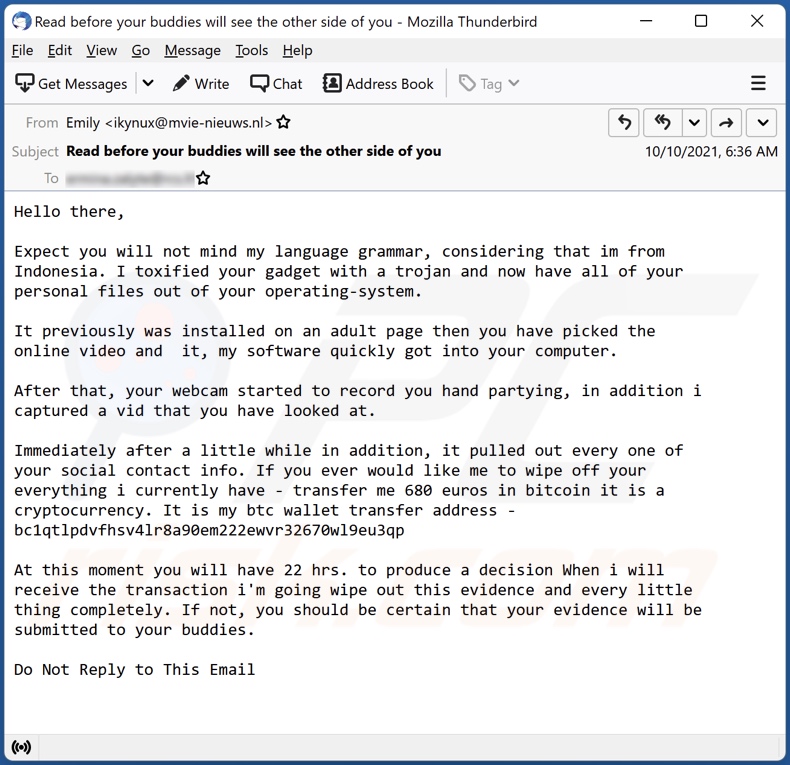

„Oszustwo e-mailowe Im in possession of all of your private data" odnosi się do kampanii spamowej. Te e-maile wykorzystują model oszustwa seksualnego i istnieją trzy znane odmiany zwodniczych wiadomości, których używają. Zasadniczo wszystkie warianty twierdzą, że uzyskały film o charakterze erotycznym z odbiorcą i grożą jego ujawnieniem – chyba że zapłacony zostanie okup.

Należy podkreślić, że wszystkie twierdzenia zawarte w tych e-mailach są fałszywe. Dlatego wiadomości nie stanowią zagrożenia dla odbiorców.

Szczegółowe informacje o „oszustwie e-mailowym Im in possession of all of your private data"

Trzy wersje fałszywych wiadomości e-mail „Im in possession of all of your private data" niewiele się różnią. Popularne oznaki obejmują: błędy gramatyczne, twierdzenia o infekcji systemu pochodzącej ze strony przeznaczonej dla dorosłych, użycie porwanej kamery internetowej do nagrania kompromitującego wideo odbiorcy oraz żądanie okupu.

W zależności od wariantu, odbiorcy mają od 21 do 26 godzin na zapłacenie okupu o wartości 660/680 EUR lub 800 USD w kryptowalucie Bitcoin. Ponadto, wiadomości twierdzą, że dane kontaktowe odbiorców zostały wykradzione. Jeśli ofiary odmówią spełnienia żądań okupu – nieistniejące nagrania mają zostać przesłane do ich kontaktów.

Jak wspomniano we wstępie, te e-maile są oszustwami i żadne filmy odbiorcy nie znajdują się w posiadaniu oszustów. Dlatego wiadomości „Im in possession of all of your private data" należy po prostu zignorować.

| Nazwa | Oszustwo e-mailowe Im in possession of all of your private data |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszustwa e-mailowe straszą, że opublikują kompromotujące wideo przedstawiające odbiorcę, o ile zapłaci on okup. |

| Kwoty okupu | 660 EUR, 680 EUR lub 800 USD w kryptowalucie Bitcoin (w zależności od wariantu e-maila) |

| Adres portfela kryptowalutowego cyberprzestępców (Bitcoin) | bc1qk06ykg8v97r6pylak0vae9azvnzrkgm9mt97z5; bc1qjw86ve0ll9x4xyzsl74qpfresxuyfnw50x8v57; or bc1qtlpdvfhsv4lr8a90em222ewvr32670wl9eu3qp (depending on the email variant) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"This is the last reminder", "I am sorry to inform you but your device was hacked", "Unfortunately, there are some bad news for you" to kilka przykładów kampanii spamowych związanych z oszustwami seksualnymi.

Oszukańcze e-maile wykorzystują różne modele i fałszywe twierdzenia w celu zdobycia i nadużycia zaufania ofiar. Kampanie te są również wykorzystywane do rozsyłania phishingu, a nawet malware (np.trojanów, ransomware itp.). Spam jest szeroko rozpowszechniony; dlatego należy zachować ostrożność w przypadku przychodzących wiadomości e-mail i innych wiadomości.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki rozsyłane za pośrednictwem kampanii spamowych. Pliki te mogą być załączane i/lub linkowane w wiadomościach e-mail. Zainfekowanymi plikami mogą być archiwa, pliki wykonywalne, dokumenty PDF i Microsoft Office, JavaScript itp. Po ich otwarciu rozpoczyna się pobieranie/instalacja złośliwego oprogramowania.

Przykładowo, dokumenty Microsoft Office powodują infekcje wykonując złośliwe makropolecenia. Ten proces rozpoczyna się, gdy dokument jest otwierany w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem.

Nowsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć makropolecenia (tj. edycję/treść). Warto zauważyć, że zakaźne dokumenty często zawierają zwodnicze wiadomości mające na celu nakłonienie użytkowników do tego.

Jak uniknąć instalacji malware?

Aby uniknąć zainfekowania systemu poprzez pocztę spamową, odradza się otwieranie podejrzanych/nieistotnych wiadomości e-mail – zwłaszcza ich załączników i linków, które mogą być potencjalnym źródłem infekcji. Zaleca się również korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Oprócz wiadomości spamowych, malware jest dystrybuowane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), nielegalnych narzędzi aktywacyjnych („łamania" zabezpieczeń) i fałszywych aktualizacji. Dlatego ważne jest, aby pobierać produkty wyłącznie z oficjalnych/zweryfikowanych źródeł i aktywować/aktualizować programy za pomocą narzędzi zapewnionych przez prawdziwych programistów.

Bardzo ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wariantach oszustwa e-mailowego "Im in possession of all of your private data":

Subject: If you want us to be silent, read

Hi,

Hope u will not really mind my english language sentence structure, since

im from Philippines. I infected your device with a virus and im in

possession of all of your private data from your os.

It was set up on an adult webpage and after that you have selected the

video clip, clicked on it, my application instantly gain access to your

system.

Next, your webcam documented you hand fucking, in addition i captured a

video that you've looked at.

Immediately after a short while in addition, it pulled out all of your

social contact info. If you ever wish me to remove your all that i currently

have - transfer me 660 eu in btc it is a crypto. This is my btc wallet

number - bc1qk06ykg8v97r6pylak0vae9azvnzrkgm9mt97z5

At this moment you will have 21 hours. to make a decision When i will

receive the transaction i will wipe out this video and every thing

completely. If not, you should be sure that the footage is going to be

submitted to your contacts.

Do Not Reply to This Email

Zrzut ekranu kolejenj wersji oszustwa e-mailowego "Im in possession of all of your private data":

Tekst prezentowany w tym wariancie:

Subject: Please dont make an even more fool of yourself

Hello there,

Wish u do not care about my english grammar, considering that i am from

Indonesia. I infected your gadget with a virus and im in possession of all

of your private data out of your os.

It previously was established on a mature page and then you have picked the

movie, viewed it, my software instantly gain access to your os.

After that, your camera started to record you flying solo, in addition i

captured a vid that you have viewed.

Immediately after a while additionally, it picked up all your device

contact information. If you wish me to wipe off your everything i have got -

send me 800 dollars in btc it's a cryptocurrency. Its my btc account address

: bc1qjw86ve0ll9x4xyzsl74qpfresxuyfnw50x8v57

At this point you have 26 hr s. to make up your mind The moment i will

receive the transfer i'm going eliminate this movie and every thing

completely. Or else, you should remember that your video would be submitted

to all of your contacts.

Do Not Reply to This Email

Zrzut kolejnej wersji oszustwa e-mailowego "Im in possession of all of your private data":

Tekst prezentowany w tym wariancie:

Subject: Read before your buddies will see the other side of you

Hello there,

Expect you will not mind my language grammar, considering that im from

Indonesia. I toxified your gadget with a trojan and now have all of your

personal files out of your operating-system.

It previously was installed on an adult page then you have picked the

online video and it, my software quickly got into your computer.

After that, your webcam started to record you hand partying, in addition i

captured a vid that you have looked at.

Immediately after a little while in addition, it pulled out every one of

your social contact info. If you ever would like me to wipe off your

everything i currently have - transfer me 680 euros in bitcoin it is a

cryptocurrency. It is my btc wallet transfer address -

bc1qtlpdvfhsv4lr8a90em222ewvr32670wl9eu3qp

At this moment you will have 22 hrs. to produce a decision When i will

receive the transaction i'm going wipe out this evidence and every little

thing completely. If not, you should be certain that your evidence will be

submitted to your buddies.

Do Not Reply to This Email

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Oszustwo e-mailowe Im in possession of all of your private data"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie mają osobistego charakteru. Są one dystrybuowane w tysiącach w ramach operacji na dużą skalę.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, wiadomość e-mail „Im in possession of all of your private data" to oszustwo. Dlatego ani twoje urządzenie nie zostało zainfekowane, ani oszuści nie mają nagrań, o których wspominają.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Dostęp do twojego konta e-mail mógł zostać uzyskany po naruszeniu danych. Ewentualnie możesz w pewnym momencie paść ofiarą oszustwa phishingowego, gdy np. mogłeś podać swoje dane logowania (hasła) do oszukańczych lub fałszywych witryn logowania/rejestracji.

Wysłałem kryptowalutę na adres podany w tym mailu. Czy mogę odzyskać pieniądze?

Nie, transakcje kryptowalutowe są praktycznie nieodwracalne. W związku z tym nie będziesz w stanie odzyskać przelanych środków.

Podałem moje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem, co mam zrobić?

Jeśli podałeś dane uwierzytelniające do konta – natychmiast zmień hasła wszystkich potencjalnie porwanych kont. A jeśli ujawnione informacje miały inny charakter osobisty (np. dane dowodu osobistego, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi organami.

Przeczytałem wiadomość e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Przeczytanie wiadomości spamowej nie uruchomi żadnych procesów infekcji. Pobieranie/instalacja malware rozpoczyna się przez otwarcie załączników lub kliknięcie linków znajdujących się w takich wiadomościach e-mail.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy twój system został zainfekowany, zależy od formatu otwieranego pliku. Jeśli był to plik wykonywalny – to najprawdopodobniej tak. Jednak mogłeś uniknąć szybkiego uruchamiania łańcucha infekcji — jeśli był to dokument (np. .doc, .pdf itp.). Te formaty mogą wymagać dodatkowych działań (np. włączenia makropoleceń itp.) w celu uruchomienia procesów infekcji.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach e-mail?

Tak, Combo Cleaner może skanować urządzenia, a także wykrywać i usuwać większość znanych infekcji malware. Dodatkowo, uruchomienie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wyrafinowane złośliwe programy zwykle chowają się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję